Mikrotik RB941 VLAN funktioniert nicht wie es soll

Nun bastele ich seit Wochen an meinen Vlan´s aber irgend was klemmt immer.

Der Mikrotik RB941-2nD wurde komplett nackig gemacht und den Haken gesetzt das er keine default Konfig laden soll (OS 6.43.5, seit heute 6.44).

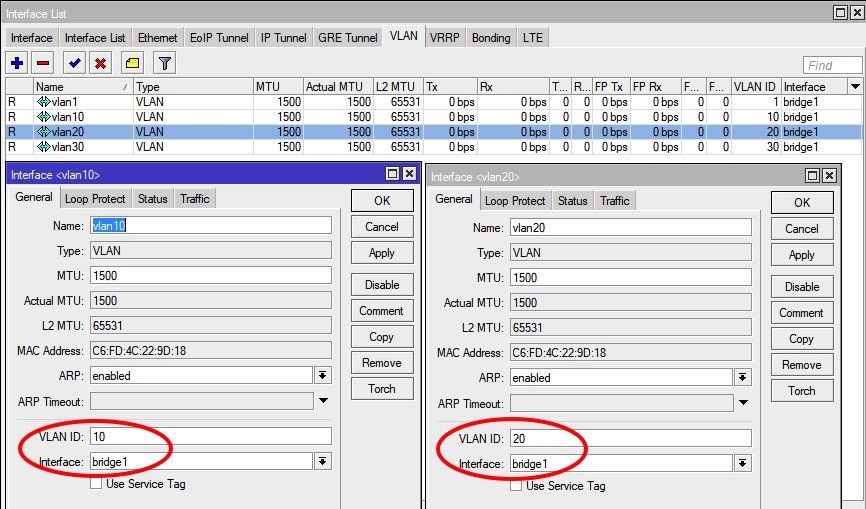

Unter anderen versuchte ich folgende Konfigurationen anzupassen:

Beispiel VLAN

mikrotik-vlan-konfiguration-router-os-version-6-41

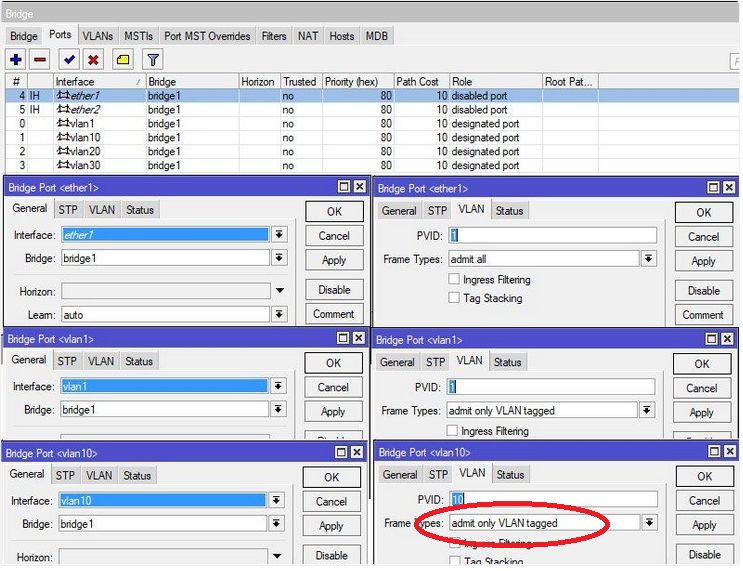

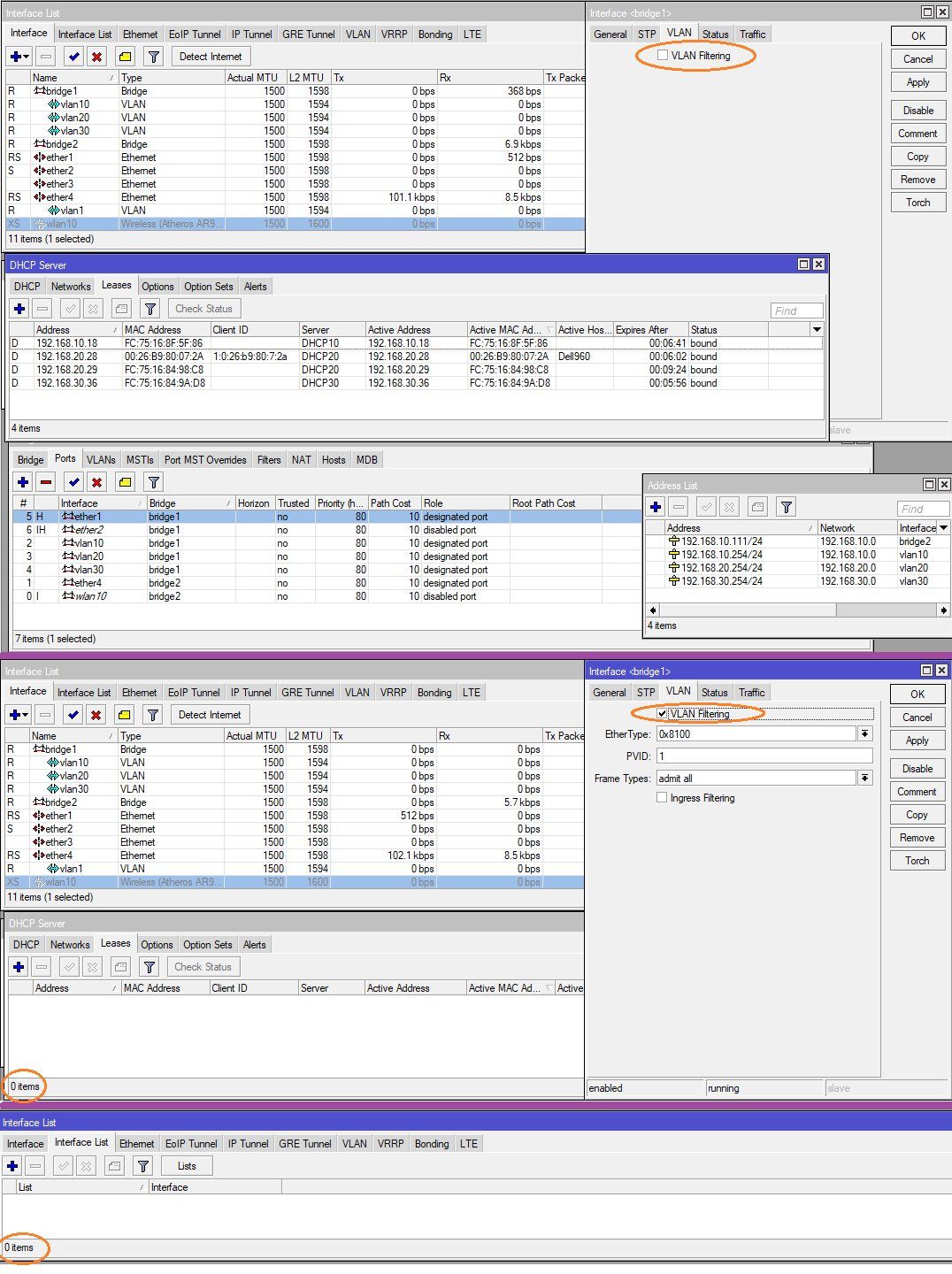

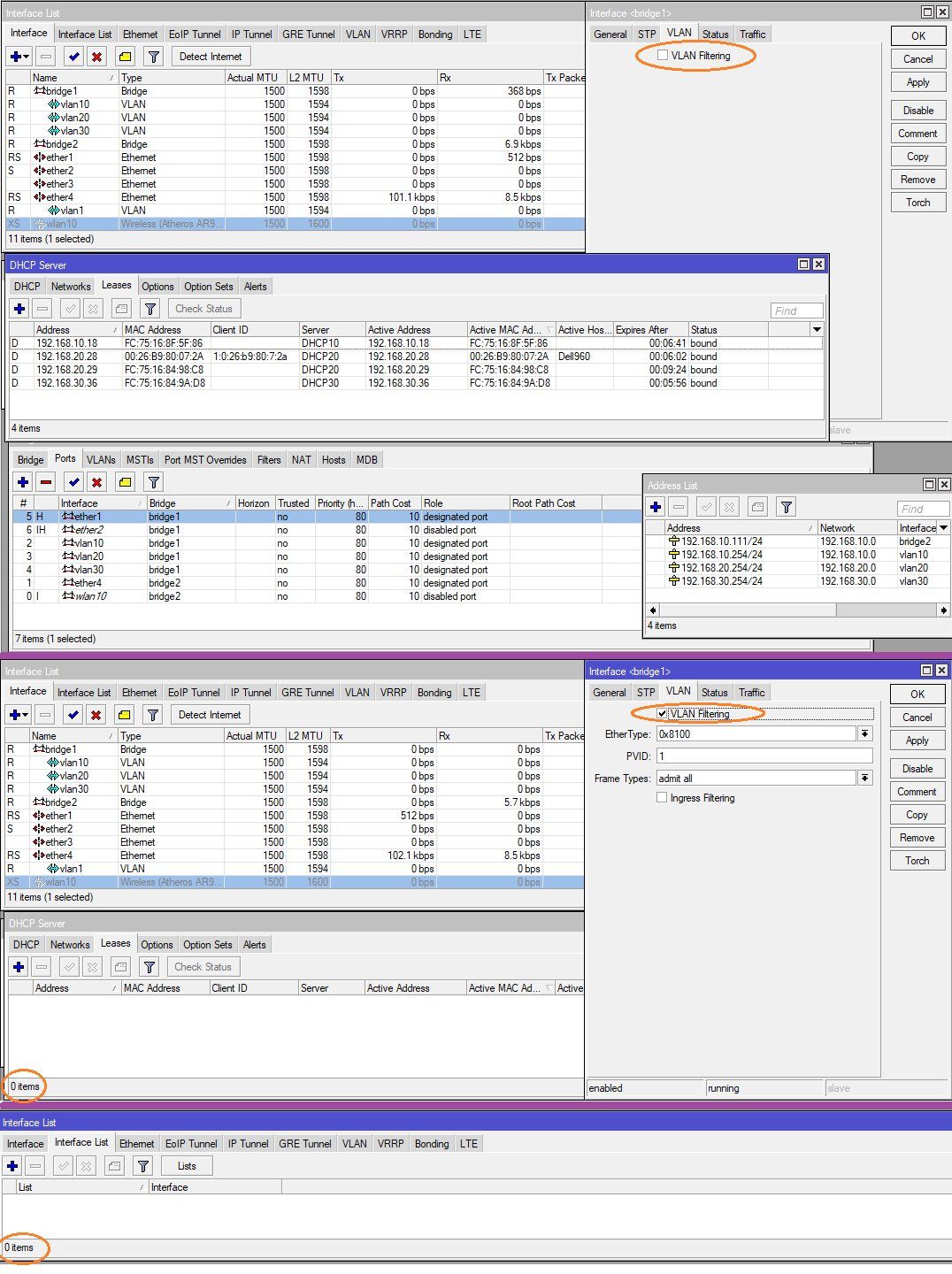

Nun funktionieren die VLAN´s und korrespondierenden DHCP Server... bis ich den Haken "VLAN Filtering" setze.

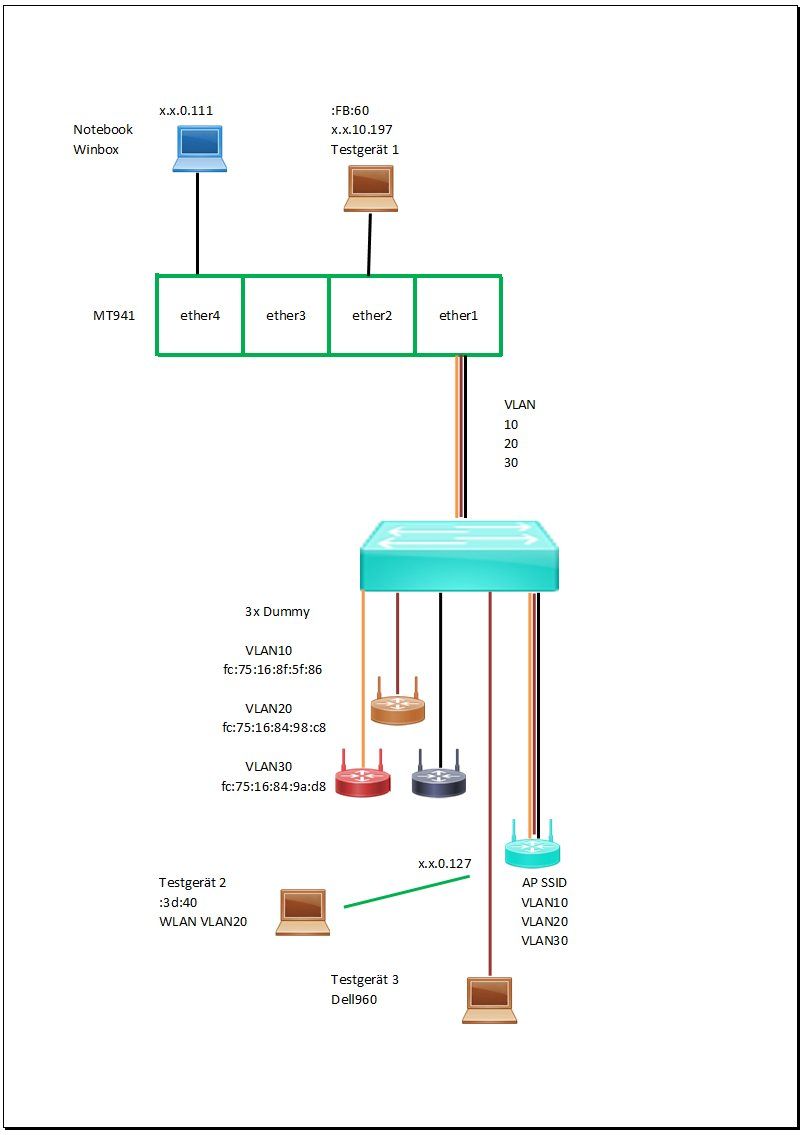

Testaufbau: MT-ether1 an Vlan Switchport (25 Tagged), am Switch stecken drei DHCP-Dummy´s.

Ether4 verbindet die Winbox, am ether2 Notebook zum prüfen.

Ich kann es so lassen weil´s funktioniert aber irgendetwas habe ich falsch/anders gemacht, weiß wer was?

Weshalb ist die Interface List leer?

Der Mikrotik RB941-2nD wurde komplett nackig gemacht und den Haken gesetzt das er keine default Konfig laden soll (OS 6.43.5, seit heute 6.44).

Unter anderen versuchte ich folgende Konfigurationen anzupassen:

Beispiel VLAN

mikrotik-vlan-konfiguration-router-os-version-6-41

Nun funktionieren die VLAN´s und korrespondierenden DHCP Server... bis ich den Haken "VLAN Filtering" setze.

Testaufbau: MT-ether1 an Vlan Switchport (25 Tagged), am Switch stecken drei DHCP-Dummy´s.

Ether4 verbindet die Winbox, am ether2 Notebook zum prüfen.

Ich kann es so lassen weil´s funktioniert aber irgendetwas habe ich falsch/anders gemacht, weiß wer was?

Weshalb ist die Interface List leer?

# mar/04/2019 13:37:16 by RouterOS 6.43.5

# model = RB941-2nD

/interface bridge

add fast-forward=no name=bridge1

add fast-forward=no name=bridge2

/interface vlan

add interface=ether4 name=vlan1 vlan-id=1

add interface=bridge1 name=vlan10 vlan-id=10

add interface=bridge1 name=vlan20 vlan-id=20

add interface=bridge1 name=vlan30 vlan-id=30

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

add authentication-types=wpa2-psk eap-methods="" management-protection=\

allowed mode=dynamic-keys name=profile-IoT supplicant-identity="" \

wpa2-pre-shared-key=*********************

/interface wireless

set [ find default-name=wlan1 ] name=wlan10 security-profile=profile-IoT \

ssid=MikroTik

/ip dhcp-server

add disabled=no interface=bridge2 name=DHCP_Wlan

/ip pool

add name=pool10 ranges=192.168.10.10-192.168.10.19

add name=pool20 ranges=192.168.20.20-192.168.20.29

add name=pool30 ranges=192.168.20.30-192.168.30.39

add name=pool1 ranges=192.168.0.200-192.168.0.220

/ip dhcp-server

add address-pool=pool30 disabled=no interface=vlan30 name=DHCP30

add address-pool=pool20 disabled=no interface=vlan20 name=DHCP20

add address-pool=pool10 disabled=no interface=vlan10 name=DHCP10

/interface bridge port

add bridge=bridge2 interface=wlan10

add bridge=bridge2 interface=ether4

add bridge=bridge1 interface=vlan10

add bridge=bridge1 interface=vlan20

add bridge=bridge1 interface=vlan30

add bridge=bridge1 interface=ether1 pvid=10

add bridge=bridge1 interface=ether2 pvid=10

/interface bridge vlan

add bridge=bridge1 vlan-ids=1

add bridge=bridge1 tagged=vlan10 vlan-ids=10

add bridge=bridge1 tagged=vlan20 vlan-ids=20

add bridge=bridge1 tagged=vlan30 vlan-ids=30

/ip address

add address=192.168.10.254/24 interface=vlan10 network=192.168.10.0

add address=192.168.20.254/24 interface=vlan20 network=192.168.20.0

add address=192.168.30.254/24 interface=vlan30 network=192.168.30.0

add address=192.168.10.111/24 interface=bridge2 network=192.168.10.0

/ip dhcp-server network

add address=192.168.10.0/24 dns-server=0.0.0.0 gateway=192.168.10.1

/system routerboard settings

set silent-boot=noBitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 424764

Url: https://administrator.de/forum/mikrotik-rb941-vlan-funktioniert-nicht-wie-es-soll-424764.html

Ausgedruckt am: 31.07.2025 um 08:07 Uhr

16 Kommentare

Neuester Kommentar

Hallo,

Gruß,

Peter

Zitat von @Ossabow:

Nun funktionieren die VLAN´s und korrespondierenden DHCP Server... bis ich den Haken "VLAN Filtering" setze.

Schon mal ins Handbuch geschaut und dort nach "vLAN filtering" bzw. "ether-type" gesucht? wiki.mikrotik.com/wiki/Manual:Interface/BridgeNun funktionieren die VLAN´s und korrespondierenden DHCP Server... bis ich den Haken "VLAN Filtering" setze.

Gruß,

Peter

Es ist etwas wirr von der beschreibung und unklar WAS genau du mit dem 941 nun machen willst.

Wenn ja (nur 25) warum taggst du denn das ist ja dann sinnfrei ?!

Gibt es weitere VLANs auf dem 941 ?

Wenn ja sollen oder werden die vom Switchport Tagged auf den 941 gesendet ? (Würde dann auch Frage 1 beantworten)

Jeder in einem separaten VLAN ?

Ist der MT sprich der 941 der DHCP Server für diese VLANs ? (Benatwortet dann auch Frage 1)

WinBox würde man jetzt auf dem Notebook vermuten. Du sagst das Notebook hängt an ether2.

Aber was ist denn an ether4 ?? Die WinBox ist ja nur Software....-unverständlich.

Und...in welchem der zahllosen VLANs hängt denn das Notebook bzw. ether2 Port ?

Oder ist das nur ein nicht zugewiesener und unbenutzter Port ?

Das ist alles verworren und unklar um eine zielführende Hilfe zu geben. Eine kleine Skizze hätte hier allen geholfen das zu verstehen.

Fakt ist das du einen Konfig Fehler begangen hast !!

Die Grundlagen des Mikrotik_VLAN_Tutorial hier kennst du ja sicher und hast dich hoffentlich daran gehalten, oder ?

MT-ether1 an Vlan Switchport (25 Tagged)

Ist dort nur das VLAN 25 Tagged dran oder noch andere VLANs ?Wenn ja (nur 25) warum taggst du denn das ist ja dann sinnfrei ?!

Gibt es weitere VLANs auf dem 941 ?

Wenn ja sollen oder werden die vom Switchport Tagged auf den 941 gesendet ? (Würde dann auch Frage 1 beantworten)

am Switch stecken drei DHCP-Dummy´s.

In einem gemeinsamen VLAN ?Jeder in einem separaten VLAN ?

Ist der MT sprich der 941 der DHCP Server für diese VLANs ? (Benatwortet dann auch Frage 1)

Ether4 verbindet die Winbox

Bahnhof ??am ether2 Notebook zum prüfen.

Noch mehr Bahnhof... WinBox würde man jetzt auf dem Notebook vermuten. Du sagst das Notebook hängt an ether2.

Aber was ist denn an ether4 ?? Die WinBox ist ja nur Software....-unverständlich.

Und...in welchem der zahllosen VLANs hängt denn das Notebook bzw. ether2 Port ?

Oder ist das nur ein nicht zugewiesener und unbenutzter Port ?

Das ist alles verworren und unklar um eine zielführende Hilfe zu geben. Eine kleine Skizze hätte hier allen geholfen das zu verstehen.

Fakt ist das du einen Konfig Fehler begangen hast !!

Die Grundlagen des Mikrotik_VLAN_Tutorial hier kennst du ja sicher und hast dich hoffentlich daran gehalten, oder ?

- Sind ether2 und ether4 irgendwelchen VLANs zugeordnet (untagged) ?

- Wenn ja welchen ?

- Was sind diese 3 Dummies ??

- Sind das APs, Router oder einfach nur irgendwelche Endgeräte (untagged) in den VLANs ?

Ferner ist die IPv6 Adressierung vollkommen falsch. Du testest mit Unique Local Unicasts fc00… bis fdff… was ja auch ok ist.

Allerdings sind die IPv6 Netze in den VLANs 10, 20 und 30 überall gleich !

Alle haben fc:75:16:84:: /64 als Netzwerk Adresse was natürlich tödlich ist. Das wäre so als wenn du bei IPv4 allen das 192.168.1.0 /24 Netz gegeben hast. Da kann natürlich nix klappen...logo. Das du das nicht gesehen hast ist unverständlich ?!

Wir gehen mal davon aus das du mit Standard /64er Prefixen arbeitest ?!

Richtig wäre es so:

10 = fc:dead:beef:cafe:: /64

20 = fc:dead:beef:affe:: /64

30 = fc:dead:beef:bade:: /64

Oder mit deinen Adressen...

10 = fc:75:16:8410:: /64

20 = fc:75:16:8420:: /64

30 = fc:75:16:8430:: /64

Das nur nebenbei....

mittels NetSetMan

Nur nebenbei:Muss man gar nicht. Kann man mit auch einfach mit Winblows Bordmittel erledigen:

VLANs über 802.1q Trunk auf Windows und Linux Rechnern realisieren

Bei Linux (Raspberry Pi als Beispiel) ebenso einfach:

Netzwerk Management Server mit Raspberry Pi

nur um IP-Adressen anzufordern

OK, verstanden quasi also als "Endgeräte Simulator" Das sind die MAC-Enden damit ich die Dinger auseinanderhalten kann.

Dann sag das doch !! OK, vergessen den Punkt.

So in Summe sieht deine Konfig doch ganz passabel und vor allem richtig aus. Das entspricht ja schlicht und einfach der simplen Grundkonfig im hiesigen MT VLAN Tutorial !

Was genau geht denn dort nun nicht bei deinem Setup ??

Du kannst das VLAN Filtering auch gleich von Anfang an setzen. Das bedeutet nur das das Tagging im internen Layer 2 Switching ausgewertet wird und ein Forwarding nach Tags passiert. Genau das was man ja bei VLANs haben will und auch haben muss !

Da stimmt also ganz grundsätzlich etwas nicht in deiner Konfig ! Ob VLAN Filtering an oder aus ist schmälert nicht die Funktion.

Da stimmt also ganz grundsätzlich etwas nicht in deiner Konfig ! Ob VLAN Filtering an oder aus ist schmälert nicht die Funktion.

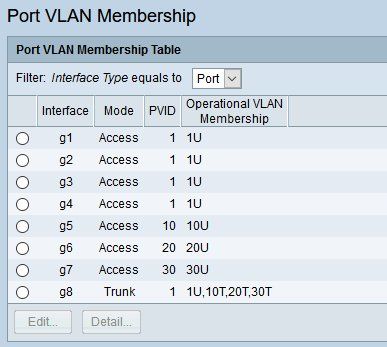

So, damit das Drama mit dir hier endlich mal ein Ende hat.

Genau dein Design von oben auf einem RG750G. Das hat genau 10 Minuten gedauert das voll funktionsfähig nachzustellen.

1.) Schritt: Router Konfig gelöscht (Reset) und KEINE Default Konfig und KEIN Backup

Danach ist der RB750 vollkommen nackt.

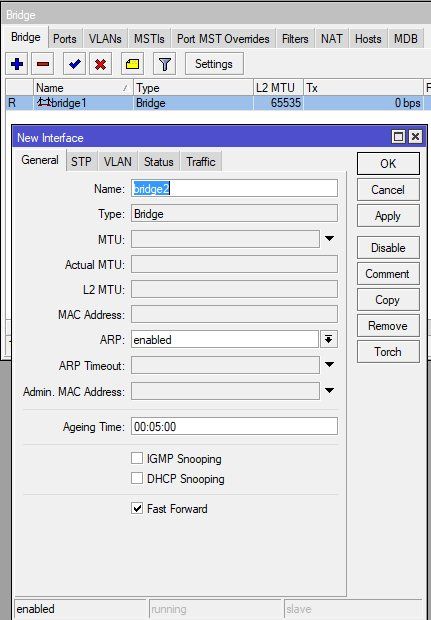

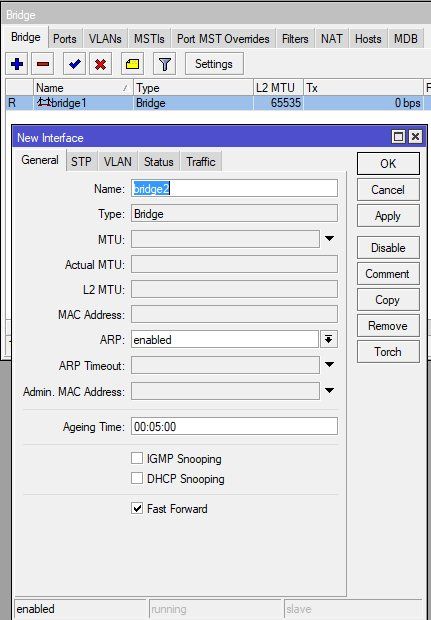

2.) Schritt: Unter Bridge mit "+" eine Bridge angelegt.

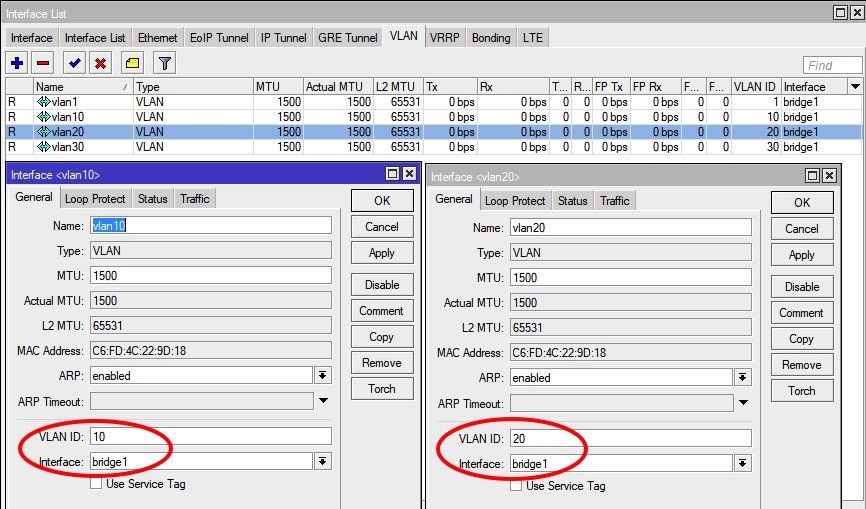

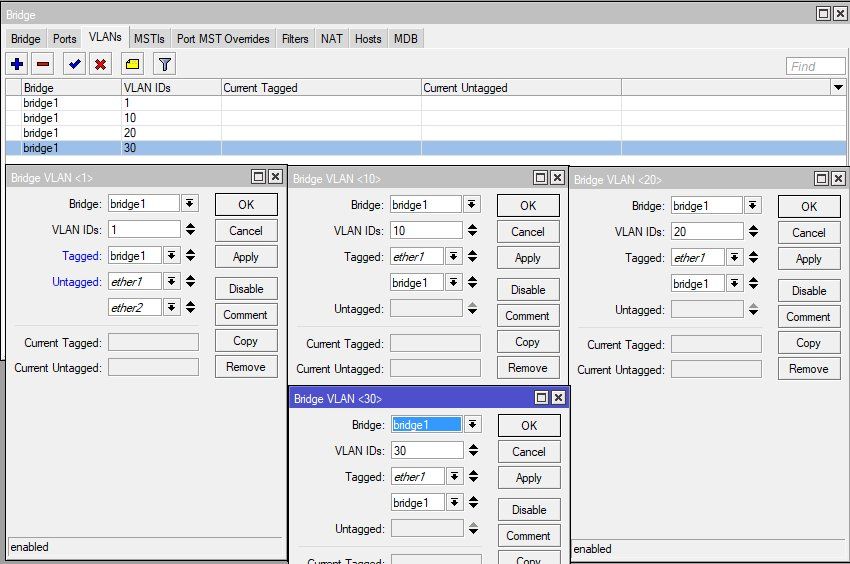

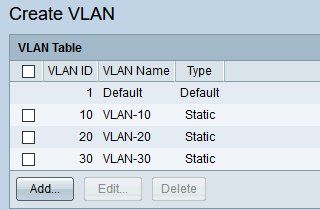

3.) Schritt: Unter Interfaces -> VLAN die 4 VLANs 1, 10, 20 und 30 angelegt.

Wichtig hier die VLAN IDs richtig eintragen und VLANs auf das Bridge Interface binden !

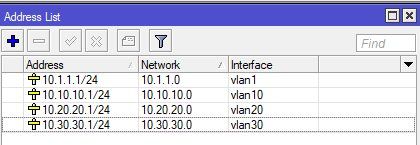

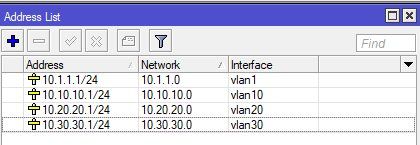

4.) Schritt: Unter IP Adresses die Router IP Adressen in den VLANs setzen:

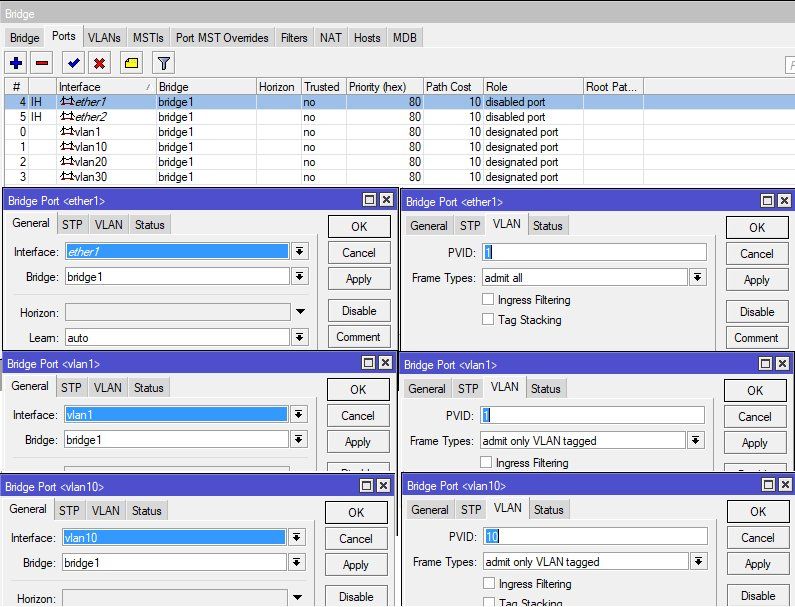

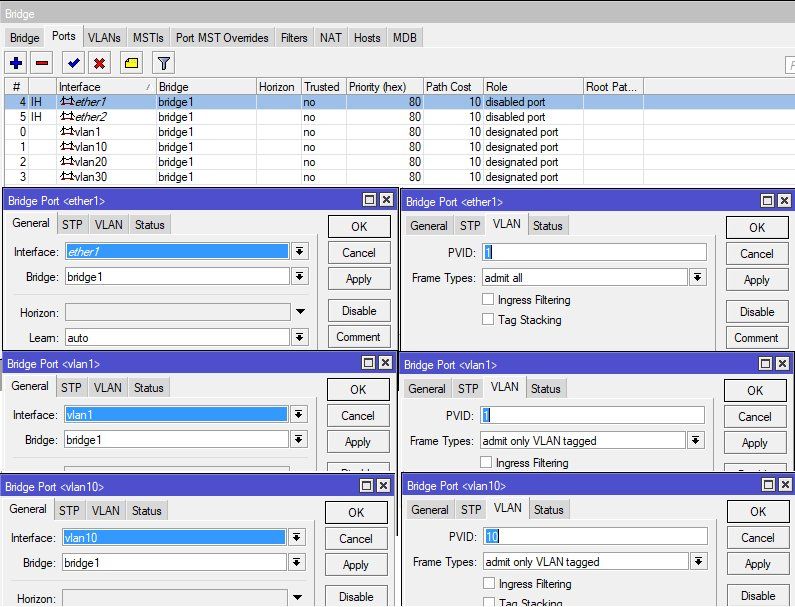

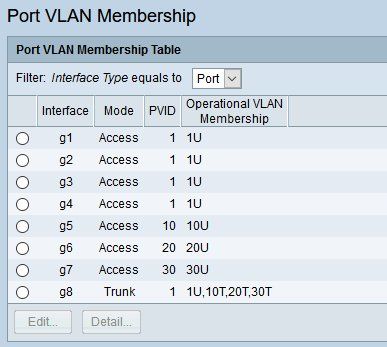

5.) Schritt: Alle aktiven Interfaces der Bridge hinzufügen:

Hier ist wichtig unter dem General Tab das Interface auszuwählen und unter dem VLAN Tab die Port Eigenschaften zu wählen.

Hier rächen sich Fehler sofort also sollte man genau aufpassen !

ether 1 = der Tagged Uplink auf den Switch hat hier "admit all".

Klar, denn dort werden die VLANs tagged (10, 20 und 30) übertragen und untagged das VLAN 1 also muss hier der Frametyp ( da tagged und untagged) auf ALL !

ether 2 = der Endgeräte Testport in VLAN 1 nur untagged !

Logische VLAN Interfaces des MT rein nur Tagged !

(Ports eth2, vlan 20 und 30 der Übersicht halber weggelassen !)

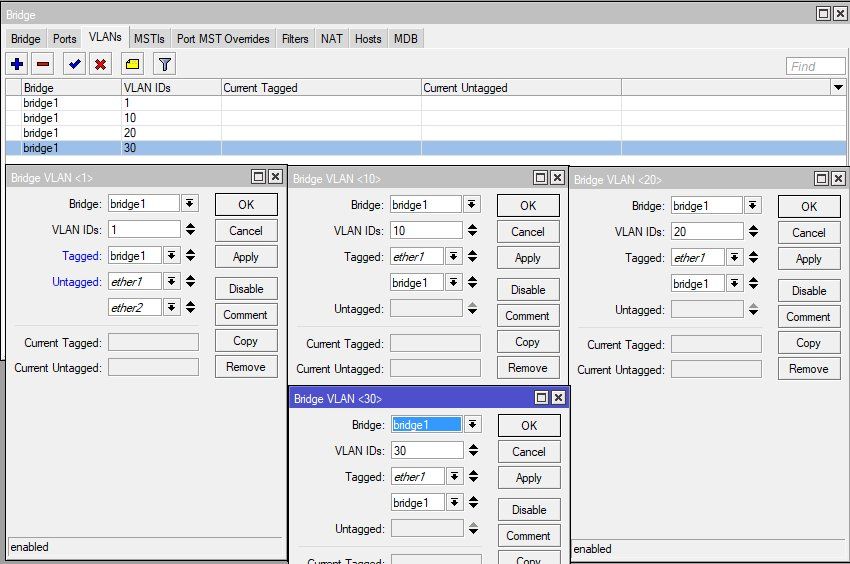

6.) Schritt: Alle VLANs der Bridge bekannt machen und die VLAN Taggings der Ports.

Auch hier gilt es Sorgfalt walten zu lassen bei den Einstellungen !

Die VLAN Ports und der Uplink eth1 sind immer Tagged. Einzige Ausnahme ist VLAN 1, da das das Default VLAN am Switch ist und auf dem Uplink immer untagged dort übertragen wird.

(Flüchtigkeitsfehler: Es fehlen unter Tagged die VLAN Interfaces. Interessanterweise funktioniert alles auch ohne aber zur Sicherheit solltest du die unbedingt nachtragen !)

(Flüchtigkeitsfehler: Es fehlen unter Tagged die VLAN Interfaces. Interessanterweise funktioniert alles auch ohne aber zur Sicherheit solltest du die unbedingt nachtragen !)

7.) Schritt: Unter Bridge dort jetzt den Haken "VLAN Filtering" setzen !!!

Dann noch die DHCP Server unter IP --> DHCP Server und dort mit Klick auf den "DHCP Setup" Button einrichten für alle VLAN Interfaces. (Generiert die Pools automatisch !)

FERTIG !

Das war das ganze Setup für den Mikrotik für dein Design was nichtmal 10 Minuten gedauert hat.

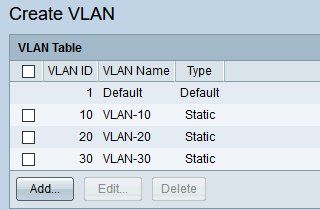

8.) Schritt: VLAN Switch einrichten.

Test hier mit Cisco SG-200:

VLANs einrichten

Ports den VLANs zuweisen:

Ports den VLANs zuweisen:

U = Untagegged, T = Tagged

U = Untagegged, T = Tagged

Betonen das alle Pings und Traceroutes vom Test PC an Port eth 2 auf alle VLAN Interfaces, Switch Management IP in VLAN1 und die Testrechner "Dummy" an den Switchports 5, 6 und 7 absolut fehlerfrei liefen.

Nichts anderes würde man erwarten.

Die fertige RB750G Konfig Datei kannst du dir HIER herunterladen.

Damit ist das Thema und die Rumeierei dann hier wohl jetzt endlich mal abgeschlossen !

Genau dein Design von oben auf einem RG750G. Das hat genau 10 Minuten gedauert das voll funktionsfähig nachzustellen.

- Hardware RB750G mit RouterOS 6.44 (Stable)

- Vlan 1 = 10.1.1.0 /24, Vlan 10 = 10.10.10.0 /24, Vlan 20 = 10.20.20.0 /24, Vlan 30 = 10.30.30.0 /24

- Test Rechner an Port ether 2 (ether2 = untagged in VLAN 1)

- WinBox Rechner an ether4 (ether4 = unkonfiguriert)

1.) Schritt: Router Konfig gelöscht (Reset) und KEINE Default Konfig und KEIN Backup

Danach ist der RB750 vollkommen nackt.

2.) Schritt: Unter Bridge mit "+" eine Bridge angelegt.

3.) Schritt: Unter Interfaces -> VLAN die 4 VLANs 1, 10, 20 und 30 angelegt.

Wichtig hier die VLAN IDs richtig eintragen und VLANs auf das Bridge Interface binden !

4.) Schritt: Unter IP Adresses die Router IP Adressen in den VLANs setzen:

5.) Schritt: Alle aktiven Interfaces der Bridge hinzufügen:

Hier ist wichtig unter dem General Tab das Interface auszuwählen und unter dem VLAN Tab die Port Eigenschaften zu wählen.

Hier rächen sich Fehler sofort also sollte man genau aufpassen !

ether 1 = der Tagged Uplink auf den Switch hat hier "admit all".

Klar, denn dort werden die VLANs tagged (10, 20 und 30) übertragen und untagged das VLAN 1 also muss hier der Frametyp ( da tagged und untagged) auf ALL !

ether 2 = der Endgeräte Testport in VLAN 1 nur untagged !

Logische VLAN Interfaces des MT rein nur Tagged !

(Ports eth2, vlan 20 und 30 der Übersicht halber weggelassen !)

6.) Schritt: Alle VLANs der Bridge bekannt machen und die VLAN Taggings der Ports.

Auch hier gilt es Sorgfalt walten zu lassen bei den Einstellungen !

Die VLAN Ports und der Uplink eth1 sind immer Tagged. Einzige Ausnahme ist VLAN 1, da das das Default VLAN am Switch ist und auf dem Uplink immer untagged dort übertragen wird.

7.) Schritt: Unter Bridge dort jetzt den Haken "VLAN Filtering" setzen !!!

Dann noch die DHCP Server unter IP --> DHCP Server und dort mit Klick auf den "DHCP Setup" Button einrichten für alle VLAN Interfaces. (Generiert die Pools automatisch !)

FERTIG !

Das war das ganze Setup für den Mikrotik für dein Design was nichtmal 10 Minuten gedauert hat.

8.) Schritt: VLAN Switch einrichten.

Test hier mit Cisco SG-200:

VLANs einrichten

Betonen das alle Pings und Traceroutes vom Test PC an Port eth 2 auf alle VLAN Interfaces, Switch Management IP in VLAN1 und die Testrechner "Dummy" an den Switchports 5, 6 und 7 absolut fehlerfrei liefen.

Nichts anderes würde man erwarten.

Die fertige RB750G Konfig Datei kannst du dir HIER herunterladen.

Damit ist das Thema und die Rumeierei dann hier wohl jetzt endlich mal abgeschlossen !

es muss "admit only untagged ... " rein.

Mmmhhh...dein Screenshot dazu ist aber mehr als verwirrend und widersprüchlich so das er mehr schadet als nützt ! Dein Fehler ist das du nicht klar den Port benennst für den die Einstellung gilt und sie sich mit dem rot markierten Port ja diametral widerspricht.

Richtig ist:

- Virtuelle Layer 3 VLAN IP Ports wie dein zitierter VLAN 10 und auch der o.a. VLAN 1 Port müssen tagged sein. Logisch, denn deren Traffic in der Backplane ist immer tagged. Untagged VLAN Traffic gibt es in der MT Geräte Backplane Prinzip bedingt NICHT.

- Physische Ports sind immer tagged oder untagegd je nach externer Verwendung.

Das Default VLAN wird bei 802.1q Trunks (Tagged Uplinks) immer UNtagged übertragen, so das solche Uplink Ports beides können müssen, sprich also admit all. (all=tagged und UNtagged parallel)

Reine Endgeräte Ports für PCs, Drucker usw. verstehen generell kein Tagging ! Hier (und nur hier !) setzt man diese Ports auf dein oben genanntes admit only UNtagged... !

Fazit:

Wenn du hier schon richtiger- und auch netterweise Lösungen präsentierst dann bitte auch so das sie technisch richtig und nachvollziehbar sind und Screenshots sich nicht mit Beschreibungen widersprechen. Das hilft besonders VLAN Anfängern hier im Forum !