Mikrotik, Wireguard, Linux Mint Netzwerk GUI

Hallo zusammen,

ich scheitere momentan daran, eine Wireguard Verbindung zu einem Mikrotik Router aufzubauen mit einem Linux Mint und der Netzwerk GUI.

Andere Geräte wie Windwos und Android funktionieren wunderbar. Hier wurde jeweils ein separeater Peer-Eintrag angelegt. Es wird also keine Verbindung doppelt genutzt.

Also generell gesagt, die Wireguard Verbindungen funktioniert ohne Probleme.

Nur in Verdindung mit Linux Mint leider nicht wie gewünscht.

Vorgegangen bin ich wie in folgendem Link: xmodulo.com/wireguard-vpn-network-manager-gui.html

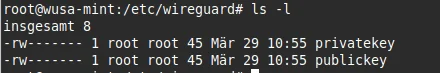

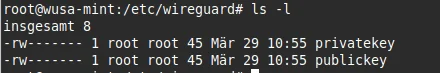

Hier wurden auch wie gewünscht die 2 Keys generiert.

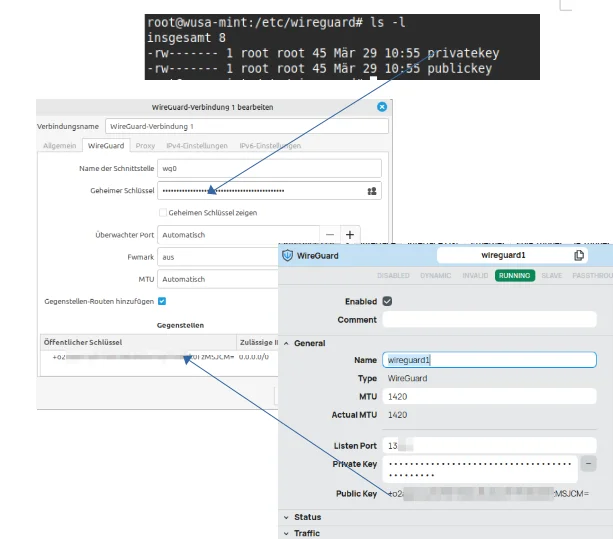

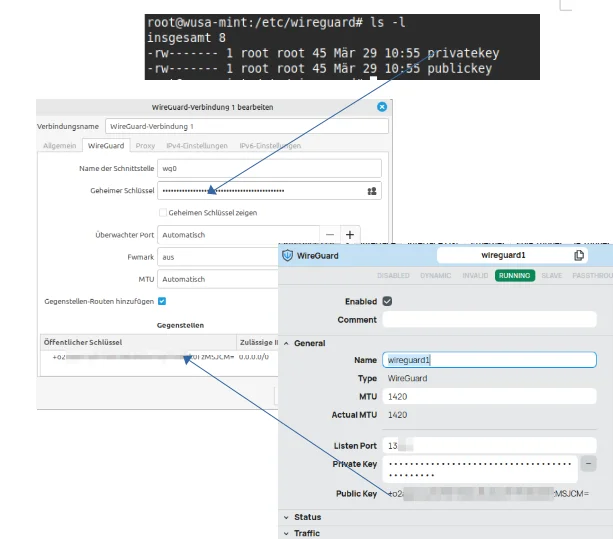

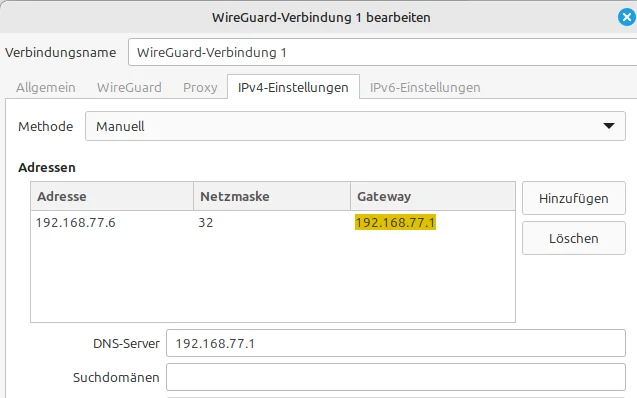

Anbei noch die Einrichtung, wie ich in Linx Mint vorgegangen bin.

Bei Private Key habe ich den erzeugten Key von /etc/wireguard/privatekey genommen.

Bei Private Key habe ich den erzeugten Key von /etc/wireguard/privatekey genommen.

Bei Public Key habe ich den Key von Mikrotik genommen.

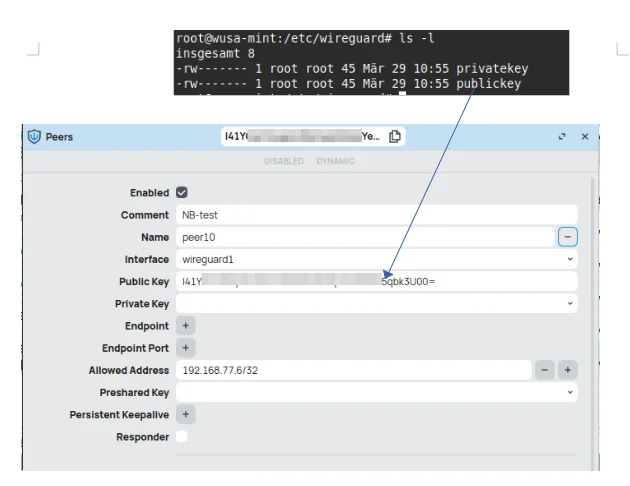

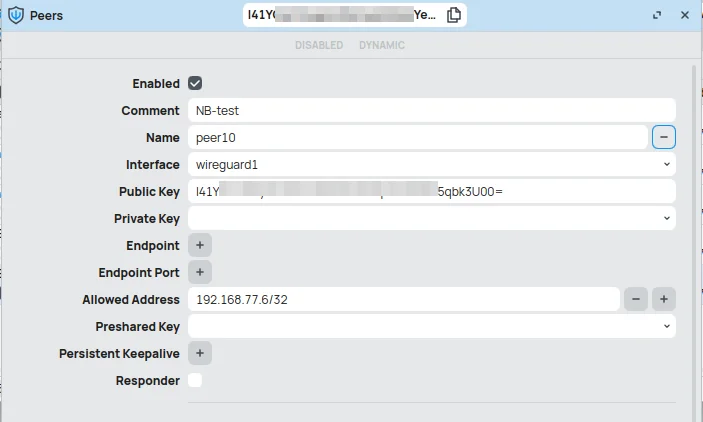

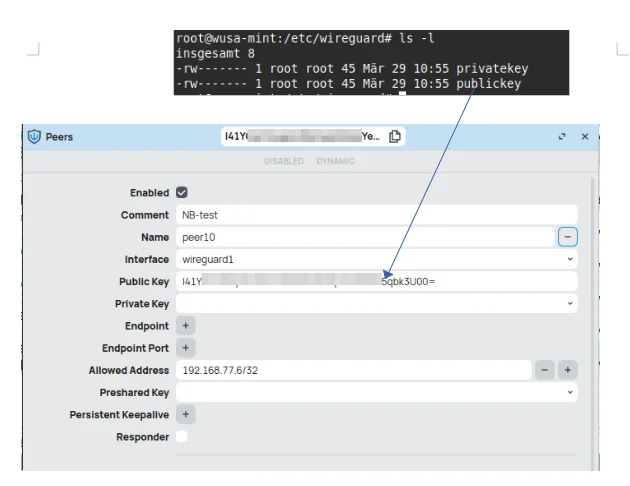

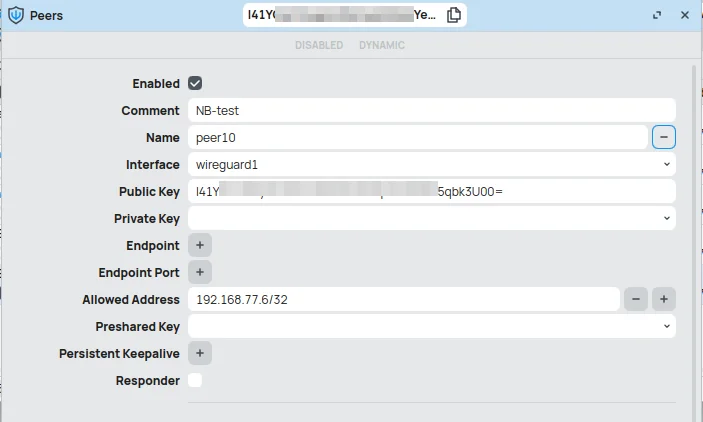

Hier habe ich den erzeugten Public Key von Linux Mint in Mikrotik eingetragen.

Hier habe ich den erzeugten Public Key von Linux Mint in Mikrotik eingetragen.

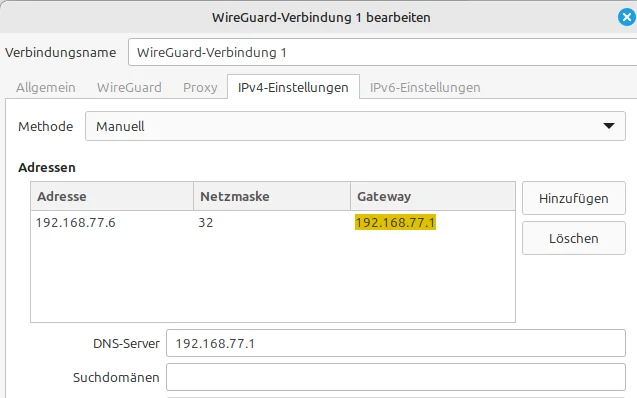

Hier sind noch 2 Screenshot von Linux und von Mikrotik bezüglich den Adressen.

Hier sind noch 2 Screenshot von Linux und von Mikrotik bezüglich den Adressen.

Wo habe ich hier einen Fehler?

Wenn es nicht ganz klar ist mit den Screenshot, dann kann ich gerne nochmal detailiertere Screenshot schicken.

Danke für die Hilfe.

ich scheitere momentan daran, eine Wireguard Verbindung zu einem Mikrotik Router aufzubauen mit einem Linux Mint und der Netzwerk GUI.

Andere Geräte wie Windwos und Android funktionieren wunderbar. Hier wurde jeweils ein separeater Peer-Eintrag angelegt. Es wird also keine Verbindung doppelt genutzt.

Also generell gesagt, die Wireguard Verbindungen funktioniert ohne Probleme.

Nur in Verdindung mit Linux Mint leider nicht wie gewünscht.

Vorgegangen bin ich wie in folgendem Link: xmodulo.com/wireguard-vpn-network-manager-gui.html

sudo apt install wireguardsudo -icd /etc/wireguard

umask 077

wg genkey | tee /etc/wireguard/privatekey | wg pubkey | tee /etc/wireguard/publickeyHier wurden auch wie gewünscht die 2 Keys generiert.

Anbei noch die Einrichtung, wie ich in Linx Mint vorgegangen bin.

Bei Public Key habe ich den Key von Mikrotik genommen.

Wo habe ich hier einen Fehler?

Wenn es nicht ganz klar ist mit den Screenshot, dann kann ich gerne nochmal detailiertere Screenshot schicken.

Danke für die Hilfe.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 672329

Url: https://administrator.de/forum/mikrotik-wireguard-linux-mint-netzwerk-gui-672329.html

Ausgedruckt am: 30.07.2025 um 11:07 Uhr

10 Kommentare

Neuester Kommentar

Moin,

unter allowed address trägst du ein welche Adressen über den Peer erreichbar sind.

Wenn das ein Netz sein soll dann z.B. 192.168.178.0/24 oder gar 0.0.0.0/0

Wenn jedoch nur ein Peer erreichbar sein soll dann ist das mit einer /32 schon okay.

Wenn du das aber bei allen machst, dann sind ausschließlich nur die Peers erreichbar.

Gruß

Spirit

unter allowed address trägst du ein welche Adressen über den Peer erreichbar sind.

Wenn das ein Netz sein soll dann z.B. 192.168.178.0/24 oder gar 0.0.0.0/0

Wenn jedoch nur ein Peer erreichbar sein soll dann ist das mit einer /32 schon okay.

Wenn du das aber bei allen machst, dann sind ausschließlich nur die Peers erreichbar.

Gruß

Spirit

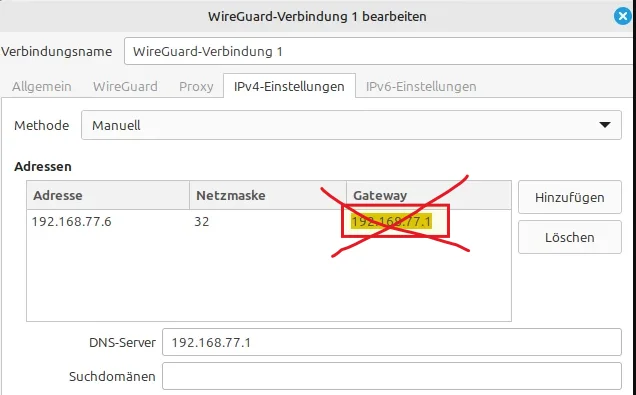

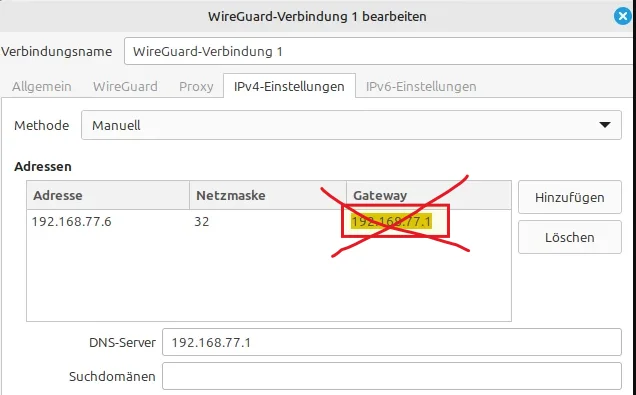

Du hast das Tutorial leider nicht ganz richtig abgetippt ...

Das Gateway hat da in den IPv4 Einstellungen bei einer 32er Maske nichts zu suchen! Dort darf nur ein Gateway stehen wenn das Gateway auch innerhalb des Netzes liegt in dem die IP des Clients liegt! Lösch es aus den IPv4 EInstellungen raus und du wirst sehen das es dann läuft. Die Routen werden durch WG automatisch anhand der AllowedIPs angelegt, das manuell hinzugefügte Gateway führt dazu das das Routing dann nicht mehr funktioniert. Sieht man auch wenn man sich dann die Routing Tabellen dann mal ansieht ...

Also entweder mit 32er Maske ohne Gateway Eintrag:

Oder mit 24er Maske mit Gateway oder ohne das spielt dann keine Rolle weil bei WIreguard der Peer eh automatisch das GW ist bei einem GW Redirect (0.0.0.0/0).

Das Gateway hat da in den IPv4 Einstellungen bei einer 32er Maske nichts zu suchen! Dort darf nur ein Gateway stehen wenn das Gateway auch innerhalb des Netzes liegt in dem die IP des Clients liegt! Lösch es aus den IPv4 EInstellungen raus und du wirst sehen das es dann läuft. Die Routen werden durch WG automatisch anhand der AllowedIPs angelegt, das manuell hinzugefügte Gateway führt dazu das das Routing dann nicht mehr funktioniert. Sieht man auch wenn man sich dann die Routing Tabellen dann mal ansieht ...

Also entweder mit 32er Maske ohne Gateway Eintrag:

Oder mit 24er Maske mit Gateway oder ohne das spielt dann keine Rolle weil bei WIreguard der Peer eh automatisch das GW ist bei einem GW Redirect (0.0.0.0/0).

Das ist halt die Default EIngabemaske wie auch für andere Interfaces auch. Eingabefelder schützen halt nicht immer vor der Dummheit der User  . Sollte ja eigentlich klar sein das das Gateway bei einer 32er Subnetzmaske auf dem selben Interface auch niemals erreicht werden kann

. Sollte ja eigentlich klar sein das das Gateway bei einer 32er Subnetzmaske auf dem selben Interface auch niemals erreicht werden kann  .

.

Zitat von @BiberMan:

Das ist halt die Default EIngabemaske wie auch für andere Interfaces auch. Eingabefelder schützen halt nicht immer vor der Dummheit der User . Sollte ja eigentlich klar sein das das Gateway bei einer 32er Subnetzmaske auf dem selben Interface auch niemals erreicht werden kann

. Sollte ja eigentlich klar sein das das Gateway bei einer 32er Subnetzmaske auf dem selben Interface auch niemals erreicht werden kann  .

.

Das ist halt die Default EIngabemaske wie auch für andere Interfaces auch. Eingabefelder schützen halt nicht immer vor der Dummheit der User

Ich glaube, dass ist ein Problem wenn man von Windows kommt.

Da ist die GUI immer Maßgeschneidert und zeigt genau die möglichen Optionen. Daher die Verwirrung unter Linux weil man hier schlich alle Möglichkeiten hat.

Eine 32er Maske lässt nur eine einzelne Adresse zu.

Für die internen WG Adressen ist das in der AllowedIPs Angabe sowohl auf Server als auch Client genau richtig und erforderlich damit das Cryptokey Routing sauber funktioniert!Siehe dazu auch das Wireguard Tutorial:

Interne IP Adressierung Wireguard

Wie der Mikrotik als Wireguard Client (VPN Initiator) aufzusetzen ist beschreibt u.a. dieser Thread. Zusammen mit einem Linux als Wireguard Server (VPN Responder) ist das eine Sache von 10 Minuten und im Handumdrehen erledigt!