OpenVPN Client Zertifikat importieren geht nicht

Guten Tag zusammen

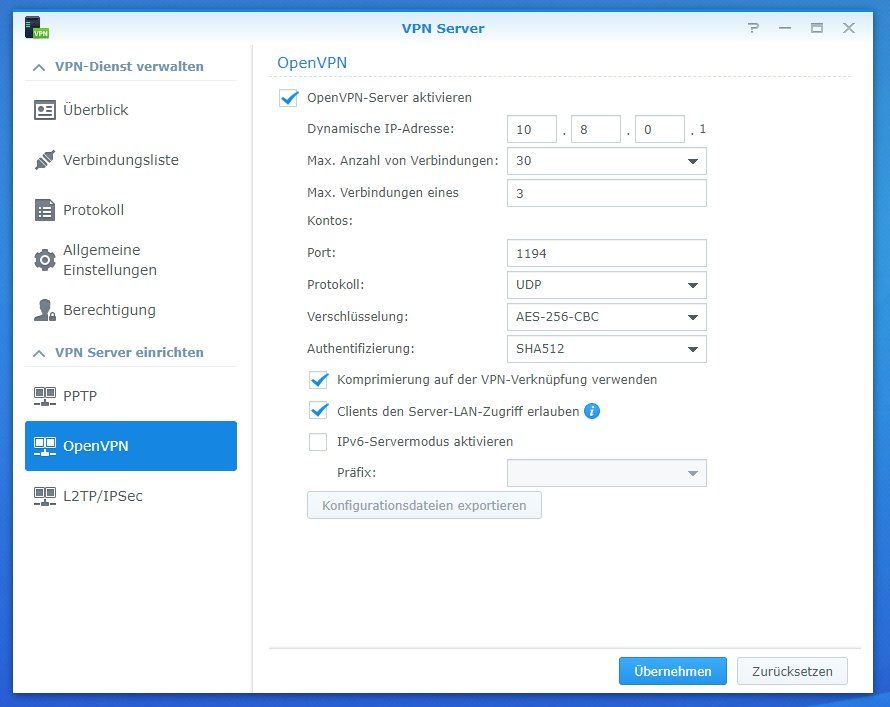

Ich stehe hier etwas am Berg. Ich will auf meiner Synology einen OpenVPN Server einrichten. Soweit läuft das ja alles out of the box. Ich habe das VPN Server Package installiert und OpenVPN aktiviert. Port auf der Firewall geöffnet und zur Synology weitergeleitet.

Ich habe nun das OpenVPN Profil exportiert. Ich erhalte nun ein ZIP mit einem Zertifikat (ca.crt), einem Readme (welches nicht weiterhilft) und natürlich das OVPN Profil.

Das OVPN Profil lese ich in den OpenVPN Client - soweit so gut.

Das Problem beginnt beim Zertifikat. Will ich dieses importieren / einlesen, zeigt er mir das nicht an. Im Dateifilter steht "Certificats". Gebe ich ins Suchfenster *.* ein, damit ich das Zertifikat sehe, kann ich es anklicken, aber es importiert nicht.

Mit VPN kenne ich mich ziemlich gut aus, aber OpenVPN habe ich als solches noch nie konfiguriert. Wäre hier um einen Tipp dankbar. Für mich wirkte das ziemlich geradeaus, aber das mit dem Zertifikat irritiert mich etwas.

Anmerkung nach weiteren Tests: Wenn ich das ignoriere verbindet er. Aber eigentlich ging ich davon aus, dass das Zertifikat als erhöhte Sicherheit zwingend notwendig ist?

Gruss

Christof

Ich stehe hier etwas am Berg. Ich will auf meiner Synology einen OpenVPN Server einrichten. Soweit läuft das ja alles out of the box. Ich habe das VPN Server Package installiert und OpenVPN aktiviert. Port auf der Firewall geöffnet und zur Synology weitergeleitet.

Ich habe nun das OpenVPN Profil exportiert. Ich erhalte nun ein ZIP mit einem Zertifikat (ca.crt), einem Readme (welches nicht weiterhilft) und natürlich das OVPN Profil.

Das OVPN Profil lese ich in den OpenVPN Client - soweit so gut.

Das Problem beginnt beim Zertifikat. Will ich dieses importieren / einlesen, zeigt er mir das nicht an. Im Dateifilter steht "Certificats". Gebe ich ins Suchfenster *.* ein, damit ich das Zertifikat sehe, kann ich es anklicken, aber es importiert nicht.

Mit VPN kenne ich mich ziemlich gut aus, aber OpenVPN habe ich als solches noch nie konfiguriert. Wäre hier um einen Tipp dankbar. Für mich wirkte das ziemlich geradeaus, aber das mit dem Zertifikat irritiert mich etwas.

Anmerkung nach weiteren Tests: Wenn ich das ignoriere verbindet er. Aber eigentlich ging ich davon aus, dass das Zertifikat als erhöhte Sicherheit zwingend notwendig ist?

Gruss

Christof

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 665462

Url: https://administrator.de/forum/openvpn-client-zertifikat-importieren-geht-nicht-665462.html

Ausgedruckt am: 12.07.2025 um 15:07 Uhr

8 Kommentare

Neuester Kommentar

Nur die ca.crt reicht natürlich nicht für den Client. Da fehlt dann noch das eigentliche Client Zertifikat und der Schlüssel. Siehe auch:

Merkzettel: VPN Installation mit OpenVPN

Du benötigst 3 Dateien für den Client: ca.crt Client Zertifikat: xyz.crt und den Schlüssel xyz.pem.

Merkzettel: VPN Installation mit OpenVPN

Du benötigst 3 Dateien für den Client: ca.crt Client Zertifikat: xyz.crt und den Schlüssel xyz.pem.

Das könnte sein wenn sie mit einem starren Preshared Key arbeitet. Dazu machst du aber zuwenig Angaben um das zielführend beantworten zu können. Ein PSK ist halt gefährlich. Wenn der mal kompromitiert ist haben Angreifer dein NAS und auch das gesamte lokale LAN auf dem Silbertablett vor sich.

Schlüssel und Zertifikate sind also der bessere Weg sofern das Synology_OVPN_Setup das bietet. Ggf. wäre ein kleiner Raspberry Pi 4 als VPN Server eine bessere Wahl.

Noch besser ist es auf einen VPN Server im lokalen LAN ganz zu verzichten und das immer, wenn irgend möglich, auf dem heimischen Internet Router zu lösen. Sollte der das nicht können austauschen oder zumindest aber mit einer Kaskade dann arbeiten.

Damit kannst du dann auch bei dir immer eine kleine Firewall wie Mikrotik_Router einsetzen.

Schlüssel und Zertifikate sind also der bessere Weg sofern das Synology_OVPN_Setup das bietet. Ggf. wäre ein kleiner Raspberry Pi 4 als VPN Server eine bessere Wahl.

Noch besser ist es auf einen VPN Server im lokalen LAN ganz zu verzichten und das immer, wenn irgend möglich, auf dem heimischen Internet Router zu lösen. Sollte der das nicht können austauschen oder zumindest aber mit einer Kaskade dann arbeiten.

Damit kannst du dann auch bei dir immer eine kleine Firewall wie Mikrotik_Router einsetzen.