Switche und VLAN für IP-Telefone

Guten Tag,

genaugenommen habe ich keine konkrete Frage zu einer Konfiguration, sondern eher ein Verständnisproblem zu Switchen und deren Handling mit einem VLAN. Bisher habe ich ein VLAN auch als ein Element der Sicherheitsstrategie gesehen.

Kurz, es stand die Anschaffung von neuen Switchen an. Wir haben das hier schon diskutiert. Auf eine Empfehlung hier wollte ich Ruckus, nach 3 Monaten Wartezeit hat der Hersteller aber einfach so die Bestellung storniert. Auf die Schnelle fand ich keinen Hersteller, außer Netgear, der lieferfähig war. Da aber entgegen aller Meinungen hier und im Internet die bisherige Erfahrung mit Netgear gut war, wurden dann auch Netgear angeschafft. Während bei den Smart-Switchen das Handling durchgängig und logisch ist, scheint es bei den Fully Managed ein ziemlichen Chaos zu sein. Es scheint so, als ob Netgear noch nicht mal selber weiß was die Teile können und wie das funktioniert.

Aber um die Konfigurationsschritte soll es gar nicht gehen. Mir geht es eher darum was üblich ist.

Szenario:

IP-Telefone, die Telefone haben ein eigenes VLAN in dem priorisiert wird.

Variante 1:

Es gibt keine feste Konfiguration für Telefonie an den Ports. Wird ein Telefon an einem beliebigen Port angeschlossen, erkennt der Switch das Telefon und nimmt den Port als tagged Port in das VLAN auf. Die entsprechende Priorisierung wird gesetzt. Die Erkennung erfolgt anhand der OUI. Die Smart Managed Switche von Netgear können das und das funktioniert auch sehr gut. Die Fully Managed können das nicht.

Variante 2:

Alle Ports, an denen ein Telefon angeschlossen werden könnte, werden fest dem VLAN zugewiesen. Je nach Variante macht Netgear das tagged oder untagged. Aber das ist meiner Meinung nach Unsinn.

Irre ich mich und es ist auch bei anderen Herstellern üblich, Ports an denen ein Telefon in einem separaten VLAN angeschlossen werden könnte auch fest diesem VLAN zuzuordnen und nicht erst automatisch wenn das Telefon angeschlossen wird? Ist das evtl. gar kein Problem, sicherheitstechnisch und oder von der Performance her? Die Identifikation per OUI habe ich bisher auch aus Gründen der Sicherheit gut gefunden. Konfiguriere ich das VLAN fix, kann ja jedes Gerät das die VLAN-Tags versteht in diesem VLAN senden und empfangen.

Im Grunde muss bei den Netgear Fully Managed Switchen das VLAN manuell konfiguriert werden. Die Automatiken (Auto-Voip) machen nur noch die Priorisierung. Ist das was Netgear bei den Fully Managed Switchen macht branchenüblich und ich denke nur falsch?

Vielen Dank für euren Input.

genaugenommen habe ich keine konkrete Frage zu einer Konfiguration, sondern eher ein Verständnisproblem zu Switchen und deren Handling mit einem VLAN. Bisher habe ich ein VLAN auch als ein Element der Sicherheitsstrategie gesehen.

Kurz, es stand die Anschaffung von neuen Switchen an. Wir haben das hier schon diskutiert. Auf eine Empfehlung hier wollte ich Ruckus, nach 3 Monaten Wartezeit hat der Hersteller aber einfach so die Bestellung storniert. Auf die Schnelle fand ich keinen Hersteller, außer Netgear, der lieferfähig war. Da aber entgegen aller Meinungen hier und im Internet die bisherige Erfahrung mit Netgear gut war, wurden dann auch Netgear angeschafft. Während bei den Smart-Switchen das Handling durchgängig und logisch ist, scheint es bei den Fully Managed ein ziemlichen Chaos zu sein. Es scheint so, als ob Netgear noch nicht mal selber weiß was die Teile können und wie das funktioniert.

Aber um die Konfigurationsschritte soll es gar nicht gehen. Mir geht es eher darum was üblich ist.

Szenario:

IP-Telefone, die Telefone haben ein eigenes VLAN in dem priorisiert wird.

Variante 1:

Es gibt keine feste Konfiguration für Telefonie an den Ports. Wird ein Telefon an einem beliebigen Port angeschlossen, erkennt der Switch das Telefon und nimmt den Port als tagged Port in das VLAN auf. Die entsprechende Priorisierung wird gesetzt. Die Erkennung erfolgt anhand der OUI. Die Smart Managed Switche von Netgear können das und das funktioniert auch sehr gut. Die Fully Managed können das nicht.

Variante 2:

Alle Ports, an denen ein Telefon angeschlossen werden könnte, werden fest dem VLAN zugewiesen. Je nach Variante macht Netgear das tagged oder untagged. Aber das ist meiner Meinung nach Unsinn.

Irre ich mich und es ist auch bei anderen Herstellern üblich, Ports an denen ein Telefon in einem separaten VLAN angeschlossen werden könnte auch fest diesem VLAN zuzuordnen und nicht erst automatisch wenn das Telefon angeschlossen wird? Ist das evtl. gar kein Problem, sicherheitstechnisch und oder von der Performance her? Die Identifikation per OUI habe ich bisher auch aus Gründen der Sicherheit gut gefunden. Konfiguriere ich das VLAN fix, kann ja jedes Gerät das die VLAN-Tags versteht in diesem VLAN senden und empfangen.

Im Grunde muss bei den Netgear Fully Managed Switchen das VLAN manuell konfiguriert werden. Die Automatiken (Auto-Voip) machen nur noch die Priorisierung. Ist das was Netgear bei den Fully Managed Switchen macht branchenüblich und ich denke nur falsch?

Vielen Dank für euren Input.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 3959566361

Url: https://administrator.de/forum/switche-und-vlan-fuer-ip-telefone-3959566361.html

Ausgedruckt am: 24.07.2025 um 00:07 Uhr

16 Kommentare

Neuester Kommentar

Ich kann es mir nicht vorstellen, dass ein "fully managed" Switch kein AutoVoIP kann. Hier mal ein Link zu den Netgear Infos -> LINK

Ist dein Switch nicht in der Liste?

Zurück zu VoiceLAN. Es gibt zwei automatische Arten, wonach man das VLAN zuweisen und die Pakete priorisieren kann. Einmal über die OUI der Geräte und einmal über LLDP-MED. Beides macht im Endeffekt das Gleiche. Die Telefone erhalten an dem jeweiligen Port das eingestellte VoiceVLAN zugewiesen. Vorteil LLDP-MED ist aber, dass man hier etwas feiner über QoS die Paketpriorisierung steuern kann. Zudem muss man alle OUIs aller IP-Telefone auf allen Switchen bekannt machen.

Ich denke eher, dass deine Einstellung an den Switchen nicht ganz richtig ist, denn wenn da eine AutoVoIP Funktion enthalten ist mit OUI, dann sollte es klappen.

Ist dein Switch nicht in der Liste?

Zurück zu VoiceLAN. Es gibt zwei automatische Arten, wonach man das VLAN zuweisen und die Pakete priorisieren kann. Einmal über die OUI der Geräte und einmal über LLDP-MED. Beides macht im Endeffekt das Gleiche. Die Telefone erhalten an dem jeweiligen Port das eingestellte VoiceVLAN zugewiesen. Vorteil LLDP-MED ist aber, dass man hier etwas feiner über QoS die Paketpriorisierung steuern kann. Zudem muss man alle OUIs aller IP-Telefone auf allen Switchen bekannt machen.

Ich denke eher, dass deine Einstellung an den Switchen nicht ganz richtig ist, denn wenn da eine AutoVoIP Funktion enthalten ist mit OUI, dann sollte es klappen.

Du siehst das schon ganz richtig. Die automatische Discovery geht immer über dem Standard LLDP-Med was in der Regel sowohl Billigswitches wie deine NGs als auch die Premium Modelle supporten.

Die generelle Frage die du leider nicht beantwortet hast ist die, welche Priorisierung du entweder per LLDP dynamisch zuweisen willst oder die die Telefone im Default machen bzw. was über deren VoIP Anlage im Setup als Default eingestellt ist.

Es gibt bekanntlich zwei, die Layer 2 Priorisierung mit 802.1p. 802.1p ist aber immer Teil von 802.1q also einem VLAN Tag (PCP Bits dort). Sprich Layer 2 Priorisierung auf Mac Adress Basis erfordert dann immer ein Tagging der Telefonieports mit einem .1q VLAN Tag.

Anders ist die Layer 3 Priorisierung mit DSCP die ein Teil des IP Headers ist. (Layer 3)

Die Threads hier beschreiben ansatzweise die Grundlagen dazu.

LLDP-Med kann beides dynamisch zuweisen. Die meisten Voice Installationen nutzen DSCP weil es eben kein Tagging erfordert und auch für Netzwerk Laien damit ohne Tagging Fragen einfacher zu installieren ist. Grund ist schlicht und einfach das viele das Thema Priorisierung von Voice schlicht nicht beachten weil das Verständnis fehlt.

Die Telefone senden ihre Daten so gut wie immer mit einem voreingestellten DSCP Wert. Einmal die Verbindungsdaten mit SIP und die eigentlichen Sprachdaten mit RTP

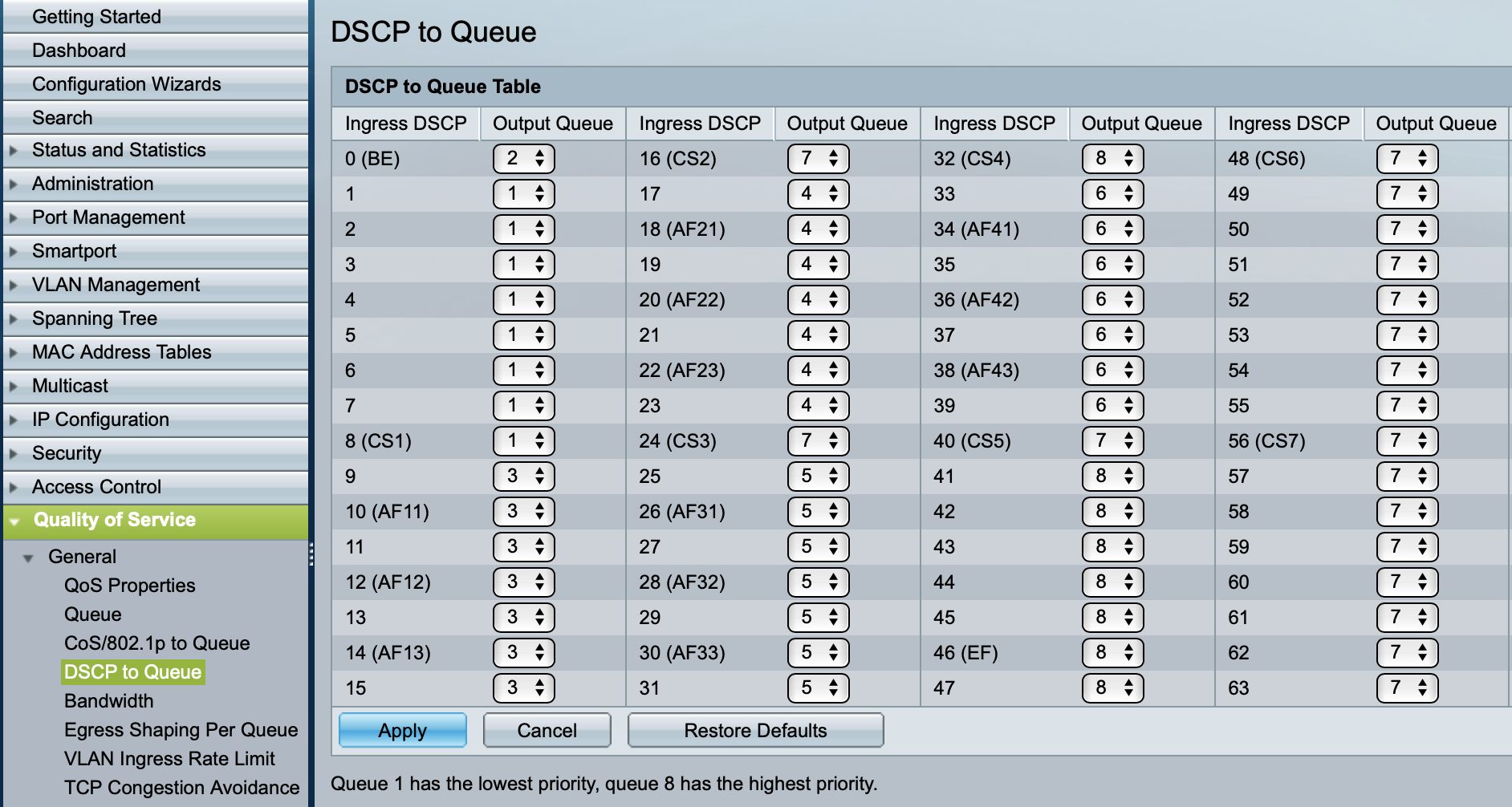

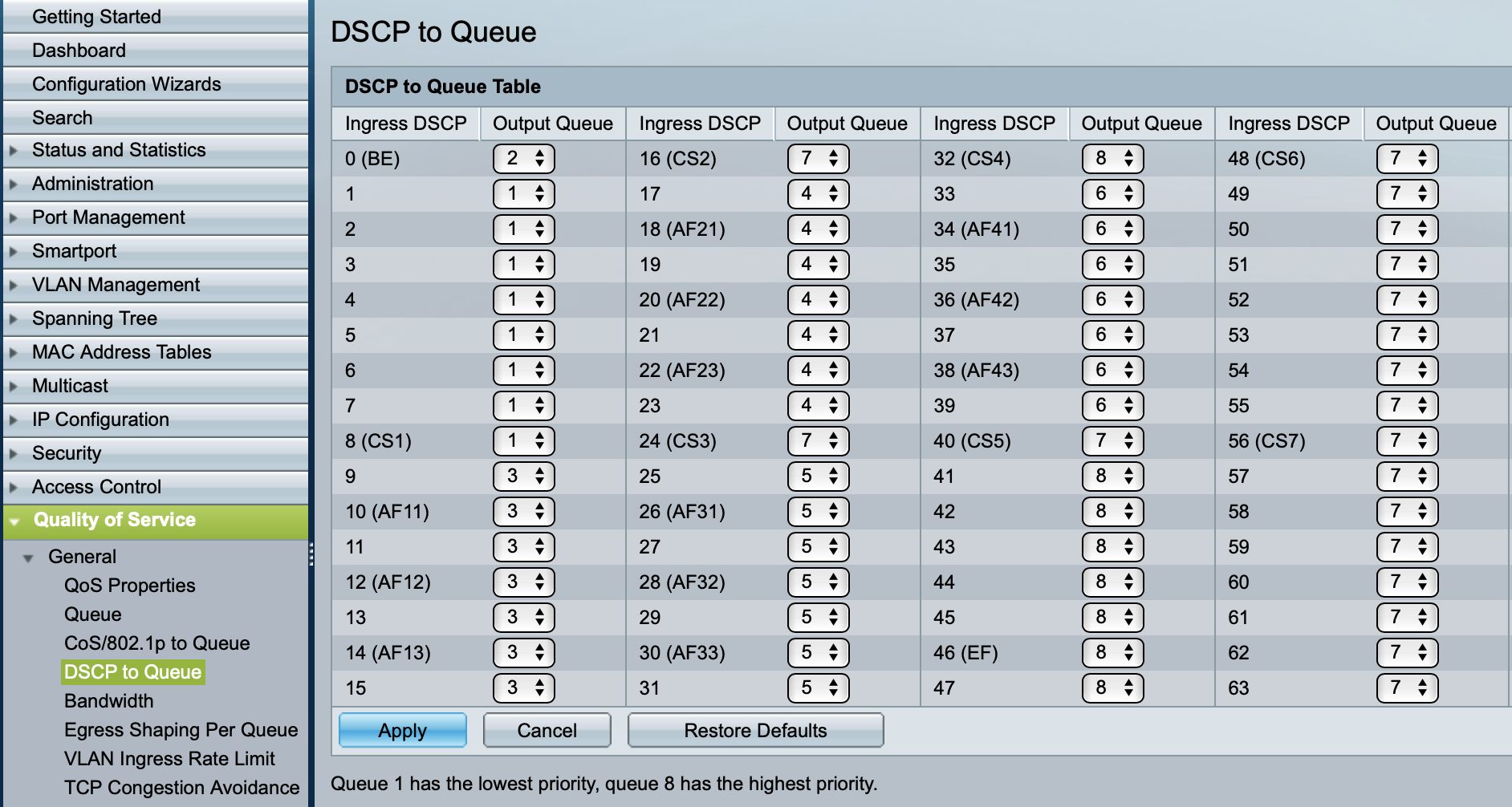

Viele der SoHo Switches wie auch z.B. die Ruckus ICX Switches haben ein DSCP Default Profil was dann entsprechende DSCP ToS Werte den Priority Queues des Switches zuweisst. Hier muss man natürlich aufpassen das sich der ToS Wert der Telefone mit dem DSCP Profil des verwendeten Switches deckt.

Hier einmal ein Beispiel eines einfachen Cisco SoHo Switches:

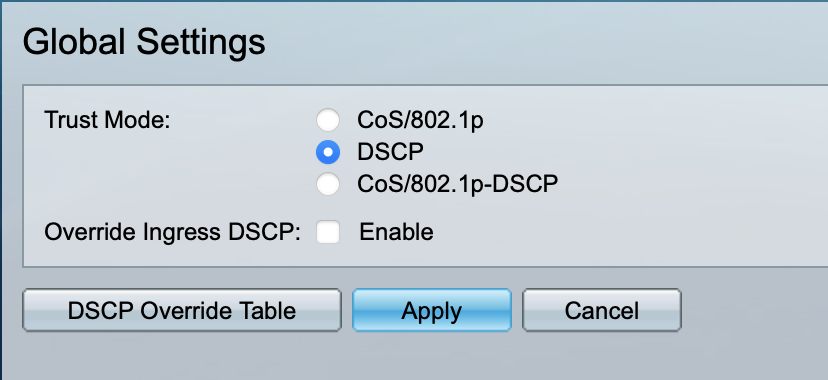

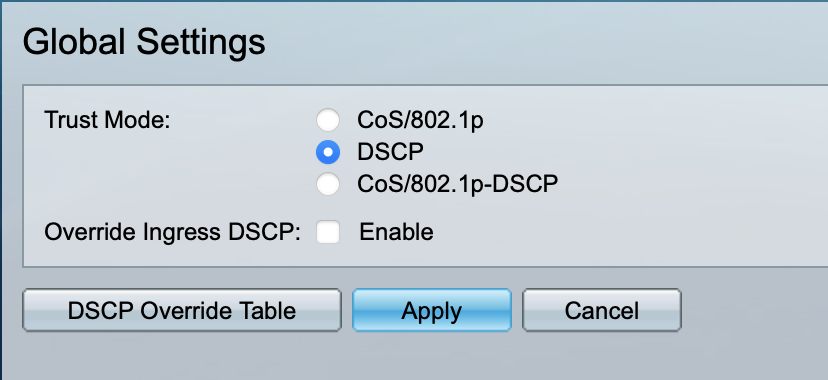

Der Trust Mode wird dann im Switch global auf DSCP gestellt so das der Switch dieses Feld im Layer 3 auswertet und die Voice Daten entsprechend priorisiert.

Der Trust Mode wird dann im Switch global auf DSCP gestellt so das der Switch dieses Feld im Layer 3 auswertet und die Voice Daten entsprechend priorisiert.

Entsprechende Default Profile der .1p CoS zu Queue Zuordnung gibt es natürlich bei vielen Switches auch für die L2 Priorisierung. Ob und wie die entsprechende Switch Hardware das supportet steht wie immer im Handbuch.

Entsprechende Default Profile der .1p CoS zu Queue Zuordnung gibt es natürlich bei vielen Switches auch für die L2 Priorisierung. Ob und wie die entsprechende Switch Hardware das supportet steht wie immer im Handbuch.

DSCP macht das wie bereits erwähnt ohne Tag, deshalb ist das einfacher zu implementieren wenn man z.B. die Telefonie Ports fest zuweist oder wie in vielen Firmen bei 802.1x oder MAB Port Security üblich das Voice VLAN aufgrund der Mac Adresse oder des .1x Usernamens dynamisch zuweist.

Fazit:

Es gibt viele Wege nach Rom bzw. das sinnvoll umzusetzen. Du musst aber zuallererst einmal klären WELCHE der Priorisierungen du überhautp netzwerkweit einsetzen willst und das für dein Setup als festen Standard nehmen.

Das bestimmt dann das weitere Setup bzw. Handhabung des Voice VLANs auf den Switches.

Die generelle Frage die du leider nicht beantwortet hast ist die, welche Priorisierung du entweder per LLDP dynamisch zuweisen willst oder die die Telefone im Default machen bzw. was über deren VoIP Anlage im Setup als Default eingestellt ist.

Es gibt bekanntlich zwei, die Layer 2 Priorisierung mit 802.1p. 802.1p ist aber immer Teil von 802.1q also einem VLAN Tag (PCP Bits dort). Sprich Layer 2 Priorisierung auf Mac Adress Basis erfordert dann immer ein Tagging der Telefonieports mit einem .1q VLAN Tag.

Anders ist die Layer 3 Priorisierung mit DSCP die ein Teil des IP Headers ist. (Layer 3)

Die Threads hier beschreiben ansatzweise die Grundlagen dazu.

LLDP-Med kann beides dynamisch zuweisen. Die meisten Voice Installationen nutzen DSCP weil es eben kein Tagging erfordert und auch für Netzwerk Laien damit ohne Tagging Fragen einfacher zu installieren ist. Grund ist schlicht und einfach das viele das Thema Priorisierung von Voice schlicht nicht beachten weil das Verständnis fehlt.

Die Telefone senden ihre Daten so gut wie immer mit einem voreingestellten DSCP Wert. Einmal die Verbindungsdaten mit SIP und die eigentlichen Sprachdaten mit RTP

Viele der SoHo Switches wie auch z.B. die Ruckus ICX Switches haben ein DSCP Default Profil was dann entsprechende DSCP ToS Werte den Priority Queues des Switches zuweisst. Hier muss man natürlich aufpassen das sich der ToS Wert der Telefone mit dem DSCP Profil des verwendeten Switches deckt.

Hier einmal ein Beispiel eines einfachen Cisco SoHo Switches:

DSCP macht das wie bereits erwähnt ohne Tag, deshalb ist das einfacher zu implementieren wenn man z.B. die Telefonie Ports fest zuweist oder wie in vielen Firmen bei 802.1x oder MAB Port Security üblich das Voice VLAN aufgrund der Mac Adresse oder des .1x Usernamens dynamisch zuweist.

Fazit:

Es gibt viele Wege nach Rom bzw. das sinnvoll umzusetzen. Du musst aber zuallererst einmal klären WELCHE der Priorisierungen du überhautp netzwerkweit einsetzen willst und das für dein Setup als festen Standard nehmen.

Das bestimmt dann das weitere Setup bzw. Handhabung des Voice VLANs auf den Switches.

Hallo,

es kommt immer darauf an wer was und für wie viele Netzwerkteilnehmer realisieren möchte muss will oder soll.

Von welchem Switch und welcher Anzahl von Teilnehmern reden wir denn hier?

Normalerweise legt man ein VLAN an und arbeitet dann in diesem VLAN mittels Traffic shaping und bei den

VLANs untereinander mit QoS Regeln zur Priorisierung. Man kann das automatisch machen lassen und/oder

mittels Webkonfig oder aber CLI. Eines ist bei allen Switche von Netgear aber immer gleich, man muss leider

zwingend das Manual lesen, sonst wird es in 80 - 90 % der Fälle nichts.

Wir haben drei Switche mit 48/52 Ports in Benutzung und die sind ein für WLAN APs, einer für VOIP und einer

für Kameras und über den gesamten Switch geht dann auch das VLAN. Die sind gestapelt und alles läuft.

Also ich weis nur von sehr vielen Leuten die damit eben nicht klar kommen, das wirklich nicht einer, egal wie

viele man fragt, das Manual dazu gelesen hat. Ich rede da von den Serien M5300 (Access), M7100 (ToR) und

M7300 (Core) die auch schon in die Tage gekommen sind. Und zusammen mit der NMS300 kann man die

auch richtig gut verwalten, so eine Software bieten einem auch nicht alle für "Umme" an.

Welche Switche benutzt Du denn genau?

Und welche Methode hast Du denn da am laufen zur Erkennung?

Dobby

es kommt immer darauf an wer was und für wie viele Netzwerkteilnehmer realisieren möchte muss will oder soll.

Von welchem Switch und welcher Anzahl von Teilnehmern reden wir denn hier?

Normalerweise legt man ein VLAN an und arbeitet dann in diesem VLAN mittels Traffic shaping und bei den

VLANs untereinander mit QoS Regeln zur Priorisierung. Man kann das automatisch machen lassen und/oder

mittels Webkonfig oder aber CLI. Eines ist bei allen Switche von Netgear aber immer gleich, man muss leider

zwingend das Manual lesen, sonst wird es in 80 - 90 % der Fälle nichts.

Wir haben drei Switche mit 48/52 Ports in Benutzung und die sind ein für WLAN APs, einer für VOIP und einer

für Kameras und über den gesamten Switch geht dann auch das VLAN. Die sind gestapelt und alles läuft.

Also ich weis nur von sehr vielen Leuten die damit eben nicht klar kommen, das wirklich nicht einer, egal wie

viele man fragt, das Manual dazu gelesen hat. Ich rede da von den Serien M5300 (Access), M7100 (ToR) und

M7300 (Core) die auch schon in die Tage gekommen sind. Und zusammen mit der NMS300 kann man die

auch richtig gut verwalten, so eine Software bieten einem auch nicht alle für "Umme" an.

Welche Switche benutzt Du denn genau?

Und welche Methode hast Du denn da am laufen zur Erkennung?

Dobby

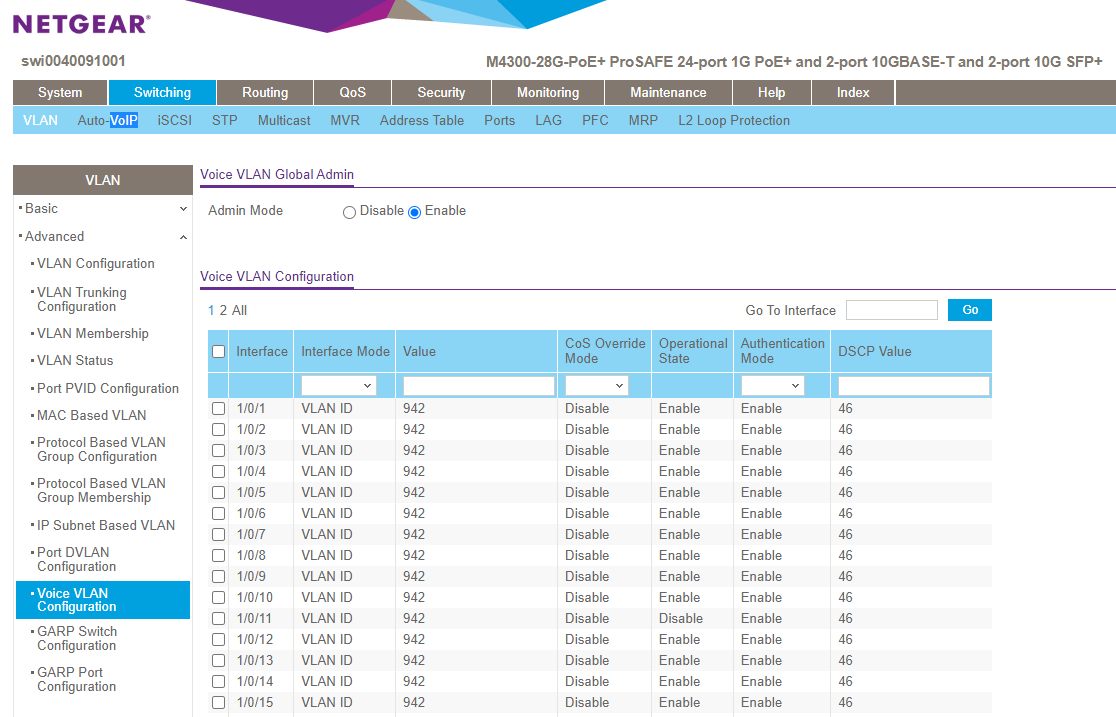

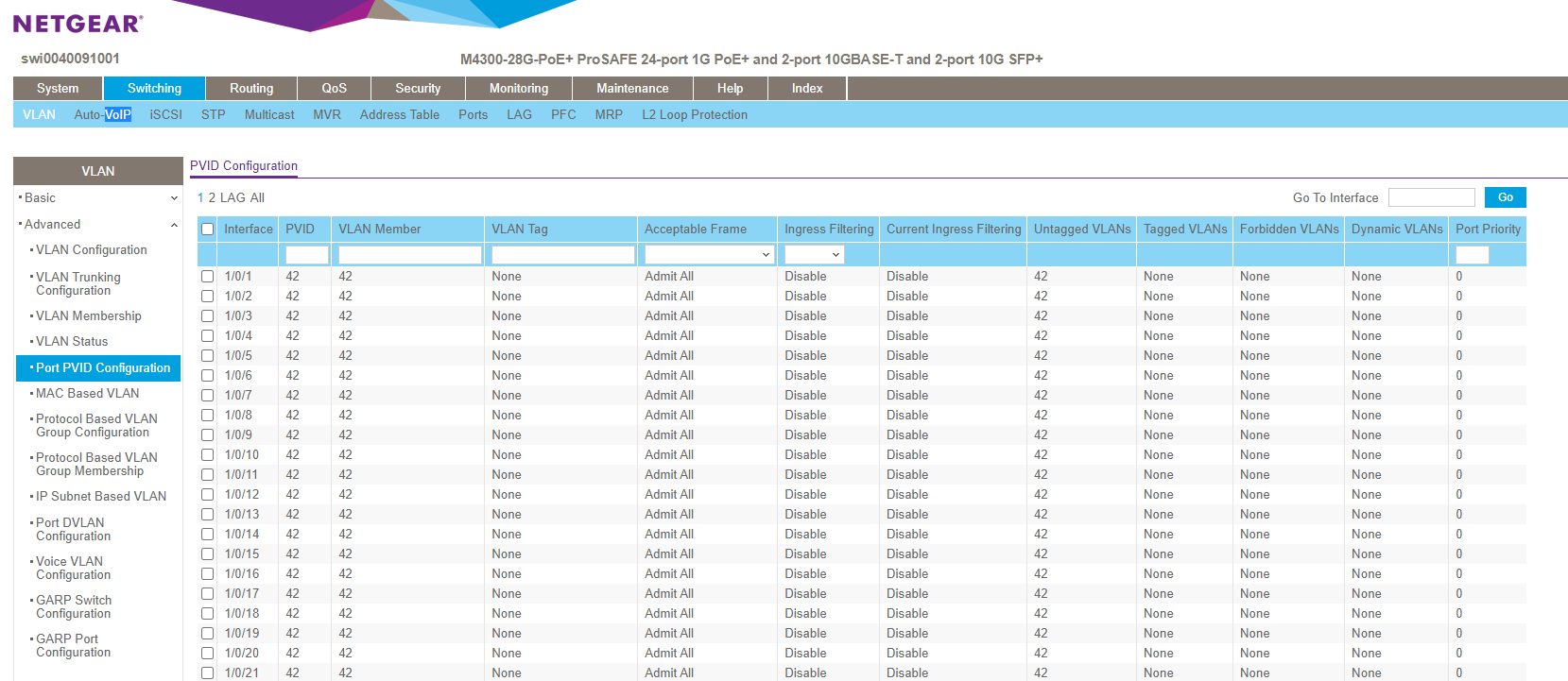

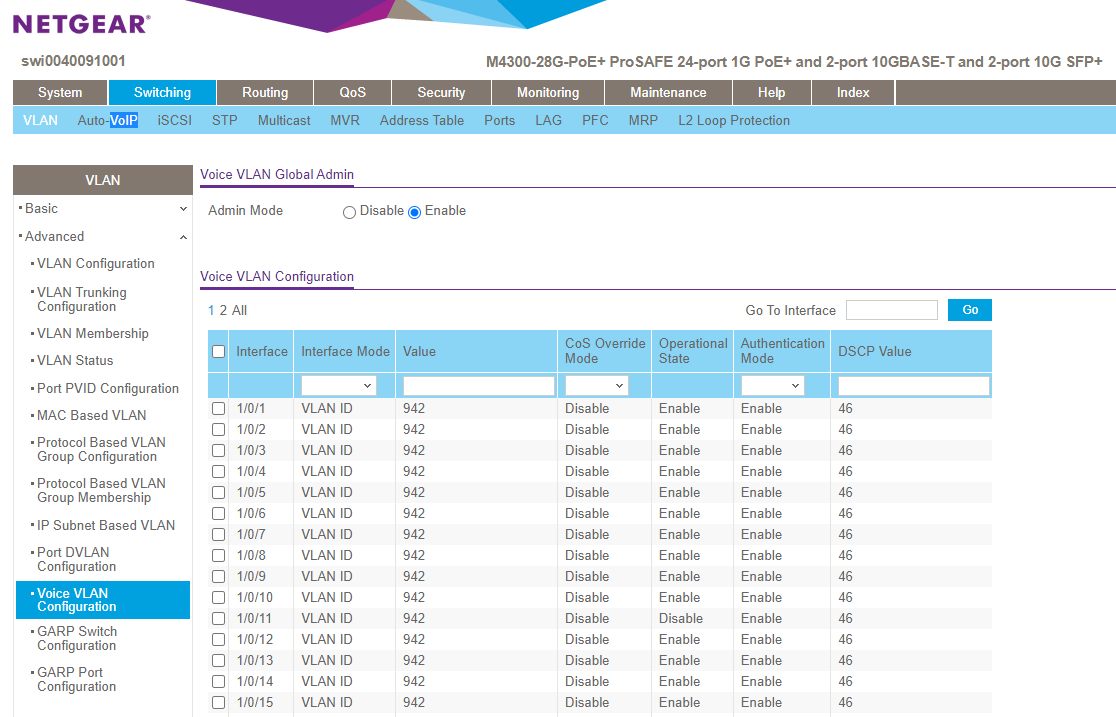

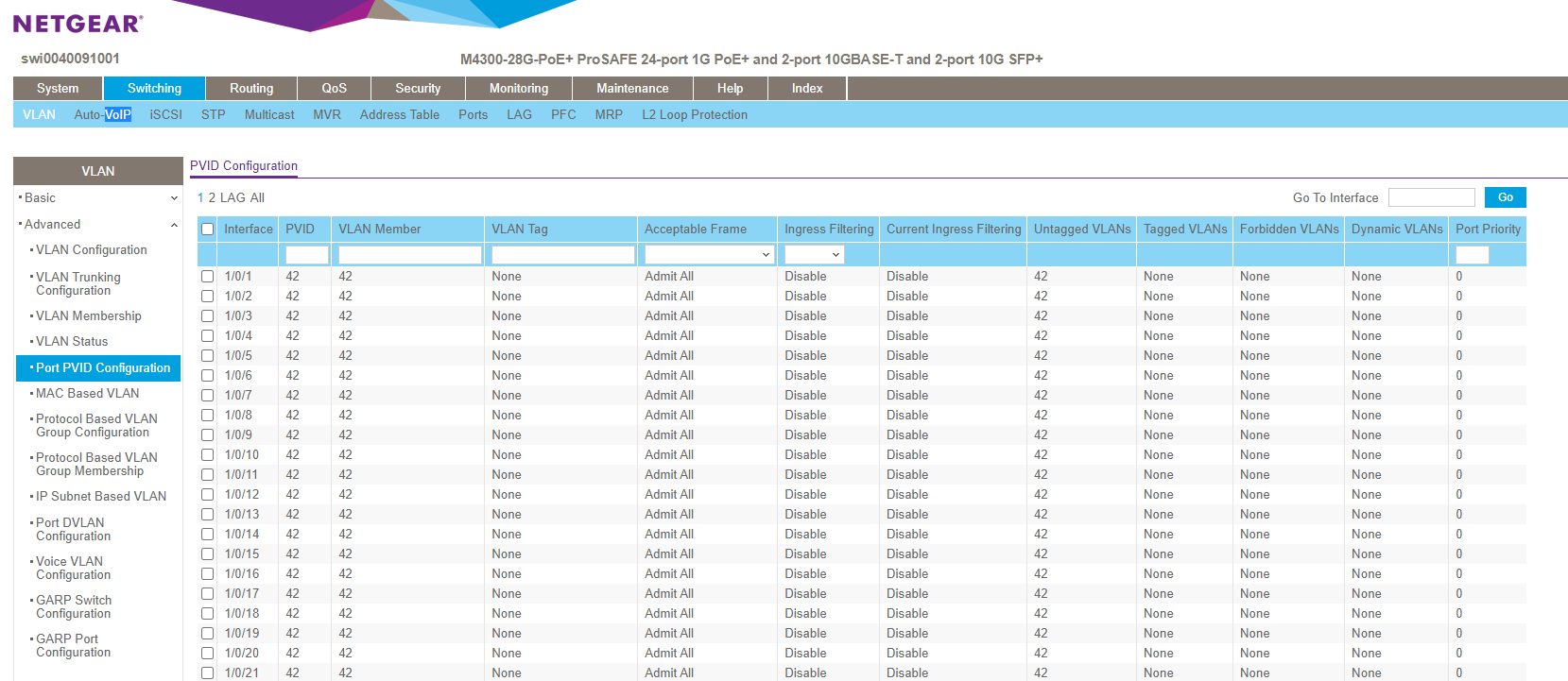

Man nutzt bei Netgear nicht Auto-VoIP, was eine veraltete Funktion darstellt, die früher benötigt wurde, sondern Voice-VLAN.

Priorisierung auf Layer3, damit der Router da nicht noch die Werte kopieren und konvertieren muss.

Mich stört, dass die Ports (auch wenn kein Telefon angeschlossen ist) Member des VLAN sind. Aber evtl. ist das ja gar nicht schlimm, ich kannte es nur anders. Weiterhin stört mich, dass ich Auto-Voip unkonfiguriert lassen kann und Voice VLAN trotzdem das gleiche macht, also VLAN per LLDP-MED zuweist und den Port tagged, aber in der Memberliste des VLAN erscheint dieser Port dann nicht. Dann habe ich einen Port als Member in einem VLAN, der Switch sagt mir aber dass er kein Member ist??

Das ist eine Fehlkonfiguration, das VLAN liegt nur auf dem Port, wenn es angefordert wird. Sieht man im VLAN-Status. Da hat das Voice-VLAN dann die Ports enthalten.

Priorisierung auf Layer3, damit der Router da nicht noch die Werte kopieren und konvertieren muss.

Ein fully managed Switch kann immer mindestens das was das smart managed kann.

Obwohl, jeder Sachverständige sieht das auch so, smart managed Switches nicht wirklich smart sind, wenn man die CLI beherrscht.

Um was geht es dir eigentlich? Kleinere Broadcastdomain? Pseudo-Sicherheit durch VLANs?

Automatisierung? Priorisierung, sofern sie überhaupt notwendig ist?

Ein beliebtes Setup ist ein Trunk zum Telefon. Tagged das Telefon und untagged am zweiten Port des Telefons hängt ein Computer Client.

Wir bekommen von Audiocodes, Polycom und Dell zu den Lieferungen eine Textdatei mit den Mac Adressen. Die kippen wir in den Radius, der u. a. die Provision der Switches unterstützt.

Der Helfer/User packt das Gerät aus, patcht es an. Das Switch schaltet Port und VLAN, das DHCP regelt den Rest.

Für den User sehr komfortabel. Spart auch Geld, wenn es einmal läuft, weil vor Ort nur noch Finger benötigt werden die einen Karton öffnen können und ein paar Kabel anstecken können.

Hört sich kompliziert an. Hatte einmal Aufwand verursacht und nun ist das ein Level 1 Helpdesk Thema das sich an einfachste Mitarbeiter richtet.

Obwohl, jeder Sachverständige sieht das auch so, smart managed Switches nicht wirklich smart sind, wenn man die CLI beherrscht.

Um was geht es dir eigentlich? Kleinere Broadcastdomain? Pseudo-Sicherheit durch VLANs?

Automatisierung? Priorisierung, sofern sie überhaupt notwendig ist?

Ein beliebtes Setup ist ein Trunk zum Telefon. Tagged das Telefon und untagged am zweiten Port des Telefons hängt ein Computer Client.

Wir bekommen von Audiocodes, Polycom und Dell zu den Lieferungen eine Textdatei mit den Mac Adressen. Die kippen wir in den Radius, der u. a. die Provision der Switches unterstützt.

Der Helfer/User packt das Gerät aus, patcht es an. Das Switch schaltet Port und VLAN, das DHCP regelt den Rest.

Für den User sehr komfortabel. Spart auch Geld, wenn es einmal läuft, weil vor Ort nur noch Finger benötigt werden die einen Karton öffnen können und ein paar Kabel anstecken können.

Hört sich kompliziert an. Hatte einmal Aufwand verursacht und nun ist das ein Level 1 Helpdesk Thema das sich an einfachste Mitarbeiter richtet.

Zitat von @mautis:

Das habe ich zuvor ausgiebig beschrieben.

Zitat von @2423392070:

Um was geht es dir eigentlich? Kleinere Broadcastdomain? Pseudo-Sicherheit durch VLANs?

Automatisierung? Priorisierung, sofern sie überhaupt notwendig ist?

Um was geht es dir eigentlich? Kleinere Broadcastdomain? Pseudo-Sicherheit durch VLANs?

Automatisierung? Priorisierung, sofern sie überhaupt notwendig ist?

Das habe ich zuvor ausgiebig beschrieben.

Dann Frage ich Mal anders: Gibt es deine Topologie her, dass das VLAN der Telefone zentral, vielleicht am Router (du willst das ausgiebig beschrieben haben) Vorfahrt erhält zum SIP-Provider?

Hast du ein SBC? Wenn ja, wie ist dort die Vorfahrt geregelt?

Ich will keine Frage beantworten, die Du nicht gestellt hast, sondern dich befragen ob Du die einfachen und pragmatischen Wegezur Kenntnis genommen hast.

Aber gut, Du hast festgestellt, dass die günstigen smarten Switches etwas können, was die voll-smarten Switches angeblich nicht oder nicht richtig können.

Es ist Freitag, ich vergaß.

Aber gut, Du hast festgestellt, dass die günstigen smarten Switches etwas können, was die voll-smarten Switches angeblich nicht oder nicht richtig können.

Es ist Freitag, ich vergaß.

Wie kommst du darauf? Gut, es wird wohl mehr Last auf dem Switch verursachen. Bei jeder Verbindung werden wohl Filterregeln angelegt und am Ende wieder gelöscht.

Auto-VoIP nutzt halt ein statisches Merkmal, die OUI, also die Herstellerkennung der MAC-Adresse. Da findet keinerlei Kommunikation mit dem Endgerät selbst statt, sondern die Pakete werden switchseitig einfach manipuliert. Es ist ansich nichts anderes als ein MAC-based VLAN.Heute hat man mit CDP, LLDP und eventuellen anderen vergleichbaren Protokollen die Möglichkeit, für eine beidseitige Kommunikation. Insbesondere weil höhere PoE-Klassen zwingend eine LLDP-Aushandlung benötigen.

Der Nachteil an Auto-VoIP ist halt, dass ALLE Geräte, die diese OUI besitzen, in das VLAN gedrückt werden. Also auch Geräte des selben Herstellers, die kein Telefon sind. So eine Siemens-SPS ist meiner Meinung nach kein Telefon und hat keinerlei Berechtigung, sich im Voice-VLAN zu bewegen.

Ebenso musst du dich selbst darum kümmern, dass die OUI-Liste aktuell ist. Wenn ich mir anschaue, was z.B. Cisco SB selbst bei den heutigen Geräten als vordefinierte OUIs für Auto-VoIP mitbringt, bekomm ich Schleudertrauma vom Koppschütteln.

Es ist auch einfacher, wenn ein Paket von Anfang an korrekt gebaut wird, als es nachträglich zu verändern. Wenn das Telefon also weiß, welche DSCP-Werte es nutzen soll, ist dies einfacher, als wenn der Switch im Vorbeiflug den Wert tauschen muss.

Wir setzen zum Teil sogar unterschiedliche DSCP-Werte für Voice-Signaling und Voice ein (Signaling 26 und Voice 46). Wäre mit Auto-VoIP nicht möglich.

Auto-VoIP ist früher nötig gewesen, als es LLDP nicht gab und das einzig vergleichbare CDP nur für Cisco-Endgeräte an Cisco-Switches verfügbar war. Heute ist LLDP schon alleine zur PoE notwendig, also kann man es direkt nutzen und Mehrinformationen liefern. Darüber ist zum Teil ja sogar möglich, Positionsdaten vom Switch ans Telefon zu übertragen, damit bei einem Notruf diese Informationen vom Telefon zur Notrufleitstelle übermittelt werden können.