Zertifikatskette über LetsEncrypt zur .localhost Domain

Liebe Gemeinde,

ich habe einen Webserver (Ubuntu 18.04 LTS) am laufen der über https aus dem Internet erreichbar ist. Dazu nutze ich ein Zertifikat welches über Let's Encrypt erstellt wurde. Auf der Webserver laufen mehrere vHosts mit internen Domains (z.B. www.test.localhost). Da die .localhost Domains nicht vom Internet aus erreichbar sind kann ich natürlich auch keine Zertifikate via Let's Encrypt dafür erzeugen.

Daher meine Idee: Ich erzeuge mit OpenSSL ein Zertifikat das auf dem meines Webservers aufbaut und somit die Zwertifikatskette fortsetzt.

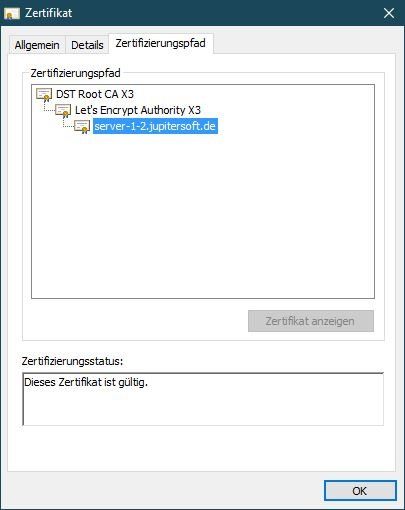

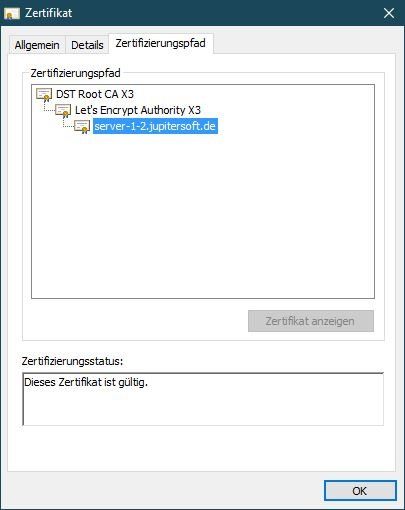

Also DST Root CA X3 -> Let's Encrypt Authority X3 -> server-1-2.jupitersoft.de -> www.test.localhost

Leider sind meine bisherigen Versuche gescheitert.

Meine Frage ist daher nur ob es überhaupt funktionieren kann oder meine Versuche eh zum scheitern verurteilt sind.

Vielen Dank vorab für eure Hilfe.

Sirko

ich habe einen Webserver (Ubuntu 18.04 LTS) am laufen der über https aus dem Internet erreichbar ist. Dazu nutze ich ein Zertifikat welches über Let's Encrypt erstellt wurde. Auf der Webserver laufen mehrere vHosts mit internen Domains (z.B. www.test.localhost). Da die .localhost Domains nicht vom Internet aus erreichbar sind kann ich natürlich auch keine Zertifikate via Let's Encrypt dafür erzeugen.

Daher meine Idee: Ich erzeuge mit OpenSSL ein Zertifikat das auf dem meines Webservers aufbaut und somit die Zwertifikatskette fortsetzt.

Also DST Root CA X3 -> Let's Encrypt Authority X3 -> server-1-2.jupitersoft.de -> www.test.localhost

Leider sind meine bisherigen Versuche gescheitert.

Meine Frage ist daher nur ob es überhaupt funktionieren kann oder meine Versuche eh zum scheitern verurteilt sind.

Vielen Dank vorab für eure Hilfe.

Sirko

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 562936

Url: https://administrator.de/forum/zertifikatskette-ueber-letsencrypt-zur-localhost-domain-562936.html

Ausgedruckt am: 29.07.2025 um 10:07 Uhr

5 Kommentare

Neuester Kommentar

Das geht nicht, da dein Serverzertifikat nicht zum Ausstellen weiterer Zertifikate gedacht ist. Wenn du dich mit dem Thema etwas beschäftigst, dann stellst du fest, dass das auch gut ist wie es ist.

Erstelle eine eigene CA (und ggf. Intermediate Cert) und damit machst du eigene Zertifikate. Das Stammzertifikat (und ggf. Intermediate Cert) verteilst du dann auf die Clients, dass sie die gesamte Zertifikatskette haben.

Erstelle eine eigene CA (und ggf. Intermediate Cert) und damit machst du eigene Zertifikate. Das Stammzertifikat (und ggf. Intermediate Cert) verteilst du dann auf die Clients, dass sie die gesamte Zertifikatskette haben.

Moin,

Gruß,

Dani

Erstelle eine eigene CA (und ggf. Intermediate Cert) und damit machst du eigene Zertifikate. Das Stammzertifikat (und ggf. Intermediate Cert) verteilst du dann auf die Clients, dass sie die gesamte Zertifikatskette haben.

Bevor ich solch eine Krücke baue, würde ich meine vHosts grundsätzlich von localhost auf eine öffentliche Domain umstellen. Mit Nginx als Proxy oder Certbot kann man problemlos SSL-Zertifikate für Internetadressen abrufen, welche nicht direkt aus dem Internet erreichbar sind. Denn die "localhost" Thematik fällt dir früher oder später wieder auf den Fuß...Gruß,

Dani