Exchange ECP Zugriff sperren

Guten Morgen,

ich möchte auf meinem Exchange Server gerne die ECP von außen sperren. Spricht das nur der Localhost das Webinterface der ECP erreichen kann.

Ich habe bereits versucht die ECP über den IIS Manager zu sperren außer für den Localhost. Leider ohne Erfolg. Wenn ich meinen Rechner aber explizit als IP hinzufüge und diesem den Zugriff verweigere funktioniert es.

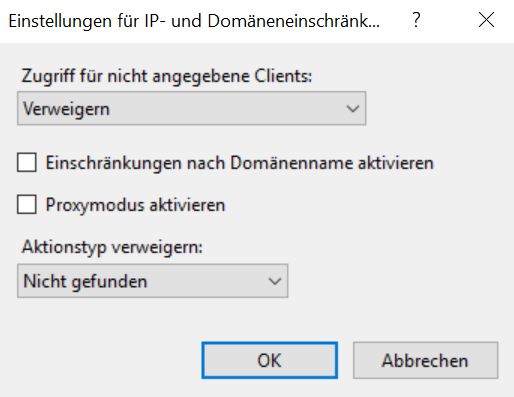

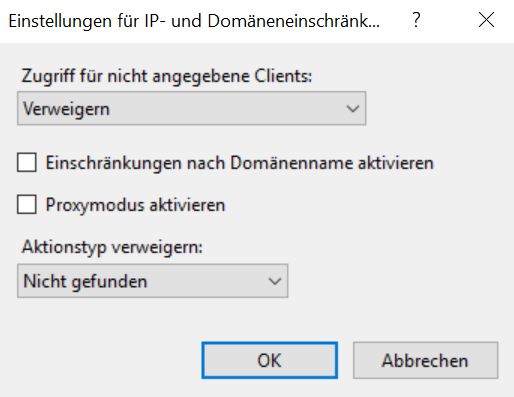

Aktuelle einstellungen sind:

Die IP des Localhost ist hier dann als Zugelassen hinterlegt. Auch die öffentliche IP des Exchange ist hinterlegt

Nachdem das allerdings nicht funktioniert, habe ich es über die Exchange Shell versucht.

Befehl: New-ClientAccessRule -Name "Block Remote ExchangeAdminCenter" -Action DenyAccess -AnyOfProtocols ExchangeAdminCenter -ExceptAnyOfClientIPAddressesOrRanges 127.0.0.0/8

das funktioniert aber leider auch nicht.

Hat jemand von euch noch Ideen?

Danke schon mal und ein schönes Wochenende.

Gruß Felix

ich möchte auf meinem Exchange Server gerne die ECP von außen sperren. Spricht das nur der Localhost das Webinterface der ECP erreichen kann.

Ich habe bereits versucht die ECP über den IIS Manager zu sperren außer für den Localhost. Leider ohne Erfolg. Wenn ich meinen Rechner aber explizit als IP hinzufüge und diesem den Zugriff verweigere funktioniert es.

Aktuelle einstellungen sind:

Die IP des Localhost ist hier dann als Zugelassen hinterlegt. Auch die öffentliche IP des Exchange ist hinterlegt

Nachdem das allerdings nicht funktioniert, habe ich es über die Exchange Shell versucht.

Befehl: New-ClientAccessRule -Name "Block Remote ExchangeAdminCenter" -Action DenyAccess -AnyOfProtocols ExchangeAdminCenter -ExceptAnyOfClientIPAddressesOrRanges 127.0.0.0/8

das funktioniert aber leider auch nicht.

Hat jemand von euch noch Ideen?

Danke schon mal und ein schönes Wochenende.

Gruß Felix

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 7912215084

Url: https://administrator.de/forum/exchange-ecp-zugriff-sperren-7912215084.html

Ausgedruckt am: 25.07.2025 um 16:07 Uhr

10 Kommentare

Neuester Kommentar

Moin.

läuft hier seit ein paar Jahren zuverlässig.

Hab mich damals an dieser Anleitung entlang gehangelt.

frankysweb.de/exchange-2016-eac-nur-im-internen-netzwerk-freigeb ...

läuft hier seit ein paar Jahren zuverlässig.

Hab mich damals an dieser Anleitung entlang gehangelt.

frankysweb.de/exchange-2016-eac-nur-im-internen-netzwerk-freigeb ...

@crypt0r

@itzwich

Vor welchen Szenerien möchtest du dich mit dieser Anforderung schützen und was ist mit den restlichen Services, die über das Internet erreichbar sind?! Einen Exchange-Server würde ich heute ohne ADFS + WAP + WAF + MFA nicht mehr betreiben. Dazu hat die Vergangenheit die gefundenen Sicherheitslücken das vorgeschlagene Design bestätigt.

Gruß,

Dani

Kein Loadbalancer mit ESP?

Für was steht ESP?@itzwich

Vor welchen Szenerien möchtest du dich mit dieser Anforderung schützen und was ist mit den restlichen Services, die über das Internet erreichbar sind?! Einen Exchange-Server würde ich heute ohne ADFS + WAP + WAF + MFA nicht mehr betreiben. Dazu hat die Vergangenheit die gefundenen Sicherheitslücken das vorgeschlagene Design bestätigt.

Gruß,

Dani

Hey,

ich habe es so gelöst:

mt1.at/externen-zugriff-auf-exchange-admin-center-sperren/

Allerdings schränkst du deine Bequemlichkeit ein, eben schnell Einstellungen ohne VPN etc. im ECP vornehmen zu können. Selbstverständlich schadet diese zusätzliche Sicherheitsmaßnahme nicht im geringsten, im Gegenteil

Gruß,

hukahu23489

ich habe es so gelöst:

mt1.at/externen-zugriff-auf-exchange-admin-center-sperren/

Allerdings schränkst du deine Bequemlichkeit ein, eben schnell Einstellungen ohne VPN etc. im ECP vornehmen zu können. Selbstverständlich schadet diese zusätzliche Sicherheitsmaßnahme nicht im geringsten, im Gegenteil

Gruß,

hukahu23489

Moin

Edge Security Pack nennt es KEMP.

frankysweb.de/howto-exchange-2019-und-kemp-loadmaster-mit-esp/

Bei Sophos geht das als Static Hardening durch.

Gemeint ist primär das man die Pfade einschränkt. Zum Beispiel erlaubt /owa anzuwählen, aber nicht /ecp .

+1 dafür!

Gruß

Edge Security Pack nennt es KEMP.

frankysweb.de/howto-exchange-2019-und-kemp-loadmaster-mit-esp/

Bei Sophos geht das als Static Hardening durch.

Gemeint ist primär das man die Pfade einschränkt. Zum Beispiel erlaubt /owa anzuwählen, aber nicht /ecp .

+1 dafür!

Gruß

Zitat von @Dani:

@crypt0r

@itzwich

Vor welchen Szenerien möchtest du dich mit dieser Anforderung schützen und was ist mit den restlichen Services, die über das Internet erreichbar sind?! Einen Exchange-Server würde ich heute ohne ADFS + WAP + WAF + MFA nicht mehr betreiben. Dazu hat die Vergangenheit die gefundenen Sicherheitslücken das vorgeschlagene Design bestätigt.

Gruß,

Dani

@crypt0r

Kein Loadbalancer mit ESP?

Für was steht ESP?@itzwich

Vor welchen Szenerien möchtest du dich mit dieser Anforderung schützen und was ist mit den restlichen Services, die über das Internet erreichbar sind?! Einen Exchange-Server würde ich heute ohne ADFS + WAP + WAF + MFA nicht mehr betreiben. Dazu hat die Vergangenheit die gefundenen Sicherheitslücken das vorgeschlagene Design bestätigt.

Gruß,

Dani

support.kemptechnologies.com/hc/en-us/articles/14337457839757

Ist es möglich das eac mittels dem nginx Proxy Manager zu sperren?

regex??

Edit:

Habe eine Lösung gefunden.

In diesem Beitrag

Die Zeile:

Brachte schon mal ein

Edit:

Allerding ist das ecp mit:

wieder erreichbar.

regex??

Edit:

Habe eine Lösung gefunden.

In diesem Beitrag

Die Zeile:

location /ecp {

deny all;

}Brachte schon mal ein

403 ForbiddenEdit:

Allerding ist das ecp mit:

https://meine.domain.de/owa/auth/logon.aspx?replaceCurrent=1&url=https%3a%2f%2fmeine.domain.de%2fecp%2fwieder erreichbar.