Mikrotik Gast-Wlan keine Verbindung zum Internet?

Guten Morgen,

habe ein wahrscheinlich einfaches Problem, bei dem ich aber nicht wirklich weiter komme....

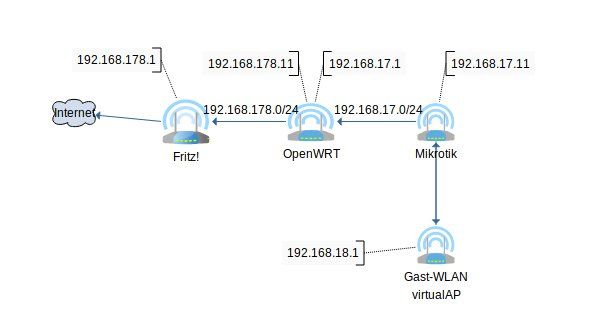

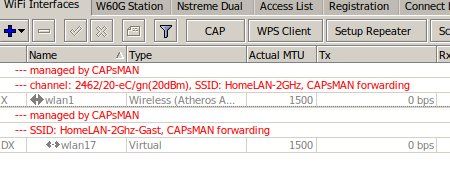

Ich möchte ein Gast-Wlan auf einem Router (Capsman) erstellen.

Folgende Schritte habe ich bereits auf dem "Capsman-Router" vorgenommen:

Die Klienten können sich nun problemlos mit dem Gastnetz verbinden - bekommen auch eine IP aus dem Gastnetz....ABER ES KANN KEINE VERBINDUNG ZUM INTERNET aufgebaut werden.

Was habe ich in meinem Setup vergessen?

Herzlichen Dank & noch einen schönen Sonntag!

habe ein wahrscheinlich einfaches Problem, bei dem ich aber nicht wirklich weiter komme....

Ich möchte ein Gast-Wlan auf einem Router (Capsman) erstellen.

Folgende Schritte habe ich bereits auf dem "Capsman-Router" vorgenommen:

- virtuelle "Gast"-Interface erstellt

- neue "bridge-gast" erstellt und dieser die virtuellen Gast-Interface zugeordnet (Port)

- Bridge eine IP zugeordnet (192.168.18.1/24 = Gastnetz) zugeordnet

- auf der Bridge einen DHCP-Server erstellt (IP-Range entsprechend Gastnetz, Gateway 192.168.18.1/bridge-gast, DNS 8.8.8.8)

Die Klienten können sich nun problemlos mit dem Gastnetz verbinden - bekommen auch eine IP aus dem Gastnetz....ABER ES KANN KEINE VERBINDUNG ZUM INTERNET aufgebaut werden.

Was habe ich in meinem Setup vergessen?

Herzlichen Dank & noch einen schönen Sonntag!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 488787

Url: https://administrator.de/forum/mikrotik-gast-wlan-keine-verbindung-zum-internet-488787.html

Ausgedruckt am: 08.07.2025 um 00:07 Uhr

14 Kommentare

Neuester Kommentar

- Default-Route am Mikrotik auf den DSL-Router erstellt? 0.0.0.0/0 => IP Internet-Router

- Statische Route am Internet-Router zum Gastsubnetz angelegt? Netz: 192.168.18.0 MASKE 255.255.255.0 GW [IP DES MIKROTIK am Port zu Internet-Router]

- Wenn der Internet-Router keine statische Routen zulassen sollte(kommt vor bei billigen Speedports) dann am Mikrotik als Alternative SRCNAT für das Gastnetzwerk machen Beispiel:

/ip firewall nat add chain=srcnat src-address=192.168.18.0/24 out-interface=ether1 action=MASQUERADE

- Firewall Regeln angelegt (z.B. Forwarding Chain geblockt)?

Die Routen sind soweit alle i.O. Mach doch mal vom Client ein tracert auf die IP der Fritzbox und auf eine Internet-IP, damit kannst du feststellen wo die Pakete auf ihrem Weg hängen bleiben.

Ich tippe auf den OpenWRT, der das Forwarding des ihm unbekannten Subnetzes das vom Mikrotik kommt in seiner Forwarding Chain blockt.

Am einfachsten die Export-Config des Mikrotik und des OpenWRT posten dann müssen wir nicht die Glaskugel bemühen.

Ich tippe auf den OpenWRT, der das Forwarding des ihm unbekannten Subnetzes das vom Mikrotik kommt in seiner Forwarding Chain blockt.

Am einfachsten die Export-Config des Mikrotik und des OpenWRT posten dann müssen wir nicht die Glaskugel bemühen.

Zitat von @dirkschwarz:

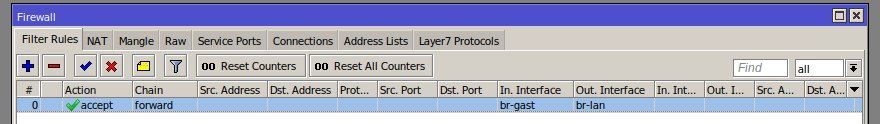

habe jetzt noch ein Forward-Regel auf dem Capsman-Router eingerichtet:

jetzt klappt auch ein ping auf 192.168.17.1 (OpenWRT)

Nein, eine Forward Regel ist hier nicht nötig sofern überhaupt keine anderen Regeln existieren, denn per Default lässt die Firewall des Mikrotik ohne existierende Regeln alles durch!habe jetzt noch ein Forward-Regel auf dem Capsman-Router eingerichtet:

jetzt klappt auch ein ping auf 192.168.17.1 (OpenWRT)

ping 8.8.8.8 klappt weiterhin nicht.

Deswegen sagte ich ja mach ein tracert und schalte die Firewall auf dem OpenWRT temp. komplett ab!Außerdem sollte LocalForwarding im Capsman Profil erst mal auf No stehen, so dass der Capsman das Interface des Caps verwaltet.

Grundlagen dazu erst mal anlesen

blog.effenberger.org/2017/08/27/wlan-zentral-verwalten-mit-capsm ...

Es bringt nichts wenn wir dir hier sagen was du machen sollst du aber immer wieder andere sinnlose Dinge machst und unsere Fragen nicht beantwortest und auch nicht entsprechende Configs im Klartext postest🙃 !!

Hier gibt es noch ein paar Anregungen für das MT Gastnetz mit CP:

mikrotik.com.my/hotspot-server-with-captive-portal-and-walled-ga ...

Der Traceroute bliebt ja bei .18.1 hängen. Ergo geht es ab da mit einer Default Route Richtung Internet nicht weiter. Sprich hier rennt also das Routing ins Nirwana.

Da gibt es jetzt mehrere Optionen an diesem Punkt (.18.1)

mikrotik.com.my/hotspot-server-with-captive-portal-and-walled-ga ...

Der Traceroute bliebt ja bei .18.1 hängen. Ergo geht es ab da mit einer Default Route Richtung Internet nicht weiter. Sprich hier rennt also das Routing ins Nirwana.

Da gibt es jetzt mehrere Optionen an diesem Punkt (.18.1)

- fehlende Default Route

- NAT Regel greift nicht

- Firewall Regel blockiert

Gut, dann ist das schon mal geklärt.

Gut, danke das du unsere Fragen zumindest teilweise beantwortest. Zum OpenWRT hast du bisher nichts beantwortet und ob du dort die FW schon abgeschaltet hast.

Für den Mikrotik bitte ich dich die Config hier doch bitte zu Posten (hatte ich übrigens auch schon drum gebeten), das geht ganz einfach indem du auf der Konsole ein export hide-sensitive absetzt das ganze kopierst und hier mit Codetags rein pastest!

Offensichtlich bleiben die Pakete hier schon zwischen Mikrotik und OpenWRT hängen, also fehlt hier entweder die Default-Route im Mikrotik oder am OpenWRT blockt die Firewall das Forwarding.

Kurz mit Wireshark am Mikrotik oder OpenWRT gecaptured würde dir das ebenfalls direkt zeigen.

So jetzt bist du dran uns die nötigen Infos zu liefern, aber bitte diesmal komplett,ohne daß wir dir alles zweimal aus der Nase ziehen müssen, DANKE!

ein traceroute OHNE forwarding:

Falsch, forwarden tut der Mikrotik per Default immer wenn keine Filter Regeln existieren!!traceroute 8.8.8.8

> traceroute to 8.8.8.8 (8.8.8.8) 64hops max

> 1 * 192.168.18.1 3,850ms !N *Für den Mikrotik bitte ich dich die Config hier doch bitte zu Posten (hatte ich übrigens auch schon drum gebeten), das geht ganz einfach indem du auf der Konsole ein export hide-sensitive absetzt das ganze kopierst und hier mit Codetags rein pastest!

Offensichtlich bleiben die Pakete hier schon zwischen Mikrotik und OpenWRT hängen, also fehlt hier entweder die Default-Route im Mikrotik oder am OpenWRT blockt die Firewall das Forwarding.

Kurz mit Wireshark am Mikrotik oder OpenWRT gecaptured würde dir das ebenfalls direkt zeigen.

So jetzt bist du dran uns die nötigen Infos zu liefern, aber bitte diesmal komplett,ohne daß wir dir alles zweimal aus der Nase ziehen müssen, DANKE!

Zitat von @dirkschwarz:

Wenn ich das richtig sehe, fehlt mir die NAT-Regel am Mikrotik bei der Umsetzung der Anfragen aus dem 192.168.18.0 Netz über das LAN 192.168.17.0 Netz ins Internet...

oder liegt der Ansatz beim OpenWRT?

Wenn ich das richtig sehe, fehlt mir die NAT-Regel am Mikrotik bei der Umsetzung der Anfragen aus dem 192.168.18.0 Netz über das LAN 192.168.17.0 Netz ins Internet...

oder liegt der Ansatz beim OpenWRT?

Entweder du schaltet NAT beim Mikrotik ein oder Du sagst dem OpenWRT, daß hinter der Microtik auch ein "lokales" Netz ist (vermutlich Firewall-regeln).

lks

So, dir fehlt erstens die statische Default-Route in deiner Mikrotik Config, wie ich schon ganz zu Anfang vermutet hatte, also als erstes nachtragen!

Die ist Grundvoraussetzung für alles weitere.

Dann noch im OpenWRT das 192.168.18.0/24 Netz in der Forwarding-Chain (Firewall des OpenWRTs) freischalten und schon läuft dat! NAT brauchst du nicht, wäre natürlich möglich ist aber nur Performancefresser, Route wenn du kannst NATe wenn du musst!

/ip route add distance=1 gateway=192.168.17.1Die ist Grundvoraussetzung für alles weitere.

Dann noch im OpenWRT das 192.168.18.0/24 Netz in der Forwarding-Chain (Firewall des OpenWRTs) freischalten und schon läuft dat! NAT brauchst du nicht, wäre natürlich möglich ist aber nur Performancefresser, Route wenn du kannst NATe wenn du musst!

Ja, s.oben. Wireshark anwerfen oder hier mal die OpenWRT Config posten.

Hier steht doch alles Schritt für Schritt wie es geht:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41