Mikrotik wap AC ether2 VLAN

Hallo liebe Admins,

ich habe eine Frage.

Ich möchte am ether2 eines wap AC einen Client Anschliessen. Der Soll in das VLAN100. Dieses VLAN wird schon über WLAN genutzt. Brauche aber den ether2 für einen Laptop.

Habe die gesamte Konfigurationsprozedur hier aus dem Forum gemacht damals und bedanke mich auch bei Alle, die mich unterstützt haben.

Es läuft auch alles super. Jetzt eben nur die Frage, wie ich am AP dem ether2 VLAN100 zuweise.

Ether1 ist der Port zum Capsman, mit VLAN1, 100 und 101 (für Gästenetz).

Hier mal die Capsman Config. Die APs wurden alle direkt in capsmode eingerichtet

Danke für eure Ideen und Hilfe.

LG

Sebastian

ich habe eine Frage.

Ich möchte am ether2 eines wap AC einen Client Anschliessen. Der Soll in das VLAN100. Dieses VLAN wird schon über WLAN genutzt. Brauche aber den ether2 für einen Laptop.

Habe die gesamte Konfigurationsprozedur hier aus dem Forum gemacht damals und bedanke mich auch bei Alle, die mich unterstützt haben.

Es läuft auch alles super. Jetzt eben nur die Frage, wie ich am AP dem ether2 VLAN100 zuweise.

Ether1 ist der Port zum Capsman, mit VLAN1, 100 und 101 (für Gästenetz).

Hier mal die Capsman Config. Die APs wurden alle direkt in capsmode eingerichtet

# jan/24/2023 13:17:21 by RouterOS 6.49.7

# software id = 1G0L-JPMN

#

# model = RB750Gr3

# serial number = CC210FB21251

/caps-man channel

add band=5ghz-a/n/ac control-channel-width=20mhz extension-channel=Ce \

frequency=5180,5220,5260 name=5xGHz reselect-interval=10m tx-power=20

add band=2ghz-g/n control-channel-width=20mhz frequency=2412,2437,2462 name=\

2xGHz reselect-interval=10m tx-power=9

/caps-man datapath

add client-to-client-forwarding=no local-forwarding=yes name=datapath101 \

vlan-id=101 vlan-mode=use-tag

/interface bridge

add name=bridge protocol-mode=none vlan-filtering=yes

/interface vlan

add interface=bridge name=vlan1 vlan-id=1

add interface=bridge name=vlan100 vlan-id=100

add interface=bridge name=vlan101 vlan-id=101

/caps-man rates

add basic=12Mbps name=default-rate supported=\

12Mbps,18Mbps,24Mbps,36Mbps,48Mbps,54Mbps

/caps-man security

add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \

name=Botz passphrase=*****

add authentication-types=wpa2-psk encryption=aes-ccm group-encryption=aes-ccm \

name=Botz-Gast passphrase=*****

/caps-man configuration

add country=germany datapath=datapath101 datapath.local-forwarding=yes \

installation=any name=Botz-Gast rates=default-rate security=Botz-Gast \

ssid=WLAN-73524G

/interface ethernet switch port

set 0 vlan-mode=disabled

set 1 vlan-mode=disabled

set 2 vlan-mode=disabled

set 3 vlan-mode=disabled

set 4 vlan-mode=disabled

set 5 vlan-mode=disabled

/caps-man datapath

add client-to-client-forwarding=yes interface-list=all local-forwarding=yes \

name=datapath100 vlan-id=100 vlan-mode=use-tag

/caps-man configuration

add channel=5xGHz country=germany datapath=datapath100 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

installation=indoor name=Botz-5x security=Botz ssid=WLAN-735245

add channel=2xGHz country=germany datapath=datapath100 \

datapath.client-to-client-forwarding=yes datapath.local-forwarding=yes \

installation=indoor name=Botz-2x security=Botz ssid=WLAN-735245

/interface wireless security-profiles

set [ find default=yes ] supplicant-identity=MikroTik

/ip pool

add name=pool1 ranges=192.168.1.10-192.168.1.20

add name=pool101 ranges=192.168.101.10-192.168.101.100

add name=pool100 ranges=192.168.100.10-192.168.100.100

/ip dhcp-server

add address-pool=pool100 disabled=no interface=vlan100 name=server100

add address-pool=pool101 disabled=no interface=vlan101 name=server101

add address-pool=pool1 disabled=no interface=vlan1 name=server1

/caps-man access-list

add action=accept allow-signal-out-of-range=10s disabled=no signal-range=\

-89..120 ssid-regexp="" time=0s-1d,sun,mon,tue,wed,thu,fri,sat

add action=reject allow-signal-out-of-range=10s disabled=no signal-range=\

-120..-90 ssid-regexp="" time=0s-1d,sun,mon,tue,wed,thu,fri,sat

add allow-signal-out-of-range=10s disabled=no interface=5x--wAP-outdoor-1 \

mac-address=14:AB:C5:07:8D:D4 signal-range=-120..120 ssid-regexp=\

WLAN-735245 time=0s-1d,sun,mon,tue,wed,thu,fri,sat

/caps-man manager

set ca-certificate=auto certificate=auto enabled=yes upgrade-policy=\

suggest-same-version

/caps-man manager interface

add interface=bridge

/caps-man provisioning

add action=create-dynamic-enabled hw-supported-modes=g master-configuration=\

Botz-2x name-format=prefix-identity name-prefix=2x-

add action=create-dynamic-enabled hw-supported-modes=an master-configuration=\

Botz-5x name-format=prefix-identity name-prefix=5x-

/interface bridge port

add bridge=bridge interface=ether2

add bridge=bridge interface=ether3

add bridge=bridge interface=ether4

add bridge=bridge interface=ether5

/interface bridge vlan

add bridge=bridge tagged=bridge vlan-ids=1

add bridge=bridge tagged=bridge,ether5 vlan-ids=100

add bridge=bridge tagged=bridge,ether5 vlan-ids=101

/ip address

add address=192.168.178.2/24 interface=ether1 network=192.168.178.0

add address=192.168.1.1/24 interface=vlan1 network=192.168.1.0

add address=192.168.100.1/24 interface=vlan100 network=192.168.100.0

add address=192.168.101.1/24 interface=vlan101 network=192.168.101.0

/ip dhcp-server lease

add address=192.168.100.96 client-id=1:d6:8d:c1:26:3:95 comment="Dom IPhone" \

mac-address=D6:8D:C1:26:03:95 server=server100

add address=192.168.1.15 client-id=1:18:fd:74:1b:3b:9c comment="CAP EG" \

mac-address=18:FD:74:1B:3B:9C server=server1

add address=192.168.1.14 client-id=1:18:fd:74:11:98:18 comment="CAP EZ" \

mac-address=18:FD:74:11:98:18 server=server1

add address=192.168.1.13 client-id=1:18:fd:74:2f:f4:30 mac-address=\

18:FD:74:2F:F4:30 server=server1

/ip dhcp-server network

add address=192.168.1.0/24 gateway=192.168.1.1 netmask=24 ntp-server=\

192.168.178.1

add address=192.168.100.0/24 dns-server=192.168.178.1,8.8.8.8,1.1.1.1 \

gateway=192.168.100.1 netmask=24 ntp-server=192.168.178.1

add address=192.168.101.0/24 dns-server=192.168.178.1,8.8.8.8,1.1.1.1 \

gateway=192.168.101.1 netmask=24 ntp-server=192.168.178.1

/ip dns

set allow-remote-requests=yes servers=192.168.178.1

/ip firewall nat

add action=masquerade chain=srcnat log=yes out-interface=ether1

/ip route

add distance=1 gateway=192.168.178.1

/system clock

set time-zone-name=Europe/Berlin

/system identity

set name="Botz CapsMan"

/system ntp client

set enabled=yes primary-ntp=192.168.178.1Danke für eure Ideen und Hilfe.

LG

Sebastian

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 5797202857

Url: https://administrator.de/forum/mikrotik-wap-ac-ether2-vlan-5797202857.html

Ausgedruckt am: 27.07.2025 um 07:07 Uhr

20 Kommentare

Neuester Kommentar

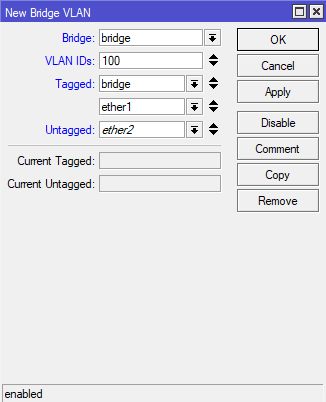

Ether2 als Access-Port über die PVID zur Bridge hinzufügen

Auf dem CAP (Bridgename anpassen)

Wurstel

Auf dem CAP (Bridgename anpassen)

interface vlan

add interface=bridge name=vlan100 vlan-id=100

add interface=bridge name=vlan101 vlan-id=101

/interface bridge port

add interface=ether2 bridge=bridge pvid=100

/interface bridge vlan

add bridge=bridge tagged=ether1 vlan-ids=100

add bridge=bridge tagged=ether1 vlan-ids=101

/interface bridge set [find name=bridge] vlan-filtering=yes Wurstel

VLAN 101 brauche ich nicht an ether2. Nur VLAN100 für einen Client.

Geht ja auch gar nicht. Du kannst ja niemals 2 PVIDs konfigurieren am Port!Ist das dann nicht problematisch mit den VLANs fürs WLAN? UND VLAN1?

In wie fern???Wenn diese Client an ether2 über VLAN 100 Zugang zu diesen VLANs hast muss du das selber entscheiden. Das ist dann eine Frage deiner Layer 3 Security Policy (Firewall) die wir nicht kennen weil du dazu keinerlei Angaben machst...

Zitat von @skaiser78:

Also wäre das die Config am cAP?

Also wäre das die Config am cAP?

/interface vlan

...

/interface bridge vlan

add bridge=bridge tagged=ether1 vlan-ids=100nein, bei Dir fehlt noch bei tagged= die Bridge selbst. Und für die Übersichtlichkeit ein untagged=ether2 (wird aber automatisch gesetzt) - ich hoffe, bei Deinem (ich glaube älteren) ROS auch. Das manuell zu setzen schadet nicht.

Viele Grüße, commodity

Sieht gut aus. Wenn die Konsolenbefehle Probleme machen (add geht nicht immer, wenn schon was da ist, dann braucht es set), mach es per Winbox, wie Kollege @aqui bereits zutreffend vorschlug.

Viele Grüße, commodity

Viele Grüße, commodity

/interface bridge vlan

add bridge=bridge tagged=bridge,ether1 vlan-ids=100

Die Bridge muss hier nicht getagged werden da du hier das vlan ja nicht im CAP auskoppeln sondern nur an ether1 weiterreichen willst, es reicht wenn es auf ether1 getagged wird.add bridge=bridge tagged=bridge,ether1 vlan-ids=100

Am wAP kommen per LAN nur ca 80-100mbit an.

Bei zwei mal aktiviertem VLAN-Filtering in Software bei den Prozen und 6er FW, da wundert das nicht.help.mikrotik.com/docs/display/ROS/Switch+Chip+Features

help.mikrotik.com/docs/display/ROS/L3+Hardware+Offloading

Das System läuft auf einer 1GBit Leitung bei O2

Is hier wie wenn du nen Porsche mit Stützrädern fährst.

Naja zumindest hast du dann in v7 mit dem hEx jetzt Hardware Offload fürs vlan-filtering, was den Durchsatz erheblich beschleunigt.

Und auch einen wesentlich aktuelleren Kernel.

Buggy ist in Version 7 BGP und DNS-Proxy und noch ein paar andere Sachen, aber wenn man das nicht extensiv nutzt/braucht ist es problemlos nutzbar. Beließ dich halt im Mikrotik Forum (forum.mikrotik.com/viewforum.php?f=1)

Und auch einen wesentlich aktuelleren Kernel.

Buggy ist in Version 7 BGP und DNS-Proxy und noch ein paar andere Sachen, aber wenn man das nicht extensiv nutzt/braucht ist es problemlos nutzbar. Beließ dich halt im Mikrotik Forum (forum.mikrotik.com/viewforum.php?f=1)