141986

01.03.2023, aktualisiert um 07:31:53 Uhr

MS-AAD - Bulkupdate MFA HandyNr alle User

Guten Morgen werte Kolleginnen und Kollegen,

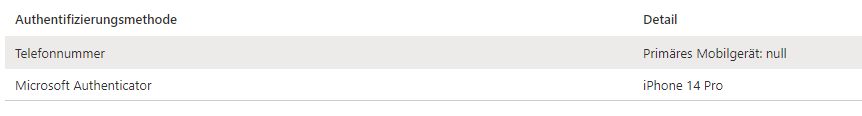

ein Kunde nutzt MFA via MS Auth App - nun soll ein zusätzlicher Weg etabliert werden, nämlich die SMS Verifikation.

Nun handelt es sich um mehrere hundert User die geupdated werden sollen.

Gibt es hier einen eleganten Weg das via Script zu lösen? Online wurde ich nicht wirklich fündig bzw. es gibt wohl ein MS Script dafür, jedoch ist der Link broken bzw. ein 404er begrüßt mich.

In dessen AAD kann man leider keine Batches erstellen für dieses Vorhaben.

Würde mich freuen, wenn ich mir die mühselige Arbeit ersparen kann:

Danke + guten Start in den Tag,

65k

Edit: weil wichtig und vergessen: es soll nur eine speziell definierte Handynummer hinterlegt werden (alle User bekommen gleiche HandyNr für MFA)

ein Kunde nutzt MFA via MS Auth App - nun soll ein zusätzlicher Weg etabliert werden, nämlich die SMS Verifikation.

Nun handelt es sich um mehrere hundert User die geupdated werden sollen.

Gibt es hier einen eleganten Weg das via Script zu lösen? Online wurde ich nicht wirklich fündig bzw. es gibt wohl ein MS Script dafür, jedoch ist der Link broken bzw. ein 404er begrüßt mich.

In dessen AAD kann man leider keine Batches erstellen für dieses Vorhaben.

Würde mich freuen, wenn ich mir die mühselige Arbeit ersparen kann:

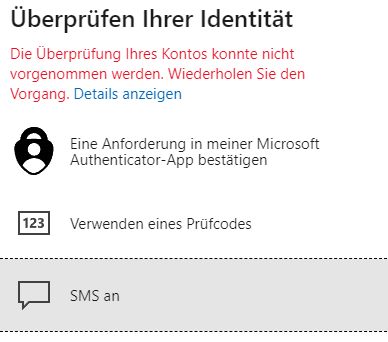

- Login

- MFA bestätigen

- HandyNummer hinzufügen

- SMS bestätigen

Danke + guten Start in den Tag,

65k

Edit: weil wichtig und vergessen: es soll nur eine speziell definierte Handynummer hinterlegt werden (alle User bekommen gleiche HandyNr für MFA)

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 6171961506

Url: https://administrator.de/forum/ms-aad-bulkupdate-mfa-handynr-alle-user-6171961506.html

Ausgedruckt am: 15.05.2025 um 20:05 Uhr

6 Kommentare

Neuester Kommentar

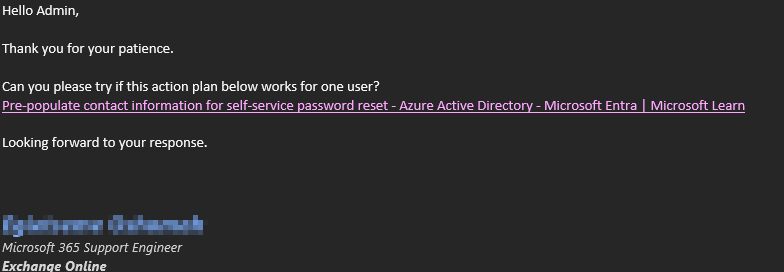

Mach es mit dem MS Graph Module da mit geht dass einwandfrei ohne Umwege,das MSOL-Modul setzt langsam schon Spinnweben an und ist nicht mehr das Mittel der Wahl wenn es um Azure Verwaltung geht.

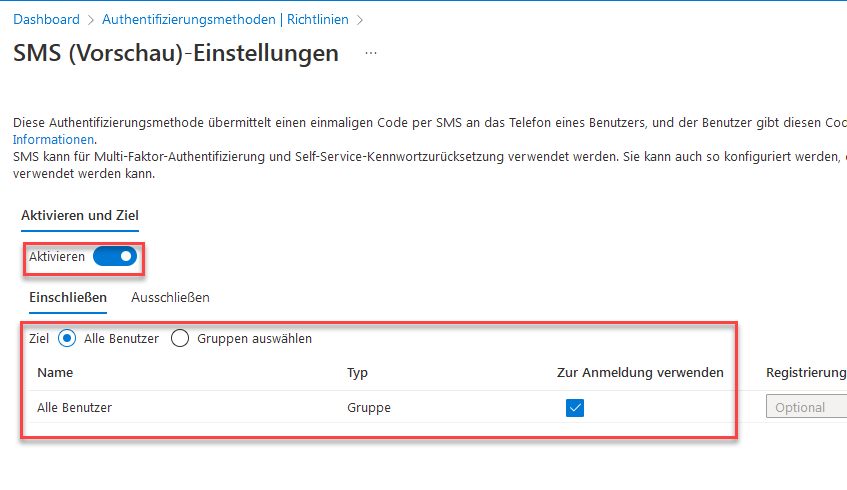

SMS Authentication and how to enable it in Azure AD

Gerade mal erfolgreich getestet. Nicht vergessen SMS-Auth wie beschrieben in Azure für die User freizuschalten.

https://aad.portal.azure.com/#view/Microsoft_AAD_IAM/AuthenticationMetho ...

Danach lässt sich die SMS MFA für die User per Powershell aktivieren

Für mehr User dann halt einfach ne Foreach-Schleife über die User denen du die Methode zuweisen möchtest.

h.

SMS Authentication and how to enable it in Azure AD

Gerade mal erfolgreich getestet. Nicht vergessen SMS-Auth wie beschrieben in Azure für die User freizuschalten.

https://aad.portal.azure.com/#view/Microsoft_AAD_IAM/AuthenticationMetho ...

Danach lässt sich die SMS MFA für die User per Powershell aktivieren

$User = "user@example.com"

$PhoneNumber = "+49 111111111"

Install-module Microsoft.Graph.Identity.Signins

Connect-MgGraph -Scopes UserAuthenticationMethod.ReadWrite.All

New-MgUserAuthenticationPhoneMethod -UserId $User -phoneType "mobile" -phoneNumber $PhoneNumber

Get-MgUserAuthenticationPhoneMethod -UserId $UserFür mehr User dann halt einfach ne Foreach-Schleife über die User denen du die Methode zuweisen möchtest.

h.

Zitat von @141986:

Edita:

Edita:

New-MgUserAuthenticationPhoneMethod -UserId $User -phoneType "mobile" -phoneNumber $PhoneNumber

Genau das hatte ich getestet und hatte nen Fehler geschmissen (darum wieder zurück zur MSOL). Ich berichte .. Läuft hier im Test wie gesagt wie Schmitz Katze. Vermutlich fehlten dir Berechtigungen, aber ohne Fehlermeldung natürlich Glaskugel.