PI-Hole als DNS öffentlich verfügbar machen

Hallo Zusammen,

ich habe in meiner DMZ einen PI-Hole stehen, den ich einfach mal zu Testzwecken öffentlich stellen möchte für mein privates Lan. Dafür habe ich im Router der DMZ den Port 53 TCP weitergeleitet auf den PI-Hole. Der WAN des Providers besitzt eine feste-IP.

Im Clientnetzwerk steht eine Fritte, der ich als Primären DNS am WAN die feste-IP des DMZ Netzwerkes gegeben habe.

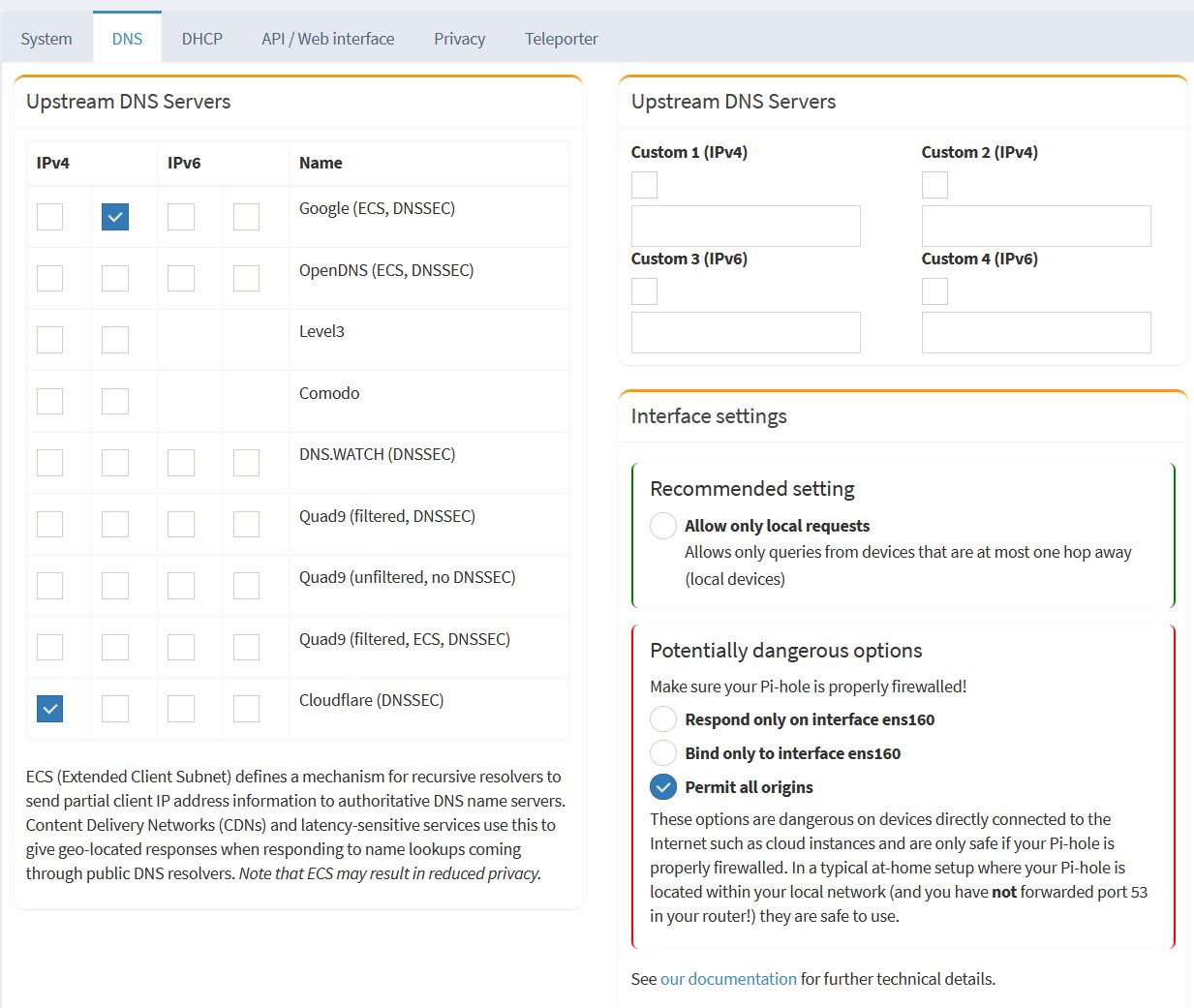

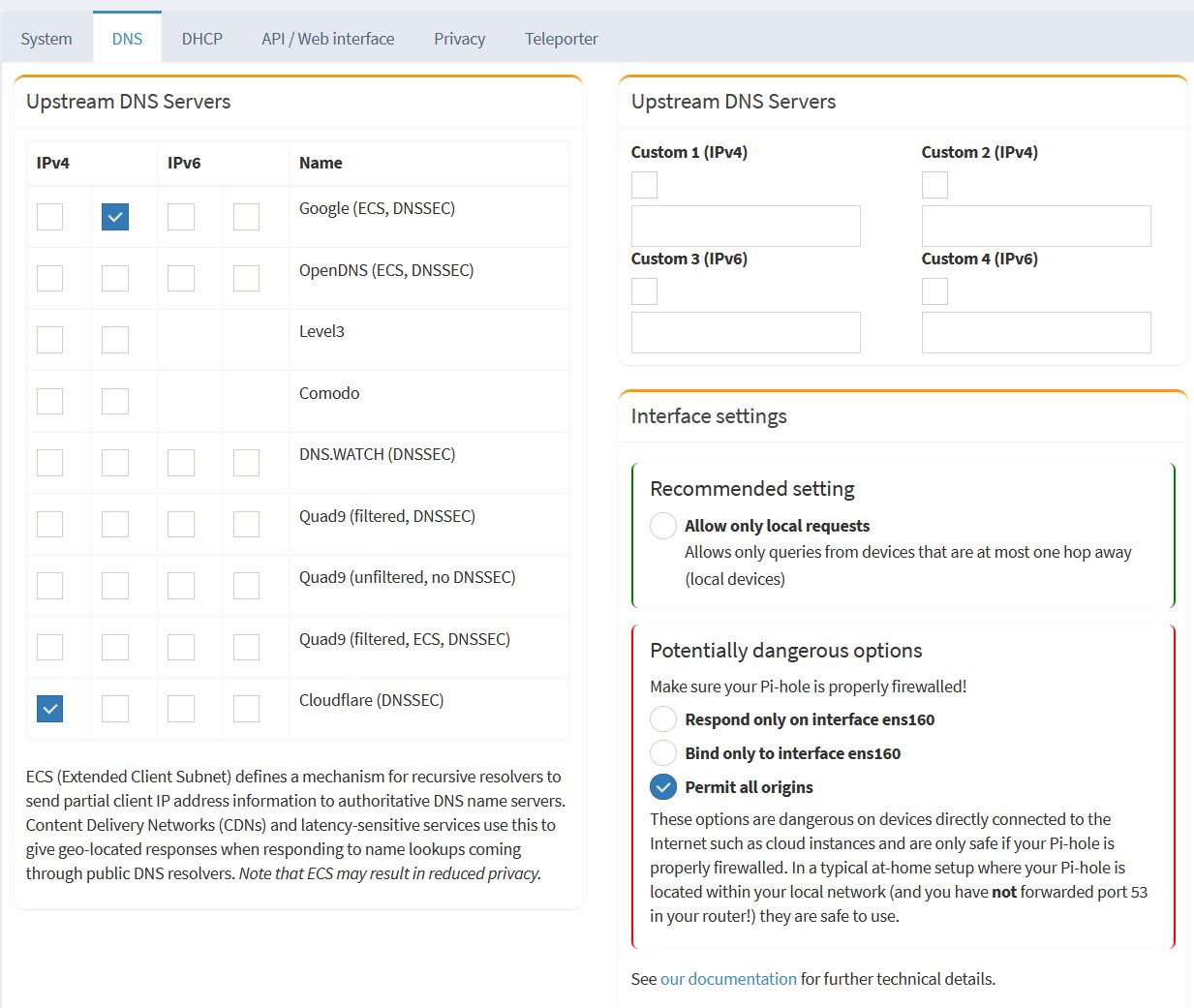

Im PI-Hole selber habe ich natürlich, die Einstellungen:

vorgenommen. Den PI-Hole habe ich noch über GUFW besonders abgedichtet.

Leider scheint das Ganze aber irgendwie nicht zu laufen... alle Clients in meinem privaten-Netz sind offline... unabhängig davon, ob GUFW online oder offline ist. Habe auch mal einen Client in die DMZ gehängt und dieses den DNS des PI gegeben, da ist das gleiche Ergebnis, auch offline!

Das müsste doch eigentlich laufen oder? Wo liegt der Fehler, hat jemand eine Idee?

Danke

ich habe in meiner DMZ einen PI-Hole stehen, den ich einfach mal zu Testzwecken öffentlich stellen möchte für mein privates Lan. Dafür habe ich im Router der DMZ den Port 53 TCP weitergeleitet auf den PI-Hole. Der WAN des Providers besitzt eine feste-IP.

Im Clientnetzwerk steht eine Fritte, der ich als Primären DNS am WAN die feste-IP des DMZ Netzwerkes gegeben habe.

Im PI-Hole selber habe ich natürlich, die Einstellungen:

vorgenommen. Den PI-Hole habe ich noch über GUFW besonders abgedichtet.

Leider scheint das Ganze aber irgendwie nicht zu laufen... alle Clients in meinem privaten-Netz sind offline... unabhängig davon, ob GUFW online oder offline ist. Habe auch mal einen Client in die DMZ gehängt und dieses den DNS des PI gegeben, da ist das gleiche Ergebnis, auch offline!

Das müsste doch eigentlich laufen oder? Wo liegt der Fehler, hat jemand eine Idee?

Danke

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 2694792057

Url: https://administrator.de/forum/pi-hole-als-dns-oeffentlich-verfuegbar-machen-2694792057.html

Ausgedruckt am: 25.07.2025 um 09:07 Uhr

5 Kommentare

Neuester Kommentar

Off Topic: Vielleicht auch mal ein Auge auf AdGuard werfen, das etwas fortschrittlicher ist als das etwas in die Jahre gekommene PiHole, da es auch DoH und DoT out of the Box supportet auf dem RasPi. Ebenso deutlich verbesserte Funktionen des App Blockings.

heise.de/select/ct/2021/7/2101113595336903136

heise.de/select/ct/2021/7/2101113595336903136

Entschuldige den Kommentar, aber einen Server ans Internet zu hängen traust Du dir wirklich zu?

Du kannst mittels deiner FRITZ!Box deine Ports (53/tcp 53/udp) exposen oder gar alle Ports (avm.de/service/wissensdatenbank/dok/FRITZ-Box-7590/131_DMZ-in-FR ..) und du brauchst eine feste IPv4/IPv6-Adresse

Ich würde dir davon abraten dein privates Gerät öffentlich zur Verfügung zu stellen, ES SEI DENN das Gerät ist (a) abgesichert und (b) du weißt, was du tust. Ich für meinen Teil habe meine Adguard Home Docker Instanz auf einen externen Server, der nur via Wireguard VPN erreichbar ist. Somit habe ich einen AdBlocker + VPN unterwegs. Und zu Hause steht mein Raspberry mit einer Pi-Hole Docker Instanz

Ich würde dir davon abraten dein privates Gerät öffentlich zur Verfügung zu stellen, ES SEI DENN das Gerät ist (a) abgesichert und (b) du weißt, was du tust. Ich für meinen Teil habe meine Adguard Home Docker Instanz auf einen externen Server, der nur via Wireguard VPN erreichbar ist. Somit habe ich einen AdBlocker + VPN unterwegs. Und zu Hause steht mein Raspberry mit einer Pi-Hole Docker Instanz