VLAN-Tagging prüfen für Routing mit pfSense

Hallo,

Ich würde gerne prüfen, ob Ethernet-Pakete getagged werden, wenn sie aus einem AccessPoint kommen. Wie kann ich das anstellen?

Gibt es Programme, die alle Pakete aufzeichnen und Tagging erkennen, wenn ich den Access Point direkt an einen meiner beiden Rechner hänge (ob Windows oder Linux ist mir egal)?

Hardware: Edimax 7416 APn V2 + Lex Neo mit pfSense 1.2.3-release

Die Details:

und vorweg: ich habe mir das Tutorial unter angeschaut ...

Ich würde gerne ein Gast-WLAN einrichten, in dem die Gäste nur aufs Internet zugreifen können, aber keine Möglichkeit haben, andere Rechner oder die GUI der pfSense zu erreichen.

1. Dazu habe ich im genannten Access Point eine zweite SSID eingerichtet und mit einem VLAN-Tag 2 versehen (der Accesspoint kann angeblich bis zu 4 SSID bedienen).

2. In der pfSense habe ich dann ein VLAN mit Tag 2 eingerichtet, welches als parent interface das LAN-Interface (bei mir rl0) hat (ich musste aus welchen Gründen auch immer das OPT-Interface, dem das vlan0 dann zugewiesen wurde, manuell erstellen)

3. Danach hat das OPT-Interface eine IP-Adresse und das Subnet zugewiesen bekommen und der DHCP auf dem Interface wurde aktiviert.

4. Zu guter Letzt habe ich in der pfSense eine "Scheunentor"-Regel (nach ) erstellt.

Status quo ist leider, dass ein Client noch nicht einmal eine IP bekommt, geschweige denn, Netzzugriff erhält (auch nicht mit fester IP-Adresse aus dem selben Subnet wie das VLAN-Interface)

Hier nochmal die Situation: (die IP bezeichnet die Interface-Adresse, das Prefix die Netzwerkgröße)

LAN (10.0.0.1 /24)

OPT1 (z.Z. auf LAN gebridged)

Gastnetz (10.0.1.1 /24)

In den System-Logs der pfSense ist ersichtlich, dass der DHCP des LAN-Interface dem Client im Gastnetz eine IP geben möchte. Aber auch das funktioniert nicht, wie ich es mir vorstellen würde, wenn die Pakete nicht getagged sind.

Die einzige Möglichkeit, wie das alles zusammenpasst, ist meiner Meinung nach, dass die Treiber der Realtek-Nics, die im Lex Neo eingebaut sind, kein VLAN können. In Hardware können sie es sicher nicht, das ist klar (auf der Realtek-Seite ersichtlich).

Aber warum können es die Treiber nicht?

Wäre für Hilfe sehr dankbar.

Ich würde gerne prüfen, ob Ethernet-Pakete getagged werden, wenn sie aus einem AccessPoint kommen. Wie kann ich das anstellen?

Gibt es Programme, die alle Pakete aufzeichnen und Tagging erkennen, wenn ich den Access Point direkt an einen meiner beiden Rechner hänge (ob Windows oder Linux ist mir egal)?

Hardware: Edimax 7416 APn V2 + Lex Neo mit pfSense 1.2.3-release

Die Details:

und vorweg: ich habe mir das Tutorial unter angeschaut ...

Ich würde gerne ein Gast-WLAN einrichten, in dem die Gäste nur aufs Internet zugreifen können, aber keine Möglichkeit haben, andere Rechner oder die GUI der pfSense zu erreichen.

1. Dazu habe ich im genannten Access Point eine zweite SSID eingerichtet und mit einem VLAN-Tag 2 versehen (der Accesspoint kann angeblich bis zu 4 SSID bedienen).

2. In der pfSense habe ich dann ein VLAN mit Tag 2 eingerichtet, welches als parent interface das LAN-Interface (bei mir rl0) hat (ich musste aus welchen Gründen auch immer das OPT-Interface, dem das vlan0 dann zugewiesen wurde, manuell erstellen)

3. Danach hat das OPT-Interface eine IP-Adresse und das Subnet zugewiesen bekommen und der DHCP auf dem Interface wurde aktiviert.

4. Zu guter Letzt habe ich in der pfSense eine "Scheunentor"-Regel (nach ) erstellt.

Status quo ist leider, dass ein Client noch nicht einmal eine IP bekommt, geschweige denn, Netzzugriff erhält (auch nicht mit fester IP-Adresse aus dem selben Subnet wie das VLAN-Interface)

Hier nochmal die Situation: (die IP bezeichnet die Interface-Adresse, das Prefix die Netzwerkgröße)

LAN (10.0.0.1 /24)

OPT1 (z.Z. auf LAN gebridged)

Gastnetz (10.0.1.1 /24)

In den System-Logs der pfSense ist ersichtlich, dass der DHCP des LAN-Interface dem Client im Gastnetz eine IP geben möchte. Aber auch das funktioniert nicht, wie ich es mir vorstellen würde, wenn die Pakete nicht getagged sind.

Die einzige Möglichkeit, wie das alles zusammenpasst, ist meiner Meinung nach, dass die Treiber der Realtek-Nics, die im Lex Neo eingebaut sind, kein VLAN können. In Hardware können sie es sicher nicht, das ist klar (auf der Realtek-Seite ersichtlich).

Aber warum können es die Treiber nicht?

Wäre für Hilfe sehr dankbar.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 160958

Url: https://administrator.de/forum/vlan-tagging-pruefen-fuer-routing-mit-pfsense-160958.html

Ausgedruckt am: 04.07.2025 um 11:07 Uhr

3 Kommentare

Neuester Kommentar

Ja, solche Programme gibt es natürlich. Die kennt jeder Netzwerker. Das populärste ist der Wireshark: Bekannt ist auch der MS_NetMonitor

http://www.wireshark.org/

Den kannst du einfach mit deinem AP verbinden und dann auf der SSID die tagged am LAN Port rauskommen soll eine verbindung versuchen. Dann solltest du entsprechend VLAN tagged Pakete sehen können am LAN Port des APs.

Dein Edimax supportet aber ganz klar tagged ESSIDs was schon mal Voraussetzung ist um das Szenario zum Fliegen zu bringen.

Wie leider so oft liegt also der Fehler an dir bzw. deiner Konfiguration !

Am besten du gehst strategisch vor dann kommst du auch zum Erfolg:

Als nächstes ist dein AP dran. Handbuch aufschlagen seine 2-4-1 AP Mode Seite 23 !

Mit dieser Grundkonfiguration sollte alles sofort auf Anhieb klappen, wenn du nicht schon wieder irgendwo einen fehler gemacht hast : - (

Jetzt kannst du rangehen und ggf. IP Adressen verändern, SSID Namen verändern usw.

Erst wenn alles wieder mit deinen individuellen Einstellungen sauber funktioniert, aktivierst du das Captive Portal. Das wird dann auch fehlerfrei funktionieren !

http://www.wireshark.org/

Den kannst du einfach mit deinem AP verbinden und dann auf der SSID die tagged am LAN Port rauskommen soll eine verbindung versuchen. Dann solltest du entsprechend VLAN tagged Pakete sehen können am LAN Port des APs.

Dein Edimax supportet aber ganz klar tagged ESSIDs was schon mal Voraussetzung ist um das Szenario zum Fliegen zu bringen.

Wie leider so oft liegt also der Fehler an dir bzw. deiner Konfiguration !

Am besten du gehst strategisch vor dann kommst du auch zum Erfolg:

- Entferne zuallererst zwingend das Bridging zw. OPT1 und dem LAN Port da keineswegs sicher ist das Bridging mit tagged Ports kompatibel ist. Lasse also beide Interfaces als dedizierte Interfaces laufen wie es die Regel ist. Bridging ist immer mit erheblichen Nachteilen verbunden und muss auch nicht sein in deinem Setup.

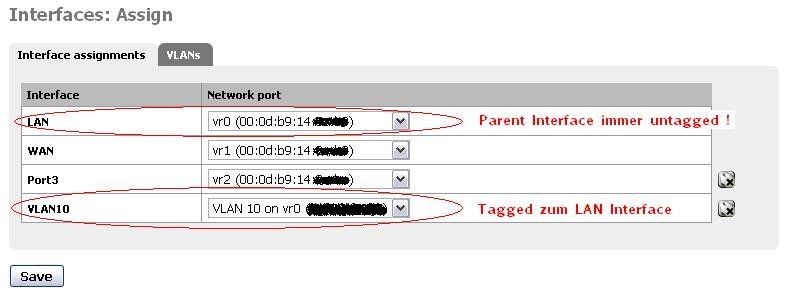

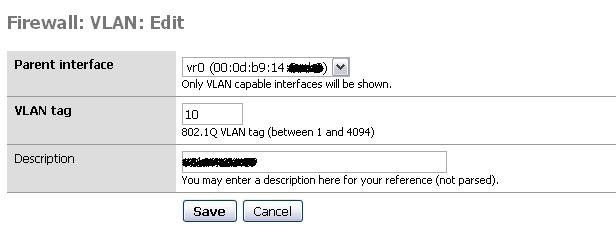

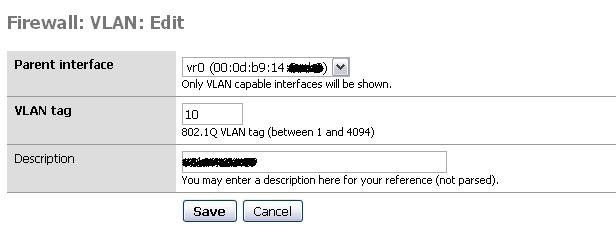

- Im nächsten Step richtest du ein VLAN auf dem LAN Port ein z.B. mit der VLAN ID 10 (VLAN 10)

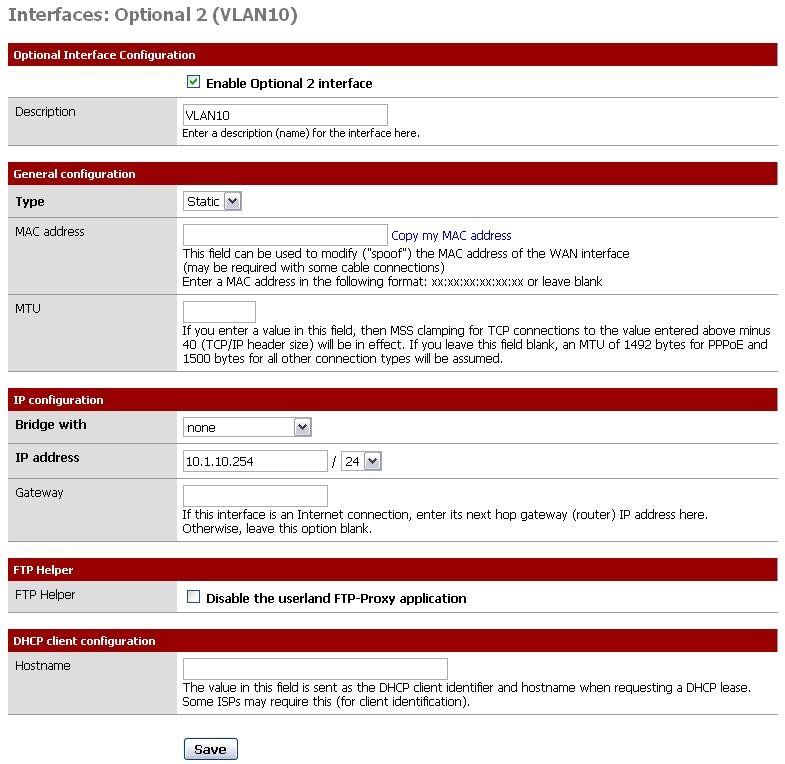

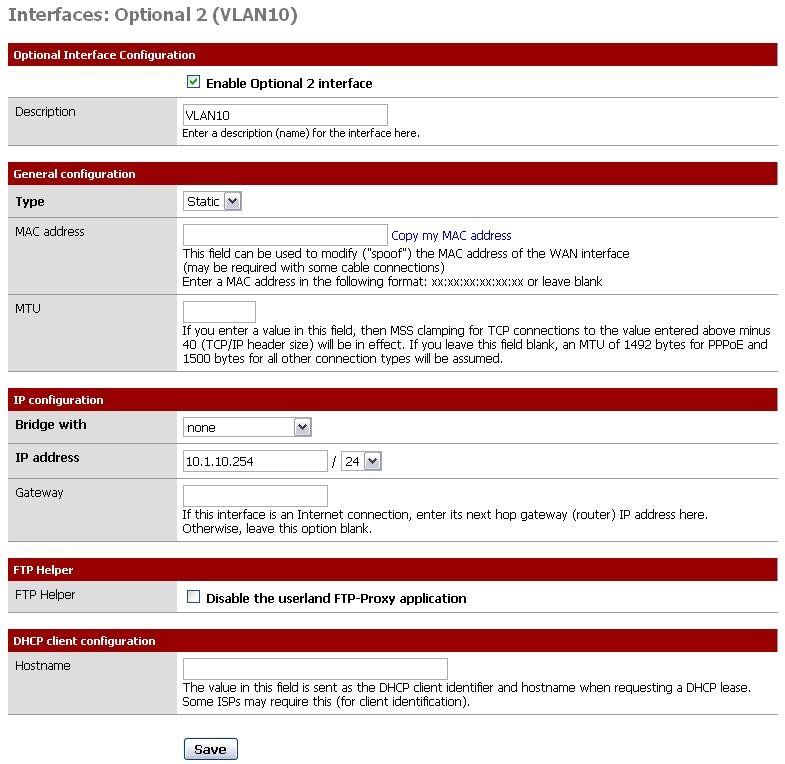

- Dann weist du diesem VLAN 10 einen IP Adresse zu und aktivierst das Interface !

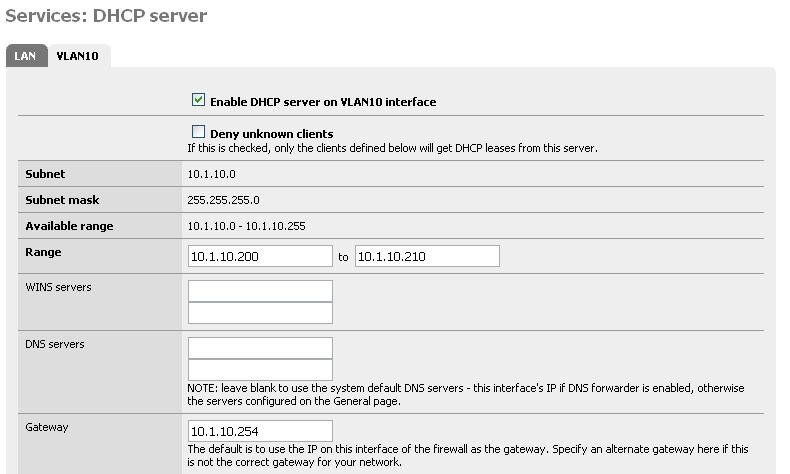

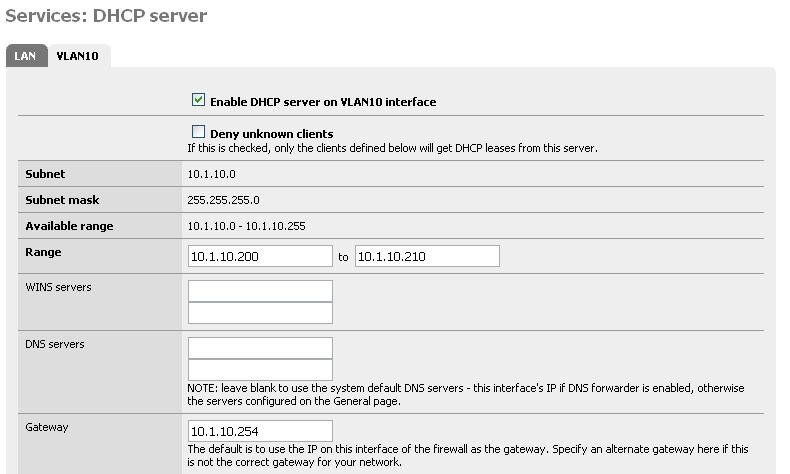

- Dann aktivierst du den DHCP Server auf dem VLAN 10

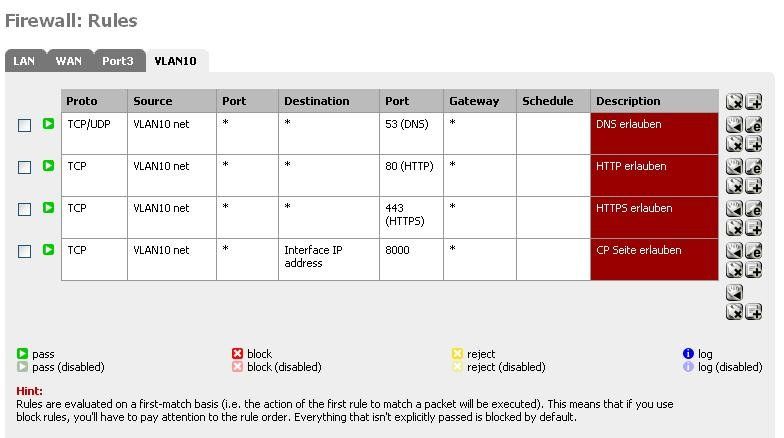

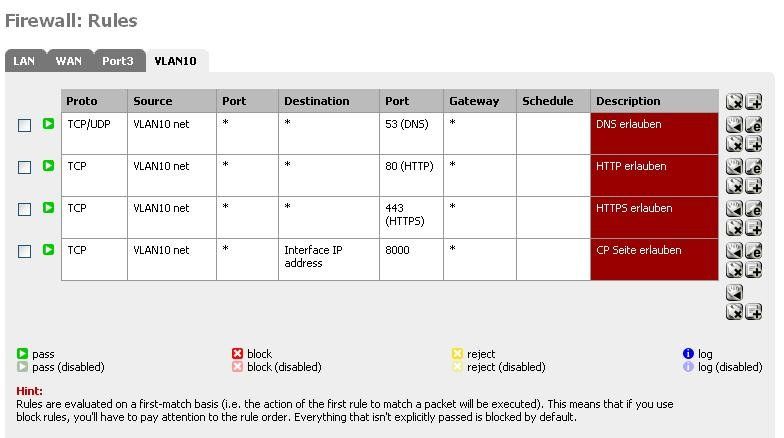

- Zu guter letzt richtest du eine Firewall regel ein. Entweder erstmal zum testen die Scheunentor Regel mit any any oder diese hier die nur Web Traffic, DNS (nötig) und das CP zulässt. Bitte aktiviere NICHT das CP im ersten Schritt. Das kann später erfolgen wenn das Gast VLAN sauber funktioniert. Zum Testen ist das eher hinderlich erstmal !

- Fertig, das sind alle Einstellungen auf der pfSense.

Als nächstes ist dein AP dran. Handbuch aufschlagen seine 2-4-1 AP Mode Seite 23 !

- Hier gibst du der Main SSID jetzt einen Namen zum Testen wie z.B. "Hauptssid", dann sichern

- Seite 24 Multiple ESSID: Hier setzt du jetzt den Haken bei ESSID1 "Enable", trägst als SSID testweise "VLAN-10" ein, Broadcast: Enable, WMM: Disable, als VLAN ID die 10 eintragen und mit "Apply" sichern !

- Zum Testen lasse erstmal beide Netze offen ohne Verschlüsselung

- Nun verbindest du den Edimax AP mit dem LAN Port des pfSense ! Bedenke das deine Main SSID vom AP untagged an den LAN Port gesendet wird, das entspricht also dem nativen LAN Interface mit dem IP Netz 192.168.1.0 /24.

- Dein Gast Testnetz auf VLAN 10 wird vom AP mit einem VLAN Tag 10 gesendet an den LAN Port über das gleiche Kabel, landet aber durch den Tag am VLAN 10 Interface. Cleints hier bekommen also IPs aus dem 10.1.10.0 /24 Netzwerk. Kannst du mit ipconfig am Client auch gleich sehen wenn eine IP vom pfSense zugeteilt ist.

Mit dieser Grundkonfiguration sollte alles sofort auf Anhieb klappen, wenn du nicht schon wieder irgendwo einen fehler gemacht hast : - (

Jetzt kannst du rangehen und ggf. IP Adressen verändern, SSID Namen verändern usw.

Erst wenn alles wieder mit deinen individuellen Einstellungen sauber funktioniert, aktivierst du das Captive Portal. Das wird dann auch fehlerfrei funktionieren !

Das mit der VLAN Zuweisung ist schon komisch ! Normal ist das nicht und weisst ggf. auf ein HW Problem hin !!

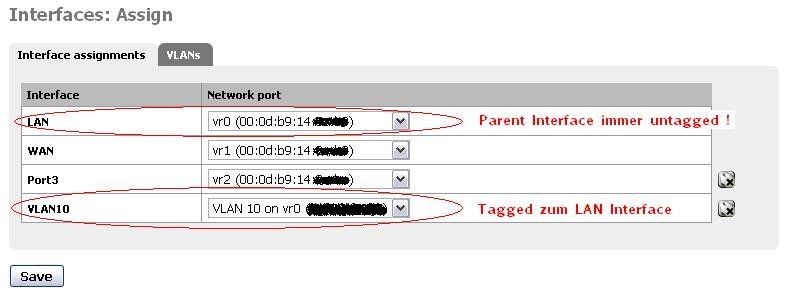

Normalerweise geht man in der Default Konfig einfach auf Interface (assign) --> Karteireiter "VLANs" --> Hier klickst du auf "+" und wählst dann das Parent Interface aus wo dein VLAN draufliegen soll z.B. \"LAN vr0\" und dann gibst du den VLAN Tag ein z.B. \"10\" und wählst einen Beschreibung was optional ist z.B. \"VLAN-10\"... Fertig !

Dann taucht VLAN-10 in der Interface Liste auf und dort aktivierst du das dann mit dem haken, vergibst eine IP Adresse und Maske und aktivierst unter Services --> DHCP Server noch den DHCP Server für dieses VLAN.

Das ist alles !

Mehr muss man nicht machen und auf die Konsole zum VLAN zuweisen muss man schon gar nicht !

Das zeugt das ggf. deine HW nicht richtig erkannt wird oder du einen Interrupt Konflikt hast. Ggf. weisst du die Interrupts im BIOS statisch zu oder disablest mal eine NIC zum Test.

Die VLAN Zuweisung funktioniert auch rein übers WebGUI wenn alles sauber erkannt wurde.

Um zu testen ob dein AP tagged Pakete schickt kannst du auch ohne Sniffer vorgehen wenn deine Sniffer Karten keinen Promiscous Mode supporten.:

Normalerweise geht man in der Default Konfig einfach auf Interface (assign) --> Karteireiter "VLANs" --> Hier klickst du auf "+" und wählst dann das Parent Interface aus wo dein VLAN draufliegen soll z.B. \"LAN vr0\" und dann gibst du den VLAN Tag ein z.B. \"10\" und wählst einen Beschreibung was optional ist z.B. \"VLAN-10\"... Fertig !

Dann taucht VLAN-10 in der Interface Liste auf und dort aktivierst du das dann mit dem haken, vergibst eine IP Adresse und Maske und aktivierst unter Services --> DHCP Server noch den DHCP Server für dieses VLAN.

Das ist alles !

Mehr muss man nicht machen und auf die Konsole zum VLAN zuweisen muss man schon gar nicht !

Das zeugt das ggf. deine HW nicht richtig erkannt wird oder du einen Interrupt Konflikt hast. Ggf. weisst du die Interrupts im BIOS statisch zu oder disablest mal eine NIC zum Test.

Die VLAN Zuweisung funktioniert auch rein übers WebGUI wenn alles sauber erkannt wurde.

Um zu testen ob dein AP tagged Pakete schickt kannst du auch ohne Sniffer vorgehen wenn deine Sniffer Karten keinen Promiscous Mode supporten.:

- Nimm einfach einen VLAN Switch auf dem du das VLAN 10 einrichtest mit einem tagged und einem untagged Interface.

- Aufs tagged steckst du deinen AP mit der ESSID \"Vlan10\" offen

- Aufs untagged einen simplen Client mit einer IP aus dem VLAN 10.

- WLAN Clients ins VLAN-10 WLAN buchen mit einer statischen IP ! (ist keiner da der IPs vergibt ohne pFsense) und dann versuchen zu pingen

- Wenns klappt sendet der AP tagged Frames. Soll er ja auch laut Handbuch !