Windows Server 2022: BitLocker automatisches Entsperren externe HDD funktioniert nicht

Hallo community,

ich verwende BitLocker für unsere Sicherungsfestplatten (externen USB 3.0 HDD).

Über manage-bde habe ich das automatische Entsperren aktiviert. Das funktioniert soweit erst einmal einwandfrei, ABER:

Mir ist jetzt aufgefallen, dass auto unlock nur funktioniert, wenn der lokale Administrator oder der Domain-Admin nicht länger als 2h gesperrt ist.

Wenn die angemeldete Sitzung länger als 2h inaktiv ist / gesperrt ist, funktioniert das automatische Entsperren nicht beim Wechsel der Festplatte. Wenn kein Adminstrator am HYPER-V angemeldet ist funktioniert das auto-unlock auch nicht!

Kann mir jemand sagen woran das liegt bzw. gibt es einen Workaround dafür?

Die Sicherungsmedien werden in Rotation durch die Geschäftsleitung mit nach Hause genommen.

Bisher war der Wechsel kein Problem da ich als Admin die Festplatten immer selbst getauscht habe und meist zur Kontrolle zeitnah nach Tausch auf dem Hyper-V Server angemeldet war.

Aufgefallen ist mir das Problem durch schulungsbedingte Abwesenheit. Das Sekretariat hat in diesem Zeitraum die HDD für mich getauscht. Wie bisher HDD abgezogen und HDD wieder angesteckt.

Alle Sicherungen sind Fehlgeschlagen weil die HDD nicht automatisch entsperrt wurde.

Melde ich mich mit einem lokalen Administrator / Domain-Admin an, sperre die Sitzung, tausche dann die HDD innerhalb von 2 h, funktioniert das auto unlock einwandfrei. Sobald die Sitzung länger als 2h gesperrt ist, funktioniert auto unlock nicht.

Habe noch keine Lösung für dies Konstellation finden können.

Habe versucht eine Aufgabe an das "Einsteckevent" zu koppeln und mit einem Skript die Entsperrung über den Wiederherstellungsschlüssel zu versuchen.

Leider hat das noch nicht funktioniert da ich vmtl. einen Fehler im skript habe.

Würde mich über jeden Denkanstoß freuen.

Danke im voraus.

ich verwende BitLocker für unsere Sicherungsfestplatten (externen USB 3.0 HDD).

Über manage-bde habe ich das automatische Entsperren aktiviert. Das funktioniert soweit erst einmal einwandfrei, ABER:

Mir ist jetzt aufgefallen, dass auto unlock nur funktioniert, wenn der lokale Administrator oder der Domain-Admin nicht länger als 2h gesperrt ist.

Wenn die angemeldete Sitzung länger als 2h inaktiv ist / gesperrt ist, funktioniert das automatische Entsperren nicht beim Wechsel der Festplatte. Wenn kein Adminstrator am HYPER-V angemeldet ist funktioniert das auto-unlock auch nicht!

Kann mir jemand sagen woran das liegt bzw. gibt es einen Workaround dafür?

Die Sicherungsmedien werden in Rotation durch die Geschäftsleitung mit nach Hause genommen.

Bisher war der Wechsel kein Problem da ich als Admin die Festplatten immer selbst getauscht habe und meist zur Kontrolle zeitnah nach Tausch auf dem Hyper-V Server angemeldet war.

Aufgefallen ist mir das Problem durch schulungsbedingte Abwesenheit. Das Sekretariat hat in diesem Zeitraum die HDD für mich getauscht. Wie bisher HDD abgezogen und HDD wieder angesteckt.

Alle Sicherungen sind Fehlgeschlagen weil die HDD nicht automatisch entsperrt wurde.

Melde ich mich mit einem lokalen Administrator / Domain-Admin an, sperre die Sitzung, tausche dann die HDD innerhalb von 2 h, funktioniert das auto unlock einwandfrei. Sobald die Sitzung länger als 2h gesperrt ist, funktioniert auto unlock nicht.

Habe noch keine Lösung für dies Konstellation finden können.

Habe versucht eine Aufgabe an das "Einsteckevent" zu koppeln und mit einem Skript die Entsperrung über den Wiederherstellungsschlüssel zu versuchen.

Leider hat das noch nicht funktioniert da ich vmtl. einen Fehler im skript habe.

Würde mich über jeden Denkanstoß freuen.

Danke im voraus.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 73765200523

Url: https://administrator.de/forum/windows-server-2022-bitlocker-automatisches-entsperren-externe-hdd-funktioniert-nicht-73765200523.html

Ausgedruckt am: 20.06.2025 um 06:06 Uhr

13 Kommentare

Neuester Kommentar

Moin.

Das bekommen wir hin mit dem Workaround.

Ich würde das "Einsteckevent" genauso nutzen, wie hier von mir beschrieben:

Echte 2FA mit TPM-VSC (virtuelle Smartcards)

(suche die Stelle "Dann erstelle ich einen zweiten Task").

Als Kommando dann

manage-bde -unlock x: -rp 123456-123432-....

(x: anpassen. Falls x: nicht fest ist, eine for-Schleife durch alle Buchstaben laufen lassen).

Das bekommen wir hin mit dem Workaround.

Leider hat das noch nicht funktioniert da ich vmtl. einen Fehler im skript habe.

Dann teile bitte das Skript und das Einsteckevent, an das Du koppelst. Wenn das Skript loggt, teile auch das Log.Ich würde das "Einsteckevent" genauso nutzen, wie hier von mir beschrieben:

Echte 2FA mit TPM-VSC (virtuelle Smartcards)

(suche die Stelle "Dann erstelle ich einen zweiten Task").

Als Kommando dann

manage-bde -unlock x: -rp 123456-123432-....

(x: anpassen. Falls x: nicht fest ist, eine for-Schleife durch alle Buchstaben laufen lassen).

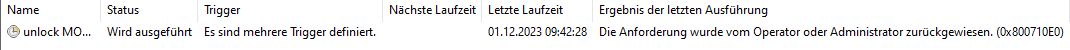

Wie Dein letzter Screenshot des Aufgabenplaners zeigt, hast Du mehrere Trigger definiert. Warum das?

Der Grund für die zurückweisung müsste sein, dass der Task bereits läuft und in den taskeigenschaften eingestellt ist, dass er nicht gestartet werden soll, wenn er bereits läuft.

Schließ die Platte an.

Sperre sie mit manage-bde -lock f:

Stoppe den Task. Starte ihn manuell - funktioniert die Entsperrung?

Der Grund für die zurückweisung müsste sein, dass der Task bereits läuft und in den taskeigenschaften eingestellt ist, dass er nicht gestartet werden soll, wenn er bereits läuft.

Schließ die Platte an.

Sperre sie mit manage-bde -lock f:

Stoppe den Task. Starte ihn manuell - funktioniert die Entsperrung?