Heimnetzwerk für mobiles Arbeiten

Hallo zusammen,

Die Corona Pandemie treibt viele Veränderungen, so auch bei uns. Seit Wochen arbeiten meine Frau und ich wieder von zu Hause. Und unsere Arbeitgeber finden das beide mittlerweile super und wollen das auch in der Zukunft zu einem Großteil beibehalten (weniger Büroflächen vorhalten). Da uns das beiden auch gut gefällt haben wir anfangen uns dafür dauerhaft einzurichten. Zum Glück habe ich beim Hausbau nicht alles falsch gemacht und einige Dinge schon vorbereitet.

Das Netzwerk zuhause sieht im Moment in etwa so aus:

- Cisco SG-220-26P

- Draytek Vigor 2860

- Unify AP-AC Pro (je einer für OG und EG)

Das Netz ist aufgeteilt in drei VLANS:

1. VLAN 1: Management VLAN (Zugriff auf Geräte IP's)

2. VLAN 10: Heimnetz (Im Grunde alle Endgeräte wie Notebook, Rechner, Drucker, IoT, NAS, etc.)

3. VLAN 20: Gäste-WLAN

4. VLAN 30: VoIP

Das funktioniert soweit auch für uns alles gut, allerdings gibt es ein paar Punkte, die ich noch ändern möchte:

a) Wir haben kürzlich von Telekom DSL auf FTTH (maximal 1GBit auf 300 MBit vertraglich gedrosselt. Die 1 Gbit kommen lt. Messung am Anschluss an) der Stadtwerke umgestellt. Ich nutze also den DSL Modem Router nur noch als Firewall und zum routen. Außerdem habe ich den Eindruck, dass er den Durchsatz für den Anschluss nicht schafft. Das ist aber nur Bauchgefühl, ich weiß nicht, wie ich das messen kann. Der Router ist außerdem 7 Jahre alt und EOL. Ich frage mich, ob man hier etwas tauschen sollte.

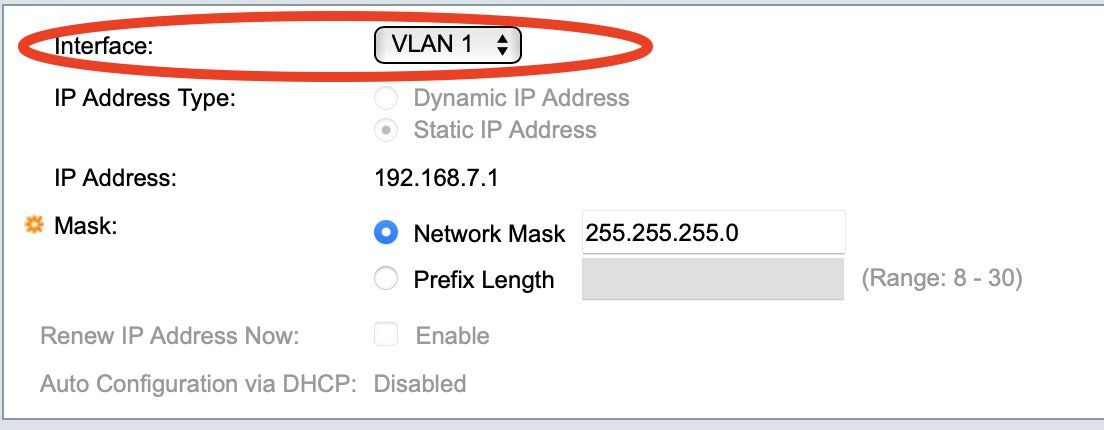

b) Ich habe im Management VLAN alle IP's der Netzwerk Komponenten, habe aber Probleme mit dem Cisco Switch. Im Router habe ich bisher das Tor zwischen VLAN 1 und VLAN 10 komplett aufgemacht. Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist. Verschiebe ich die Schnittstelle ins VLAN 1, ist der Zugriff nicht möglich. Bei allen anderen Geräten im VLAN 1 geht das jedoch.

c) Ich möchte den Verkehr für VoIP und Videokonferenzen priorisieren (wir nutzen Teams und Zoom). Wir haben manchmal, wenn auch selten, Probleme mit kurzen Rucklern. Das liegt sicher am parallelen Datenverkehr im Netz (unsere Kinder schauen manchmal zeitgleich Netflix oder so). Gibt es da Möglichkeiten?

d) Ich möchte im Arbeitszimmer zwei zusätzliche VoIP anschaffen. Ich benötige welche mit eingebautem Switch, wo auch der Computer angeschlossen werden kann. Nun bin ich aber unsicher, wie ich dann die Zuweisung zu den VLAN's erreichen kann. Bringen die Telefone diese Funktion mit oder kann ich das über den Switch steuern?

Ich hoffe, das ist soweit verständlich erklärt. Vermutlich alles einfache Fragen, wenn man das entsprechende Wissen hat.

Vielen Dank und Gruß

Matthias

Die Corona Pandemie treibt viele Veränderungen, so auch bei uns. Seit Wochen arbeiten meine Frau und ich wieder von zu Hause. Und unsere Arbeitgeber finden das beide mittlerweile super und wollen das auch in der Zukunft zu einem Großteil beibehalten (weniger Büroflächen vorhalten). Da uns das beiden auch gut gefällt haben wir anfangen uns dafür dauerhaft einzurichten. Zum Glück habe ich beim Hausbau nicht alles falsch gemacht und einige Dinge schon vorbereitet.

Das Netzwerk zuhause sieht im Moment in etwa so aus:

- Cisco SG-220-26P

- Draytek Vigor 2860

- Unify AP-AC Pro (je einer für OG und EG)

Das Netz ist aufgeteilt in drei VLANS:

1. VLAN 1: Management VLAN (Zugriff auf Geräte IP's)

2. VLAN 10: Heimnetz (Im Grunde alle Endgeräte wie Notebook, Rechner, Drucker, IoT, NAS, etc.)

3. VLAN 20: Gäste-WLAN

4. VLAN 30: VoIP

Das funktioniert soweit auch für uns alles gut, allerdings gibt es ein paar Punkte, die ich noch ändern möchte:

a) Wir haben kürzlich von Telekom DSL auf FTTH (maximal 1GBit auf 300 MBit vertraglich gedrosselt. Die 1 Gbit kommen lt. Messung am Anschluss an) der Stadtwerke umgestellt. Ich nutze also den DSL Modem Router nur noch als Firewall und zum routen. Außerdem habe ich den Eindruck, dass er den Durchsatz für den Anschluss nicht schafft. Das ist aber nur Bauchgefühl, ich weiß nicht, wie ich das messen kann. Der Router ist außerdem 7 Jahre alt und EOL. Ich frage mich, ob man hier etwas tauschen sollte.

b) Ich habe im Management VLAN alle IP's der Netzwerk Komponenten, habe aber Probleme mit dem Cisco Switch. Im Router habe ich bisher das Tor zwischen VLAN 1 und VLAN 10 komplett aufgemacht. Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist. Verschiebe ich die Schnittstelle ins VLAN 1, ist der Zugriff nicht möglich. Bei allen anderen Geräten im VLAN 1 geht das jedoch.

c) Ich möchte den Verkehr für VoIP und Videokonferenzen priorisieren (wir nutzen Teams und Zoom). Wir haben manchmal, wenn auch selten, Probleme mit kurzen Rucklern. Das liegt sicher am parallelen Datenverkehr im Netz (unsere Kinder schauen manchmal zeitgleich Netflix oder so). Gibt es da Möglichkeiten?

d) Ich möchte im Arbeitszimmer zwei zusätzliche VoIP anschaffen. Ich benötige welche mit eingebautem Switch, wo auch der Computer angeschlossen werden kann. Nun bin ich aber unsicher, wie ich dann die Zuweisung zu den VLAN's erreichen kann. Bringen die Telefone diese Funktion mit oder kann ich das über den Switch steuern?

Ich hoffe, das ist soweit verständlich erklärt. Vermutlich alles einfache Fragen, wenn man das entsprechende Wissen hat.

Vielen Dank und Gruß

Matthias

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 643959

Url: https://administrator.de/forum/heimnetzwerk-fuer-mobiles-arbeiten-643959.html

Ausgedruckt am: 26.07.2025 um 01:07 Uhr

44 Kommentare

Neuester Kommentar

Moin,

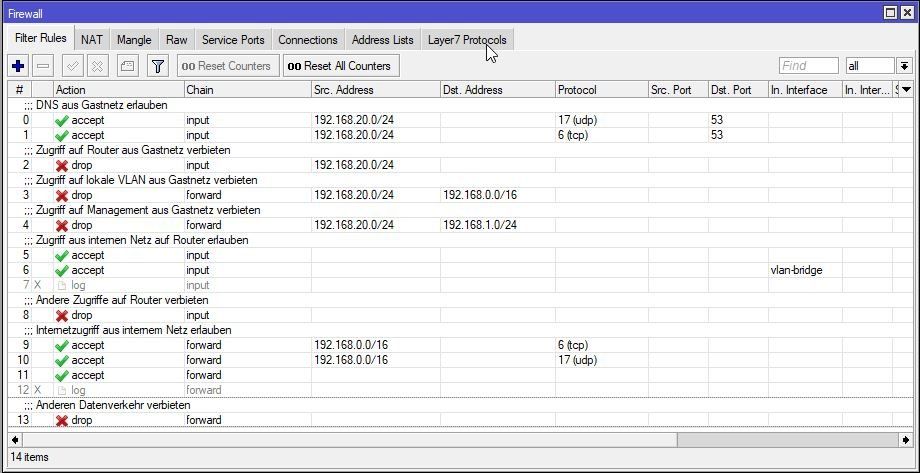

also QoS (Quality of Service) ist, um Traffic zu priorisieren, das Stichwort.

Für den 2860 (nutze ich selbst, mit DTAG 50/10) und Teams sollte dir diese Anleitung helfen:

draytek.co.uk/support/guides/kb-qos-teams.

Für Zoom müsstest du mal schauen.

Edit: draytek.co.uk/support/guides/kb-qos-zoom

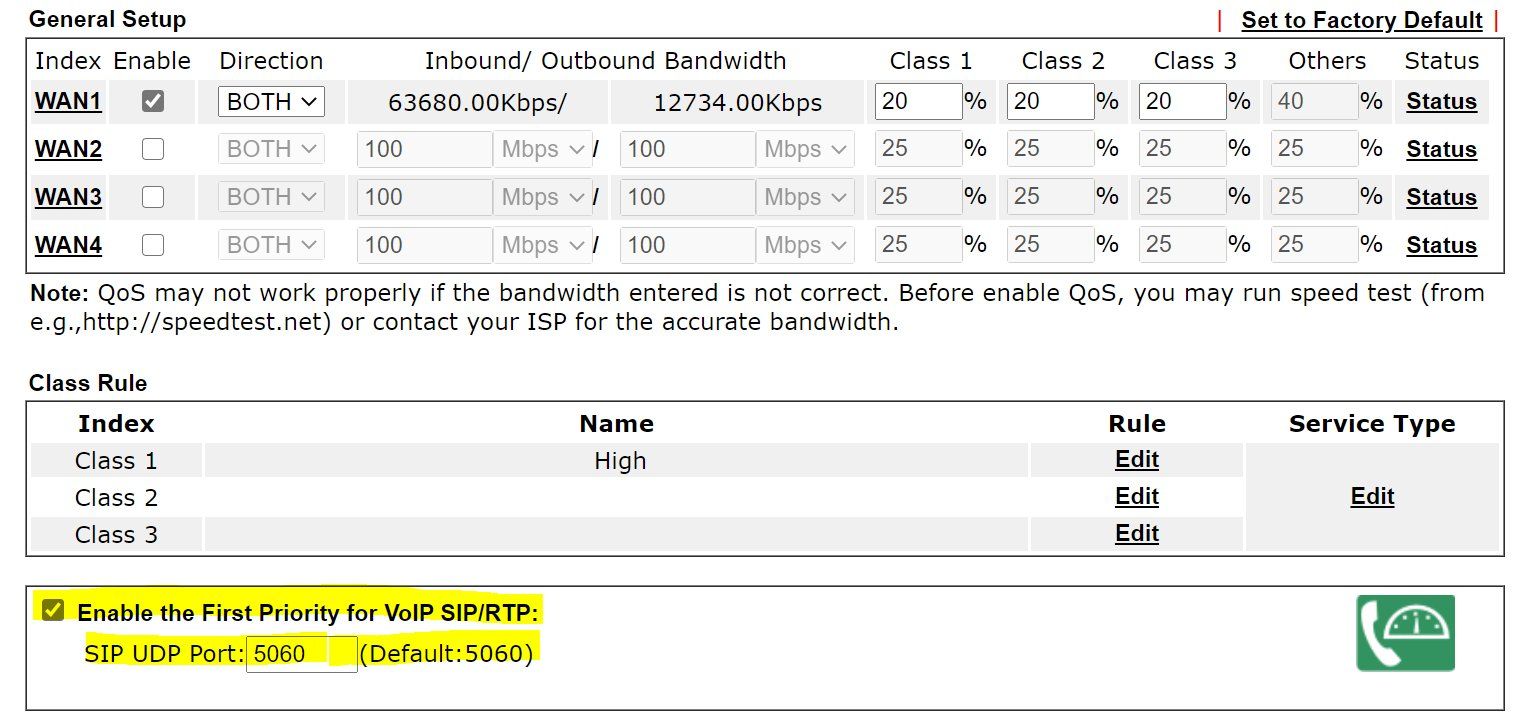

VoIP wird ja über den eigenen Menüpunkt priorisiert:

Ob der Router für FTTH und deinen 300MBit ausreicht, kann ich aus der Praxis nicht sagen.

Das Datasheet sagt ja nur, dass WAN2 1GBit hat. Zum Throughput steht aber nichts...

Da müsstest du mal eine große Datei laden und die CPU im Auge behalten...

Edit2: GGf. auch mal die jüngste FW (06/2020) aufspielen: 3.8.9.8_VT1

Gruß

em-pie

also QoS (Quality of Service) ist, um Traffic zu priorisieren, das Stichwort.

Für den 2860 (nutze ich selbst, mit DTAG 50/10) und Teams sollte dir diese Anleitung helfen:

draytek.co.uk/support/guides/kb-qos-teams.

Für Zoom müsstest du mal schauen.

Edit: draytek.co.uk/support/guides/kb-qos-zoom

VoIP wird ja über den eigenen Menüpunkt priorisiert:

Ob der Router für FTTH und deinen 300MBit ausreicht, kann ich aus der Praxis nicht sagen.

Das Datasheet sagt ja nur, dass WAN2 1GBit hat. Zum Throughput steht aber nichts...

Da müsstest du mal eine große Datei laden und die CPU im Auge behalten...

Edit2: GGf. auch mal die jüngste FW (06/2020) aufspielen: 3.8.9.8_VT1

Gruß

em-pie

Moin,

Grüße,

Torsten

Zitat von @Matthias182:

b) Ich habe im Management VLAN alle IP's der Netzwerk Komponenten, habe aber Probleme mit dem Cisco Switch. Im Router habe ich bisher das Tor zwischen VLAN 1 und VLAN 10 komplett aufgemacht. Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist. Verschiebe ich die Schnittstelle ins VLAN 1, ist der Zugriff nicht möglich. Bei allen anderen Geräten im VLAN 1 geht das jedoch.

Hast Du im Cisco ein Default-Gateway (die Adresse des Vigor im VLAN1) eingetragen? Vermutlich nicht...b) Ich habe im Management VLAN alle IP's der Netzwerk Komponenten, habe aber Probleme mit dem Cisco Switch. Im Router habe ich bisher das Tor zwischen VLAN 1 und VLAN 10 komplett aufgemacht. Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist. Verschiebe ich die Schnittstelle ins VLAN 1, ist der Zugriff nicht möglich. Bei allen anderen Geräten im VLAN 1 geht das jedoch.

d) Ich möchte im Arbeitszimmer zwei zusätzliche VoIP anschaffen. Ich benötige welche mit eingebautem Switch, wo auch der Computer angeschlossen werden kann. Nun bin ich aber unsicher, wie ich dann die Zuweisung zu den VLAN's erreichen kann. Bringen die Telefone diese Funktion mit oder kann ich das über den Switch steuern?

Das musst Du sowohl im Switch als auch im Telefon konfigurieren. Entweder händisch beide VLAN im Switch auf die Ports packen und im Switch der Telefone auch entsprechend konfigurieren oder das Ganze automatisiert über die Auto-VoIP-Funktion des Switches mit LLDP lösen.Grüße,

Torsten

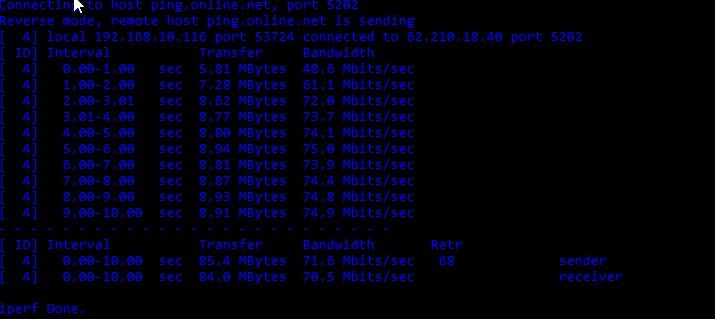

ich weiß nicht, wie ich das messen kann.

iPerf3 und NetIO sind hie rimmer deine besten Freunde !nwlab.net/art/netio/netio.html

nwlab.net/art/iperf/

Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist.

Dann hast du einen Konfig Fehler beim Switch Setup gemacht !!Logischerweise solltest du das Management Interface des Switches auch im Setup ins richtige VLAN legen !!

Wenn du das natürlich ins falsche VLAN konfigurierst muss man sich nicht groß wundern.

Gibt es da Möglichkeiten?

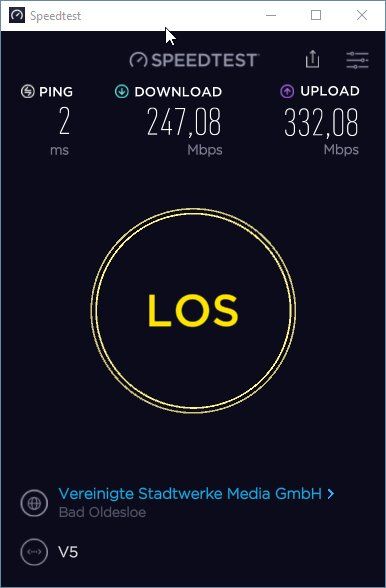

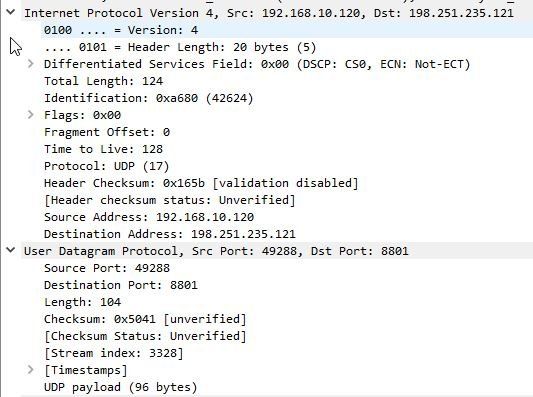

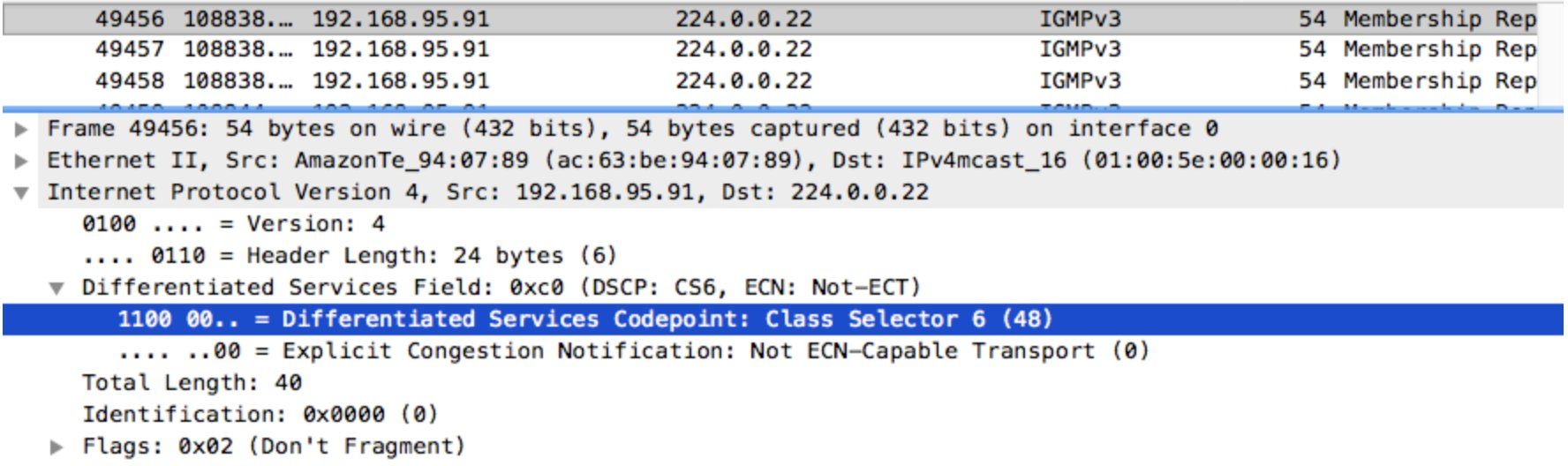

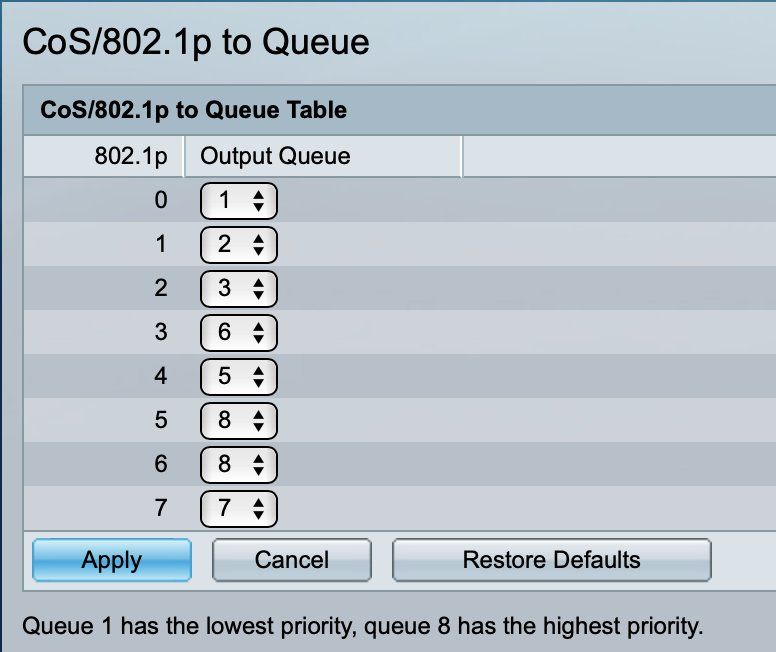

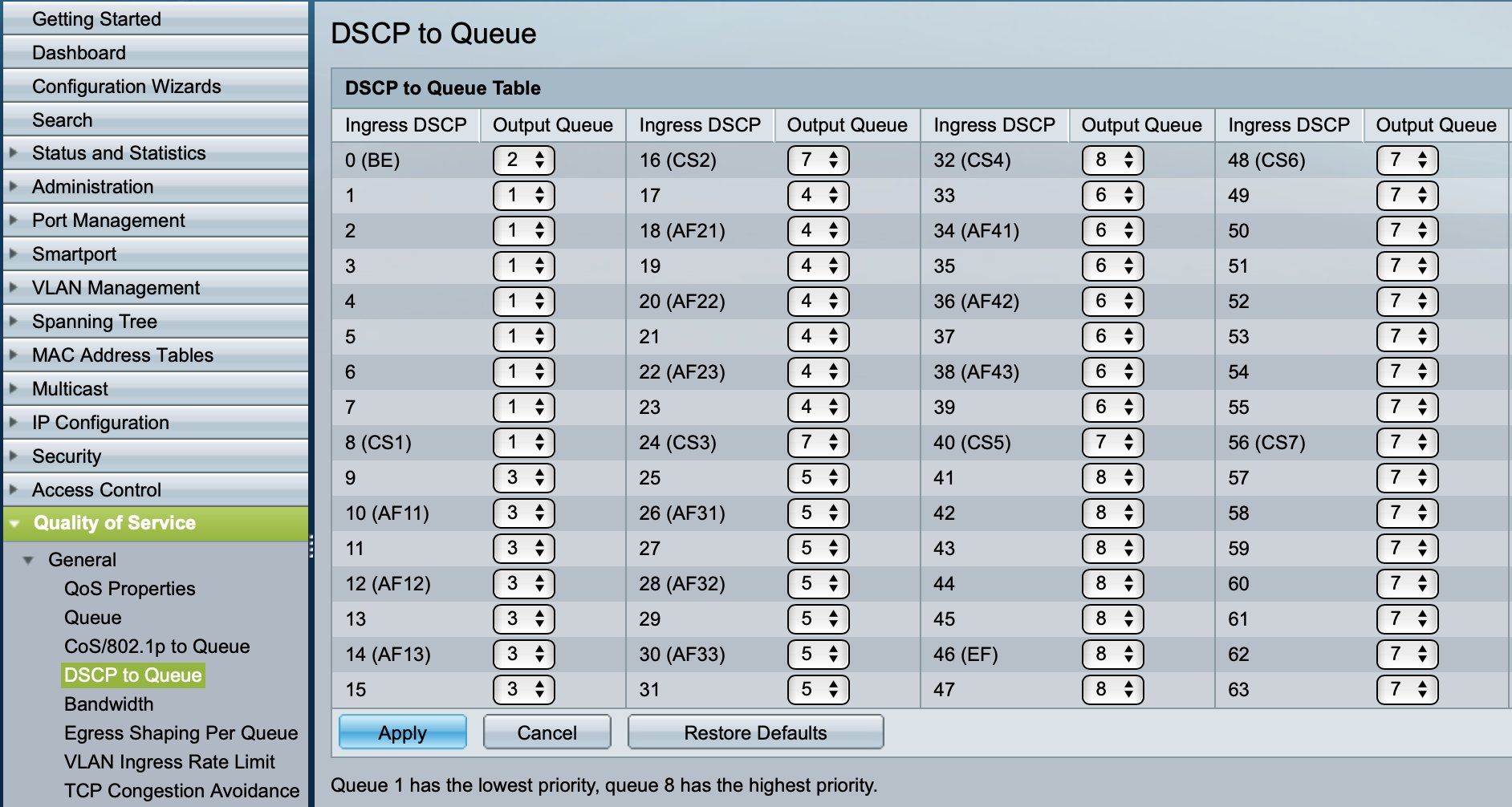

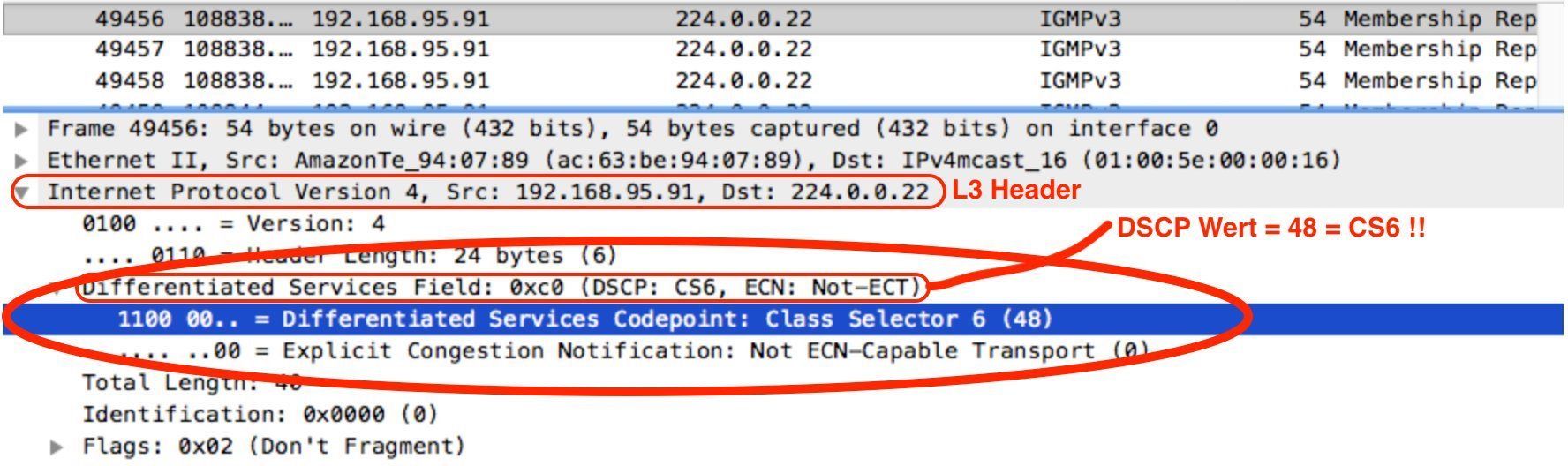

Alle, du musst nur festlegen ob du eine Layer 2 Prio (802.1q) oder Layer 3 (DiffServ, DSCP) umsetzen willst und es dann schlicht und einfach nur per Mausklick im Setup aktivieren. Idealerweise klassifizierst du immer auf den Endgeräten was vermutlich eh schon über die Applikation (Zoom etc.) und bei VoIP Telefonen so oder so passiert. Hier ist der Wireshark wie immer dein bester Freund das wasserdicht zu überprüfen !Hier einmal ein Beispiel eines priorisierten IP Paketes mit Layer 3 DSCP Class CS6 (48)

Auf dem Router natürlich auch so das es durchgängig ist. Beim Provider ist dann allerdings bekanntlich Schluss, denn der entfernt automatisch alle Priority Settings von dir.

Damit du weisst wovon du redest solltest du diesen Thread hier lesen:

Kaufberatung - Switches mit VoIP-Priorisierung

Nun bin ich aber unsicher, wie ich dann die Zuweisung zu den VLAN's erreichen kann.

Das ist ganz einfach:Entweder machst du das statisch auf dem Switch mit einer statischen Zuweisung oder du nutzt LLDP dafür um Voice VLAN und QoS Einstellung zuzuweisen. Das macht dein Cisco 220 dann automatisch für dich über die Smartport Funktion.

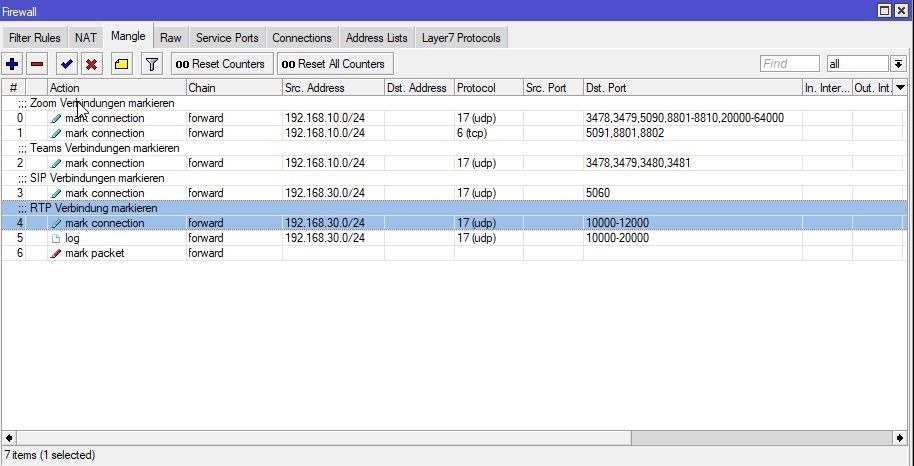

Beim Thema QoS komme ich aber noch nicht ganz mit.

Deshalb sollst du auch den dir oben gepostetem Thread genau und vollständig lesen, das steht alles was man wissen muss !Zunächst mal müssen die VoIP und Zoom/Teams Pakete doch auf dem Switch im Netzwerk priorisiert werden, oder?

Müssen müssen sie nicht, aber es macht Sinn wenn man diesem IP Traffic Vorrang vor anderem Traffic geben möchte. Dann sollte man das tun.ist das portbasiert (sieht zumindest in der Konfig so aus).

Zeigt das du den obigen Thread zum Thema QoS leider nicht gelesen hast ! Es wäre der falsche QoS Ansatz den Traffic am Switch selber statisch und Port basierend zu klassifizieren. Insofern immer unintelligent, denn damit ist das eine statische Zuweisung. Ziehst du da mal das Gerät ab und steckst ein Nintendo von den Kids drauf wird der priorisiert. Statisch und Port basierend zu klassifizieren ist also Unsinn.

Ganz besonders vor dem Hintergrund das Applikations Traffic durch die Anwendung selber fast immer schon priorisiert ist. Häufig im Layer 3 per DSCP. Deshalb ja auch die Empfehlung dir den Zoom usw. Traffic einmal mit dem Wireshark anzusehen ob das der Fall ist !!

VoIP ist in der Regel immer DSCP priorisiert von den Telefonen oder Softphones.

Folglich kommt also schon grundsätzlich priorisierter Traffic am Switch an und du musst ihm dann generell nur sagen WIE er damit umgehen soll. Das ist viel sinnvoller und intelligenter als Port basierend das statisch für alle Endgeräte einzeln einzustellen. Wie gesagt...lies den Thread, da steht alles !

Und warum muss ich dort Bandbreiten angeben

Musst du nicht ist Unsinn. Du willst ja nur priorisieren...erstmal.Ihr seht, das stehe ich noch ganz am Anfang.

Deshalb ja lesen und verstehen. Frei nach Meister Yoda: "Viel zu lernen du noch hast, junger Padawan !" 😉Zitat von @aqui:

Es wäre der falsche Ansatz den Traffic am Switch selber statisch und Port basierend zu klassifizieren. Insofern immer unintelligent denn damit ist das eine statische Zuweisung. Ziehst du da mal das Gerät ab und steckst ein Nintendo von den Kids drauf wird der priorisiert. Statisch und Port basierend zu klassifizieren ist also Unsinn.

Die Frage ist, ob er mit "portbasiert" den physischen Port meint oder im Layer4 den Port des TCP/ UDP-Paketes...Beim Thema QoS komme ich aber noch nicht ganz mit.

Deshalb sollst du auch den dir oben gepostetem Thread genau und vollständig lesen, das steht alles was man wissen muss !Zunächst mal müssen die VoIP und Zoom/Teams Pakete doch auf dem Switch im Netzwerk priorisiert werden, oder?

Müssen müssen sie nicht, aber es macht Sinn wenn man diesem IP Traffic Vorrang vor anderem Traffic geben möchte. Dann sollte man das tun.ist das portbasiert (sieht zumindest in der Konfig so aus).

Zeigt das du den obigen Thread zum Thema QoS leider nicht gelesen hast ! Es wäre der falsche Ansatz den Traffic am Switch selber statisch und Port basierend zu klassifizieren. Insofern immer unintelligent denn damit ist das eine statische Zuweisung. Ziehst du da mal das Gerät ab und steckst ein Nintendo von den Kids drauf wird der priorisiert. Statisch und Port basierend zu klassifizieren ist also Unsinn.

Ganz besonders vor dem Hintergrund das Applikations Traffic durch die Anwendung selber fast immer schon priorisiert ist. Häufig im Layer 3 per DSCP. Deshalb ja auch die Empfehlung dir den Zoom usw. Traffic einmal mit dem Wireshark anzusehen ob das der Fall ist !!

VoIP ist in der Regel immer DSCP priorisiert von den Telefonen.

Folglich kommt also schon grundsätzlich priorisierter Traffic am Switch an und du musst ihm dann generell nur sagen WIE er damit umgehen soll. Das ist viel sinnvoller und intelligenter als Port basierend das statisch für alle Endgeräte einzeln einzustellen. Wie gesagt...lies den Thread, da steht alles !

Er meint die Bandbreite im Vigor oben.VoIP ist in der Regel immer DSCP priorisiert von den Telefonen.

Folglich kommt also schon grundsätzlich priorisierter Traffic am Switch an und du musst ihm dann generell nur sagen WIE er damit umgehen soll. Das ist viel sinnvoller und intelligenter als Port basierend das statisch für alle Endgeräte einzeln einzustellen. Wie gesagt...lies den Thread, da steht alles !

Und warum muss ich dort Bandbreiten angeben

Musst du nicht ist Unsinn. Du willst ja nur priorisieren...erstmal.Der Vigor tickt so:

"Durch den Gartenschlauch passen 100l Wasser/ Minute. 50% reservierts du für blaues Wasser (Teams/ Zooom/ VoIP), 25% für grünes Wasser (Netflix, etc.) und dann nochmal 25% für rotes Wasser (das restliche Internetzeugs)...

Damit der Vigor dann weiss, wieviel 50% sind, benötigt er die Bandbreite...

Ihr seht, das stehe ich noch ganz am Anfang.

Deshalb ja lesen und verstehen. Frei nach Meister Yoda: "Viel zu lernen du noch hast, junger Padawan !" 😉So ganz komme ich damit aber trotzdem noch nicht zurecht.

Kannst du evtl. die Punkte etwas genauer spezifizieren die dich am Zurechtkommen damit hindern ??aber ich wusste nicht, wie ich an einen Server außerhalb meines eigenen Netzes komme:

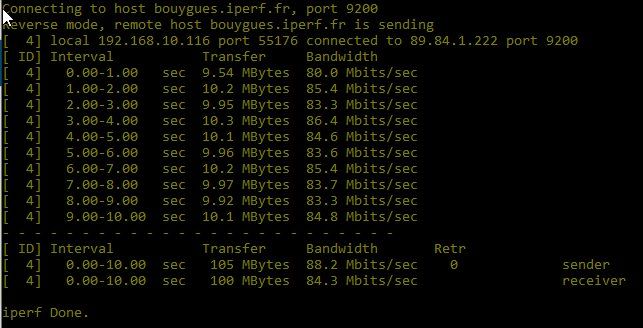

Dann versuche es doch einmal damit:speedtest.net

Mit der nativen App unten klappt das auch. Aber dein iPerf Ansatz war ja per se auch nicht falsch.

P.S.: Dein Screenshot oben ist vollkommen unlesbar mit dunkelblauer Schrift auf schwarzem Hintergrund.

Es wäre sehr hilfrei wenn du das Terminal Setup so umstellen könntest das du klassisch gelb oder weiß auf schwarzem Hintergrund hast. Das würde allen hier beim Troubleshooten sehr helfen !

Hallo,

wieder ein lmdfdg. Auf der Herstellerseite findet man die benötigten Infos.

Sieh dir mal den Datendurchsatz auf dem WAN-Port an.

draytek.de/arbeiten-von-zu-hause-aus.html

draytek.de/arbeiten-von-zu-hause-aus-teil2.html

support.yealink.com/forward2download?path=ZIjHOJbWuW/DFrGTLnGypr ...

aber der Netzwerkport ist nur eine art Pass-Trough. Da müsste man schon ein "Tagged VLAN Ethernet Interface" einrichten. Also musst Du das anders regeln.

{[{7}]}Gruß

its

wieder ein lmdfdg. Auf der Herstellerseite findet man die benötigten Infos.

- Draytek Vigor 2860

a) Wir haben kürzlich von Telekom DSL auf FTTH (maximal 1GBit auf 300 MBit vertraglich gedrosselt. Die 1 Gbit kommen lt. Messung am Anschluss an) der Stadtwerke umgestellt. Ich nutze also den DSL Modem Router nur noch als Firewall und zum routen. Außerdem habe ich den Eindruck, dass er den Durchsatz für den Anschluss nicht schafft. Das ist aber nur Bauchgefühl, ich weiß nicht, wie ich das messen kann. Der Router ist außerdem 7 Jahre alt und EOL. Ich frage mich, ob man hier etwas tauschen sollte.

draytek.de/vergleichstabelle-router-aps.htmlSieh dir mal den Datendurchsatz auf dem WAN-Port an.

Das Netz ist aufgeteilt in drei VLANS:

1. VLAN 1: Management VLAN (Zugriff auf Geräte IP's)

2. VLAN 10: Heimnetz (Im Grunde alle Endgeräte wie Notebook, Rechner, Drucker, IoT, NAS, etc.)

3. VLAN 20: Gäste-WLAN

4. VLAN 30: VoIP

Das funktioniert soweit auch für uns alles gut, allerdings gibt es ein paar Punkte, die ich noch ändern möchte:

1. VLAN 1: Management VLAN (Zugriff auf Geräte IP's)

2. VLAN 10: Heimnetz (Im Grunde alle Endgeräte wie Notebook, Rechner, Drucker, IoT, NAS, etc.)

3. VLAN 20: Gäste-WLAN

4. VLAN 30: VoIP

Das funktioniert soweit auch für uns alles gut, allerdings gibt es ein paar Punkte, die ich noch ändern möchte:

b) Ich habe im Management VLAN alle IP's der Netzwerk Komponenten, habe aber Probleme mit dem Cisco Switch. Im Router habe ich bisher das Tor zwischen VLAN 1 und VLAN 10 komplett aufgemacht. Ich kann aber auf den Switch nur zugreifen, wenn er im VLAN 10 ist. Verschiebe ich die Schnittstelle ins VLAN 1, ist der Zugriff nicht möglich. Bei allen anderen Geräten im VLAN 1 geht das jedoch.

faq.draytek.com.au/2019/08/12/creating-802-1q-vlans-between-vigo ...c) Ich möchte den Verkehr für VoIP und Videokonferenzen priorisieren (wir nutzen Teams und Zoom). Wir haben manchmal, wenn auch selten, Probleme mit kurzen Rucklern. Das liegt sicher am parallelen Datenverkehr im Netz (unsere Kinder schauen manchmal zeitgleich Netflix oder so). Gibt es da Möglichkeiten?

draytek.com/support/knowledge-base/5423draytek.de/arbeiten-von-zu-hause-aus.html

draytek.de/arbeiten-von-zu-hause-aus-teil2.html

d) Ich möchte im Arbeitszimmer zwei zusätzliche VoIP anschaffen. Ich benötige welche mit eingebautem Switch, wo auch der Computer angeschlossen werden kann. Nun bin ich aber unsicher, wie ich dann die Zuweisung zu den VLAN's erreichen kann. Bringen die Telefone diese Funktion mit oder kann ich das über den Switch steuern?

Viele IP-Telefone unterstützen zwar VLAN, z.B. Yealinksupport.yealink.com/forward2download?path=ZIjHOJbWuW/DFrGTLnGypr ...

aber der Netzwerkport ist nur eine art Pass-Trough. Da müsste man schon ein "Tagged VLAN Ethernet Interface" einrichten. Also musst Du das anders regeln.

{[{7}]}Gruß

its

Es scheint aber so, dass sowohl beim Cisco Switch als auch bei Draytek diese Funktion für einen Port aktiv geschaltet werden muss

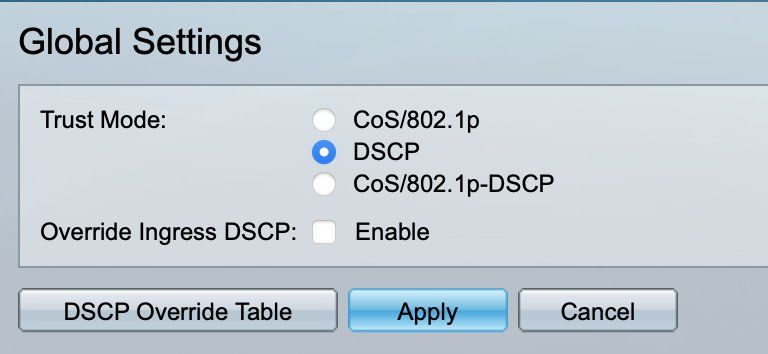

Nein, das ist falsch. Jedenfalls für den Cisco Switch ist es nicht richtig ! Auf dem Cisco kannst du klar definieren in welche Priority Queue entsprechend klassifizierte Pakete geforwardet werden wenn diese den Switch erreichen. Das macht man sowohl...für Layer 2 mit 802.1p:

Wichtig ist natürliuch das man global QoS Trusting aktiviert und in welchem Mode (L2 oder L3) es auf dem Switch laufen soll.

Die Konfiguration dafür ist aber grundsätzlich unabhängig vom Port. Richtig soweit?

Das ist absolut richtig !gibt es dafür verschiedene Verfahren auf L2 oder L3.

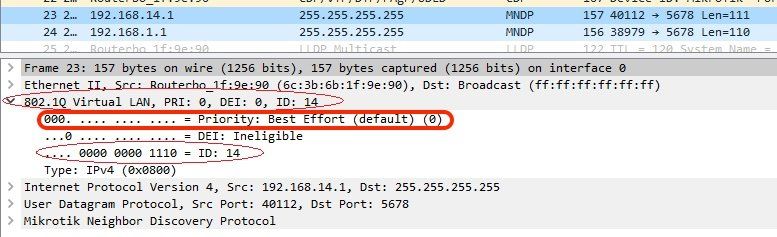

Das ist richtig. Einmal steckt die Priorisierungs Info im Layer 2 des Paketes also im Mac Header. 802.1p ist immer Teil von 802.1q also dem VLAN Tag. Guckst du hier:de.wikipedia.org/wiki/IEEE_802.1p

Bzw. hier was die PCP Codierung anbetrifft im Dot1q Header:

de.wikipedia.org/wiki/IEEE_802.1Q

Bei DSCP steckt die Priorisierungs Info im Layer 3 Header also im IP Header des Paketes.

de.wikipedia.org/wiki/DiffServ

Was da die Unterschiede sind und welchen Effekt das für mich hat, kann ich nicht verstehen.

Der Priorisierungs Wert bestimmt in welche Priority Queue der Switch oder Router diese klassifizierten Pakete forwardet und damit wie viel priorisierter er sie abarbeitet. DSCP ist da etwas granularer.Wie die Pakete klassifiziert werden hängt von Gerät bzw. dem Protokoll ab, richtig?

Nein, nicht vom Protokoll sondern eher von der Anwendung. Du kannst ja jedes Protokoll priorisieren oder nicht priorisieren. Die Priorisierungs Info steht doch im Layer weit unter dem Protokoll Layer also ist sie davon logischerweise vollkommen unabhängig. Anwendungen und auch Geräte bzw. dort auch deren Anwendung (VoIP, Streaming usw.) z.B. bestimmen immer welche Priorisierung genutzt wird und mit welchem Level.Wireshark ist hier wie immer dein bester Freund !

weiß ich da aber nicht, wonach ich genau suche.

Dieses persönliche Problem von dir kann aber auch das beste Forum nicht lösen...!Der Speedtest und Iperf liefern deutlich unterschiedliche Ergebnisse.

Na ja, du testest einen öffentlichen Server wo du nicht genau weisst wo der steht. Dazu musst du über einen Provider DSLAM oder bei Kabel TV über eine mit zigtausend Usern gesharten und überbuchten letzten Meile. GGf. über einen überbuchten Provider Übergabepunkt. Auch wie überlastet der testserver ist weisst du nicht und und und....Allso alles Dinge die du von der Traffic Last und der aktullen Useranzahl nicht beeinflussen kannst und immer mal mehr mal weniger stark von anderen genutzt werden. Mit anderen Worten: Es ist nur ein grobes Schätzeisen und liefert immer nur eine sehr grobe Momentaufnahme.

Wenn ich jetzt ehrlich bin, weiß ich da aber nicht, wonach ich (bei Zoom Traffic) genau suche.

Im Wireshark den Layer 3 Header aufklappen !! Dort steht es schwarz auf weiß:

Im Vergleich dazu siehst du hier einmal eine Layer 2 Priorisierung (Wert 0 = keine Prio) mit 802.1p:

Dann verstehe ich aber nicht, wie ich den Traffic der beiden Geräte in unterschiedliche VLANs bekomme.

Wenn du einen reinen Layer 2 VLAN Switch hast geht das immer nur mit einem externen Router. Dieses Tutorial erklärt dir alle Details dazu:VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Wenn du einen Layer 3, also routingfähigen Switch, dein eigen nennst kann der selber zw. den VLANs routen.

So ein L3 Switch Design sähe dann so aus:

Verständnissproblem Routing mit SG300-28

Its all on the Web !! 😉

Zitat von @Matthias182:

Der Router schafft also einen Durchsatz von 300MBit/s, wenn die Hardwarebeschleunigung aktiv ist. In der GUI des Router gibt es dazu folgenden Hinweis:

Bei aktiver Hardwarebeschleunigung werden individuelle Sitzungen, die durch den Beschleuniger abgearbeitet werden, die folgenden Funktionen umgehen: Bandbreitenmanagement, App Enforcement, CSM, Datenflussmonitor, QoS, Datenverkehr-Diagramm, WAN Budget.

Heißt also im Grunde, dass der Router den Durchsatz nur bedingt schaffen kann. Und wenn, dann indem er Funktionen deaktiviert.

Genau.Der Router schafft also einen Durchsatz von 300MBit/s, wenn die Hardwarebeschleunigung aktiv ist. In der GUI des Router gibt es dazu folgenden Hinweis:

Bei aktiver Hardwarebeschleunigung werden individuelle Sitzungen, die durch den Beschleuniger abgearbeitet werden, die folgenden Funktionen umgehen: Bandbreitenmanagement, App Enforcement, CSM, Datenflussmonitor, QoS, Datenverkehr-Diagramm, WAN Budget.

Heißt also im Grunde, dass der Router den Durchsatz nur bedingt schaffen kann. Und wenn, dann indem er Funktionen deaktiviert.

Das Problem mit dem Routing hatten wir mittlerweile gelöst. Es lag am Default Gateway des Switch. Der Rest hat vorher schon funktioniert.

Wenn ich die Drei FAQs zum Thema Home Office von Draytek lese, bin ich wieder mehr verwirrt. Anscheinend kann der Draytek Router kein "echtes" QoS. Er arbeitet scheinbar über eine Reservierung von Bandbreiten für bestimmte Klassen von Services. Ich kann gerade nicht beurteilen, ob mich dies am Ende zu meinem ziel bringt.

draytek.de/arbeiten-von-zu-hause-aus-teil2.html

Ja, das ist bei Draytek ein wenig anders, aber nicht unbedingt schlecht. Ich denke, die AppQoS helfen dir hier für Dein Problem am besten weiter.

Das mit dem Pass-Through hatte ich mir in etwa schon gedacht. Dann verstehe ich aber nicht, wie ich den Traffic der beiden Geräte in unterschiedliche VLANs bekomme.

Nur über ein "Tagged VLAN Ethernet Interface". Das bekommst Du aber unter Win10 nicht mit intel NICs hin. (Die können das bei intel nur für Server.) Hast Du denn keine zweite Leitung übrig? Dann könntest Du jeweils einzeln direkt an den Cisco anschließen und hättest das Problem nicht.Gruß

its

es fällt mir nur schwer die relevanten Pakete für Zoom zu identifizieren.

Warum das ??? Die sind doch im Handumdrehen an ihrer Mac Adresse bzw. an ihrer IP Adresse absolut eindeutig zu identifizieren !!Auf einer Winblows Kiste reicht ein ipconfig -all dafür und auf unixoiden Geräten ein ifconfig Smartphones und Tablets zeigen das immer in ihren Netzwerk Setup an welche Mac und IP sie haben. In 3 Sekunden sieht man das dann im Trace oder filtert danach. Was daran schwer ist, ist nicht wirklich nachzuvollziehen...sorry.

alle Pakete in der gesamten Aufzeichnung immer den Wert CS0 haben, also keine Priorisierung.

Zeigt wie schlecht Zoom programmiert ist... ! Im Ernst...es wird sicher davon abhängen ob eine dedizierte App dafür genutzt wird oder der Browser. Bei Video Funktionen die über HTML5 via Browser realisiert ist bestimmt ja letztlich der Browser selber welches Priorisierungs Tagging die Frames letztlich haben die aufs Netz gehen, da es ja alles HTTP oder HTTPS ist.

Würde der alles priorisieren wären auch den Google Suchanfragen oder dein Internet Banking oder eben alles priorisiert was Browser basiert ist. Da siehst du auch die Crux an der Sache wenn Applikationen das nicht klassifizieren. Stelle dir vor du würdest diese Klassifizierung statisch am Port des Switches machen. Dann wäre ebenfalls alles was an diesem Port ankommt priorisiert. Also auch Filetransfers die du aufs lokale NAS schiebst usw. Oder ein Accesspoint an dem alle WLAN Geräte hängen. Dann würde auch der Heizungsthermostat und der Nintendo Spielkonsole der Kids priorisiert sein. Das macht wenig Sinn.... Bessere Switches bieten die Möglichkeit einer Klassifizierung über eine globale ACL wo man sagen kann aller nicht klassifizierter RTP und SIP Traffic usw. Das ist bei billigen SoHo Switches aber meist nicht im Featureset.

Zoom geht scheinbar an der aktiven VPN Verbindung vorbei direkt ins Internet.

Ist doch auch logisch, denn deren Vermitlungsserver stehen doch im Internet...tzzzUnd wenn du im VPN mit einem Split Tunneling Design arbeitest ist es auch doppelt klar !

in Wireshark eine große Maße an UDP Paketen

Menge meinst du sicher... Das dürften RTP Daten sein die die Audio und Video Daten übertragen. Auch verständlich also...meine Aussage, dass es keine besondere Klassifizierung der Pakete zu geben scheint.

Nicht nur scheint...der Wireshark lügt nicht ! 😉Etwas verwunderlich, da Zoom da andere Aussagen macht:

Der Wireshark straft deren Aussagen dann Lügen !! Es sei denn....- Du hast am falschen Gerät gemessen

- Du hast die erforderlichen "Prerequisites" im Zoom Artikel nicht beachtet !

Ich kann also weder das Programm als Admin starten noch die Gruppenrichtlinien ändern.

Aber du kennst ja deinen Wireshark Trace und der sagt "Keine Prio". Hat der AG vermutlich falsch eingerichtet. Sowas kommt ja vor. Da ich auch nur einen SOHO Switch habe, bin ich dann an dieser Stelle wohl in einer Sackgasse.

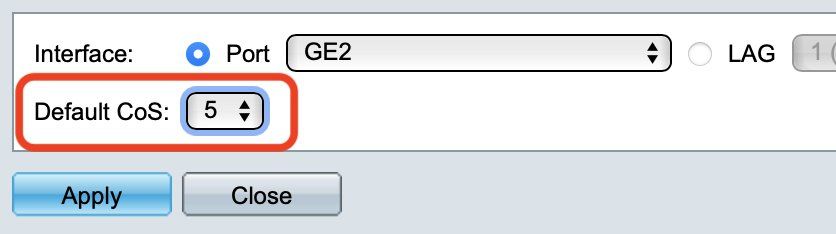

Nöö, wir kommst du drauf ! Du hast doch einen Cisco !Dann musst du eben in den sauren Apfel beissen und Port basierend statisch Priorisieren ! Dann priorisiert der Cisco eben stumpf alles was an seinem Notebook Port reinkommt mit CS5 (40) oder CS7 (56) und fertig ist der Lack. Ist dann die Schrotschuss Variante weil dann eben alles von dem Laptoip priorisiert wird wie Browser und Email usw.

Kommt auf die Switch Hardware drauf an. Wie bereits mehrfach gesagt... Gute Switches haben die Option mit einer Accessliste zu klassifizieren, Da kann man dann sehr granular nach Ports, Protokoll IP usw. selektieren und priorisieren.

Bei einfacheren Maschinen hat man diese Option sehr eingeschränkt. Klar einen Porsche mit entsprechender Aforderung an Performance und Funktion bekommt man nicht zum Dacia Logan Preis. Mit normaler statischer Zuweisung am Port wird dort alles per Schrotschuss klassifiziert. An deinem AP Port werden dann alle WLAN Clients über einen Kamm geschert und per Schrotschuss alles priorisiert.

Wenn du deinen Switch in den Advanced QoS Mode setzt dann hast du etwas granularere Optionen das einzustellen. You get what you pay for...

Bei einfacheren Maschinen hat man diese Option sehr eingeschränkt. Klar einen Porsche mit entsprechender Aforderung an Performance und Funktion bekommt man nicht zum Dacia Logan Preis. Mit normaler statischer Zuweisung am Port wird dort alles per Schrotschuss klassifiziert. An deinem AP Port werden dann alle WLAN Clients über einen Kamm geschert und per Schrotschuss alles priorisiert.

Wenn du deinen Switch in den Advanced QoS Mode setzt dann hast du etwas granularere Optionen das einzustellen. You get what you pay for...

handelt es sich dabei um LLDP.

Ja, also globalen Standard. Aber der Cisco kann das Voice VLAN auch zusätzlich per CDP übertragen weil er ein Cisco ist. Aus der Historie hat Cisco die Voice VLAN ID immer auch per CDP übertragen.Per LLDP kann man auch alle QoS Settings auf Endgeräte Übertragen. Das ist das Thema "Smartports".

Habe ich das bis hier richtig verstanden?

Das hast du perfekt richtig verstanden ! sagt mir nicht ganz so zu, wegen der Konfiguration.

Was genau sagt dir da denn nicht zu. WinBox ist doch das passende Klicki Bunti Tool dafür das das jeder Laie auf Anhieb schafft ?!UBQT ist allein schon wegen des Zwangscontrollers ein NoGo. Da wird man in einen Hersteller Lock gezwungen. Gut, wer sowas toll findet...nur zu !

Die Cisco RV Serie oder ein IOS basierter Router wie der 926er schaffen das aber mit links. Lancom oder Bintec wären da auch noch Kandidaten.

Was du da wählst ist eigentlich Wumpe. Die umfänglichsten QoS Optionen im Featureset hast du zweifelsohne mit dem 926er verbunden mit einer entsprechenden Lernkurve. Mit dem Thread oben hast du überhaupt gerade einmal an 10% der Möglichkeiten gekratzt.

Mmmhhh, du redest mit viel Konjunktiv und "scheinen" von einer Funktion die hochversierte Kenntnisse der TCP/IP Kommunikation erfordern und dann von einer billigen Consumer Box mit Klicki Bunti Interface. So ala mit dem Tretroller an der Formel 1 teilnehmen.

Etwas widersprüchlich in einem Administrator Forum... Welche Erwartungshaltung an zielführende Antworten zu dem Thema hast du denn ?

Etwas widersprüchlich in einem Administrator Forum... Welche Erwartungshaltung an zielführende Antworten zu dem Thema hast du denn ?

Na ja was "steil" ist und was nicht ist ja recht relativ und immer nur von der Betrachtungsweise desjenigen abhängig der das sagt. Sinnvoll für dich wäre es ja dann einmal sich einen 20_Euro_Mikrotik vom Taschengeld zu leisten um den Horizont zu erweitern, zu lernen und die "Steilheit" einmal rein objektiv und nur aus deiner Sicht zu beurteilen.

Das Matterhorn ist für einen von der Insel Borkum sicher sehr sehr steil. Für einen Schweizer der schon 3mal oben war sicher nicht ganz so "steil" und Reinhold Messmer würde nur schmunzeln.

Deshalb ist es auch so schwer deine einfach einzuordnenden QoS Anspüche an dich, deine Applikationen und besonders deine Hardware richtig zu verstehen.

Das Matterhorn ist für einen von der Insel Borkum sicher sehr sehr steil. Für einen Schweizer der schon 3mal oben war sicher nicht ganz so "steil" und Reinhold Messmer würde nur schmunzeln.

Deshalb ist es auch so schwer deine einfach einzuordnenden QoS Anspüche an dich, deine Applikationen und besonders deine Hardware richtig zu verstehen.

Sieh dir die Datenblätter an die sprechen für sich:

cisco.com/c/en/us/products/collateral/routers/rv260-vpn-router/d ...

cisco.com/c/en/us/products/collateral/routers/900-series-integra ...

Die RV300er sind DUAL WAN Router haben also 2 WAN Ports für Failover und Load Balancing.

Generell sind die RVs die SoHo Consumer Schiene und der 900er ist ein Premium Router mit IOS.

cisco.com/c/en/us/products/collateral/routers/rv260-vpn-router/d ...

cisco.com/c/en/us/products/collateral/routers/900-series-integra ...

Die RV300er sind DUAL WAN Router haben also 2 WAN Ports für Failover und Load Balancing.

Generell sind die RVs die SoHo Consumer Schiene und der 900er ist ein Premium Router mit IOS.

Hast du nicht. Die Performancedaten sprechen ja für sich.

Kannst du die Fragezeichen ggf. etwas präzisieren die dir Bedenken bereiten ? Vergiss nicht das das ein semiprofessionelles Gerät ist was weniger auf dem Niveau eines FritzBox Klicki Bunti Interfaces liegt.

Als Anfänger ist es deshalb besser du verwendest für die ersten Schritte das grafische WinBox Tool für das Setup. Die hiesigen Tutorials und MT Online Dokus geben aber immer eine gute Starthilfe.

Kannst du die Fragezeichen ggf. etwas präzisieren die dir Bedenken bereiten ? Vergiss nicht das das ein semiprofessionelles Gerät ist was weniger auf dem Niveau eines FritzBox Klicki Bunti Interfaces liegt.

Als Anfänger ist es deshalb besser du verwendest für die ersten Schritte das grafische WinBox Tool für das Setup. Die hiesigen Tutorials und MT Online Dokus geben aber immer eine gute Starthilfe.

Hier werden sie geholfen:

Routing Grundlagen:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

VLAN Grundlagen:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

VLAN Bridging Grundlagen Mikrotik:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Das Rüstzeug sollte alle deine Bedenken zerstreuen.

Routing Grundlagen:

Routing von 2 und mehr IP Netzen mit Windows, Linux und Router

VLAN Grundlagen:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

VLAN Bridging Grundlagen Mikrotik:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Das Rüstzeug sollte alle deine Bedenken zerstreuen.

Wie kann ich ihn dazu bewegen?

Ganz einfach...IP --> DHCP Client --> Interface auswählen

Fertisch !

Etwas Handbuch lesen sollte doch drin sein, oder ? 😉

wiki.mikrotik.com/wiki/Manual:IP/DHCP_Client

oder am Beispielk Internet Zugang hier ab 4:00

youtube.com/watch?v=O88Zn-5urJs

Ich könnte doch auch die VLAN's direkt an den Trunk-Port binden?

Das ist richtig.Was ist der Vorteil der Bridge.

Einen Vorteil gibt es nicht, es ist vielmehr abhängig von der Anwendung. Sofern man auch mehrere Layer 2 Access Ports in den VLANs am Gerät benötigt ist eine Bridge erforderlich. Wenn du nur routen willst dann nicht, dann kann man das auch auf den einzelnen Ports machen ohne Bridge.Wie steuere ich nun mit der Bridge das Routing zwischen den Netzen?

Über die VLAN IP Interfaces. Siehe hier.Die VLAN IP Adressen sind quasi die Interface "Beine" des Routers der zw. den VLANs routet.

Muss ich dafür eine Regel in der Firewall definieren?

Nein, natürlich nicht, denn dort wird einfach geroutet. Firewall regeln musst du expliziert konfigurieren. Per se ist der MT primär ein Router.Derzeit funktioniert das nicht.

Kannst du denn mit dem VLAN 10 PC die VLAN 30 IP 192.168.30.10 des Mikrotik pingen ?Vermutlich ist deine "VoIP Funk Basis" gar nicht in VLAN 30 oder ihr fehlt das Gateway auf die MT IP !

Wenn ich also ein Netz separieren will, muss ich es aus der Bridge entfernen. Richtig?

Nein, nicht ganz.Es reicht wenn du ihm einfach das Layer 3 Interface also das VLAN Interface mit der IP wegnimmst. Dann ist ein Routing logischerweise unmöglich und das VLAN ist dann vollkommen isoliert.

Mit Layer 3 kannst du wieder völlig transparent routen zwischen ALLEN VLANs. Willst du das reglementieren dann musst du das in der Firewall konfigurieren.

Hier findest du mal ein kurzes Beispiel wie das geht:

Dynamische VLAN Zuweisung für WLAN (u. LAN) Clients mit Mikrotik

Na ja wenn du es komplett isolierst kannst du, wie du selber weisst, nicht nachdraussen telefonieren. Quasi ist dann nur Telefonie zw. den Nebenstellen möglich. Wenn das ok für dich ist geht das.

Ich kann die IP des Routers im VLAN 30 anpingen.

Perfekt, zeigt das dein Routing richtig ist !dass die Basis nicht im VLAN 30 ist.

Kannst du ja leicht checken indem du mal das IP Setting dort abfragst. Die Basis sollte natürlich eine lokale IP ala 192.168.30.x haben und als Gateway IP die 192.168.30.10.in welchem VLAN die Basis gelandet ist?

Ja, kannst du natürlich wenn du die VLAN 30 Client IPs über den bordeigenen DHCP Server bedienst. Dann kannst du in IP --> DHCP-Server --> Leases sehen welche IP die Basis bekommen hat im 30er VLAN.Das Gateway kann ich nicht prüfen, weil ich die Basis so nicht erreiche.

Schon mal dran gedacht das Ping Tool des Mikrotik zu benutzen ??Dort kannst du immer in den Advanced Settings auch eine Absender IP definieren !

Wenn du als Absender IP dann die VLAN 30 IP .30.1 dort definierst und dann die Basis mit der .30.10 pingst auf ihre IP Adresse (egal ob statisch oder DHCP) sollte das klappen.

Dann setzt du die Absender IP einmal auf die VLAN 10 IP des Mikrotik. Wenn die Basis ein Gateway konfiguriert hat oder sich per DHCP gezogen hat, dann sollte sie auch sauber auf den Ping antworten. Wenn sie kein Gateway hat scheitert das logischerweise.

Du kannst das auch ganz einfach mal mit einem PC querchecken mit genau den Schritten von oben ! So kannst du die VLAN 30 IP Connectivity doch sauber verifizieren.

Kommt man doich eigentlich auch ganz von selber drauf...

Es ist mir auch aufgefallen, dass die Basis keine Verbindung zum Anbieter bekommt.

Da stimmt dann wohl grundsätzlich etwas nicht mit deiner VLAN 30 IP Adressierung !!Warum nimmst du nicht einfach einen Test PC ins VLAN 30 und checkst dort umfassend einmal die IP Adressierung, Gateway und auch DNS !!! (ipconfig -all bei Winblows).

Ping, Traceroute und nslookup sind doch wie immer deine besten Freunde hier.

Wenn das mit dem Test PC sauber funktioniert wird es das auch mit allen anderen Endgeräten im VLAN 30.

Auch auf solche einfachen Troubleshooting Dinge kommt man doch auch von selber...