Unifi U6 Pro Clients erhalten IP aus falschem Netz

Hallo zusammen,

der Hobby-Admin (ich) steht schon wieder auf dem Schlauch. Ich hab hier eine Testumgebung:

3 Unifi U6 Pro AP's hängen im VLAN 1 (untagged) mit fixen IP's aus 172.16.1.0/24

Anbindung erfolgt über einen Cisco CBS350-24P-4X als Layer3-Switch. Die Ports auf dem Switch, an dem die AP's hängen, sind Trunkports (1U, 60T, 70T). Auf den AP's hab ich zwei entsprechenden Netze angelegt und den SSID's zugeordnet.

Auf dem Switch ist DHCP Relay eingerichtet. DHCP-Server ist ein W2022 Standard (192.168.1.254) im VLAN10, der auch DC/DNS ist.

Die Clients im Gastnetz (192.168.7.0/24=VLAN70) erhalten auch eine IP aus dem Bereich. Hier kommt WPA2 Personal

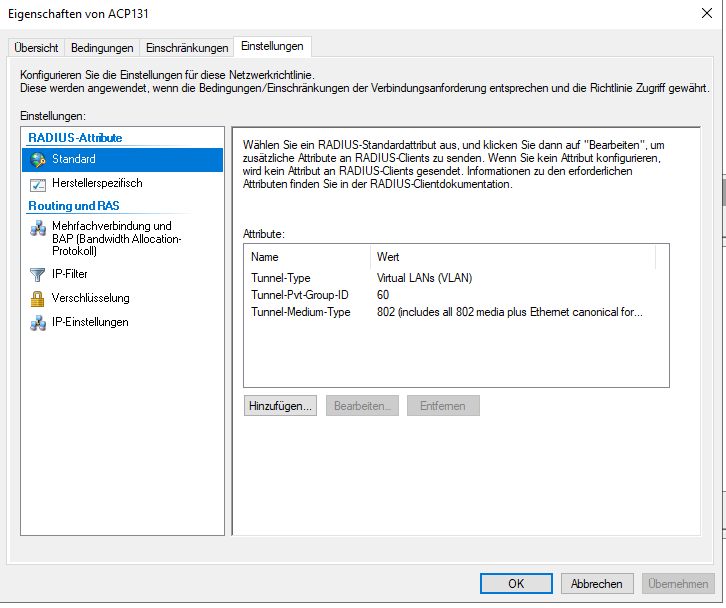

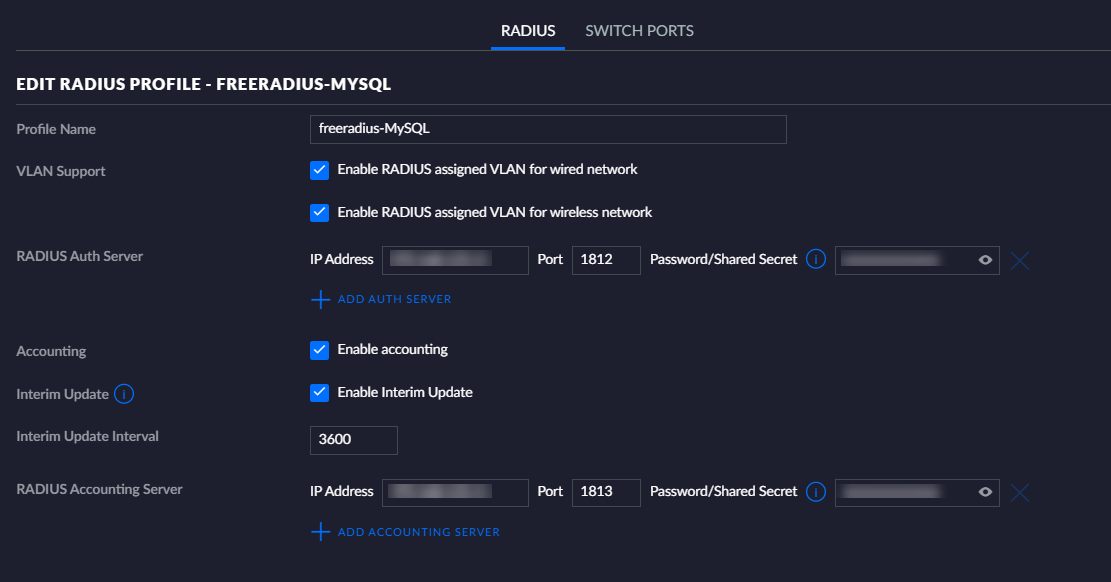

zum Einsatz, also mit Kennwort. Die Clients im Firmen-WLAN (192.168.6.0/24=VLAN60) laufen mit WPA2 Enterprise gegen einen Radius (auch der DC). Das funktioniert auch. Aber sie erhalten eine IP aus dem Management-VLAN1. Stelle ich die Authentifizierung auf WPA2 Personal um, bekommen die Clients eine IP aus dem richtigen VLAN.

Parallel dazu laufen drei Cisco WAP-150 AP's, die nach dem gleichen Schema eingerichtet sind, auf demselben Switch. Dort erhalten die Clients die richtige IP aus dem VLAN70.

Als Controller für die Unifi-AP's werkelt ein Unifi CloudKey Gen2 Plus, der am Switch an einem Access-Port 1U hängt.

Was ist bei den Unifi's anders als bei den Cisco AP's? Ist ja eigentlich ein simples Szenario. Irgendwas mache ich falsch und sehe den Wald vor lauter Bäumen nicht.

Danke und LG

NixVerstehen.

der Hobby-Admin (ich) steht schon wieder auf dem Schlauch. Ich hab hier eine Testumgebung:

3 Unifi U6 Pro AP's hängen im VLAN 1 (untagged) mit fixen IP's aus 172.16.1.0/24

Anbindung erfolgt über einen Cisco CBS350-24P-4X als Layer3-Switch. Die Ports auf dem Switch, an dem die AP's hängen, sind Trunkports (1U, 60T, 70T). Auf den AP's hab ich zwei entsprechenden Netze angelegt und den SSID's zugeordnet.

Auf dem Switch ist DHCP Relay eingerichtet. DHCP-Server ist ein W2022 Standard (192.168.1.254) im VLAN10, der auch DC/DNS ist.

Die Clients im Gastnetz (192.168.7.0/24=VLAN70) erhalten auch eine IP aus dem Bereich. Hier kommt WPA2 Personal

zum Einsatz, also mit Kennwort. Die Clients im Firmen-WLAN (192.168.6.0/24=VLAN60) laufen mit WPA2 Enterprise gegen einen Radius (auch der DC). Das funktioniert auch. Aber sie erhalten eine IP aus dem Management-VLAN1. Stelle ich die Authentifizierung auf WPA2 Personal um, bekommen die Clients eine IP aus dem richtigen VLAN.

Parallel dazu laufen drei Cisco WAP-150 AP's, die nach dem gleichen Schema eingerichtet sind, auf demselben Switch. Dort erhalten die Clients die richtige IP aus dem VLAN70.

Als Controller für die Unifi-AP's werkelt ein Unifi CloudKey Gen2 Plus, der am Switch an einem Access-Port 1U hängt.

Was ist bei den Unifi's anders als bei den Cisco AP's? Ist ja eigentlich ein simples Szenario. Irgendwas mache ich falsch und sehe den Wald vor lauter Bäumen nicht.

Danke und LG

NixVerstehen.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 13495849860

Url: https://administrator.de/forum/unifi-u6-pro-clients-erhalten-ip-aus-falschem-netz-13495849860.html

Ausgedruckt am: 29.07.2025 um 07:07 Uhr

3 Kommentare

Neuester Kommentar

Aber sie erhalten eine IP aus dem Management-VLAN1.

Vermutlich erwartbar wenn du die VLAN ID nicht mit der Radius Authentisierung übergibst bzw. der AP dies erwartet:Freeradius Management mit WebGUI

Bei Billigheimern ist dann das Fallback oft das Management Segment was entsprechend fatal ist.

Oder du hast vergessen im WLAN Setup eine feste statische VLAN ID zuzuweisen sofern das supportet ist.

Was ist bei den Unifi's anders als bei den Cisco AP's?

Die Qualität und das Featureset... Eine Gäste WLAN mit PSK ist ziemlicher Unsinn, denn das PSK weiss spätestens nach 3 Tagen die ganze Stadt. Da kannst du auch gleich ein Poster mit dem PW and die Eingangstür heften.

Professionell löst man sowas immer mit einem Captive Portal und Einmalpasswörtern.

WLAN oder LAN Gastnetz einrichten mit einem Captive Portal (Hotspot Funktion)

Dynamische VLAN Zuweisung für WLAN (u. LAN) Clients mit Mikrotik

Zitat von @aqui:

Freeradius Management mit WebGUI

Bei Billigheimern ist dann das Fallback oft das Management Segment was entsprechend fatal ist.

Wenn per Radius eine VLAN ID mitgegeben wird, macht Unifi kein Fallback.Aber sie erhalten eine IP aus dem Management-VLAN1.

Vermutlich erwartbar wenn du die VLAN ID nicht mit der Radius Authentisierung übergibst bzw. der AP dies erwartet:Freeradius Management mit WebGUI

Bei Billigheimern ist dann das Fallback oft das Management Segment was entsprechend fatal ist.

Oder du hast vergessen im WLAN Setup eine feste statische VLAN ID zuzuweisen sofern das supportet ist.

Da du ja ein Foto vom Unifi Controller drin hast, könntest du das ja mit der entsprechenende statischen Einstellung für die VLAN ID ebenfalls posten

Was ist bei den Unifi's anders als bei den Cisco AP's?

Die Qualität und das Featureset... Also etnweder gibst du per Radius keine VLAN ID mit oder du hast keine statischen VLAN ID hinterlegt