Patchday Mai - Achtung bei KB5037765!

Moin,

habe mich gerade an die Installation der Windows Updates gemacht.

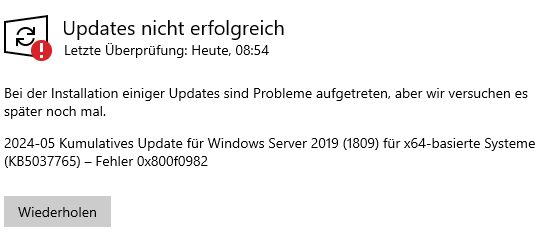

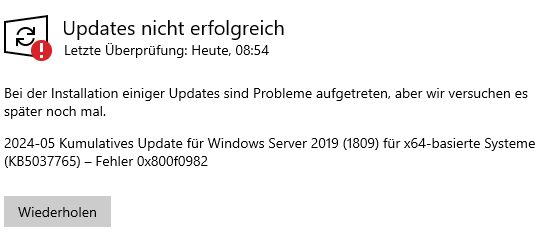

Bei zumindest allen physischen Windows 2019-Servern scheitert das Update KB5037765 bei etwa 5% mit dem Fehler 0x800f0982. Ein Klick auf "Wiederholen" lässt den Server ewig nach Updates suchen.

Testweise habe ich das Update direkt aus dem Update Katalog heruntergeladen und eine Installation versucht. Die Installation startet und bricht dann mit der Meldung ab, dass das Update nicht installiert wurde.

Einen betroffenen Server habe ich testweise neu gestartet, steht jetzt seit über 30 Minuten auf "Windows wird vorbereitet. Schalten Sie den Computer nicht aus."

Möglicherweise ist das Update defekt?

borncity.com/blog/2019/03/12/windows-update-endet-mit-fehler-0x8 ...

Habe noch einen Server 2022, hier ist das Äquivalent KB5037782 ohne Probleme durchgelaufen.

Gruß

habe mich gerade an die Installation der Windows Updates gemacht.

Bei zumindest allen physischen Windows 2019-Servern scheitert das Update KB5037765 bei etwa 5% mit dem Fehler 0x800f0982. Ein Klick auf "Wiederholen" lässt den Server ewig nach Updates suchen.

Testweise habe ich das Update direkt aus dem Update Katalog heruntergeladen und eine Installation versucht. Die Installation startet und bricht dann mit der Meldung ab, dass das Update nicht installiert wurde.

Einen betroffenen Server habe ich testweise neu gestartet, steht jetzt seit über 30 Minuten auf "Windows wird vorbereitet. Schalten Sie den Computer nicht aus."

Möglicherweise ist das Update defekt?

borncity.com/blog/2019/03/12/windows-update-endet-mit-fehler-0x8 ...

Habe noch einen Server 2022, hier ist das Äquivalent KB5037782 ohne Probleme durchgelaufen.

Gruß

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 22054504854

Url: https://administrator.de/forum/patchday-mai-achtung-bei-kb5037765-22054504854.html

Ausgedruckt am: 25.07.2025 um 04:07 Uhr

64 Kommentare

Neuester Kommentar

@Coreknabe: Danke für das Einstellen des Links. Kleine Ergänzung, ich habe den Blog-Beitrag:

Windows Server 2019: Update KB5037765 scheitert mit Error 0x800f0982

heute früh nach einer Mütze Schlaf ergänzt. Falls es Betroffene gibt: Schaut, ob ein Englisches Sprachpaket installiert ist. Falls nein, nachinstallieren und prüfen, ob das Update durchläuft. Sofern das zutreffen sollte, wäre eine kurze Bestätigung als Kommentar unter meinem oben verlinkten Blog-Beitrag für andere Betroffene hilfreich. Danke.

PS: Ich habe jetzt 2 Stimmen, die nach der Update-Installation (dort, wo es erfolgreich war), die RDP-Verbindung kaputt ist. Die Leute kommen nicht mehr auf ihre Server. Ist aber ein anderer Fehler als in obigem Text beschrieben, siehe auch meinen verlinkten Blog-Beitrag.

Windows Server 2019: Update KB5037765 scheitert mit Error 0x800f0982

heute früh nach einer Mütze Schlaf ergänzt. Falls es Betroffene gibt: Schaut, ob ein Englisches Sprachpaket installiert ist. Falls nein, nachinstallieren und prüfen, ob das Update durchläuft. Sofern das zutreffen sollte, wäre eine kurze Bestätigung als Kommentar unter meinem oben verlinkten Blog-Beitrag für andere Betroffene hilfreich. Danke.

PS: Ich habe jetzt 2 Stimmen, die nach der Update-Installation (dort, wo es erfolgreich war), die RDP-Verbindung kaputt ist. Die Leute kommen nicht mehr auf ihre Server. Ist aber ein anderer Fehler als in obigem Text beschrieben, siehe auch meinen verlinkten Blog-Beitrag.

Moin,

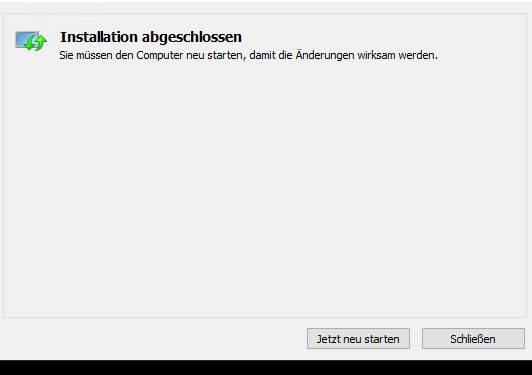

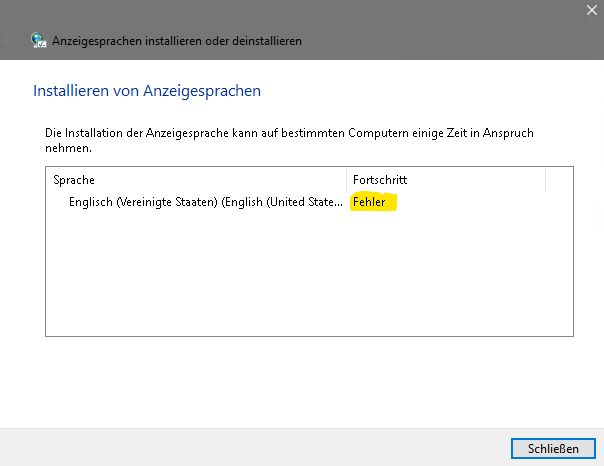

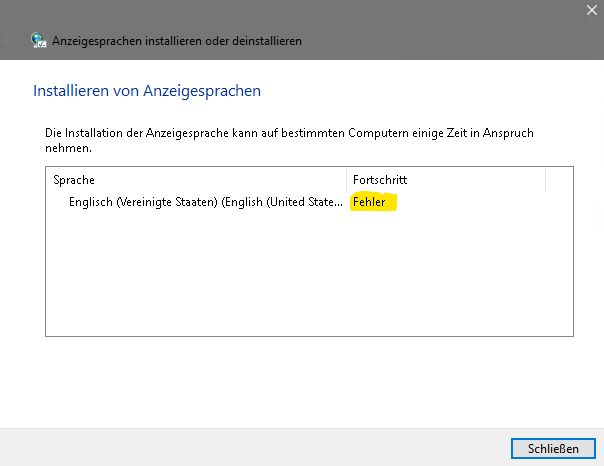

tatsächlich bringt die Installation des Sprachpaketes Abhilfe:

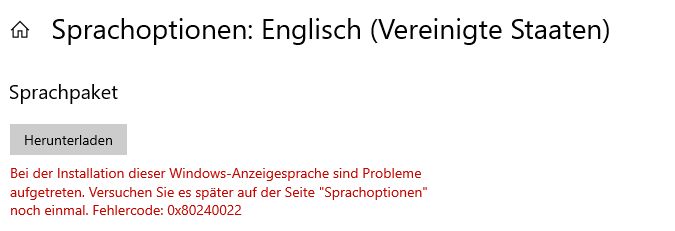

Vorher

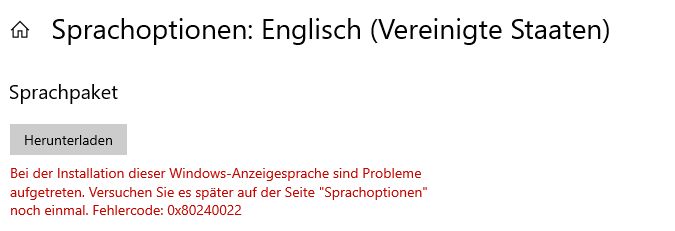

Nachher

Meine genaue Vorgehensweise:

Der Testserver hat keinen Internetzugriff, weswegen ich die Dateien extern heruntergeladen habe. Ich vermute es klappt genauso wenn man das Sprachpaket auf dem normalen Weg installiert.

Kamel

tatsächlich bringt die Installation des Sprachpaketes Abhilfe:

Vorher

Nachher

Meine genaue Vorgehensweise:

- ISO downloaden

- Mounten und X:\x64\langpacks\Microsoft-Windows-Server-Language-Pack_x64_en-us.cab auf Server kopieren

- Win+R - lpksetup.exe

- Kopiertes Sprachpaket installieren (Neustart war bei mir nicht erforderlich)

- Update-Paket herunterladen und installieren

Der Testserver hat keinen Internetzugriff, weswegen ich die Dateien extern heruntergeladen habe. Ich vermute es klappt genauso wenn man das Sprachpaket auf dem normalen Weg installiert.

Kamel

Zitat von @kgborn:

PS: Ich habe jetzt 2 Stimmen, die nach der Update-Installation (dort, wo es erfolgreich war), die RDP-Verbindung kaputt ist. Die Leute kommen nicht mehr auf ihre Server. Ist aber ein anderer Fehler als in obigem Text beschrieben, siehe auch meinen verlinkten Blog-Beitrag.

PS: Ich habe jetzt 2 Stimmen, die nach der Update-Installation (dort, wo es erfolgreich war), die RDP-Verbindung kaputt ist. Die Leute kommen nicht mehr auf ihre Server. Ist aber ein anderer Fehler als in obigem Text beschrieben, siehe auch meinen verlinkten Blog-Beitrag.

Kann ich bei mir nicht nachvollziehen.

Moin,

Habe mir auch zuerst den Beitrag auf heise.de angesehen.

Während die Updates auf meinen W2019VMs herunterladen, lese ich diesen Beitrag und habe dann erstmal die Installation der Updates ausgesetzt.

Jetzt kann ich mir überlegen, wie ich vorgehe, zuerst überall das englische Sprachpaket installieren oder auf einen Fix warten.

Zitat von @Coreknabe:

Das Perfide dabei ist die Tatsache, dass ich jetzt wieder mal der Ochs vorm Berg bin. Laut Heise sollten die Systeme schnellstmöglich gepatcht werden:

heise.de/news/Patchday-Angreifer-attackieren-Windows-und-verscha ...

(Übrigens auch ne Leistung, dass bei denen noch nichts von dem Problem zu lesen ist, aber das nur nebenbei.)

War heute früh unterwegs, komme ins Büro zurück und wollte bei mir die Serverupdates installieren.Das Perfide dabei ist die Tatsache, dass ich jetzt wieder mal der Ochs vorm Berg bin. Laut Heise sollten die Systeme schnellstmöglich gepatcht werden:

heise.de/news/Patchday-Angreifer-attackieren-Windows-und-verscha ...

(Übrigens auch ne Leistung, dass bei denen noch nichts von dem Problem zu lesen ist, aber das nur nebenbei.)

Habe mir auch zuerst den Beitrag auf heise.de angesehen.

Während die Updates auf meinen W2019VMs herunterladen, lese ich diesen Beitrag und habe dann erstmal die Installation der Updates ausgesetzt.

Jetzt kann ich mir überlegen, wie ich vorgehe, zuerst überall das englische Sprachpaket installieren oder auf einen Fix warten.

Zitat von @Coreknabe:

Moin,

@erikro

Hattest Du zwischendrin einen Reboot? Scheint eine gewisse Rolle zu spielen, weil die Neustarts teils ewig dauern und Admins berichten, dass zunächst RDP nicht mehr funktioniert (man beachte, dass ein User, der davon berichtet, eine VPN-Verbindung dazwischen hat und mit VPN war doch bei dem Update was...):

borncity.com/blog/2024/05/14/windows-server-2019-update-kb503689 ...

Nach einem Reboot funktioniert RDP dann teils wieder.

Gruß

Moin,

@erikro

das Installieren des Sprachpaketes hatte keinen Effekt. Der Server, auf dem ich getestet habe, weigert sich weiterhin mit dem Fehler 0x800f0982

Hattest Du zwischendrin einen Reboot? Scheint eine gewisse Rolle zu spielen, weil die Neustarts teils ewig dauern und Admins berichten, dass zunächst RDP nicht mehr funktioniert (man beachte, dass ein User, der davon berichtet, eine VPN-Verbindung dazwischen hat und mit VPN war doch bei dem Update was...):

borncity.com/blog/2024/05/14/windows-server-2019-update-kb503689 ...

Nach einem Reboot funktioniert RDP dann teils wieder.

Gruß

Nö, neu gestartet habe ich den Rechner nicht. Der Vorgang des Updates wurde auch nach kurzer Zeit mit dem o. g. Fehler abgebrochen. Neu starten wollte er gar nicht.

Aber ich bin ja gar nicht so. Ich habe jetzt neu gestartet. Neustart ohne Probleme in der üblichen Zeit.

Erneuter Versuch, das Update zu installieren: Luschtig! "Sie sind auf dem neuesten Stand ..." Im Log steht, dass das Update gescheitert ist.

Liebe Grüße

Erik

So ist es.

@Coreknabe

Deine Meinung. Aber lieber ein laufendes Serversystem als ein zerschossenes! Da die meisten Serverupdates ohnehin einen Neustart erfordern, kann man das selten sofort machen. Und seit defekte Updates und ein enormer Rollbackaufwand bei MS zur Regel geworden sind, warten wir immer bis zum WE. Die meisten Zero Day Exploits sind ohnehin keine echten. Bohrt man nach, existiert die Schwachstelle oft schon viel länger und wird auch länger ausgenutzt.

Wenn man sieht wie langsam(besonnen) Firewallhersteller wie Palo Alto oder Z-Scaler auf Sicherheitslücken reagieren, wundert mich bei den Schnellschüssen von MS nichts mehr. PA kann sich nicht leisten tausende Firewalls lahmzulegen mit unausgegorenen updates. Bei MS wird das alles auf den Kunden abgewälzt.

MfG,

MacLeod

Deine Meinung. Aber lieber ein laufendes Serversystem als ein zerschossenes! Da die meisten Serverupdates ohnehin einen Neustart erfordern, kann man das selten sofort machen. Und seit defekte Updates und ein enormer Rollbackaufwand bei MS zur Regel geworden sind, warten wir immer bis zum WE. Die meisten Zero Day Exploits sind ohnehin keine echten. Bohrt man nach, existiert die Schwachstelle oft schon viel länger und wird auch länger ausgenutzt.

Wenn man sieht wie langsam(besonnen) Firewallhersteller wie Palo Alto oder Z-Scaler auf Sicherheitslücken reagieren, wundert mich bei den Schnellschüssen von MS nichts mehr. PA kann sich nicht leisten tausende Firewalls lahmzulegen mit unausgegorenen updates. Bei MS wird das alles auf den Kunden abgewälzt.

MfG,

MacLeod

Moin,

Das gehört zu den Schlagworten, deren Bedeutung sich meinem Verständnis entzieht. Welcher Exploit war in der Vergangenheit denn nicht Zero Day? Wenn eine Lücke bekannt wird, dann war das schon immer so und es wird immer so sein, dass man darauf möglichst schnell reagieren muss. Das hat mit den heutigen Zeiten nicht wirklich was zu tun.

Auf der anderen Seite riskiert das der verantwortungsbewusste Admin nicht, dass durch eins der vielen, vielen kaputten MS-Updates die ganze Firma nicht arbeiten kann. Das ist einfach eine Abwägung des Risikos. Das Risiko, dass ein Exploit alle Sicherheitsmaßnahmen überwindet und wirksam wird, ist imho wesentlich kleiner als das, dass ein verkorkstes Update die Server zerschießt. Warum ich das so einschätze? Weil ich es in den letzten 30 Jahren noch nie erlebt habe, dass ein Exploit erfolgreich angewendet wurde. Dass ein Update mal eben die ganze Firma lahmlegt, habe ich schon recht oft gesehen bzw. gehört.

Ob man Ziel eines Angriffs wird, hängt natürlich sehr stark von der Firma und ihrem Geschäftsbereich ab.

my 2 cents

Erik

Das gehört zu den Schlagworten, deren Bedeutung sich meinem Verständnis entzieht. Welcher Exploit war in der Vergangenheit denn nicht Zero Day? Wenn eine Lücke bekannt wird, dann war das schon immer so und es wird immer so sein, dass man darauf möglichst schnell reagieren muss. Das hat mit den heutigen Zeiten nicht wirklich was zu tun.

Auf der anderen Seite riskiert das der verantwortungsbewusste Admin nicht, dass durch eins der vielen, vielen kaputten MS-Updates die ganze Firma nicht arbeiten kann. Das ist einfach eine Abwägung des Risikos. Das Risiko, dass ein Exploit alle Sicherheitsmaßnahmen überwindet und wirksam wird, ist imho wesentlich kleiner als das, dass ein verkorkstes Update die Server zerschießt. Warum ich das so einschätze? Weil ich es in den letzten 30 Jahren noch nie erlebt habe, dass ein Exploit erfolgreich angewendet wurde. Dass ein Update mal eben die ganze Firma lahmlegt, habe ich schon recht oft gesehen bzw. gehört.

Ob man Ziel eines Angriffs wird, hängt natürlich sehr stark von der Firma und ihrem Geschäftsbereich ab.

my 2 cents

Erik

Zitat von @Coreknabe:

Ja, ich habe mir abgewöhnt, hier andere Meinungen als meine eigene zu vertreten. War mir zu schizo.

Ja, ich habe mir abgewöhnt, hier andere Meinungen als meine eigene zu vertreten. War mir zu schizo.

Ich sehe auch immer zu möglichst zeitig zu patchen, allerdings läuft der Rollout immer erstmal auf "Preview"-Systemen und das egal ob Windows oder Server, je Abteilung ein PC und je Version ein Serversystem, was nicht primär wichtig ist.

Ich habe das Update erstmal ausgeklammert und beobachte das mal noch ein wenig, steht auch nix direkt im Internet und MS müsste sich ja mal zeitig dazu äußern, aber die sind heute bestimmt schon mal wieder überfordert, dass es in anderen Teilen der Welt offenbar Probleme gibt.

Grüße

Zitat von @Coreknabe:

Da steht schwarz auf weiß das:

Microsoft is not currently aware of any issues with this update.

Da steht schwarz auf weiß das:

Microsoft is not currently aware of any issues with this update.

Ach, Papier ist geduldig und so eine Infoseite zum Update ebenfalls.

Da müsste ja nun jemand einpflegen "under investigation" und dann später den Bug bestätigen, relativieren oder einen Workaround einfügen.

Also lässt man es doch gleich ganz, bis das Thema analysiert ist und man eine fundierte Aussage treffen kann. ;)

Grüße

ToWa

Moin,

danke für den Workaround - dieser hat bei mir ganz fluffig funktioniert.

Danke und viele Grüße

danke für den Workaround - dieser hat bei mir ganz fluffig funktioniert.

Ich werde das Update auch erst einmal ignorieren, der Sache mit dem Workaround traue ich nicht, wer weiß, was da noch kommt...

Sehe ich ähnlich - ich habe nur meine kritischen, externen Server erstmal geupdatet. Für die internen, die nichts ins Netz schubsen, warte ich auf einen Fix fürn Fix //hoho ab ... manmanman ..Danke und viele Grüße

Moin Zusammen,

ich habe das genau probiert aber da kommt schon die Fehlermeldung... Somit kann ich das Problem nicht lösen...

Meine genaue Vorgehensweise:

ich habe das genau probiert aber da kommt schon die Fehlermeldung... Somit kann ich das Problem nicht lösen...

Meine genaue Vorgehensweise:

- ISO downloaden

- Mounten und X:\x64\langpacks\Microsoft-Windows-Server-Language-Pack_x64_en-us.cab auf Server kopieren

- Win+R - lpksetup.exe

- Kopiertes Sprachpaket installieren (Neustart war bei mir nicht erforderlich)

- Update-Paket herunterladen und installieren

Zitat von @watIsLos:

Moin Zusammen,

ich habe das genau probiert aber da kommt schon die Fehlermeldung... Somit kann ich das Problem nicht lösen...

Moin Zusammen,

ich habe das genau probiert aber da kommt schon die Fehlermeldung... Somit kann ich das Problem nicht lösen...

Ich bin doof, es geht bei Dir ums Sprachpaket, nicht ums Update selbst. (sorry, zu schnell überflogen)

Gruß

Bei mir ist das Verhalten unterschiedlich:

- Windows 2016 Server als AD/DNS Server genutzt hat das Update fehlerfrei installiert, englischen Sprachpaket ist nicht installiert. (Mittwoch)

- Windows 2019 Server als RDP-Server genutzt, Installation fehlerhaft, englisches Sprachpaket ist nicht installiert. (Mittwoch)

- Windows 2019 Server mit Exchange 2019, Installation fehlerhaft, englisches Sprachpaket ist nicht installiert. (Mittwoch)

Das habe ich gerade probiert, leider kommt hier ein anderer Fehler. Daraufhin habe ich nach dem Fehler im Netz

gesucht. Hier wird empfohlen die AV zu deaktivieren. Okay Defender ausgeschaltet.. aber immer noch das gleiche...

Oh je, da muss Microsoft wieder ran, so geht das nicht. Wie soll man so für Sicherheit sorgen, wenn es so verzweigte Probleme mit Updates gibt, unmöglich....

Trotzdem Danke!

gesucht. Hier wird empfohlen die AV zu deaktivieren. Okay Defender ausgeschaltet.. aber immer noch das gleiche...

Oh je, da muss Microsoft wieder ran, so geht das nicht. Wie soll man so für Sicherheit sorgen, wenn es so verzweigte Probleme mit Updates gibt, unmöglich....

Trotzdem Danke!

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

kein Erfolg.

Gruß

Sebastian

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

DISM /ONLINE /CLEANUP-IMAGE /SCANHEALTH

DISM /ONLINE /CLEANUP-IMAGE /CHECKHEALTH

DISM /ONLINE /CLEANUP-IMAGE /RESTOREHEALTH

Sfc /ScannowGruß

Sebastian

Das Ganze habe ich auch versucht, funktioniert nicht!

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Zitat von @sebastians87:

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

kein Erfolg.

Gruß

Sebastian

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

DISM /ONLINE /CLEANUP-IMAGE /SCANHEALTH

DISM /ONLINE /CLEANUP-IMAGE /CHECKHEALTH

DISM /ONLINE /CLEANUP-IMAGE /RESTOREHEALTH

Sfc /ScannowGruß

Sebastian

Zitat von @watIsLos:

Das Ganze habe ich auch versucht, funktioniert nicht!

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Das Ganze habe ich auch versucht, funktioniert nicht!

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Zitat von @sebastians87:

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

kein Erfolg.

Gruß

Sebastian

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

DISM /ONLINE /CLEANUP-IMAGE /SCANHEALTH

DISM /ONLINE /CLEANUP-IMAGE /CHECKHEALTH

DISM /ONLINE /CLEANUP-IMAGE /RESTOREHEALTH

Sfc /ScannowGruß

Sebastian

Falls du noch was versuchen willst: Skript zur automatischen Installation des fehlerhaften Updates KB5037765

Zitat von @watIsLos:

Das Ganze habe ich auch versucht, funktioniert nicht!

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Das Ganze habe ich auch versucht, funktioniert nicht!

Es kommen auch verschiedene Fehler bei gleichen Server und Editionen. Es lohnt sich im Moment gar nicht damit zu Beschäftigen, kann nur noch schlimmer werden.

Microsoft muss hier eine Lösung bieten, alles andere ist verschwendete Zeit.

Zitat von @sebastians87:

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

kein Erfolg.

Gruß

Sebastian

Hallo zusammen,

ich bin seit gestern auch verzweifelt dran diese Update zu installieren. Bisher ohne Erfolg. Habe jetzt schon ein paar mal das Snapshot wieder zurückgespielt und mit verschiedenen Varianten das englische Sprachpaket installiert. Nun scheitert das Update allerdings mit dem Fehler 0x8007371b.

Auch mit den üblichen Verdächtigen bei diesem Fehler,

DISM /ONLINE /CLEANUP-IMAGE /SCANHEALTH

DISM /ONLINE /CLEANUP-IMAGE /CHECKHEALTH

DISM /ONLINE /CLEANUP-IMAGE /RESTOREHEALTH

Sfc /ScannowGruß

Sebastian

Mir geht es um die Sicherheitslücken, die mit dem Patch geschlossen werden. Es handelt sich hier um ein Terminalserver-Masterimage, mit dem quasi später um die 100 Benutzer arbeiten. Auf anderen Servern mach ich mir die Mühe aktuell auch nicht....

Moin,

Klar wäre mir eine Information vom Hersteller lieber oder noch besser gleich ein Patch. Aber das passiert nur in der idealen Welt, in der wir leider nicht leben.

Das hatte ich jetzt in meiner Zeit nie. Manches bemerkt man sofort --> Nachtschicht, um das wieder geradezubiegen. Manches schlägt einem am nächsten Tag ins Genick, betrifft aber nicht den gesamten Betrieb, sondern geht um Teilbereiche.

Ich schon. Ich erinnere mich noch gut daran, dass vor nicht allzu langer Zeit ein faules Exchange-Update mir den gesamten Server zerschossen hat. Das war dann auch ein langer Abend. Klar, das meiste kriegt man wieder repariert, ohne dass die User was davon merken. Aber ich habe halt auch gerne mal pünktlich Feierabend.

Bei einem erfolgreichen Angriff können die Leute ja meist ungestört weiter arbeiten.

In diesem Fall hätte der Angreifer Systemrechte und würde sich erst einmal weiter umsehen und nach und nach ausbreiten. Fast noch schlimmer, als das umgehend alles lahmgelegt wird, die Vorstellung, dass sich da jemand unbemerkt Monate im Netz tummeln kann. Soll gar nicht so selten vorkommen, habe ich mir sagen lassen. Und uns hatte es mit HAFNIUM erwischt, reines Glück, dass derart viele Systeme erwischt worden, dass die Angreifer uns noch nicht abarbeiten konnte, weil wir in der Liste hintenan standen... Und ganze Firma durch Update lahmgelegt, nein, denke ich nicht, da dürften Teilbereiche nicht mehr funktionieren. Aber das variiert sicher auch von Unternehmen zu Unternehmen.

Bzw. variiert je nach dem, was betroffen ist. Bei uns z. B. arbeiten 90% der MAs mit der Branchensoftware. Wenn der Server stirbt, dann ist hier die Hölle los. Es kann wirklich fast niemand mehr arbeiten.

Liebe Grüße

Erik

Zitat von @Coreknabe:

Hängt per Definition davon ab, wem die Lücke zuerst bekannt wird. Hersteller oder ein Gutwilliger, der die Lücke meldet oder eben ein Angreifer, der diese Lücke nach Möglichkeit erst einmal für sich behält. Letzteres eben Zero Day. Weiß nicht, wie Du das siehst, ich werde lieber vom Hersteller informiert, als vom Angreifer.

Das gehört zu den Schlagworten, deren Bedeutung sich meinem Verständnis entzieht. Welcher Exploit war in der Vergangenheit denn nicht Zero Day? ...

Hängt per Definition davon ab, wem die Lücke zuerst bekannt wird. Hersteller oder ein Gutwilliger, der die Lücke meldet oder eben ein Angreifer, der diese Lücke nach Möglichkeit erst einmal für sich behält. Letzteres eben Zero Day. Weiß nicht, wie Du das siehst, ich werde lieber vom Hersteller informiert, als vom Angreifer.

Klar wäre mir eine Information vom Hersteller lieber oder noch besser gleich ein Patch. Aber das passiert nur in der idealen Welt, in der wir leider nicht leben.

Auf der anderen Seite riskiert das der verantwortungsbewusste Admin nicht, dass durch eins der vielen, vielen kaputten MS-Updates die ganze Firma nicht arbeiten kann.

Das hatte ich jetzt in meiner Zeit nie. Manches bemerkt man sofort --> Nachtschicht, um das wieder geradezubiegen. Manches schlägt einem am nächsten Tag ins Genick, betrifft aber nicht den gesamten Betrieb, sondern geht um Teilbereiche.

Ich schon. Ich erinnere mich noch gut daran, dass vor nicht allzu langer Zeit ein faules Exchange-Update mir den gesamten Server zerschossen hat. Das war dann auch ein langer Abend. Klar, das meiste kriegt man wieder repariert, ohne dass die User was davon merken. Aber ich habe halt auch gerne mal pünktlich Feierabend.

Im glücklichen Fall kriegt man das sogar relativ schnell wieder hin. Bei einem erfolgreichen Angriff hingegen geht mit Sicherheit nichts mehr und das ist auch nicht innerhalb von Stunden wieder behoben. Würde ich für mich in die Risikoabwägung einbeziehen.

Bei einem erfolgreichen Angriff können die Leute ja meist ungestört weiter arbeiten.

Das Risiko, dass ein Exploit alle Sicherheitsmaßnahmen überwindet und wirksam wird, ist imho wesentlich kleiner als das, dass ein verkorkstes Update die Server zerschießt. Warum ich das so einschätze? Weil ich es in den letzten 30 Jahren noch nie erlebt habe, dass ein Exploit erfolgreich angewendet wurde. Dass ein Update mal eben die ganze Firma lahmlegt, habe ich schon recht oft gesehen bzw. gehört.

In diesem Fall hätte der Angreifer Systemrechte und würde sich erst einmal weiter umsehen und nach und nach ausbreiten. Fast noch schlimmer, als das umgehend alles lahmgelegt wird, die Vorstellung, dass sich da jemand unbemerkt Monate im Netz tummeln kann. Soll gar nicht so selten vorkommen, habe ich mir sagen lassen. Und uns hatte es mit HAFNIUM erwischt, reines Glück, dass derart viele Systeme erwischt worden, dass die Angreifer uns noch nicht abarbeiten konnte, weil wir in der Liste hintenan standen... Und ganze Firma durch Update lahmgelegt, nein, denke ich nicht, da dürften Teilbereiche nicht mehr funktionieren. Aber das variiert sicher auch von Unternehmen zu Unternehmen.

Bzw. variiert je nach dem, was betroffen ist. Bei uns z. B. arbeiten 90% der MAs mit der Branchensoftware. Wenn der Server stirbt, dann ist hier die Hölle los. Es kann wirklich fast niemand mehr arbeiten.

Liebe Grüße

Erik

Zitat von @Coreknabe:

Moin,

jetzt auch offiziell durch MS bestätigt. MS tut tatsächlich erst einmal so, als ob etwas passieren würde, bin gespannt...

learn.microsoft.com/en-us/windows/release-health/status-windows- ...

Gruß

Moin,

jetzt auch offiziell durch MS bestätigt. MS tut tatsächlich erst einmal so, als ob etwas passieren würde, bin gespannt...

learn.microsoft.com/en-us/windows/release-health/status-windows- ...

Gruß

Sag ich ja, große Mühlen mahlen langsam.

Grüße

Mal sehen wann der Patch getauscht wird...

learn.microsoft.com/en-us/windows/release-health/status-windows- ...

Edit:

Offenbar gibt es seit dem 17.05. eine Aktualisierung.

KB5037765 im UpdateCatalog wurde im WSUS neu erkannt, das Update wird bei den Server 2019 aber trotz Genehmigung nicht zur Installation angeboten, offenbar erkennen die Systeme dies nicht als erforderlich.

Wird also nicht viel besser...

Ich teste mal eine manuelle Installation aus dem verlinkten Catalog.

Edit 2: Auch die Neufassung (manuell installiert) scheitert hier an einem Testsystem (Server 2019) mit dem Fehlercode: 0x800F0982

Status: Confirmed

Next steps: We are working on a resolution and will release it as soon as possible.

Affected platforms:

Client: Windows 10, version 1809; Windows 10 Enterprise LTSC 2019

Server: Windows Server, version 1809; Windows Server 2019

Next steps: We are working on a resolution and will release it as soon as possible.

Affected platforms:

Client: Windows 10, version 1809; Windows 10 Enterprise LTSC 2019

Server: Windows Server, version 1809; Windows Server 2019

learn.microsoft.com/en-us/windows/release-health/status-windows- ...

Edit:

Offenbar gibt es seit dem 17.05. eine Aktualisierung.

KB5037765 im UpdateCatalog wurde im WSUS neu erkannt, das Update wird bei den Server 2019 aber trotz Genehmigung nicht zur Installation angeboten, offenbar erkennen die Systeme dies nicht als erforderlich.

Wird also nicht viel besser...

Ich teste mal eine manuelle Installation aus dem verlinkten Catalog.

Edit 2: Auch die Neufassung (manuell installiert) scheitert hier an einem Testsystem (Server 2019) mit dem Fehlercode: 0x800F0982

Moin,

ich hatte mich am Pfingstmontag in die Firma gesetzt und 24 Windows Server 2019 Server manuell gepatcht, erst das Sprachpaket drauf und dann das Update. Immer schön in 3er bzw. 4er Paketen um den Überblick nicht zu verlieren, wärend dem Arbeitstag, dauert das ja ewig und man kann auch nicht jeden Server mal eben 2x neustarten inenrhalb von 20 - 30 Minuten.

Hat mich 8 Stunden gekostet, aber he es gibt Feiertagszuschlag und die Server sind jetzt biligual. :D

Jedenfalls haben alle Server, welche versucht hatten das Update zu installieren rum gespackt beim neustart, dieser war nötig um überhaupt das Sprachpaket zu installieren. Hab denen dann immer direkt die Kante gegeben wenn die länger als 5 Minuten gebraucht haben, es war ja noch die Vollsicherung vom Wochenende da für den Notfall.

Kleiner Sidefct, 2 Server 2019 die Baremetal installiert sind, sind bei dem Update durchgelaufen, da muste ich nix machen. Aber VERMUTLICH haben die das Sprachpaket drauf, die wurden damals mit Fujitsu Serverview installiert.

Heute früh lese ich dann, dass MS das Update einfach zurückgezogen hat. Also erst totschweigen und dann zurückziehen. Prima.

ich hatte mich am Pfingstmontag in die Firma gesetzt und 24 Windows Server 2019 Server manuell gepatcht, erst das Sprachpaket drauf und dann das Update. Immer schön in 3er bzw. 4er Paketen um den Überblick nicht zu verlieren, wärend dem Arbeitstag, dauert das ja ewig und man kann auch nicht jeden Server mal eben 2x neustarten inenrhalb von 20 - 30 Minuten.

Hat mich 8 Stunden gekostet, aber he es gibt Feiertagszuschlag und die Server sind jetzt biligual. :D

Jedenfalls haben alle Server, welche versucht hatten das Update zu installieren rum gespackt beim neustart, dieser war nötig um überhaupt das Sprachpaket zu installieren. Hab denen dann immer direkt die Kante gegeben wenn die länger als 5 Minuten gebraucht haben, es war ja noch die Vollsicherung vom Wochenende da für den Notfall.

Kleiner Sidefct, 2 Server 2019 die Baremetal installiert sind, sind bei dem Update durchgelaufen, da muste ich nix machen. Aber VERMUTLICH haben die das Sprachpaket drauf, die wurden damals mit Fujitsu Serverview installiert.

Heute früh lese ich dann, dass MS das Update einfach zurückgezogen hat. Also erst totschweigen und dann zurückziehen. Prima.

Zitat von @PN-Schrauber:

Moin,

ich hatte mich am Pfingstmontag in die Firma gesetzt und 24 Windows Server 2019 Server manuell gepatcht

Moin,

ich hatte mich am Pfingstmontag in die Firma gesetzt und 24 Windows Server 2019 Server manuell gepatcht

mist wofür habe ich mir die Mühe gemacht

Skript zur automatischen Installation des fehlerhaften Updates KB5037765

Zitat von @PN-Schrauber:

Heute früh lese ich dann, dass MS das Update einfach zurückgezogen hat. Also erst totschweigen und dann zurückziehen. Prima.

Heute früh lese ich dann, dass MS das Update einfach zurückgezogen hat. Also erst totschweigen und dann zurückziehen. Prima.

Moinsen,

das verstehe wer will.

Auf der MS-Seite: learn.microsoft.com/en-us/windows/release-health/status-windows- ... ist doch ganz klar von dem Problem bzw. den Problemen zu lesen.

Seit 15.05.2024.

Da ist also noch mehr im Argen bei den Updates, man hätte es auch einfach nur auf en-US Server beschränken können, hat es aber ganz zurückgezogen.

Vermutlich machen dann alle Systeme die es bekommen haben dann in den nächsten Tagen noch ne Runde Updates.

Grüße

ToWa

Hallo zusammen,

Runde zwei im Mai: support.microsoft.com/en-us/topic/may-23-2024-kb5039705-os-build ...

Ich synce mal den WSUS, denn gestern Abend um 23 Uhr scheint es noch nicht dabei gewesen zu sein und laufe dann mal eine Runde auf den Previewservern.

Edit: Zwei Preview Server sind durch, Build 17763.5830 ohne englisches Sprachpaket.

Scheint zu laufen.

Grüße

ToWa

Runde zwei im Mai: support.microsoft.com/en-us/topic/may-23-2024-kb5039705-os-build ...

Ich synce mal den WSUS, denn gestern Abend um 23 Uhr scheint es noch nicht dabei gewesen zu sein und laufe dann mal eine Runde auf den Previewservern.

Edit: Zwei Preview Server sind durch, Build 17763.5830 ohne englisches Sprachpaket.

Scheint zu laufen.

Grüße

ToWa

Mahlzeit

Zitat von @dertowa:

Hallo zusammen,

Runde zwei im Mai: support.microsoft.com/en-us/topic/may-23-2024-kb5039705-os-build ...

Hallo zusammen,

Runde zwei im Mai: support.microsoft.com/en-us/topic/may-23-2024-kb5039705-os-build ...

Edit: Zwei Preview Server sind durch, Build 17763.5830 ohne englisches Sprachpaket.

Scheint zu laufen.

Hab's auch mal auf ein paar 2019ern ohne en-us Sprachpaket installiert. Lief dieses Mal reibungslos und recht schnell durch.Scheint zu laufen.

Gern hier ergänzen: Microsoft Server 2019 nun teilweise gezwungen in englischer Sprache

Moin,

es gab in der Vergangenheit schon immer wieder Probleme mit Updates, wenn die Sprache nicht en.US war. Aus welchen Gründen installiert man immer noch einen Server standardmäßig nicht in englisch (en.US) und packt anschließend das Language Pack drauf? Ein Admin dürfte es nicht stören und der User wird es nicht merken.

Gruß,

Dani

es gab in der Vergangenheit schon immer wieder Probleme mit Updates, wenn die Sprache nicht en.US war. Aus welchen Gründen installiert man immer noch einen Server standardmäßig nicht in englisch (en.US) und packt anschließend das Language Pack drauf? Ein Admin dürfte es nicht stören und der User wird es nicht merken.

Gruß,

Dani