Sporadische Timeouts im HTTP-S

Guten Morgen,

aktuell sitze ich an einem Problem in der Firma das wir Sporadisch bzw. im schnitt alle 30-45 min Connection Timeouts beim normalen Surfen über egal welchen Browser bekommen. Das auch nicht User oder Client Spezifisch sondern in der Gesamten Firma.

Bsp. man ruft eine Seite im netz auf Surft normal und nach einer Zeit Peng Browser Leiert und Leiert dann Connection Timeout. Nach ca. 2-3 Minuten geht es weiter als wäre nix gewesen.

Aufbau im Groben:

2x Internet Gateway an der Sophos XGS 3100 -> CoreSwitch -> 2x 48 Port Switch für die Clients.

IP Vergabe +DNS:

Clients bekommen ihre IP vom DHCP des Windows Server 2019 Core DC. IP z.b. 10.0.4.120 255.255.254.0 GW 10.0.5.253 (Sophos) DNS DC01 (10.0.5.1) DC02 (10.0.5.2).

DC01+02 Haben eine Weiterleitung an die Sophos 10.0.5.253 und die Wiederum die DNS Server von Quad9 ( 9.9.9.9 +149 .112.112.112).

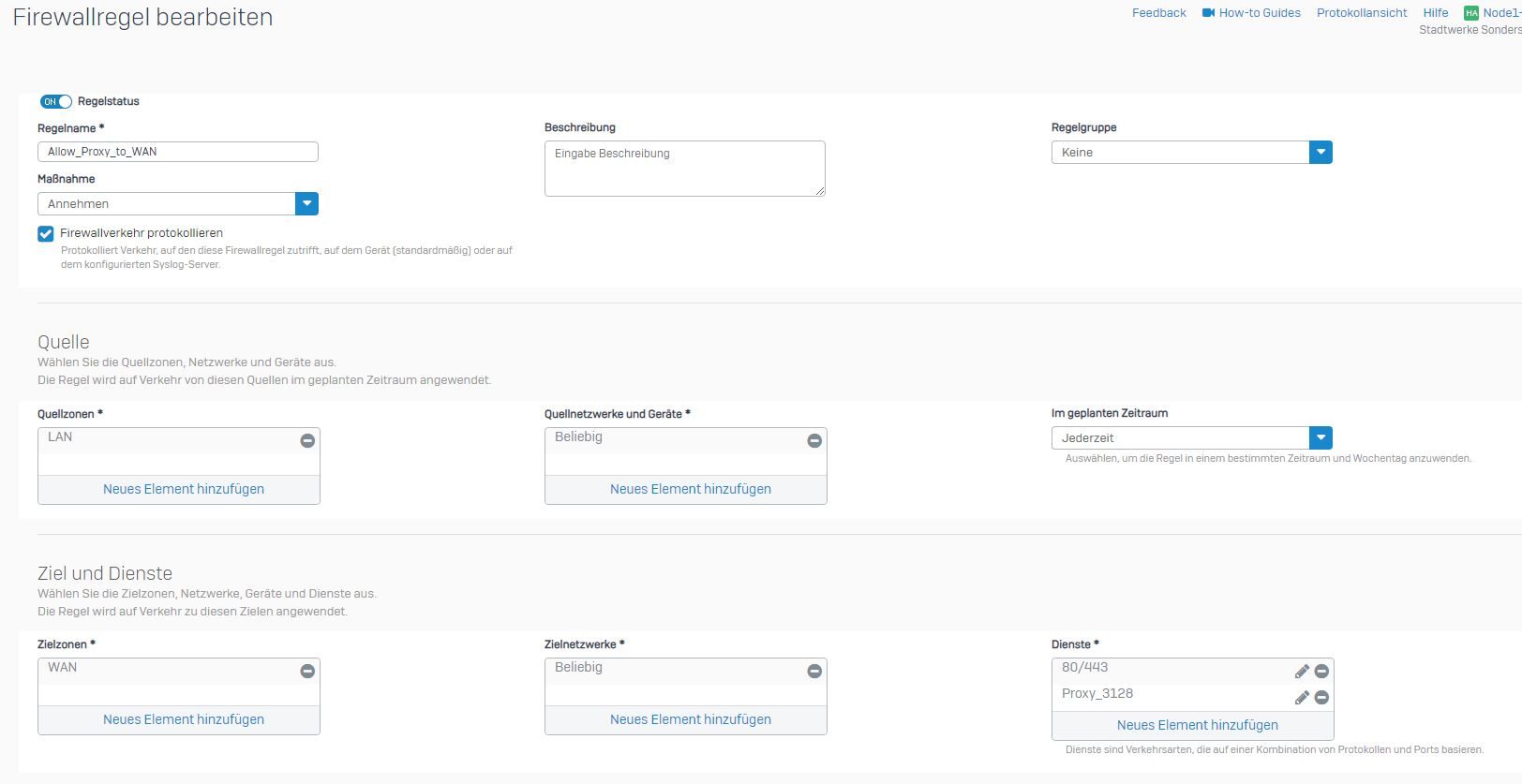

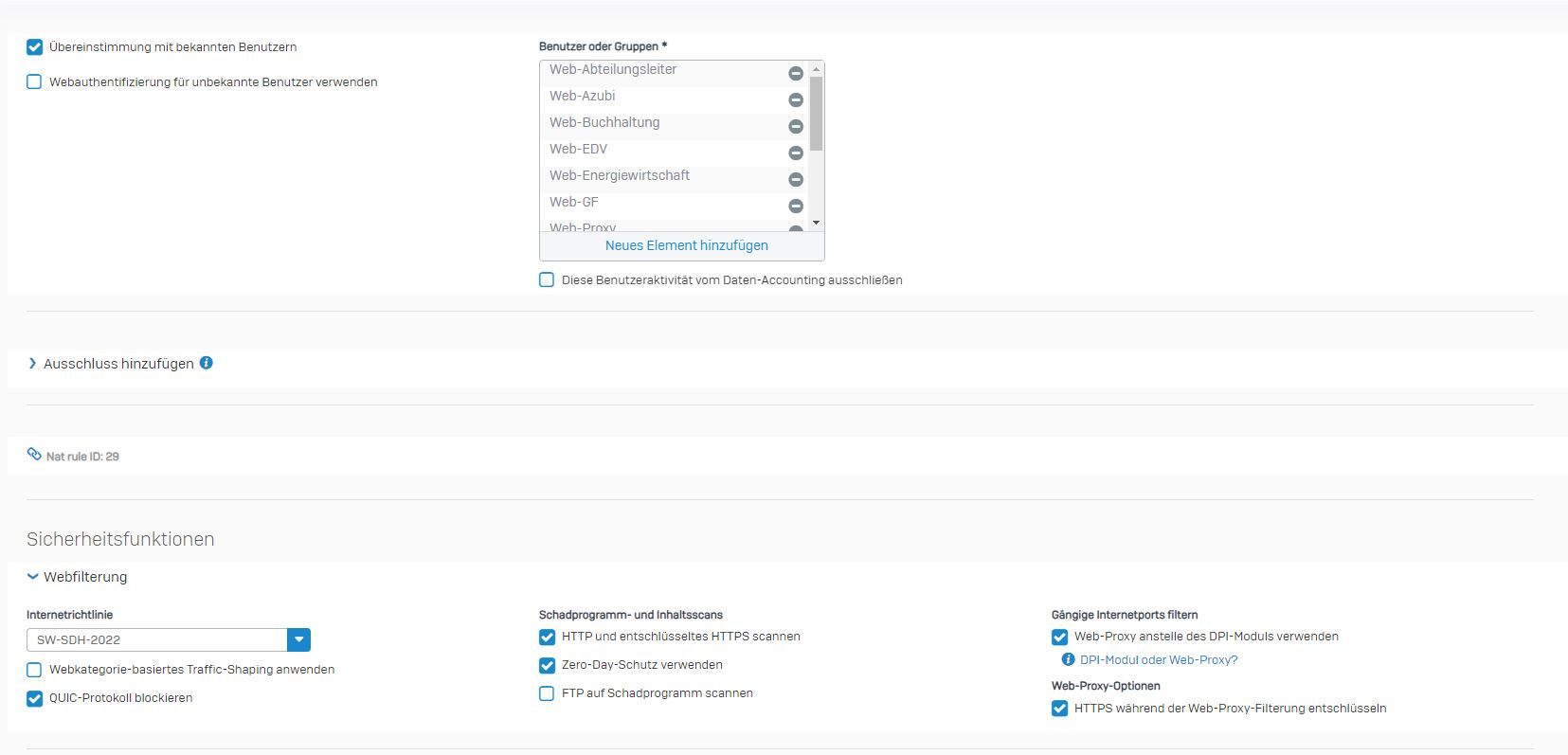

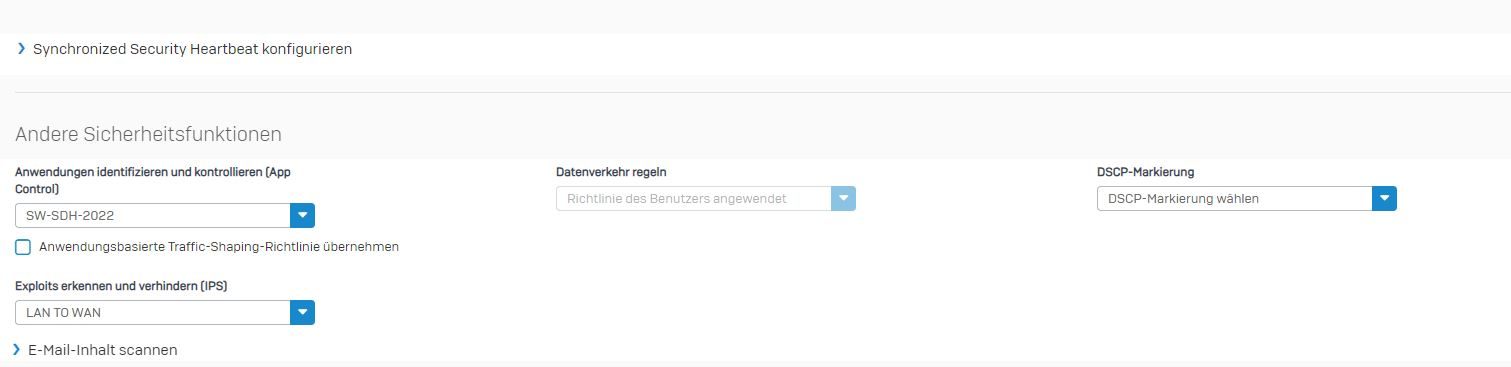

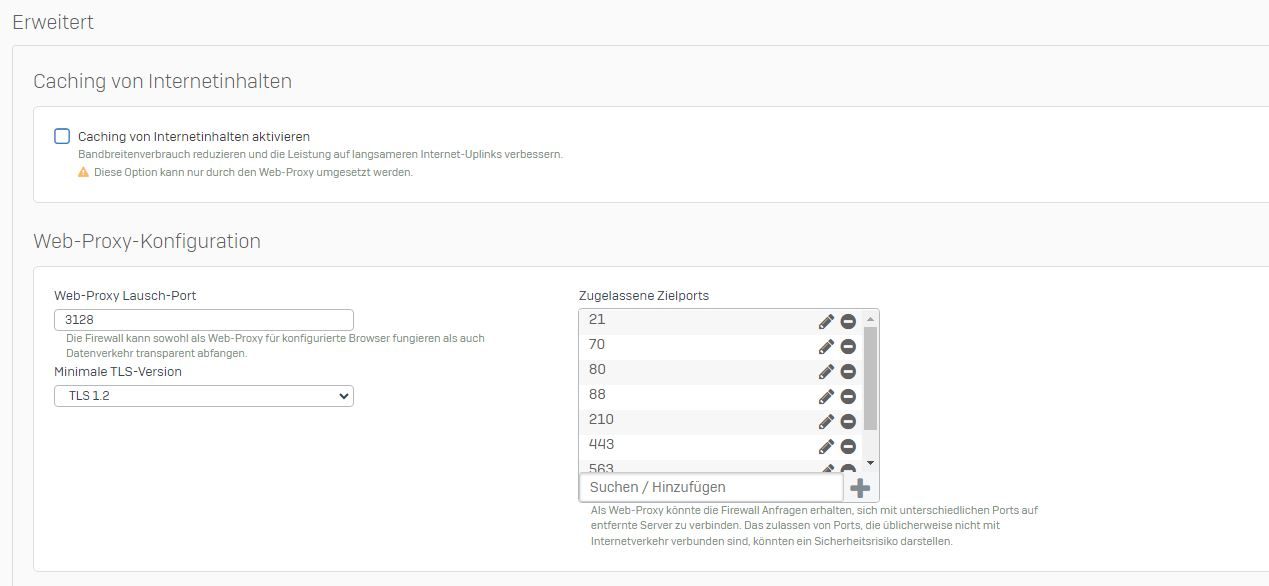

In der Sophos läuft ein Webfilter sowie ein Anwendungsfilter. Sowie auch der WebProxy.

Per GPO verteilen wir an jeden Client den Proxy also die IP der Sophos (10.0.5.253 :3128 ).

Das fühlt sich an wie ein Flaschenhals alles versucht Durchzukommen aber die Straße ist zu klein das alles gleich durch kann. So als würde das Internet ein kurze Denkpause brauchen. Oder man zieht das Kabel als gleichen Effet

Was haben wir gemacht?

- Bei beiden Providern nachgefragt Leitungen sind Sauber

- Alle Switche Durchgestartet

- DC01+02 Durchgestartet

- ESXi Hosts Durchgestartet

- Sophos HA Cluster Durchgestartet

- DNS Auflösung intern sowie nach extern klappt

- Dauer Ping mit WinMTR und Pingplotter ( das hat nur die FW 5-10% PL angezeigt)

- WAN Gateways einzeln getestet

Alles ohne Erkenntnis.

Habt ihr eine Idee nach was wir noch schauen können und vllt den Fehler noch weiter eingrenzen können?

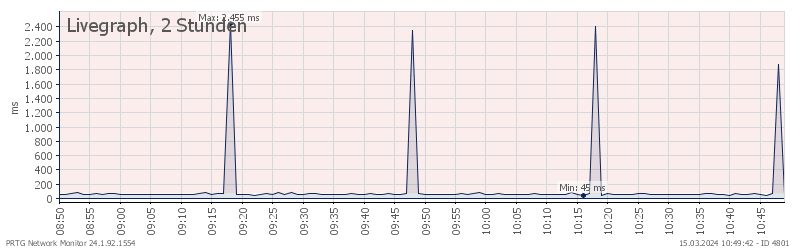

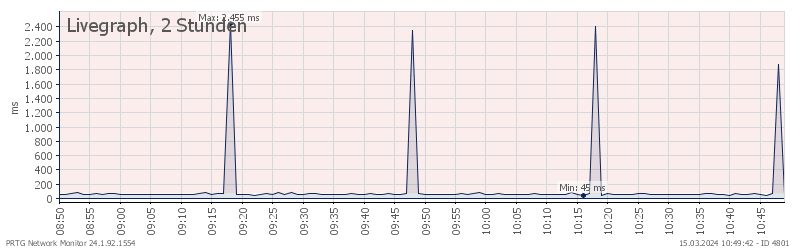

Über PRTG sieht man jede 45-60 min ein kurzen Schluckauf vom DNS Dienst des DC01 aber zu dem Zeitpunkt läuft das Surfen.

Was mir einfällt wir haben im Januar / Februar das Sophos Update Version 20 gemacht könnte es damit zusammen hängen?

LG Nico

aktuell sitze ich an einem Problem in der Firma das wir Sporadisch bzw. im schnitt alle 30-45 min Connection Timeouts beim normalen Surfen über egal welchen Browser bekommen. Das auch nicht User oder Client Spezifisch sondern in der Gesamten Firma.

Bsp. man ruft eine Seite im netz auf Surft normal und nach einer Zeit Peng Browser Leiert und Leiert dann Connection Timeout. Nach ca. 2-3 Minuten geht es weiter als wäre nix gewesen.

Aufbau im Groben:

2x Internet Gateway an der Sophos XGS 3100 -> CoreSwitch -> 2x 48 Port Switch für die Clients.

IP Vergabe +DNS:

Clients bekommen ihre IP vom DHCP des Windows Server 2019 Core DC. IP z.b. 10.0.4.120 255.255.254.0 GW 10.0.5.253 (Sophos) DNS DC01 (10.0.5.1) DC02 (10.0.5.2).

DC01+02 Haben eine Weiterleitung an die Sophos 10.0.5.253 und die Wiederum die DNS Server von Quad9 ( 9.9.9.9 +149 .112.112.112).

In der Sophos läuft ein Webfilter sowie ein Anwendungsfilter. Sowie auch der WebProxy.

Per GPO verteilen wir an jeden Client den Proxy also die IP der Sophos (10.0.5.253 :3128 ).

Das fühlt sich an wie ein Flaschenhals alles versucht Durchzukommen aber die Straße ist zu klein das alles gleich durch kann. So als würde das Internet ein kurze Denkpause brauchen. Oder man zieht das Kabel als gleichen Effet

Was haben wir gemacht?

- Bei beiden Providern nachgefragt Leitungen sind Sauber

- Alle Switche Durchgestartet

- DC01+02 Durchgestartet

- ESXi Hosts Durchgestartet

- Sophos HA Cluster Durchgestartet

- DNS Auflösung intern sowie nach extern klappt

- Dauer Ping mit WinMTR und Pingplotter ( das hat nur die FW 5-10% PL angezeigt)

- WAN Gateways einzeln getestet

Alles ohne Erkenntnis.

Habt ihr eine Idee nach was wir noch schauen können und vllt den Fehler noch weiter eingrenzen können?

Über PRTG sieht man jede 45-60 min ein kurzen Schluckauf vom DNS Dienst des DC01 aber zu dem Zeitpunkt läuft das Surfen.

Was mir einfällt wir haben im Januar / Februar das Sophos Update Version 20 gemacht könnte es damit zusammen hängen?

LG Nico

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 11687266950

Url: https://administrator.de/forum/sporadische-timeouts-im-http-s-11687266950.html

Ausgedruckt am: 26.07.2025 um 02:07 Uhr

12 Kommentare

Neuester Kommentar

Zitat von @Motte990:

Was haben wir gemacht?

- Alle Switche Durchgestartet

- DC01+02 Durchgestartet

- ESXi Hosts Durchgestartet

- Sophos HA Cluster Durchgestartet

Was haben wir gemacht?

- Alle Switche Durchgestartet

- DC01+02 Durchgestartet

- ESXi Hosts Durchgestartet

- Sophos HA Cluster Durchgestartet

Hallo

sorry für den Sarkasmus, das hört sich nach Windows Administrator an. Neustart hilft

Was mir einfällt wir haben im Januar / Februar das Sophos Update Version 20 gemacht könnte es damit zusammen hängen?

Was sagen die Logs von Sophos? Bzw. die Auslasstung?

Wird SSL-Inspection verwendet?

Zitat von @Motte990:

Also das Internet Ansich ist komplett da sonst würden ja die VPN Tunnel wegbrechen das läuft problemlos weiter.

Ich hab aber nicht gefragt, ob Internet da ist, sondern wie die Auslastung gegenüber der vorhanden Kapazität auf dem WAN Interface istAlso das Internet Ansich ist komplett da sonst würden ja die VPN Tunnel wegbrechen das läuft problemlos weiter.

Da wir den Proxy per GPO verteilen ist es ja dann auch kein Transparenter Proxy sondern ein Direkter. Wie müsste ich es in der Sophos umbauen das aller Traffic über den WebProxy läuft also ohne Eintragung im Client?

Du schreibst doch unten, dass du der Netzwerker bist, also solltest du die Sophos entsprechend anpassen können.

Kurz:

- Sophos in den transparent Proxy Modus bringen

- Regeln entsprechend anpassen

- Proxy aus der GPO rausnehmen.

Wie sieht denn die gpo derzeit aus? Ggf wird die ja aller 45-60 min aktualisiert?

Unabhängig davon, werdet ihr ja eine Client haben, wo ihr das zum Test deaktivieren könnt ohne die GPO.

Ps.: warum startet ihr zum Test den esxi neu, wenn die Sophos ein Stück Hardware ist?

Gruß

Moin Nico,

🤔 ... das hört sich schon recht komisch an.

Geht ihr über einen PPPoE Anschluss ins Internet?

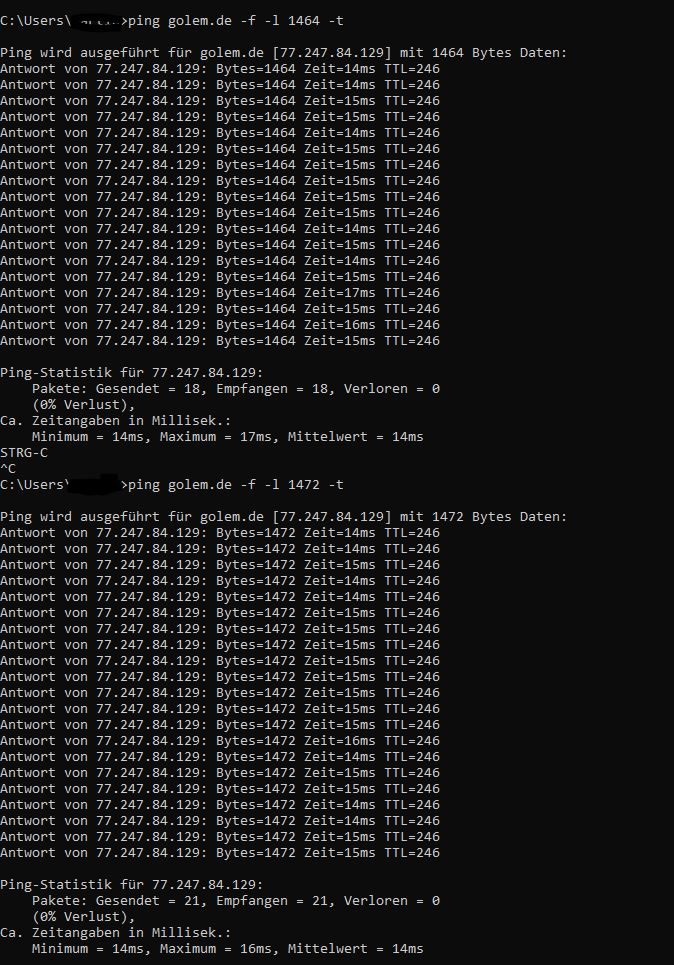

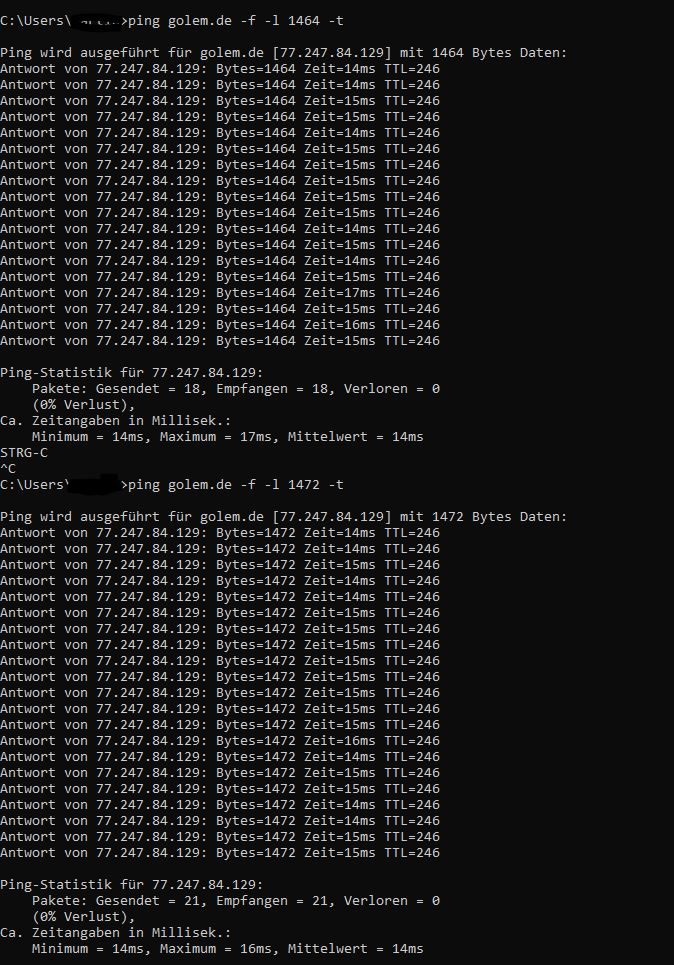

Wenn ja, dann führe mal auf einem der Clients den folgenden Befehl aus ...

wenn nein, also wenn kein PPPoE Anschluss, dann den folgenden Befehl.

Der Ping müsste eigentlich sauber durchgehen, ist das bei dir so?

Dafür muss du natürlich auch ICMP von dem entsprechenden internen Netz ins WAN per FW-Regel auch erlauben.

Ja, das kann damit schon zusammenhängen, den die V20.0.0 hat noch diverse Kinderkrankheiten. 😔😭

Gruss Alex

Bsp. man ruft eine Seite im netz auf Surft normal und nach einer Zeit Peng Browser Leiert und Leiert dann Connection Timeout. Nach ca. 2-3 Minuten geht es weiter als wäre nix gewesen.

🤔 ... das hört sich schon recht komisch an.

Geht ihr über einen PPPoE Anschluss ins Internet?

Wenn ja, dann führe mal auf einem der Clients den folgenden Befehl aus ...

ping 1.1.1.1 -f -l 1464 -twenn nein, also wenn kein PPPoE Anschluss, dann den folgenden Befehl.

ping 1.1.1.1 -f -l 1472 -tDer Ping müsste eigentlich sauber durchgehen, ist das bei dir so?

Dafür muss du natürlich auch ICMP von dem entsprechenden internen Netz ins WAN per FW-Regel auch erlauben.

Was mir einfällt wir haben im Januar / Februar das Sophos Update Version 20 gemacht könnte es damit zusammen hängen?

Ja, das kann damit schon zusammenhängen, den die V20.0.0 hat noch diverse Kinderkrankheiten. 😔😭

Gruss Alex

Moin Nico,

das ist interessant, vor allem mit dieser Info ...

... denn über einen PPPoE Anschluss, bekommt man unter normalen Umständen keinen unfragmentierten Ping > 1464Bytes durch. 😬

Das bedeutet, dass entweder die XGS und oder das DSL-Modem, ordentlich Mist bauen. 😔

Kannst du mal bitte den Ping mal folgend ausführen ...

kommt dabei dann auch noch eine Antwort zurück?

Gruss Alex

Telekom ist über PPPoE, Netkom nicht da ist ein Modem Davor .

das ist interessant, vor allem mit dieser Info ...

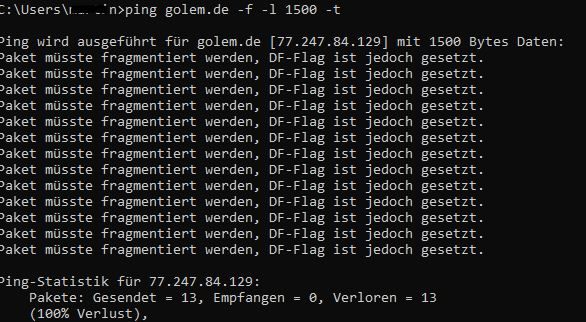

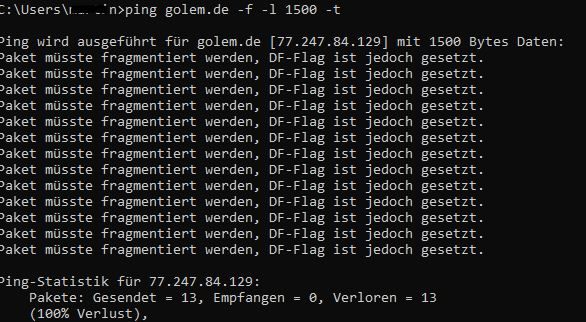

Pings:

... denn über einen PPPoE Anschluss, bekommt man unter normalen Umständen keinen unfragmentierten Ping > 1464Bytes durch. 😬

Das bedeutet, dass entweder die XGS und oder das DSL-Modem, ordentlich Mist bauen. 😔

Kannst du mal bitte den Ping mal folgend ausführen ...

ping golem.de -f -l 1500 -tkommt dabei dann auch noch eine Antwort zurück?

Gruss Alex

Moin @Motte990:

du hast also zwei WAN Anschlüsse mit unterschiedlichen MTU's, das ist eine sehr spannende/wichtige Info!

Indem ich durch deine Info, eventuell ein Problem der XGS besser verstehe und dadurch dafür hoffentlich schneller einen Workaround finde. 😉

Den Spruch habe ich in letzter Zeit irgendwie häufiger gehört. 😔

Das mit dem Ping ist OK, der ist vorher über den Netcom Anschluss raus gegangen und da dieser kein PPPoE Anschluss ist, ist das mit den -l 1472 auch vollkommen richtig.

Gruss Alex

Also die Beiden WAN Anschlüsse sind wie folgt Eingerichtet.

WAN1 Netcom per DHCP an das davorliegende Modem das auch unser Hauptanschluss Gewichtung 70. MTU 1500 laut Interface

WAN2 Telekom per PPPoE an das Modem Gewichtung 30. MTU 1492 laut Interface

WAN1 Netcom per DHCP an das davorliegende Modem das auch unser Hauptanschluss Gewichtung 70. MTU 1500 laut Interface

WAN2 Telekom per PPPoE an das Modem Gewichtung 30. MTU 1492 laut Interface

du hast also zwei WAN Anschlüsse mit unterschiedlichen MTU's, das ist eine sehr spannende/wichtige Info!

Aber löst das mein Problem?

Indem ich durch deine Info, eventuell ein Problem der XGS besser verstehe und dadurch dafür hoffentlich schneller einen Workaround finde. 😉

Vor dem Update hat das ja auch alles so geklappt ( Eingerichtet von einem SystemHaus vor meiner Zeit)

Den Spruch habe ich in letzter Zeit irgendwie häufiger gehört. 😔

Das mit dem Ping ist OK, der ist vorher über den Netcom Anschluss raus gegangen und da dieser kein PPPoE Anschluss ist, ist das mit den -l 1472 auch vollkommen richtig.

Gruss Alex