Suche nach ungeklärten Abbrüchen bei VoIP an Deutsche Telekom VDSL

Hallo,

ich habe seit geraumer Zeit an einem VDSL-Anschluß der DT unerklärliche Abbrüche beim Telefonieren über IP. Meine Fritzbox 7270 meldete in dem Moment DNS-Fehler. Eine Fehlermeldung an Deutsche Telekom brachte keine Lösung bzw. man hatte dort keinen Fehler.

Die Abbrüche waren nicht immer und nicht in gleichen Abständen. Man konnte also 10 Gespräche führen, Minuten ("Stunden-")-lang ohne Probleme und beim 11. und 12. brach die Leitung nach 5 Minuten zusammen.

Ich habe auf Verdacht, da die FB schon in die Jahre gekommen ist, eine Fritzbox 7369 ausprobiert und heute hatte ich den ersten Abbrucht: Fehler "Decline (603)".

Also lag es wohl nicht an meiner Fritzbox. Am VDSL-Anschluß ist seit 2 Jahren eine pfsense, die damals konfiguriert wurde und seit dem problemlos lief. Die oben beschrieben Probleme kamen erst später, ohne daß an der pfsense etwas verstellt wurde. Was sich lediglich verändert hat, daß wir vor 1,5 Jahren einen 100 MBit-VDSL-Anschluß erhielten, der vor 2 Monaten auf 150 MBit aufgestock wurde.

In den Logs meiner pfsense finde ich keinen Hinweis auf ein Problem.

Ich bin mit meinem beschränkten Latein schon am Ende und würde gerne erfahren, wie ich den Fehler einkreisen könnte.

ich habe seit geraumer Zeit an einem VDSL-Anschluß der DT unerklärliche Abbrüche beim Telefonieren über IP. Meine Fritzbox 7270 meldete in dem Moment DNS-Fehler. Eine Fehlermeldung an Deutsche Telekom brachte keine Lösung bzw. man hatte dort keinen Fehler.

Die Abbrüche waren nicht immer und nicht in gleichen Abständen. Man konnte also 10 Gespräche führen, Minuten ("Stunden-")-lang ohne Probleme und beim 11. und 12. brach die Leitung nach 5 Minuten zusammen.

Ich habe auf Verdacht, da die FB schon in die Jahre gekommen ist, eine Fritzbox 7369 ausprobiert und heute hatte ich den ersten Abbrucht: Fehler "Decline (603)".

Also lag es wohl nicht an meiner Fritzbox. Am VDSL-Anschluß ist seit 2 Jahren eine pfsense, die damals konfiguriert wurde und seit dem problemlos lief. Die oben beschrieben Probleme kamen erst später, ohne daß an der pfsense etwas verstellt wurde. Was sich lediglich verändert hat, daß wir vor 1,5 Jahren einen 100 MBit-VDSL-Anschluß erhielten, der vor 2 Monaten auf 150 MBit aufgestock wurde.

In den Logs meiner pfsense finde ich keinen Hinweis auf ein Problem.

Ich bin mit meinem beschränkten Latein schon am Ende und würde gerne erfahren, wie ich den Fehler einkreisen könnte.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 665231

Url: https://administrator.de/forum/suche-nach-ungeklaerten-abbruechen-bei-voip-an-deutsche-telekom-vdsl-665231.html

Ausgedruckt am: 25.07.2025 um 16:07 Uhr

34 Kommentare

Neuester Kommentar

Hi,

Hattest du da bereits mit jemandem Telefoniert, das Gespräch war also schon aufgebaut, oder warst du noch am Wählen, hast also den Klingelton gehört?

Gruß

PJM

Ich habe auf Verdacht, da die FB schon in die Jahre gekommen ist, eine Fritzbox 7369 ausprobiert und heute hatte ich den ersten Abbrucht: Fehler "Decline (603)".

Hattest du da bereits mit jemandem Telefoniert, das Gespräch war also schon aufgebaut, oder warst du noch am Wählen, hast also den Klingelton gehört?

Gruß

PJM

Moin,

Ggf. nimmst du dann auch mal eine Fritzbox, die Supervectoring 35b unterstützt und nicht die Museums-Fritten.

Wer macht denn bei euch die Einwahl? Die 7270 kanns ja nicht sein, weil kein VDSL-Support.

VG

Was sich lediglich verändert hat, daß wir vor 1,5 Jahren einen 100 MBit-VDSL-Anschluß erhielten, der vor 2 Monaten auf 150 MBit aufgestock > wurde

Ggf. nimmst du dann auch mal eine Fritzbox, die Supervectoring 35b unterstützt und nicht die Museums-Fritten.

Wer macht denn bei euch die Einwahl? Die 7270 kanns ja nicht sein, weil kein VDSL-Support.

VG

Moin,

das Problem könnte daran liegen, dass die Telekom ihre Hosts ändert. Hierzu gab es kürzlich ein Schreiben der Telekom in dem veraltete A-Records angeführt wurden.

Grundsätzlich solltest Du die DNS-Auflösung für A-Records und SRV-Records testen.

Test SRV-Records Auflösung über CMD:

Test A-Records Auflösung über CMD:

Welche DNS-Server hat denn Deine Fritzbox eingetragen und welchen Firmware-Stand hat die Fritzbox?

Tipp: Unbedingt die Provider-DNS nutzen und NICHT den Google-DNS.

Gruß

Looser

das Problem könnte daran liegen, dass die Telekom ihre Hosts ändert. Hierzu gab es kürzlich ein Schreiben der Telekom in dem veraltete A-Records angeführt wurden.

Grundsätzlich solltest Du die DNS-Auflösung für A-Records und SRV-Records testen.

Test SRV-Records Auflösung über CMD:

nslookup -querytype=SRV _sip._tcp.tel.t-online.deTest A-Records Auflösung über CMD:

nslookup tel.t-online.deWelche DNS-Server hat denn Deine Fritzbox eingetragen und welchen Firmware-Stand hat die Fritzbox?

Tipp: Unbedingt die Provider-DNS nutzen und NICHT den Google-DNS.

Gruß

Looser

Zitat von @chgorges:

Moin,

Ggf. nimmst du dann auch mal eine Fritzbox, die Supervectoring 35b unterstützt und nicht die Museums-Fritten.

Moin,

Was sich lediglich verändert hat, daß wir vor 1,5 Jahren einen 100 MBit-VDSL-Anschluß erhielten, der vor 2 Monaten auf 150 MBit aufgestock > wurde

Ggf. nimmst du dann auch mal eine Fritzbox, die Supervectoring 35b unterstützt und nicht die Museums-Fritten.

Er hat vermutlich die Fritte nicht am VDSL-Anschluß, sondern hinter der pfsense. Aber ich würde auch zu einer aktuelleren raten (74er oder 75er Modelle).

Wer macht denn bei euch die Einwahl? Die 7270 kanns ja nicht sein, weil kein VDSL-Support.

vermutlich hat er die hinter der pfsense.

Begründung?

Kann ich bestätigen. Die Telekom antwortet zum Teil regional unterschiedlich, um einen Geo-Lastausgleich zu erzeugen. Heute ist es nicht mehr so schlimm, früher, als die Endkundenplattform noch aus TAS und IMS bestand, war es tödlich, einen fremden DNS-Server zu nutzen.

Heute ist es nicht mehr so schlimm, kann aber auch zu Problemen führen, wenn die Telekom wieder andere Systeme propagiert. Da fremde DNS-Server cachen, kann es auch etwas länger dauern, bis diese herausgealtert sind.

Auch nicht einfach die Telekom-DNS-Server fest eintragen, sondern die nehmen, die man bei der PPPoE-Einwahl erhält. Ob man den Clients einen anderen DNS-Server gibt, ist jedem selbst überlassen, bei der Telefonie kann es aber den Unterschied zwischen "geht" und "geht nicht" ausmachen.

Der Fehler 603 kommt vom IMS, also nicht aus deiner Konstruktion und gehört zu den globalen Fehlern. Hier kann es also sein, dass du versuchst ein System zu nutzen, welches, warum auch immer, außer Betrieb gegangen ist. Also vermutlich wirklich die Umstellung auf die DNS-SRV-Records.

Effektiv muss es bei dir ja keine Fritzbox sein, die du aus Sicherheitsgründen dringend in den Ruhestand schicken solltest. Ich weiß jetzt nicht, ob du analoge Telefone, ISDN-Endgeräte oder DECT nutzt, aber vermutlich wäre hier ein ATA oder eine IP-DECT-Basis günstiger und auch energieeffizienter.

Heute ist es nicht mehr so schlimm, kann aber auch zu Problemen führen, wenn die Telekom wieder andere Systeme propagiert. Da fremde DNS-Server cachen, kann es auch etwas länger dauern, bis diese herausgealtert sind.

Auch nicht einfach die Telekom-DNS-Server fest eintragen, sondern die nehmen, die man bei der PPPoE-Einwahl erhält. Ob man den Clients einen anderen DNS-Server gibt, ist jedem selbst überlassen, bei der Telefonie kann es aber den Unterschied zwischen "geht" und "geht nicht" ausmachen.

Der Fehler 603 kommt vom IMS, also nicht aus deiner Konstruktion und gehört zu den globalen Fehlern. Hier kann es also sein, dass du versuchst ein System zu nutzen, welches, warum auch immer, außer Betrieb gegangen ist. Also vermutlich wirklich die Umstellung auf die DNS-SRV-Records.

Effektiv muss es bei dir ja keine Fritzbox sein, die du aus Sicherheitsgründen dringend in den Ruhestand schicken solltest. Ich weiß jetzt nicht, ob du analoge Telefone, ISDN-Endgeräte oder DECT nutzt, aber vermutlich wäre hier ein ATA oder eine IP-DECT-Basis günstiger und auch energieeffizienter.

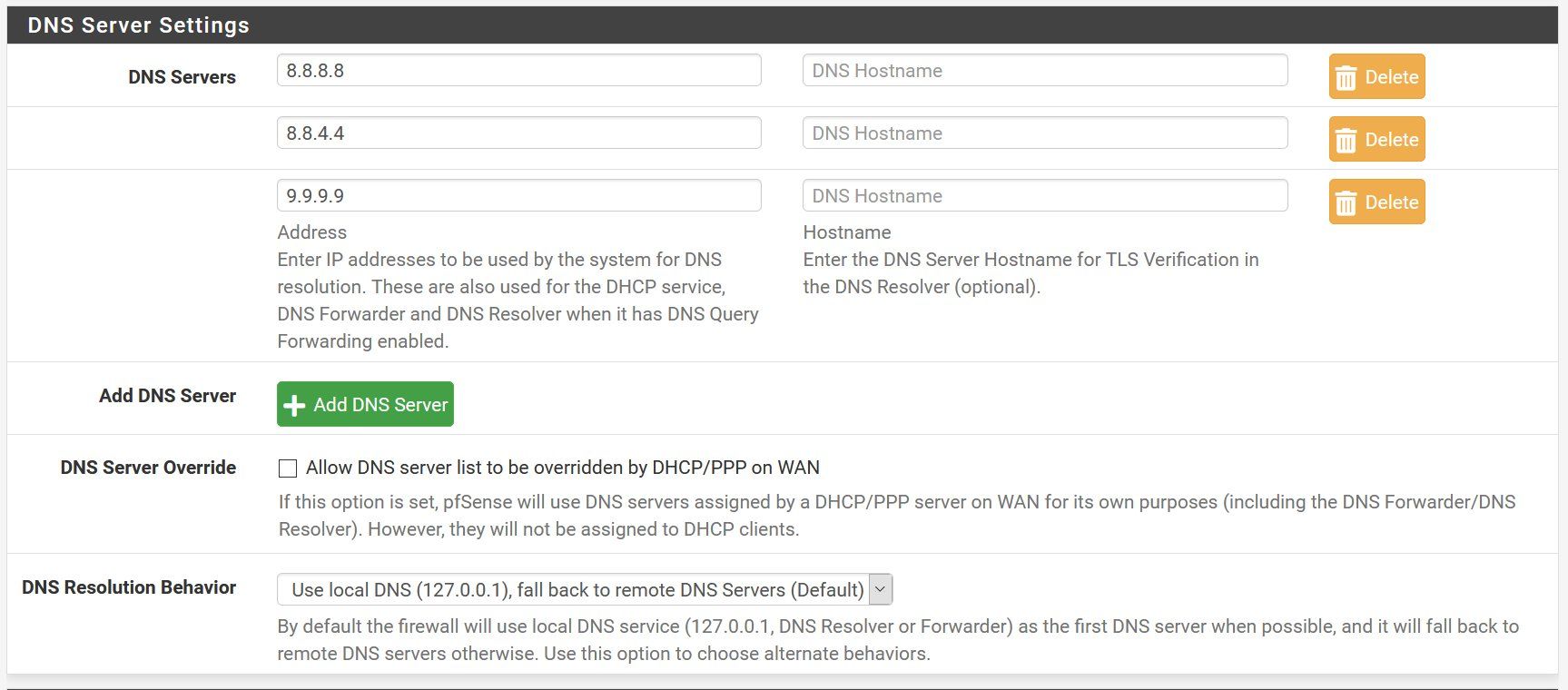

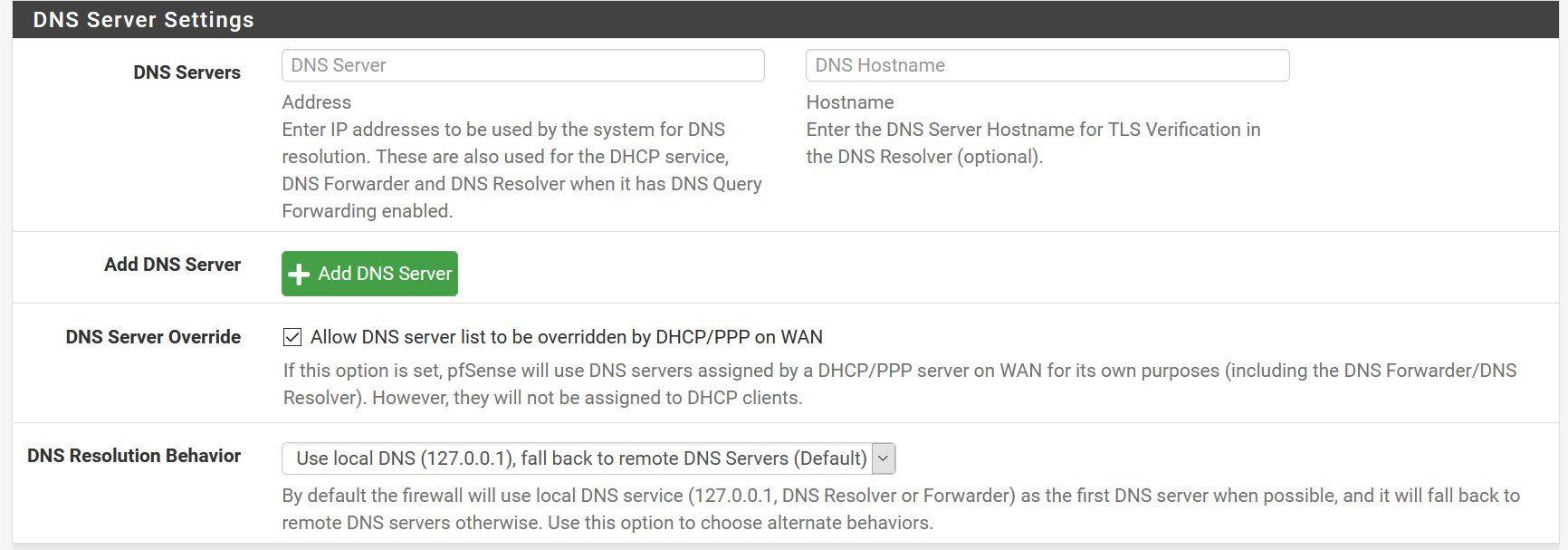

Was für das DNS Problem spricht das der TO vermutlich den DNS Resolver in der pfSense falsch eingestellt hat. Passt er den nämlich nicht entsprechend an verwendet die pfSense statt des Provider DNS immer direkt die Root DNS Server was dann zu exakt dem oben geschilderten Problem führen kann.

So macht man es richtig auf der pfSense das sie den lokalen Provider DNS nutzt:

PfSense - web.de wird trotz aktiver "Scheunentor-Regel" blockiert

So macht man es richtig auf der pfSense das sie den lokalen Provider DNS nutzt:

PfSense - web.de wird trotz aktiver "Scheunentor-Regel" blockiert

Kann man machen, ist aber nicht sinnvoll. Wenn sich die IP des Provider-DNS ändert, stehst Du vor dem selben Problem wieder.

Also in der pfSense die Provider-DNS einstellen. Wenn Du den einzelnen VLAN/LAN andere DNS mitgeben willst, kannst Du das über den DHCP machen.

Somit ist immer gewährleistet, dass Deine Firewall/Router korrekt auflösen kann.

Gruß

Looser

Also in der pfSense die Provider-DNS einstellen. Wenn Du den einzelnen VLAN/LAN andere DNS mitgeben willst, kannst Du das über den DHCP machen.

Somit ist immer gewährleistet, dass Deine Firewall/Router korrekt auflösen kann.

Gruß

Looser

Die DNS Server der pfsense solltest Du automatisch bei der Einwahl beziehen lassen.

Das reicht aber NICHT !!Die pfSense benutzt im Default Setup weiterhin hardcoded immer die Root DNS Server !! Du musst zwingend den pfSense_Resolver_umstellen wie oben beschrieben sonst ignoriert die pfSense diese DNS IP Adressen weiterhin konsequent. Kannst du auch ganz einfach sehen wenn du dir mit der Packet Cature Funktion mal den Port 53 Traffic ansiehst !

Wenn die pfSense direkt per NUR Modem am Internet hängt ist es kontraproduktiv bei Voice im DTAG Netz dann externe DNS statisch einzutragen wie oben. Hier sollte man immer die automatisch per PPPoE gelernten des Providers belassen.

Leider teilt der TO ja nicht mit WIE die pfSense angebunden ist ob mit NUR Modem (PPPoE) oder in einer Router Kaskade mit doppeltem NAT und Firewalling.

Nebenbei:

Von solchem Blödsinn wie der TO das macht die Google DNS IPs zu nutzen kann man nur dringenst abraten. Sowas machen heutzutage nichtmal mehr Dummies, denn jedermann weiss mittlerweile das Google damit Profile des privaten Surf- und Internet Verhaltens generiert und diese an Dritte weltweit vermarktet ! Das sind keine Menschenfreunde die millionenschweres Equipment und Server Strom umsonst finanzieren ohne wirtschaftliche Interessen. Bei einem US Aktienunternehmen was auf Rendite getrimmt ist völlig undenkbar. Solche Fakten werden ja immer gerne vergessen...

Wem also der eigene Datenschutz etwas wert ist nimmt immer die DNS Server seines lokalen Providers oder wenn es denn unbedingt externe sein müssen die von Datenschutz freundlicheren Anbietern:

digitalcourage.de/support/zensurfreier-dns-server

heise.de/newsticker/meldung/Quad9-Datenschutzfreundliche-Alterna ...

Zitat von @aqui:

Nebenbei:

Von solchem Blödsinn wie der TO das macht die Google DNS IPs zu nutzen kann man nur dringenst abraten. Sowas machen heutzutage nichtmal mehr Dummies, denn jedermann weiss das Google damit Profile des privaten Surf- und Internet Verhaltens generiert und diese an Dritte weltweit vermarktet !

Nebenbei:

Von solchem Blödsinn wie der TO das macht die Google DNS IPs zu nutzen kann man nur dringenst abraten. Sowas machen heutzutage nichtmal mehr Dummies, denn jedermann weiss das Google damit Profile des privaten Surf- und Internet Verhaltens generiert und diese an Dritte weltweit vermarktet !

Auch quad9 (9.9.9.9) oder cloudflare (1.1.1.1) sind keine gute Wahl.

lks

Na ja bei Quad9 könnte man mit ihrem neuen Standort noch eine gewisse Milde walten lassen:

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

Bei US Unternehmen ist aber generell Misstrauen angesagt.

Besser sind dann immer die Server der Digitalen Gesellschaft oder oben Digitalcourage die zudem verschlüsselt sind (Haken in der pfSense bei DNSSeq setzen):

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

Bei US Unternehmen ist aber generell Misstrauen angesagt.

Besser sind dann immer die Server der Digitalen Gesellschaft oder oben Digitalcourage die zudem verschlüsselt sind (Haken in der pfSense bei DNSSeq setzen):

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

Zitat von @aqui:

Na ja bei Quad9 könnte man mit ihrem neuen Standort noch eine gewisse Milde walten lassen:

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

Na ja bei Quad9 könnte man mit ihrem neuen Standort noch eine gewisse Milde walten lassen:

heise.de/news/Besserer-Datenschutz-fuer-Surfer-DNS-Anbieter-Quad ...

Du meinst den Schzweizern, die jahrzehntelang mit der Crypto-AG der CIA, NSA und dem BND zugearbeitet haben, kann man mehr trauen?

lks

Das Problem ist, dass die pfSense die Einwahl macht und damit nur die pfSense die DNS-Server von der Telekom zugewiesen bekommt. Wenn du jetzt statisch irgendwelche DNS-Server einträgst, mag es jetzt erstmal funktionieren, aber keiner kann dir sagen, wie lange das gut gehen wird.

Für einen sicheren Betrieb müsstest du jetzt dafür sorgen, dass die Fritzbox den DNS-Server der pfSense nimmt, die den DNS-Server der Telekom benutzt.

Wenn die anderen Systeme einen anderen DNS-Server nutzen sollen, musst du diesen entweder per DHCP oder statischer Konfiguration einen anderen DNS-Server zuweisen oder einen DNS-Server mit Split-Views einsetzen.

Für einen sicheren Betrieb müsstest du jetzt dafür sorgen, dass die Fritzbox den DNS-Server der pfSense nimmt, die den DNS-Server der Telekom benutzt.

Wenn die anderen Systeme einen anderen DNS-Server nutzen sollen, musst du diesen entweder per DHCP oder statischer Konfiguration einen anderen DNS-Server zuweisen oder einen DNS-Server mit Split-Views einsetzen.

Wenn du jetzt statisch irgendwelche DNS-Server einträgst, mag es jetzt erstmal funktionieren

Nein, auch das nicht. Es ist egal welche DNS IP die pfSense bekommt ob dynamisch via PPPoE, DHCP oder statisch. Solange man den Resolver nicht umstellt bzw. aktiviert nutzt die pfSense immer ihre in der Firmware hardgecodeten Root DNS Server.Das kann man wie gesagt auch selber sehen wenn man sich das mit dem Paket Capture Feature unter Diagnostics oder mit einem Wireshark einmal selber ansieht. Leider wird das bei oberflächlicher Konfig Weise sehr oft übersehen.

Der TO tut also gut daran keine DNS Server statisch einzutragen, die zu nutzen die er automatisch per PPPoE bekommt und den Resolver entsprechend anzupassen. Damit ist die DNS Konfig der pfSense dann wie sie soll und die Fehler sollten der Vergangenheit angehören.

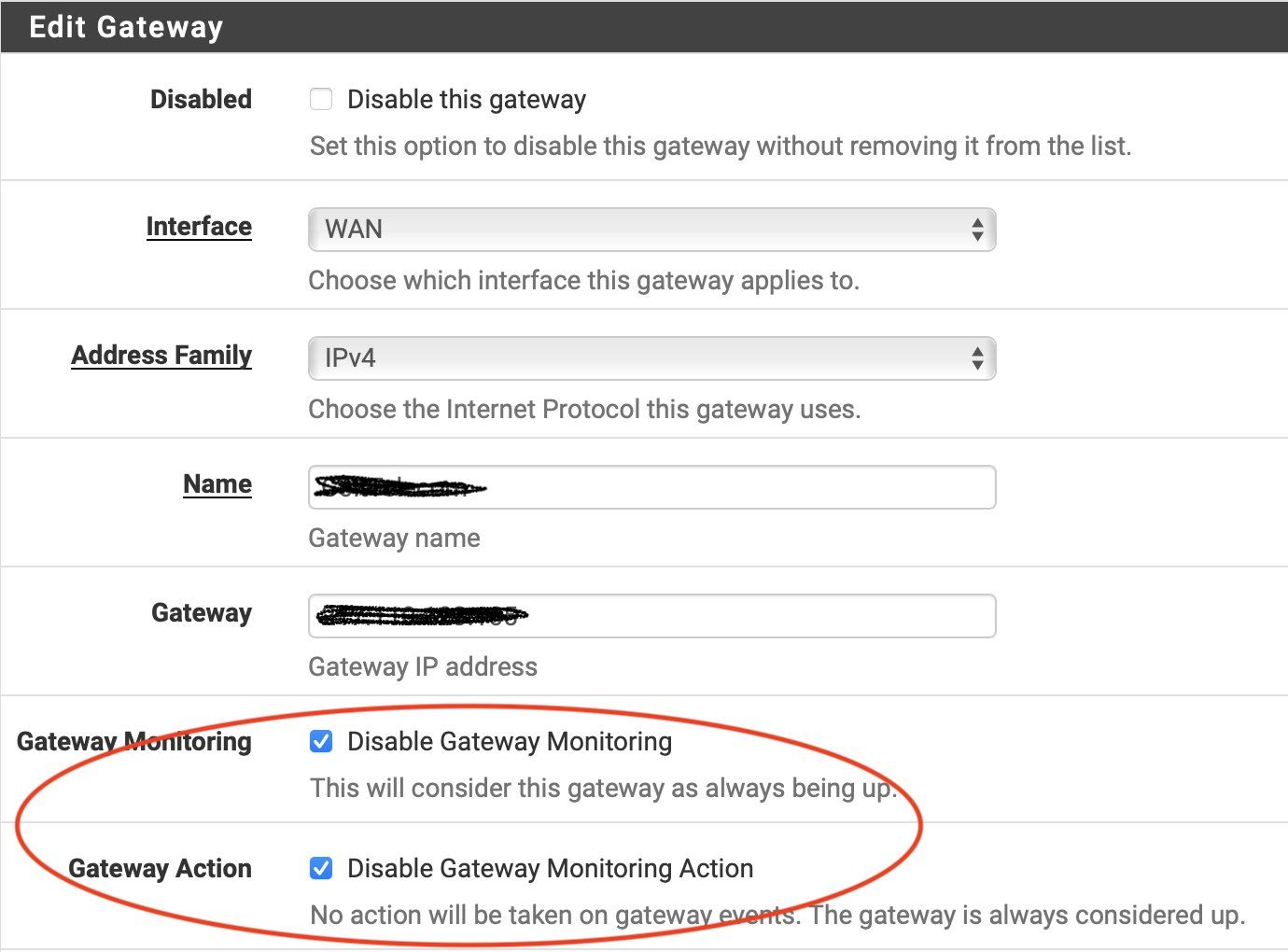

Zudem sollte man im Gateway Setting unter Routing dann immer zwingend den per Default aktiven Ping Keepalive Check der pfSense auf das Provider Gateway ausschalten. Solches Dauerping auf seine PPPoE Infrastruktur mag das Gros der Provider nicht gerne sehen und reagiert entsprechend.

@aqui: Das war auf die Telefonie bezogen. Was eine pfSense macht oder nicht tangiert mich nur peripher.