Aufbau einer Netzwerkinfrastruktur mittels VLAN Segmentierung

Liebe Community,

ich möchte gerne in unserem Haus unsere derzeitige Netzwerkinfrastruktur optimieren, im Idealfall mithilfe von VLAN Segemetierung.

Meine vorhandene Hardware:

- Speedport (soll zum Modem umkonfiguriert werden), derzeit inaktiv

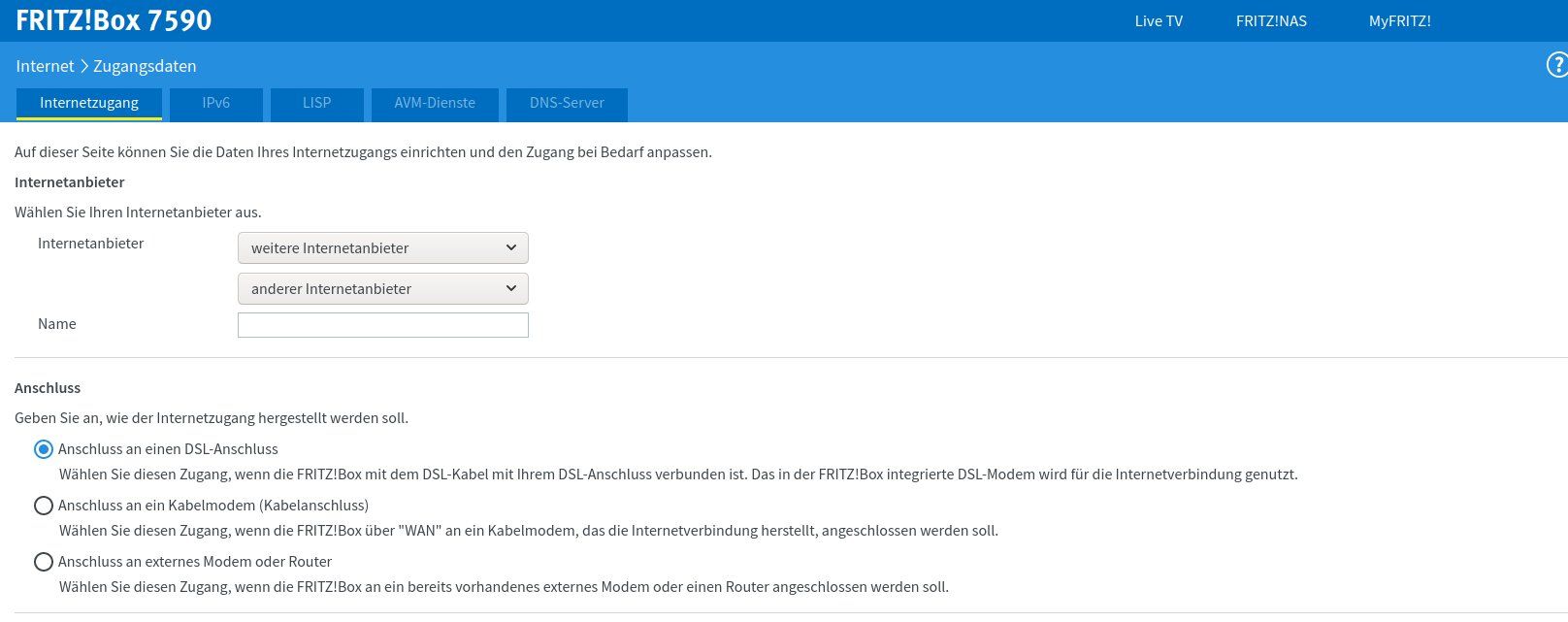

- FB 7590 fungiert derzeit als Modem/Router (soll rein zum W-LAN AP umkonfiguriert werden)

- alte FB 7270 dient derzeit als W-LAN AP (soll rein als IP-Client für DECT Telefonie umgestellt werden)

- als neuen Router möchte ich den MiktoTik hAP AC Lite einsetzen

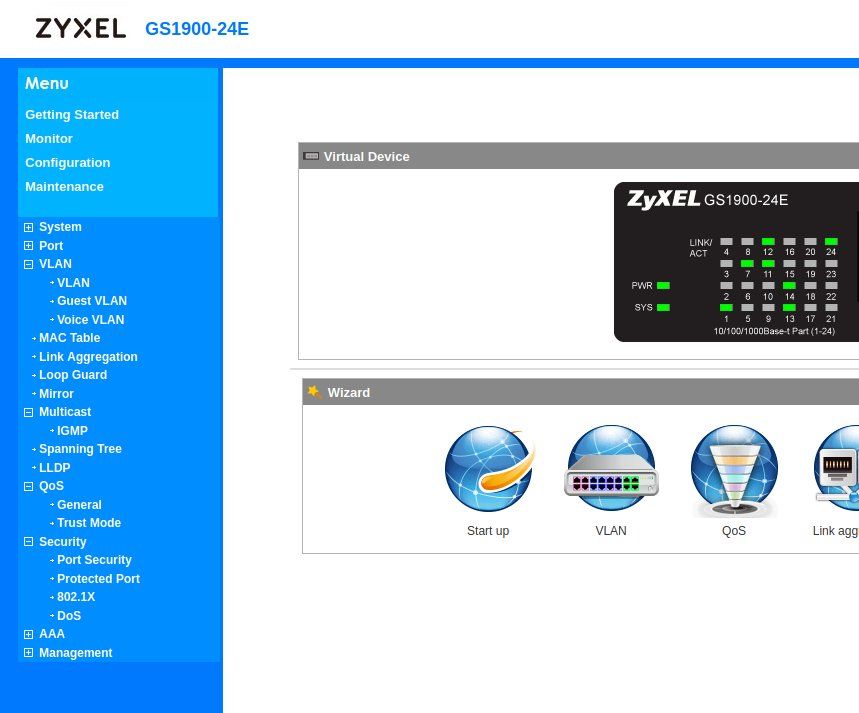

- Zyxel GS1900-24E verbunden mit Patchpanel

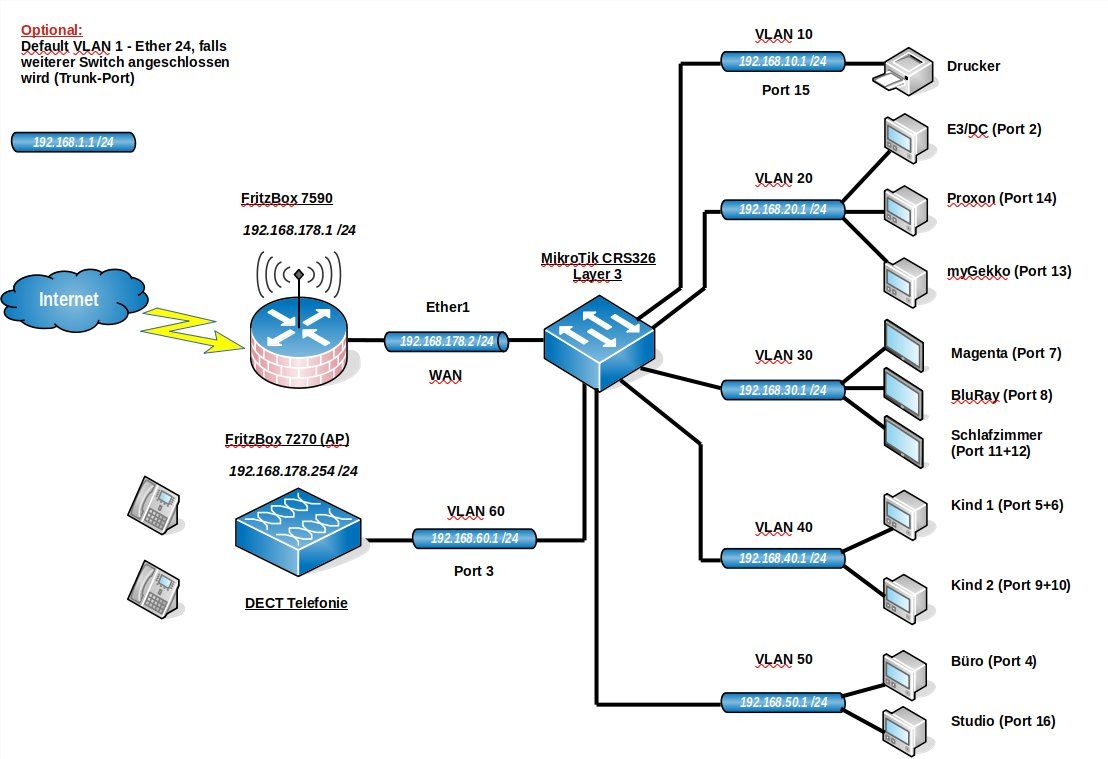

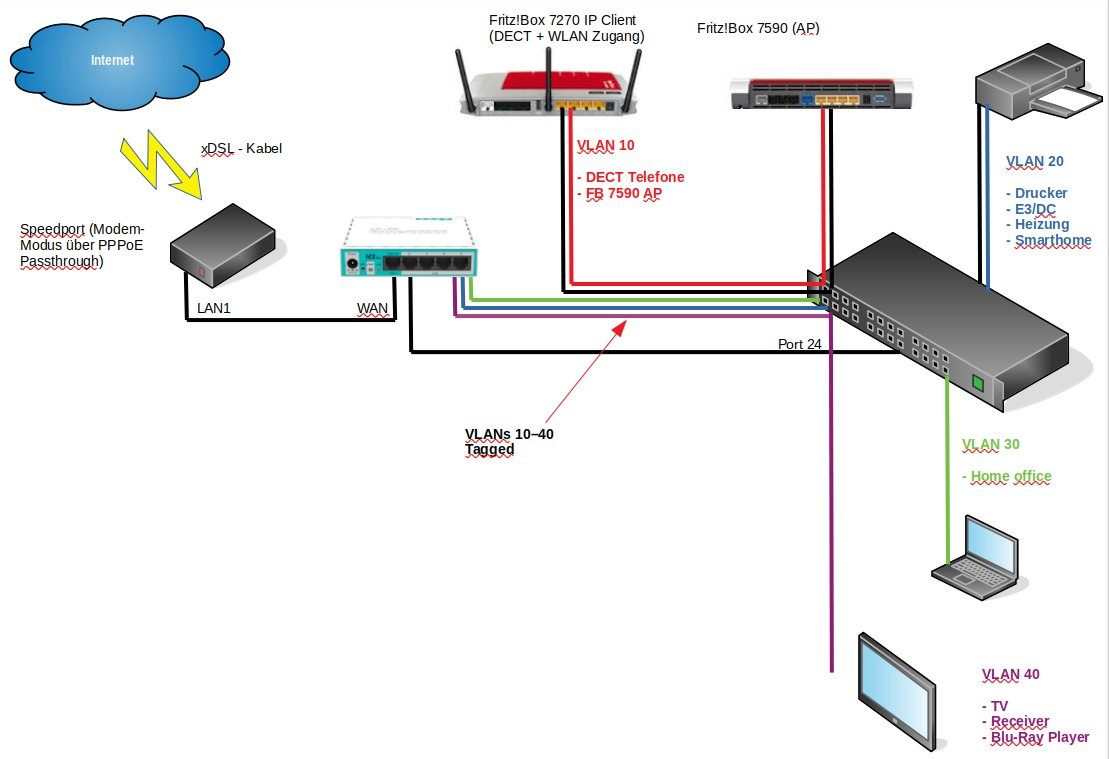

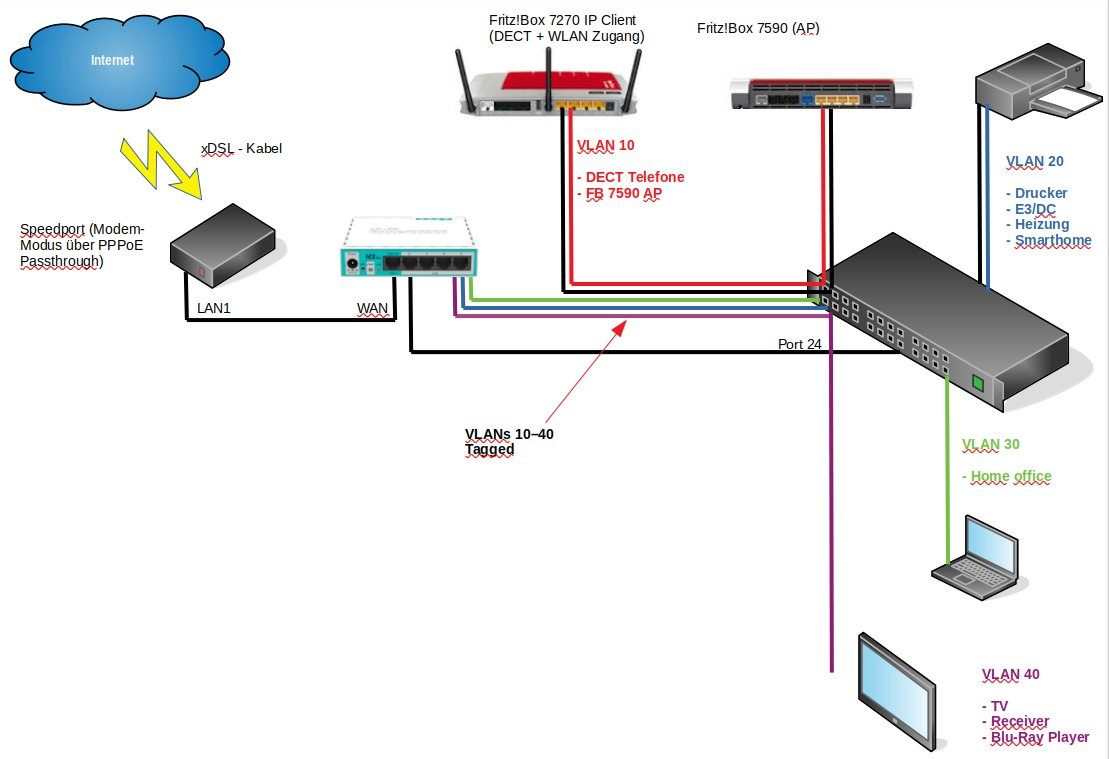

Zur besseren Übersicht hier meine Planvorstellung:

Da ich absolut kein Experte bin, bitte ich gerne um anderweitige Vorschläge, falls der dargestellte geplante Aufbau nicht der Netzwerk-Logik entspricht.

Ich wäre sehr dankbar, wenn ich zu meinem Vorhaben die erforderlichen Tutorials bzw. Anleitungen zur Verfügung gestellt bekommen würde, die in etwa zu meinem Vorhaben passen könnten.

Vor Monaten hatte ich mich das letzte Mal mit dieser Thematik intensiv auseinandergesetzt. Ich wäre Euch dennoch dankbar, weiteres Material zum auffrischen und durchzuarbeiten zusammengestellt zu bekommen, um meinen Plan verwirklichen zu können

Ich möchte mich bereits im Vorfeld für Eure Unterstützung bedanken.

Mit besten Grüßen,

Seeker

ich möchte gerne in unserem Haus unsere derzeitige Netzwerkinfrastruktur optimieren, im Idealfall mithilfe von VLAN Segemetierung.

Meine vorhandene Hardware:

- Speedport (soll zum Modem umkonfiguriert werden), derzeit inaktiv

- FB 7590 fungiert derzeit als Modem/Router (soll rein zum W-LAN AP umkonfiguriert werden)

- alte FB 7270 dient derzeit als W-LAN AP (soll rein als IP-Client für DECT Telefonie umgestellt werden)

- als neuen Router möchte ich den MiktoTik hAP AC Lite einsetzen

- Zyxel GS1900-24E verbunden mit Patchpanel

Zur besseren Übersicht hier meine Planvorstellung:

Da ich absolut kein Experte bin, bitte ich gerne um anderweitige Vorschläge, falls der dargestellte geplante Aufbau nicht der Netzwerk-Logik entspricht.

Ich wäre sehr dankbar, wenn ich zu meinem Vorhaben die erforderlichen Tutorials bzw. Anleitungen zur Verfügung gestellt bekommen würde, die in etwa zu meinem Vorhaben passen könnten.

Vor Monaten hatte ich mich das letzte Mal mit dieser Thematik intensiv auseinandergesetzt. Ich wäre Euch dennoch dankbar, weiteres Material zum auffrischen und durchzuarbeiten zusammengestellt zu bekommen, um meinen Plan verwirklichen zu können

Ich möchte mich bereits im Vorfeld für Eure Unterstützung bedanken.

Mit besten Grüßen,

Seeker

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 589184

Url: https://administrator.de/forum/aufbau-einer-netzwerkinfrastruktur-mittels-vlan-segmentierung-589184.html

Ausgedruckt am: 28.07.2025 um 14:07 Uhr

71 Kommentare

Neuester Kommentar

Es könnte sein, dass der MikroTik hAP AC Lite mit dem ganzen routing deines LANS ein wenig überlastet sein könnte. Mein hAP AC kann jedenfalls nicht wirklich 1G routen.

Jede Kommunikation zwischen den VLANs wird über den armen MikroTik hAP AC Lite gehen, außer du würdest auf dem Switch was auf Layer 3 machen.

Ich würde mit der Doku im MikroTik wiki anfangen.

Jede Kommunikation zwischen den VLANs wird über den armen MikroTik hAP AC Lite gehen, außer du würdest auf dem Switch was auf Layer 3 machen.

Ich würde mit der Doku im MikroTik wiki anfangen.

Servus,

da stimme ich @mbradm zu. Dein Design bedarf einer Überarbeitung. Wenn du, wie im Bild, alle VLANs bis zum MikroTik ziehst, muss das arme kleine Kerlchen das ganze Routing zwischen den VLANs machen. Das passiert dann alles auf dem einen Draht. Besser wäre ein günstiger Layer3-Switch, der dann das Routing übernimmt.

Da hast du dann zwischen Switch und Mikrotik nur noch ein Transfer-VLAN für alles, was ins Internet geht. Den lokalen Verkehr zwischen den VLANs bügelt dann der Layer3-Switch weg.

Und man muss nicht zwangsläufig alles an Geräten betreiben, weil es zuhause in der Bastelkiste liegt

da stimme ich @mbradm zu. Dein Design bedarf einer Überarbeitung. Wenn du, wie im Bild, alle VLANs bis zum MikroTik ziehst, muss das arme kleine Kerlchen das ganze Routing zwischen den VLANs machen. Das passiert dann alles auf dem einen Draht. Besser wäre ein günstiger Layer3-Switch, der dann das Routing übernimmt.

Da hast du dann zwischen Switch und Mikrotik nur noch ein Transfer-VLAN für alles, was ins Internet geht. Den lokalen Verkehr zwischen den VLANs bügelt dann der Layer3-Switch weg.

Und man muss nicht zwangsläufig alles an Geräten betreiben, weil es zuhause in der Bastelkiste liegt

Moin,

Das wird nichts. Der G1900-24E hat keine Layer3-Funktionalität.

Somit kann ernicht zwischen den VLANs routen.

Stell dir vor, di hast einen großen Pferdestall ( ), welcher durch eine deckenhohe, blickdichte Wand in zwei Bereiche geteilt (2 VLANs) ist. In jedem Bereich stehen je 8 Pferde, links die Stuten, rechts die Hengste.

), welcher durch eine deckenhohe, blickdichte Wand in zwei Bereiche geteilt (2 VLANs) ist. In jedem Bereich stehen je 8 Pferde, links die Stuten, rechts die Hengste.

Ohne einen Stallburschen (=Router), wird kein Hengst zu den Stuten finden, da die Hengste nicht wissen, wie sie dahin kommen sollen.

Dein hAP hätte so einen Stallburschen, ist mit 16 Pferden aber überlastet, da er jedes Pferd aus dem großen Stall rausführen und über das große Tor wieder in den anderen Bereich geleiten muss. Es fehlt an einem internen Burschen und internen "Toren" (=Gateways)

Ein Ciscgo SG(X)250-24(M oder MP) hat beispielsweise einen integrierten Stallburschen und der große Stall hätte quasi einen kleinen Vorhof mit drei Toren, zwei für die internen Ställe un ein größeres ins WWW.

Ersetze den Zyxel durch Beispielsweise einen Cisco, der auch Layer 3 kann und du kannst das Routing zwischen den VLANs auf dem Switch in nahezu Echtzeit erledigen. Lediglich der Traffic ins WAN geht dann über den hAP.

Gruß

em-pie

Zitat von @seeker:

Der MikroTik soll die Routing und W-LAN Funktion übernehmen und die Kommunikation zwischen den VLANs soll ausschließlich der Switch managen.

Der MikroTik soll die Routing und W-LAN Funktion übernehmen und die Kommunikation zwischen den VLANs soll ausschließlich der Switch managen.

Das wird nichts. Der G1900-24E hat keine Layer3-Funktionalität.

Somit kann ernicht zwischen den VLANs routen.

Stell dir vor, di hast einen großen Pferdestall (

Ohne einen Stallburschen (=Router), wird kein Hengst zu den Stuten finden, da die Hengste nicht wissen, wie sie dahin kommen sollen.

Dein hAP hätte so einen Stallburschen, ist mit 16 Pferden aber überlastet, da er jedes Pferd aus dem großen Stall rausführen und über das große Tor wieder in den anderen Bereich geleiten muss. Es fehlt an einem internen Burschen und internen "Toren" (=Gateways)

Ein Ciscgo SG(X)250-24(M oder MP) hat beispielsweise einen integrierten Stallburschen und der große Stall hätte quasi einen kleinen Vorhof mit drei Toren, zwei für die internen Ställe un ein größeres ins WWW.

Ersetze den Zyxel durch Beispielsweise einen Cisco, der auch Layer 3 kann und du kannst das Routing zwischen den VLANs auf dem Switch in nahezu Echtzeit erledigen. Lediglich der Traffic ins WAN geht dann über den hAP.

Gruß

em-pie

Das Grundkonzept ist absolut richtig, da gibts nichts zu mäkeln.

Die Kollegen oben haben aber Recht. Den Router solltest du gleich gegen einen L3 Switch austauschen wie z.B. einen Mikrotik CRS326:

reichelt.de/cloud-router-switch-326-24g-2s-rm-800-mhz-cpu-mtk-cr ...

Das ersetzt dir dann den Zyxel UND den MT und schlägt 2 Fliegen mit einer Klappe.

Wie man ihn konfiguriert kannst du dann hier nachlesen:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Die Kollegen oben haben aber Recht. Den Router solltest du gleich gegen einen L3 Switch austauschen wie z.B. einen Mikrotik CRS326:

reichelt.de/cloud-router-switch-326-24g-2s-rm-800-mhz-cpu-mtk-cr ...

Das ersetzt dir dann den Zyxel UND den MT und schlägt 2 Fliegen mit einer Klappe.

Wie man ihn konfiguriert kannst du dann hier nachlesen:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

andernfalls würde ich mich gerne wieder hier melden, falls sich Probleme auftun sollten.

Immer gerne ! Danke an alle für die rege Teilnahme an diesem Thema.

Bitte dann auch

Wie kann ich einen Beitrag als gelöst markieren?

nicht vergessen !

Wäre es möglich den MTK hAP AC Lite für Testzwecke zu nutzen?

Natürlich ! Warum sollte das deiner Meinung nach nicht möglich sein ?Du kannst vorab alles darauf simulieren und konfigurieren, das ist problemlos möglich.

Das Router OS Look and Feel der grafischen Oberfläche ist zum CRS vollkommen identisch. Nur eben das der ein paar Ports mehr hat, der Rest ist vollkommen gleich.

Auch wenn du den CRS hast könntest du den einbeinig ebenso in dein bestehendes Netzwerk hängen ohne was zu ändern und auf dem schonmal vorab Üben.

Das ist sogar ideal und genau der richtige Weg um zu starten und damit das Management zu lernen.

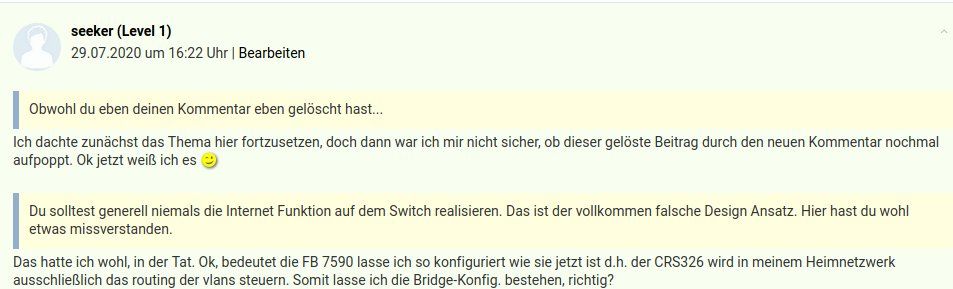

Obwohl du eben deinen Kommentar eben gelöscht hast...

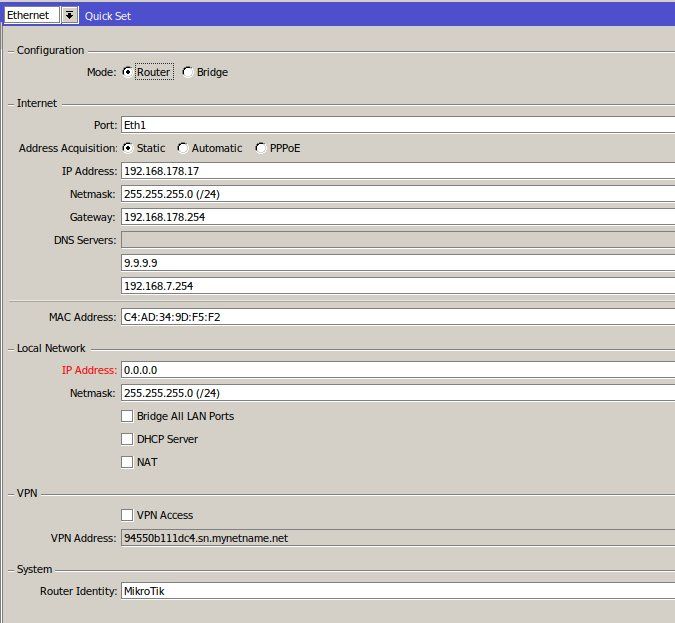

Du solltest generell niemals die Internet Funktion auf dem Switch realisieren. Das ist der vollkommen falsche Design Ansatz. Hier hast du wohl etwas missverstanden.

Meist bedienen diese Router zusätzlich auch die VoIP Funktion was dann den Router Betrieb so oder so erzwingt sofern man kein eigenes VoIP Gateway im lokalen LAN betreibt.

Behalte also immer deinen Router und lasse den als ganz normalen Router mit Firewall den Internet Zugang realisieren. Den gesamten Rest machst du dann mit dem Switch.

Ein simples, klassisches Heimnetz Design also.

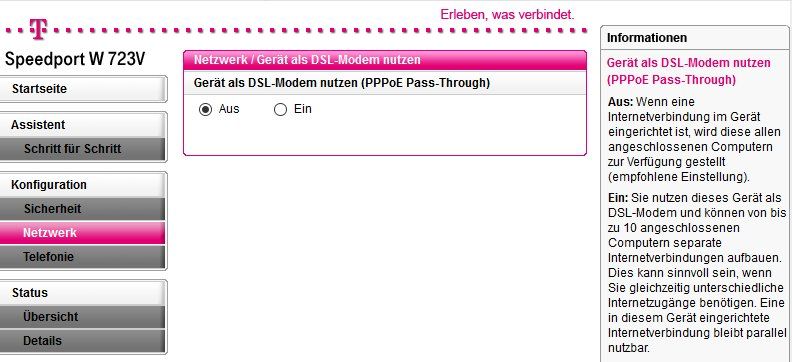

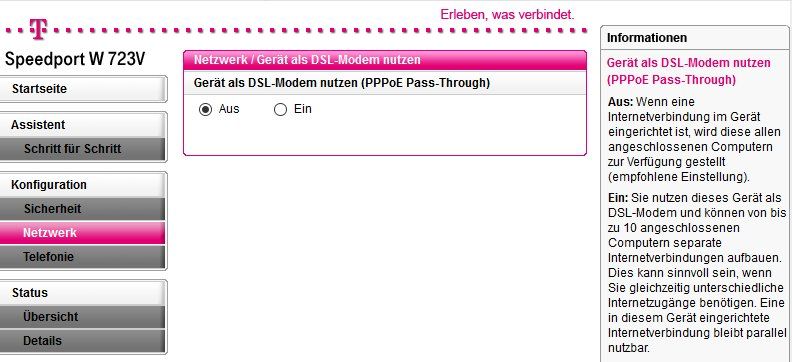

Übrigens mit dem 723er Speedport ging der nur Modem Betrieb noch

Als Alternative würden separate reine Modems natürlich das Problem lösen:

Als Alternative würden separate reine Modems natürlich das Problem lösen:

reichelt.de/vdsl2-adsl-modem-annex-b-und-j-allnet-allbm200v-p217 ...

Oder falls ADSL2+ reicht:

reichelt.de/adsl2-ethernet-modem-annex-b-und-j-d-link-dsl321bv2- ...

Der Speedport ist aber generell völlig ungeeignet bei einer Segmentierung weil er keinerlei statisches Routing supportet. Mit einen Layer 3 Switch müsste man dann zwingend NAT machen was die meisten nicht supporten. Außer dein CRS326 natürlich, der kann das.

Du solltest generell niemals die Internet Funktion auf dem Switch realisieren. Das ist der vollkommen falsche Design Ansatz. Hier hast du wohl etwas missverstanden.

Meist bedienen diese Router zusätzlich auch die VoIP Funktion was dann den Router Betrieb so oder so erzwingt sofern man kein eigenes VoIP Gateway im lokalen LAN betreibt.

Behalte also immer deinen Router und lasse den als ganz normalen Router mit Firewall den Internet Zugang realisieren. Den gesamten Rest machst du dann mit dem Switch.

Ein simples, klassisches Heimnetz Design also.

Übrigens mit dem 723er Speedport ging der nur Modem Betrieb noch

reichelt.de/vdsl2-adsl-modem-annex-b-und-j-allnet-allbm200v-p217 ...

Oder falls ADSL2+ reicht:

reichelt.de/adsl2-ethernet-modem-annex-b-und-j-d-link-dsl321bv2- ...

Der Speedport ist aber generell völlig ungeeignet bei einer Segmentierung weil er keinerlei statisches Routing supportet. Mit einen Layer 3 Switch müsste man dann zwingend NAT machen was die meisten nicht supporten. Außer dein CRS326 natürlich, der kann das.

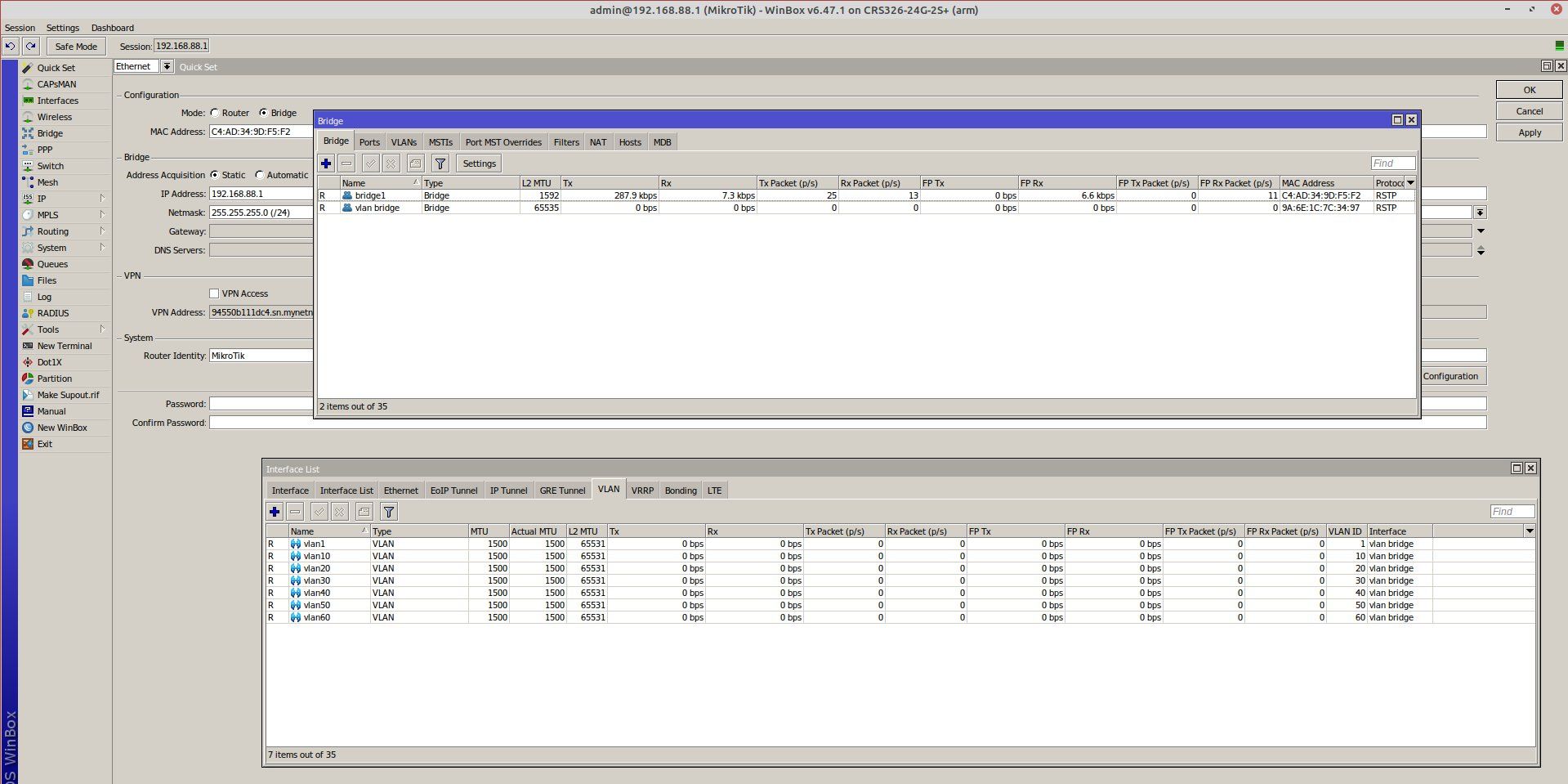

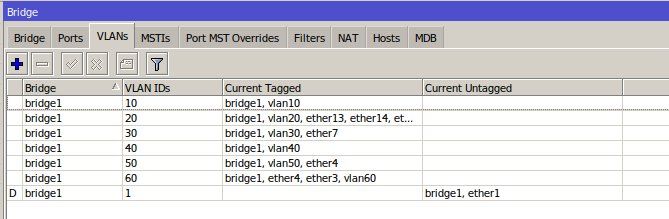

FB 7590 lasse ich so konfiguriert wie sie jetzt ist d.h. der CRS326 wird in meinem Heimnetzwerk ausschließlich das routing der vlans steuern.

Bingo ! Das ist der richtige Weg ! WLAN Controller und solche Dienste kann der Switch aber auch noch nebenbei wie HIER beschrieben.Somit lasse ich die Bridge-Konfig. bestehen, richtig?

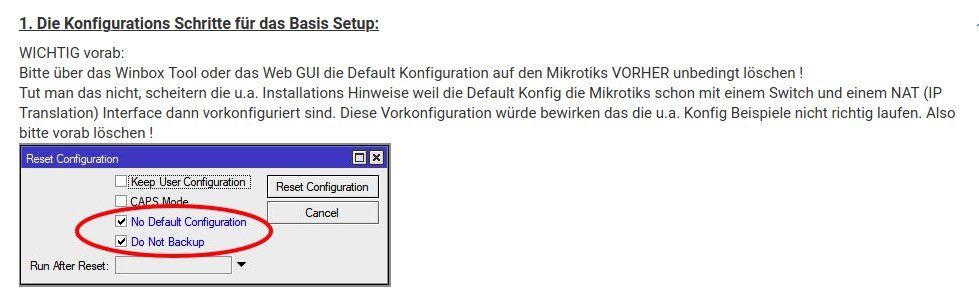

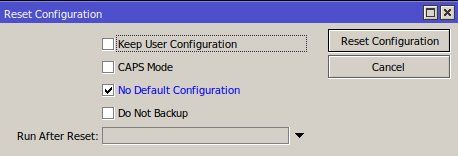

Jepp, richtig ! Oder...solltest du ganz OHNE Default Konfig starten einfach eine einrichten.meine Intention war es noch mehr Sicherheit ins Netzwerk zu implementieren,

Das ist absolut ok und darauf musst du ja nicht verzichten. Der CRS hat ja eine komplette Firewall mit an Bord mit der du dich dann zwischen deinen VLANs noch richtig auslassen kannst.Du willst gewisse VLANs ja sicher in der Kommunikation einschränken intern wie Gäste usw. und dann kommt noch deine große Stunde mit Sicherheit und so...

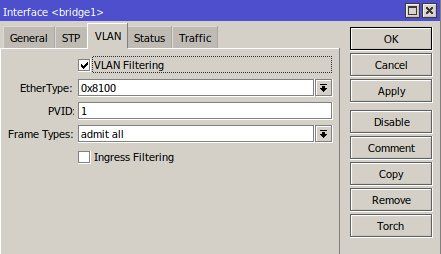

Jetzt meine Frage, da der Switch im Bridge Modus standardmäßig bereits arbeitet

Nein das tut er NICHT Standard mässig. Hier irrst du !!Das macht er ausschliesslich nur wenn du die Default Konfig abnickst nach einem Reset. Das OS fragt dich ja IMMER vorher ob du mit oder ohne Default Konfig arbeiten willst.

Du hast JA geklickt und dann wird die Bridge eingerichtet und alle Ports des Switches als Bridge Memeber mit Management IP .88.1 eingerichtet.

Sagst du NEIN kommt der CRS gänzlich nackig hoch.

Fragt sich also was denn nun für dich "Standard" ist ??? DU selber bestimmst ja ob mit oder ohne Default Konfig.

nach meinem Verständnis es so verstanden das ich eine 2. Bridge, in diesem Fall einfach vlan bridge genannt,

Nein !Vollkommen falsch ! Wozu 2 Bridges das wäre ja Unsinn. Dann kannst du die Default Bridge belassen und sie entsprechend anpassen.

Wenn du ohne Default Konfig startest legst du einfach eine an mit einem Namen deiner Wahl. Auch den namen der Default Bridge kann man frei wählen. Wenn du sie "vlan-bridge" nennen willst benamst du sie halt um.

und von dort aus kann ich zentral das WLAN Management (AP's; Gastnetz)

Ha, wenns so einfach wäre... Nein, das wäre etwas naiv gedacht oder meinst du wirklich AVM würde sich von einem Mitbewerber managen lassen und umgekehrt ?? Niemals.. AVM versteht da sehr wenig Spaß:heise.de/newsticker/meldung/Urteil-im-Fritzbox-Streit-AVM-gewinn ...

Du kannst mit dem Mikrotik CapsMan Manager natürlich nur Mikrotik APs managen wie z.B. cAP lite, cAP, cAP ac usw. usw. keine Mitbewerbsprodukte. In einen VW kann man auch keinen Motor vom Opel einbauen.

Wahrscheinlich werde ich deinen Rat/Hilfe noch benötigen

Oder der anderen Mitstreiter hier im Forum !

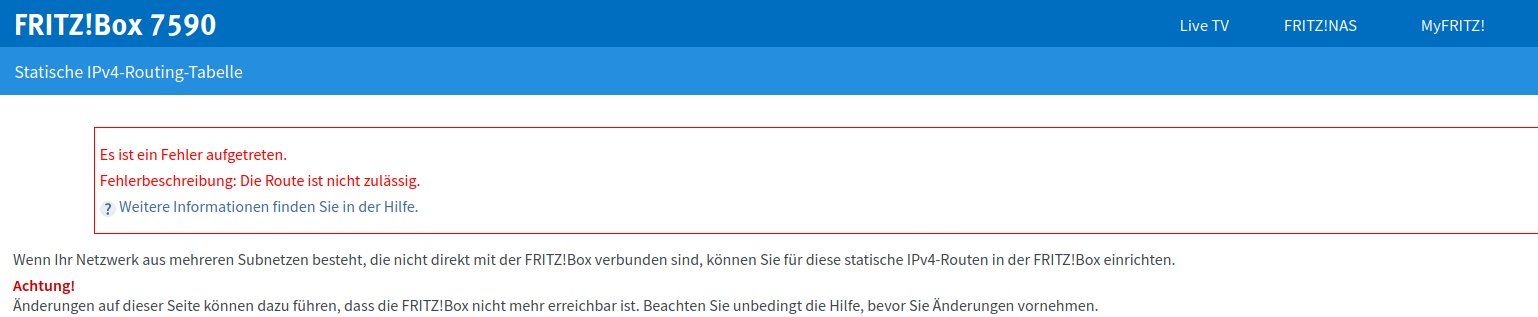

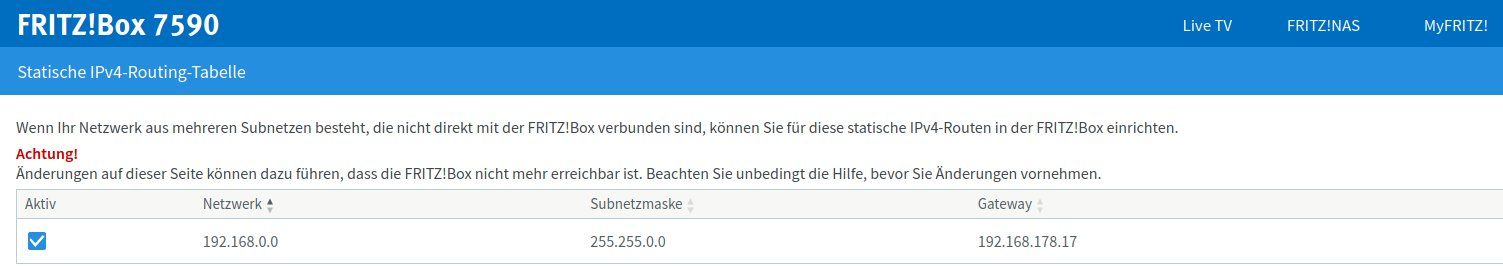

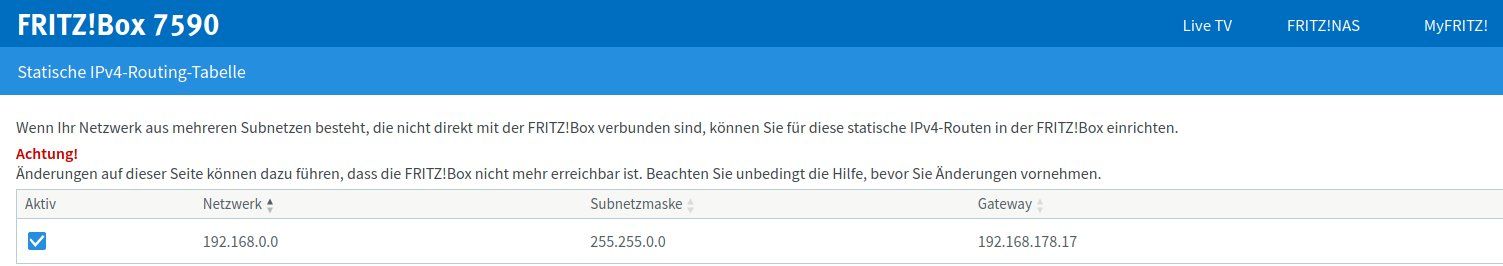

Welche Route hast du denn wie gesetzt. Das wäre doch mal intelligent gewesen die hier zu posten damit wir in der Lage wären Dir deine Fehler zu erklären !!!

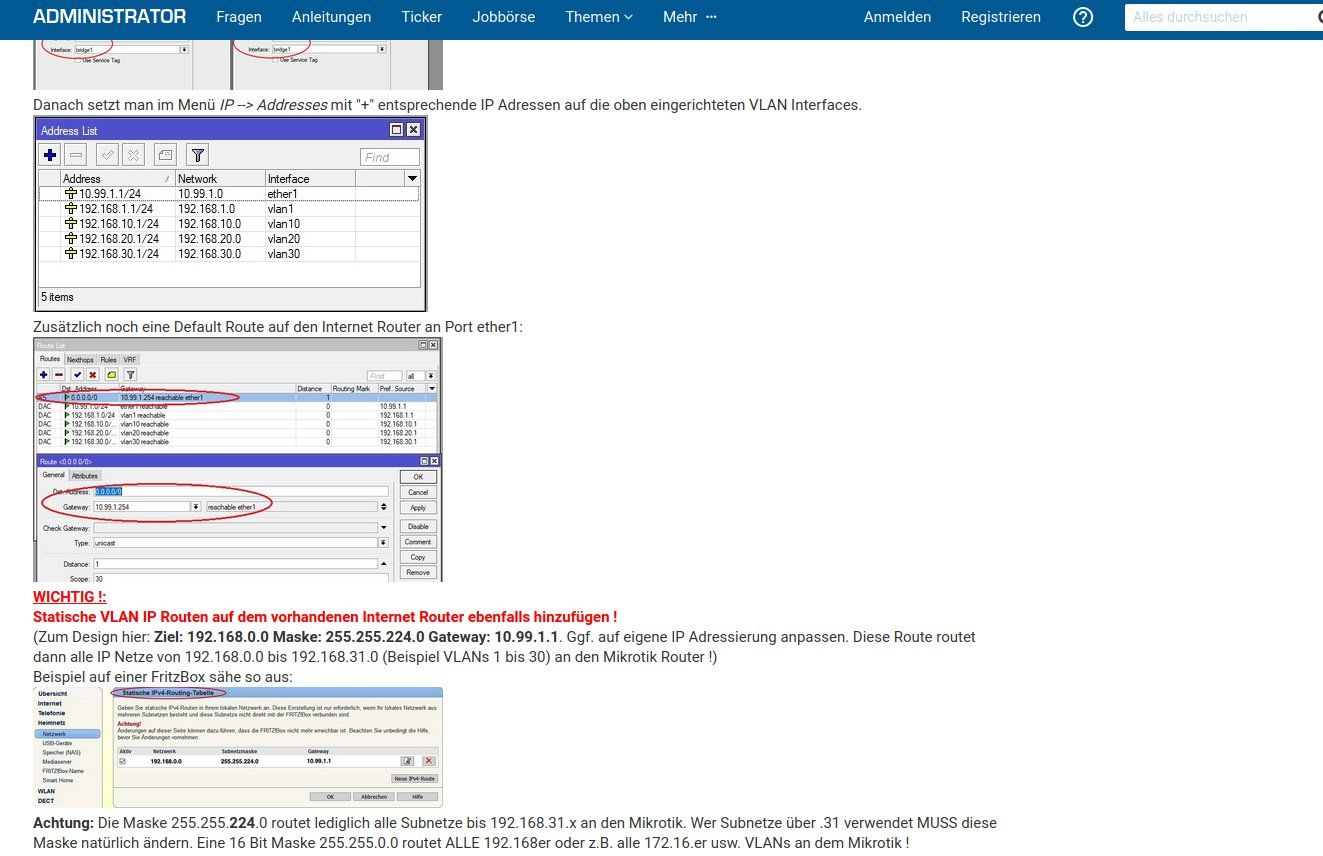

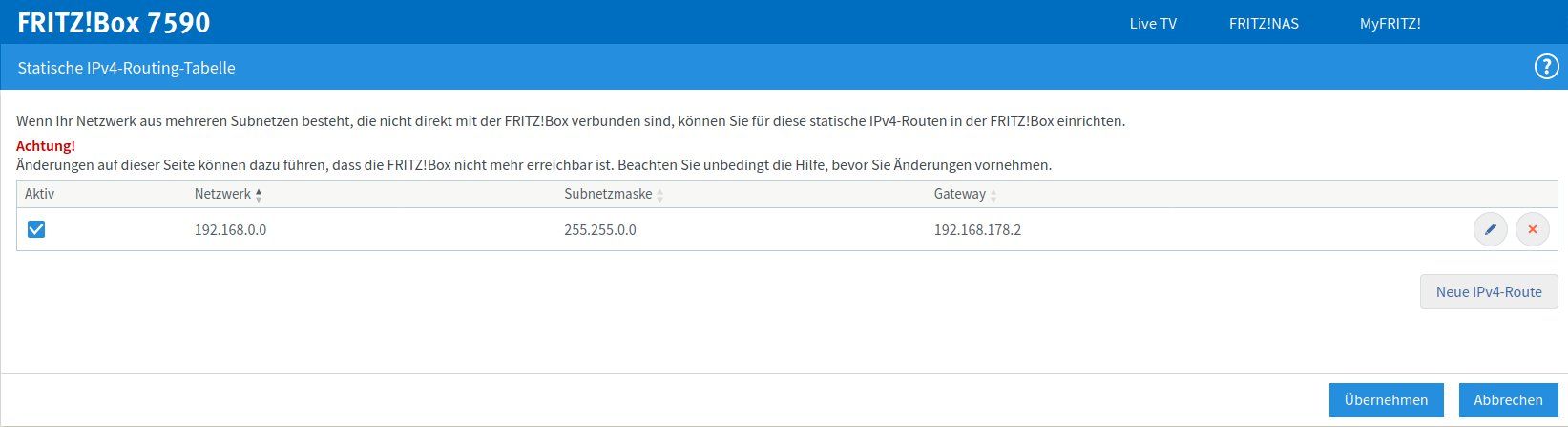

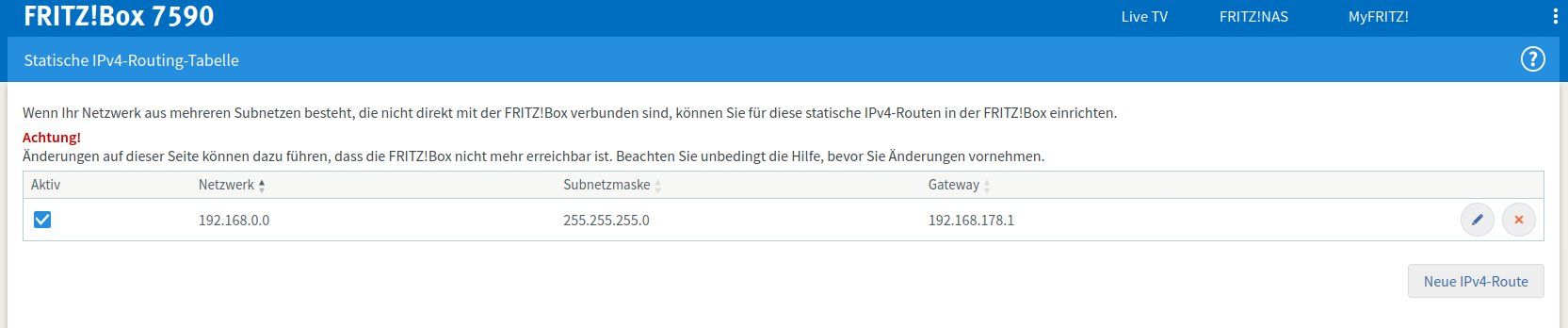

Die richtige Route in der FritzBox sähe so aus:

172.16.0.0 255.240.0.0 192.168.178.254

Wenn die .254 dein MT Switch ist.

Was hast du denn eingegeben an deiner FB ?

Die richtige Route in der FritzBox sähe so aus:

172.16.0.0 255.240.0.0 192.168.178.254

Wenn die .254 dein MT Switch ist.

Was hast du denn eingegeben an deiner FB ?

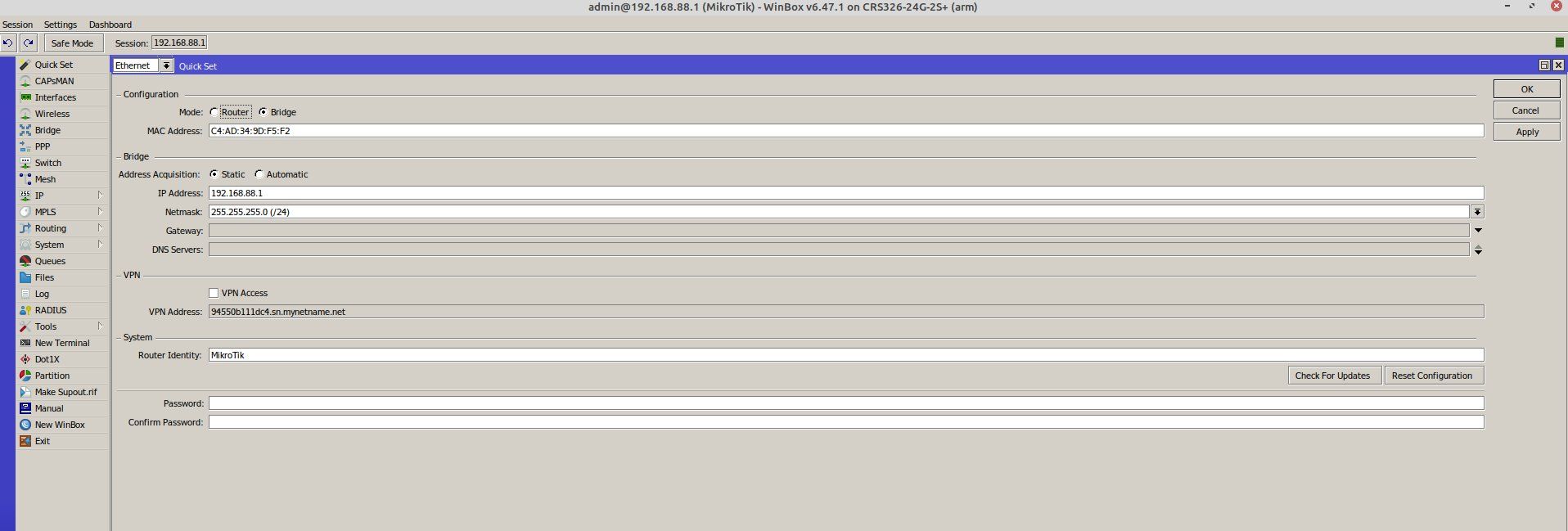

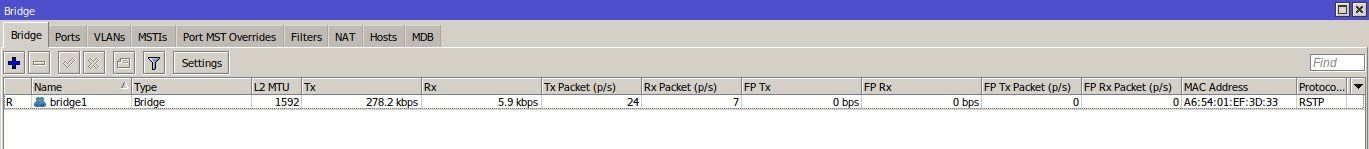

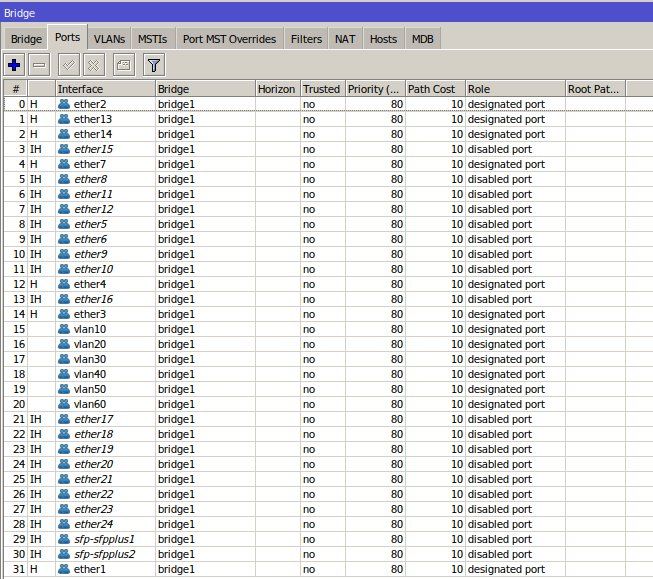

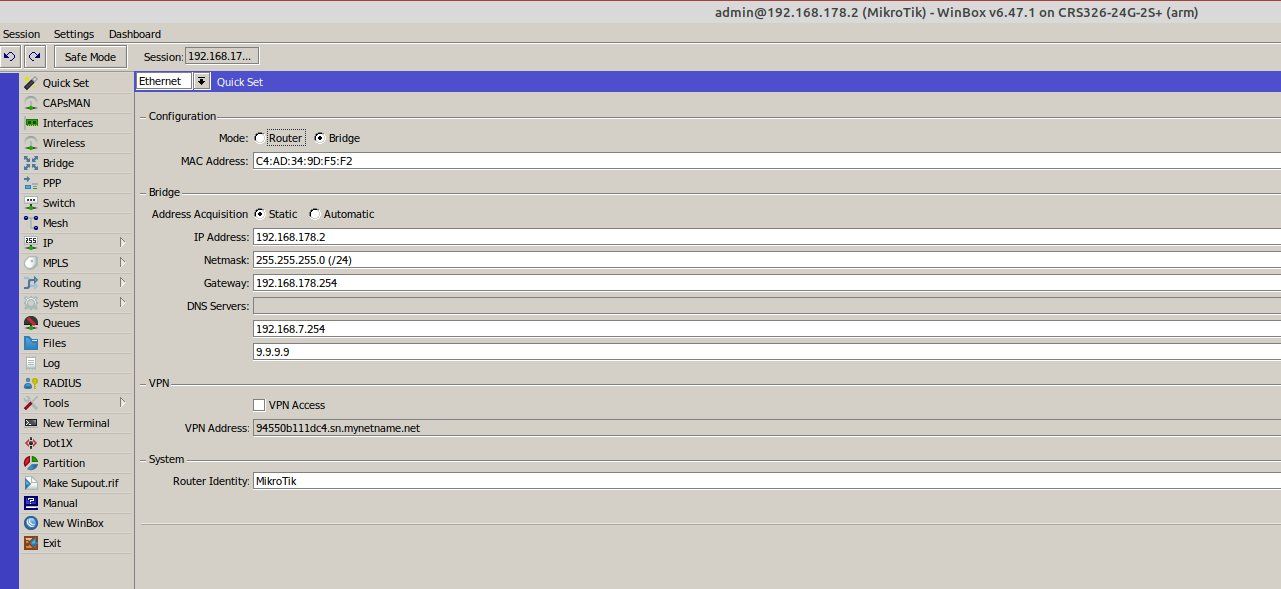

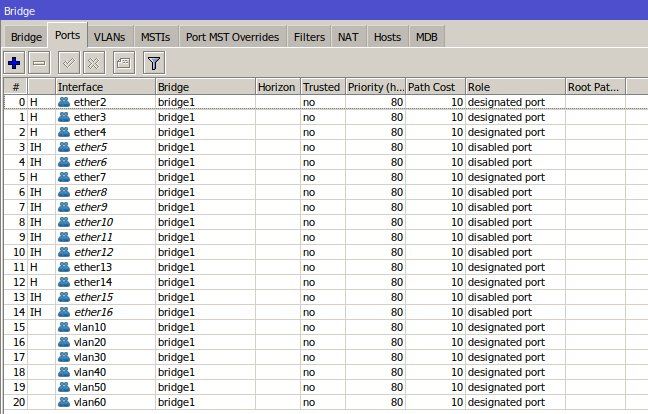

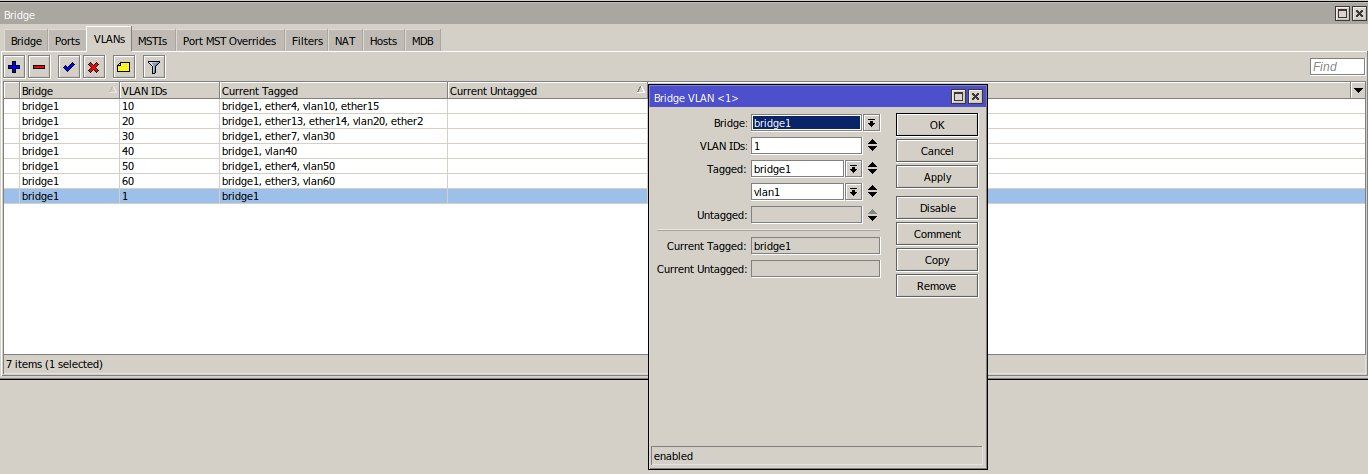

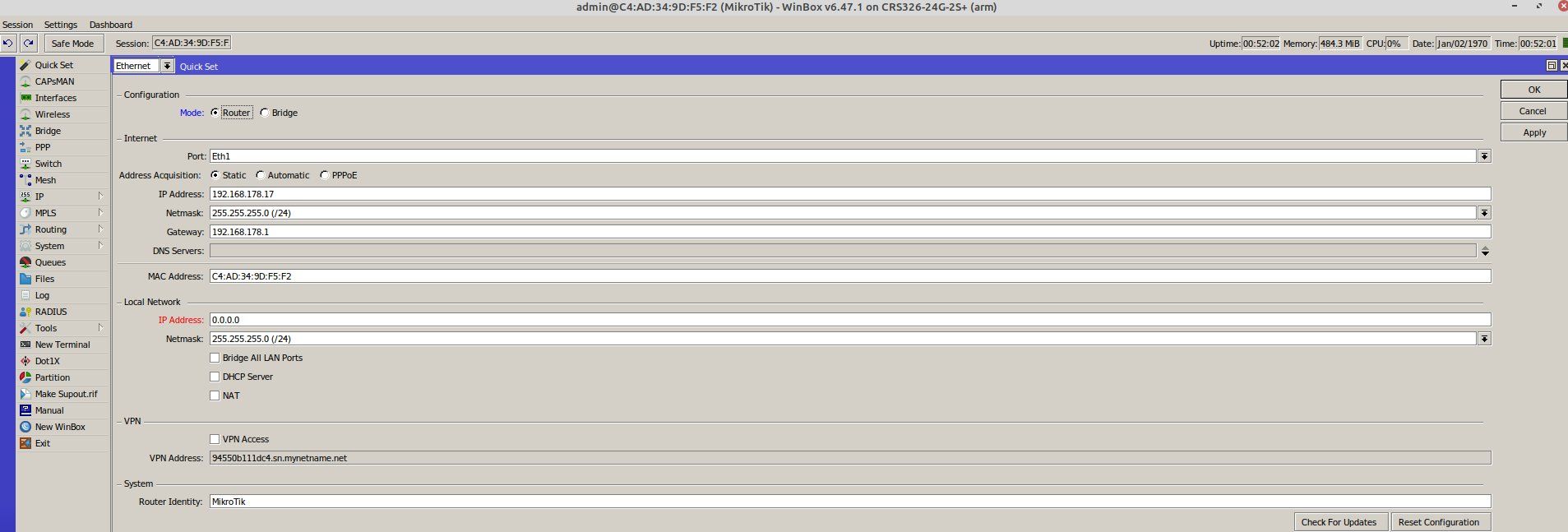

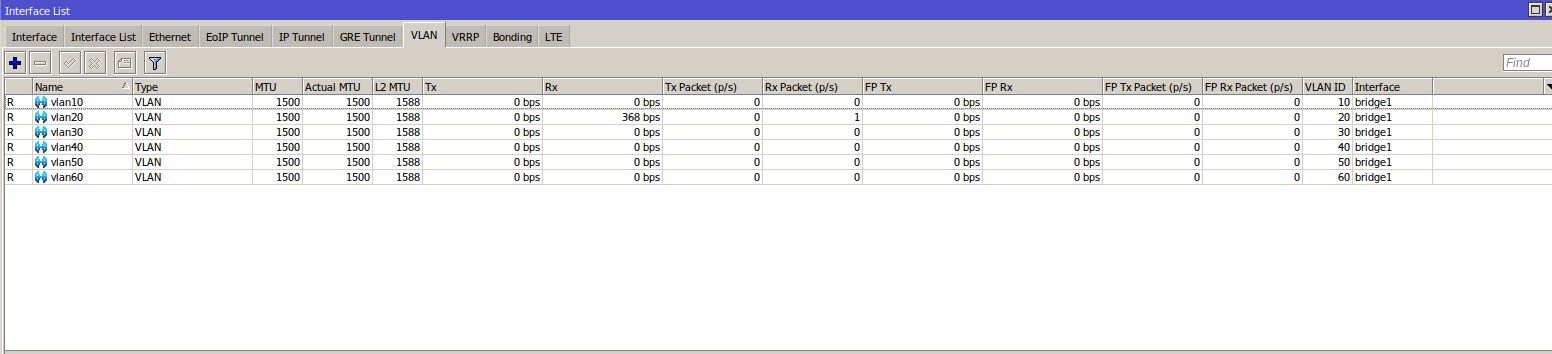

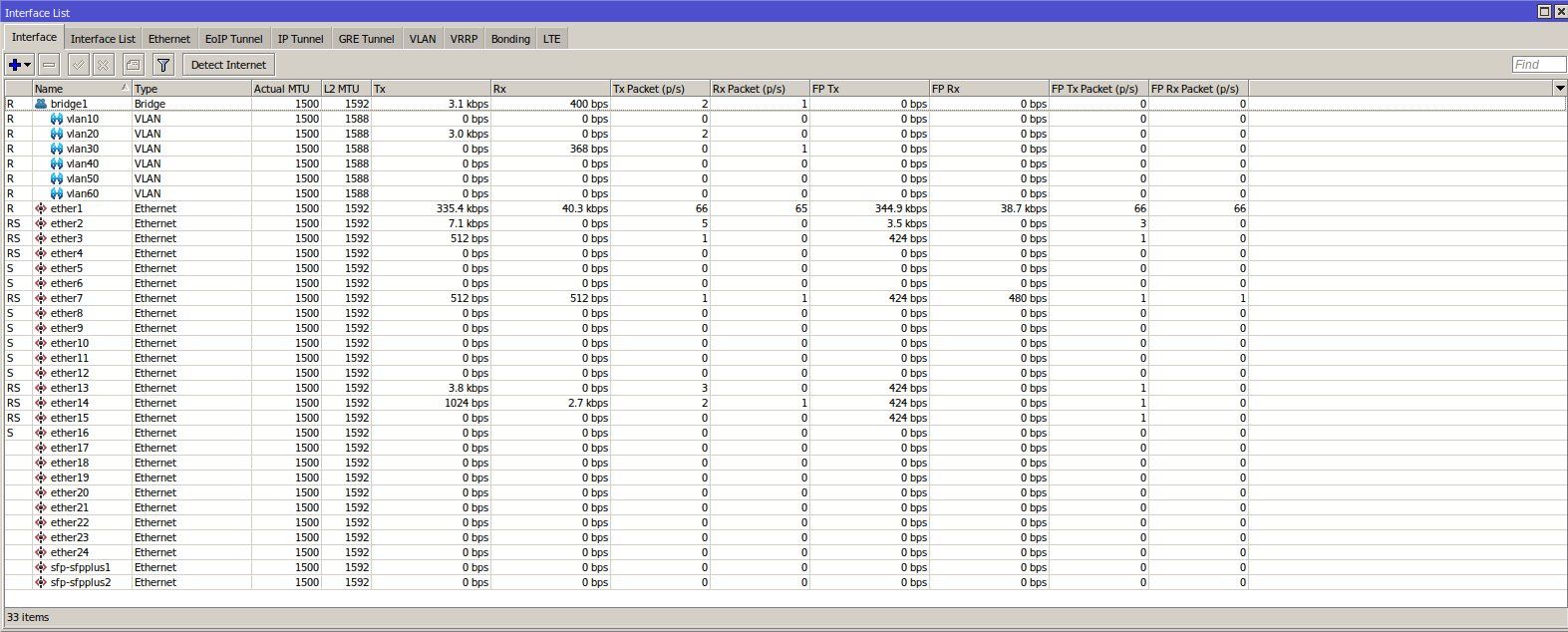

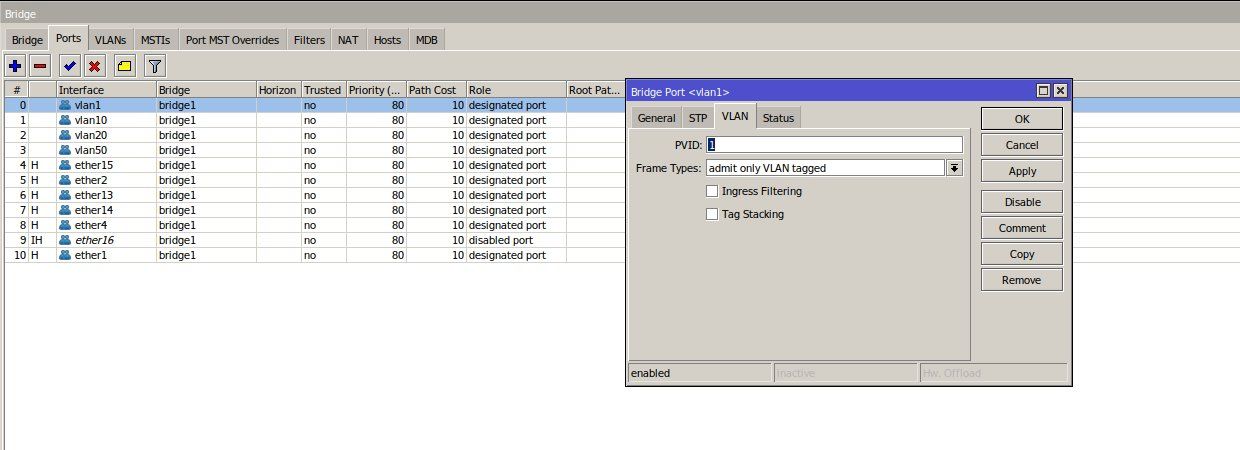

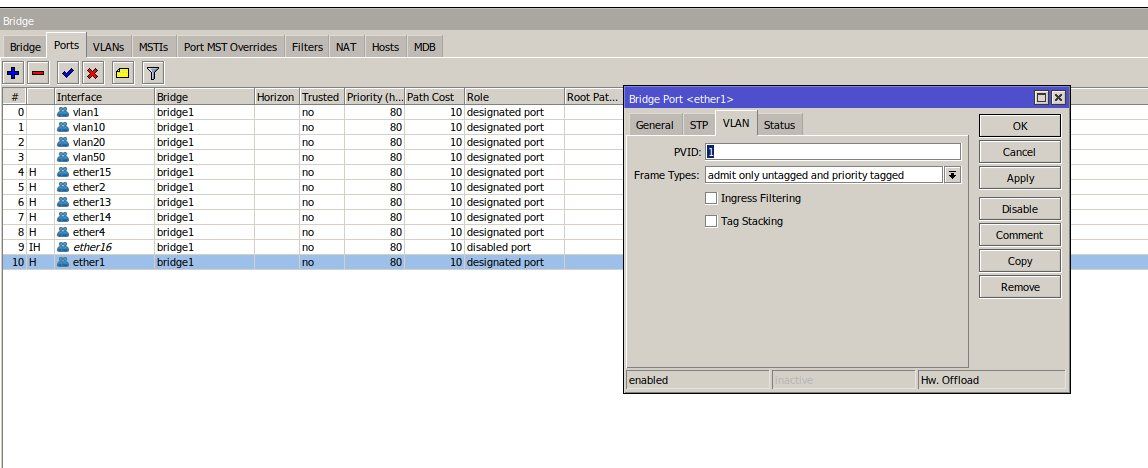

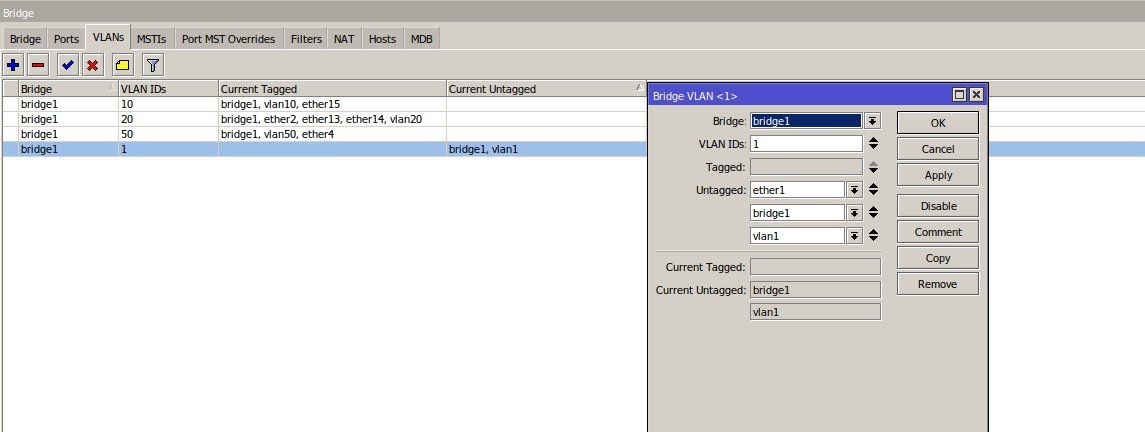

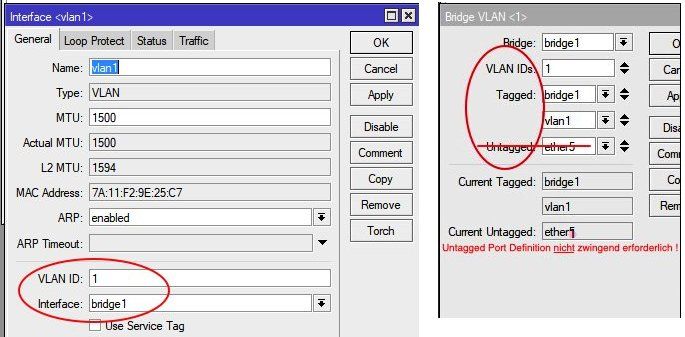

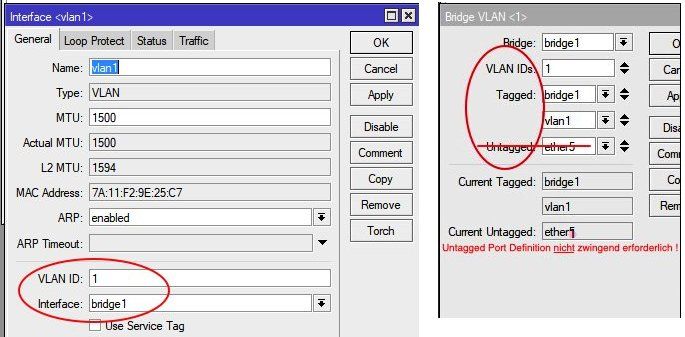

Du hast leider das Tutorial nicht aufmerksam gelesen !

Besonders dieses Kapitel:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Was steht dort extra rot hervorgehoben ?? Und was hast du da in deiner Konfig stehen ?

Der erste Kardinalsfehler hätte dir deshalb doch sofort ins Auge sprichen müssen !

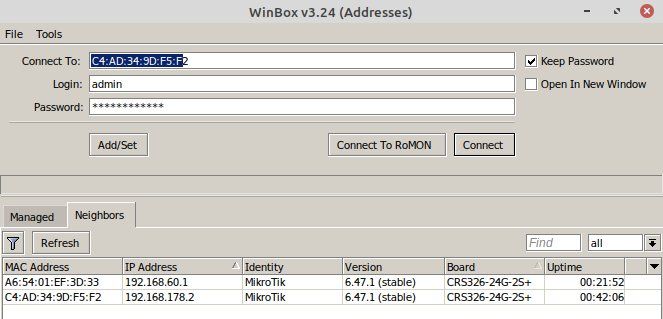

Du hast den Port ether 1 als Bridge Memeber eingetragen was FALSCH ist !

Logisch, denn das Netzwerk zwischen ether 1 und der FritzBox ist ein vollkommen isoliertes geroutetes Netzwerk und ether 1 deshalb ein dedizierter Routerport der dann NICHT gleichzeitig Member der Bridge sein darf !

Nehme den also dort raus und das wird vermutlich schon alle deine Probleme lösen.

Das zuerst von dir geschilderte Problem das du bei der WinBox den CRS über mehrere Interfaces siehst zeigt schon einen Fehler und ist eine Ursache davon.

Du kannst das natürlich auch über die Bridge machen, dann musst du aber ein VLAN Interface vlan 1 anlegen, dem eine IP aus dem FB Netz geben und dann über das Interface routen. Dann wäre ether 1 natürlich wieder Bridgemember im VLAN 1.

Das ginge auch und wäre eine alternative Konfig Option. Siehe dazu auch hier:

Mikrotik - mehrere VLANs auf cAP AC mit CAPsMAN

Für eine musst du dich aber zwingend entscheiden. Ein Mischmasch klappt nicht.

Und auch das Tutorial sollte man schon richtig lesen und sauber Schritt für Schritt vorgehen

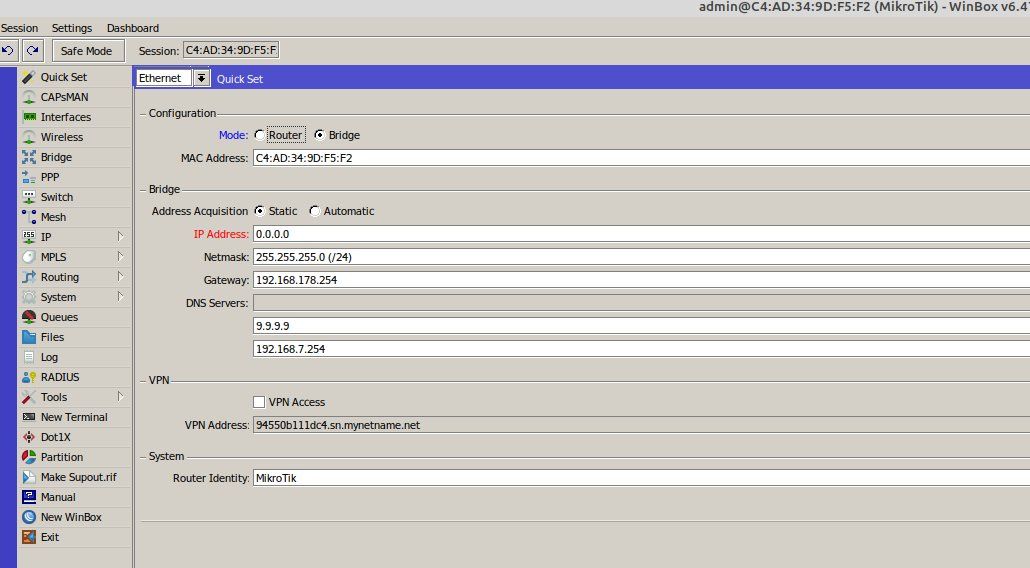

Der 2te grobe Fehler ist das du dem Bridge Interface eine IP Adresse vergeben hast ! (Quick Set) Das darf in einem VLAN Umfeld niemals der Fall sein. Auch das ist grundfalsch und das Tutorial weisst ebenso explizit in ROT darauf hind das man das NICHT machen soll.

Damit hebelst du komplett die VLAN Trennung aus.

Diese 2 Fehler einfachen Flüchtigkeitsfehler weil du nicht richtig gelesen hast bedingen das das gesamte Konstrukt nicht sauber funktioniert !

Korrigiere das, und dann wird auch alles sofort zum Fliegen kommen.

Dein grundsätzliches Design ist absolut korrekt und die restlichen Settings auch !

Besonders dieses Kapitel:

Mikrotik VLAN Konfiguration ab RouterOS Version 6.41

Was steht dort extra rot hervorgehoben ?? Und was hast du da in deiner Konfig stehen ?

Der erste Kardinalsfehler hätte dir deshalb doch sofort ins Auge sprichen müssen !

Du hast den Port ether 1 als Bridge Memeber eingetragen was FALSCH ist !

Logisch, denn das Netzwerk zwischen ether 1 und der FritzBox ist ein vollkommen isoliertes geroutetes Netzwerk und ether 1 deshalb ein dedizierter Routerport der dann NICHT gleichzeitig Member der Bridge sein darf !

Nehme den also dort raus und das wird vermutlich schon alle deine Probleme lösen.

Das zuerst von dir geschilderte Problem das du bei der WinBox den CRS über mehrere Interfaces siehst zeigt schon einen Fehler und ist eine Ursache davon.

Du kannst das natürlich auch über die Bridge machen, dann musst du aber ein VLAN Interface vlan 1 anlegen, dem eine IP aus dem FB Netz geben und dann über das Interface routen. Dann wäre ether 1 natürlich wieder Bridgemember im VLAN 1.

Das ginge auch und wäre eine alternative Konfig Option. Siehe dazu auch hier:

Mikrotik - mehrere VLANs auf cAP AC mit CAPsMAN

Für eine musst du dich aber zwingend entscheiden. Ein Mischmasch klappt nicht.

Und auch das Tutorial sollte man schon richtig lesen und sauber Schritt für Schritt vorgehen

Der 2te grobe Fehler ist das du dem Bridge Interface eine IP Adresse vergeben hast ! (Quick Set) Das darf in einem VLAN Umfeld niemals der Fall sein. Auch das ist grundfalsch und das Tutorial weisst ebenso explizit in ROT darauf hind das man das NICHT machen soll.

Damit hebelst du komplett die VLAN Trennung aus.

Diese 2 Fehler einfachen Flüchtigkeitsfehler weil du nicht richtig gelesen hast bedingen das das gesamte Konstrukt nicht sauber funktioniert !

Korrigiere das, und dann wird auch alles sofort zum Fliegen kommen.

Dein grundsätzliches Design ist absolut korrekt und die restlichen Settings auch !

Muss ich eigentlich zwingend das Default VLAN 1 erstellen, wenn ich das Routing über den Routing Port (Eth1) laufen lassen möchte?

Nein !Du darfst es dann auch gar nicht erstellen !

Wie oben schon gesagt gibt es 2 Optionen bei denen entweder oder gilt !!

- Routing Option in dem eth1 ein dediziert gerouteter Port ist mit einer IP direkt auf dem Port

- Routing via VLAN. Dann gibt es ein VLAN 1 Interface statt eth1 und eth1 ist dann untagged Member der Bridge im VLAN 1

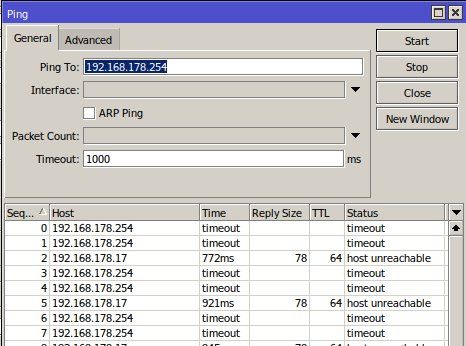

Was komisch ist ist dein "Quick Set" Setup. Dort sollten keinerlei IPs zu sehen sein. Weder Gateways noch irgend sonst etwas. Auch die Timeouts beim Ping zeigen das dort irgendetwas nicht stimmt. Gff. doppelte IPs oder sowas im Koppelnetz also dem FritzBox LAN.

Der Fehler ist rein nur dort zu vermuten...

Zu deinen Fragen:

1) Muss unter Local Network das Kontrollkästchen für "Bridge All LAN Ports" noch aktiviert werden damit das Netzwerk läuft?

Nein !Das ist vermutlich ein Automatismus der dir deine Konfig zerschiesst. Du solltest unter System --> Reset Konfiguration den Switch resetten, und dann unbedingt den Haken NO Default Config setzen so das der Switch gänzlich nackt und OHNE irgendwelche Default Konfig hochkommt.

So kannst du dir ganz sicher sein, das dort keinerlei Automatismus mehr rennt der dir immer deine Konfig IP technisch zerschiesst.

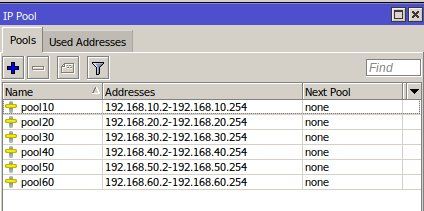

Dann richtest du selber die IP auf eth1 an, richttest die Bridge ein und fängst erstmal mit nur 2 VLANs z.B. 10 und 20 an.

Bringst das alles zum Fliegen und wenn das sauber rennt dann den Rest aller VLANs.

2) Bedarf es noch einer Local Network IP Adresse?

Nein !In keinem Falle solltest du diese setzen ! Wozu ?

Du hast im FritzBox VLAN die Koppel IP auf dem eth1 Port und in allen VLANs die VLAN IPs des Switches für den Zugang.

KEINE Local IP also ! Die gibte s auch nicht mehr wenn du den Reset OHNE Default Konfig machst wie oben beschrieben.

Nochwas:

Du hast Router OS auf dem Switch also hast du immer einen quasi Hybrid Betrieb zwischen Bridging und Routing. Die Bridge managed den ganzen Layer 2 VLAN Traffic intern und der parallel dazu laufende Router routet den inter VLAN Traffic über die VLAN IP Interfaces.

So muss man sich das im Kopf vorstellen. Eine Layer 2 Bridge und darüber der Router der quasi immer ein bein im VLAN hat und darüber das L3 erledigt.

Womit mag das wohl zusammenhängen frag ich mich? Das ergibt doch gar keinen Sinn.

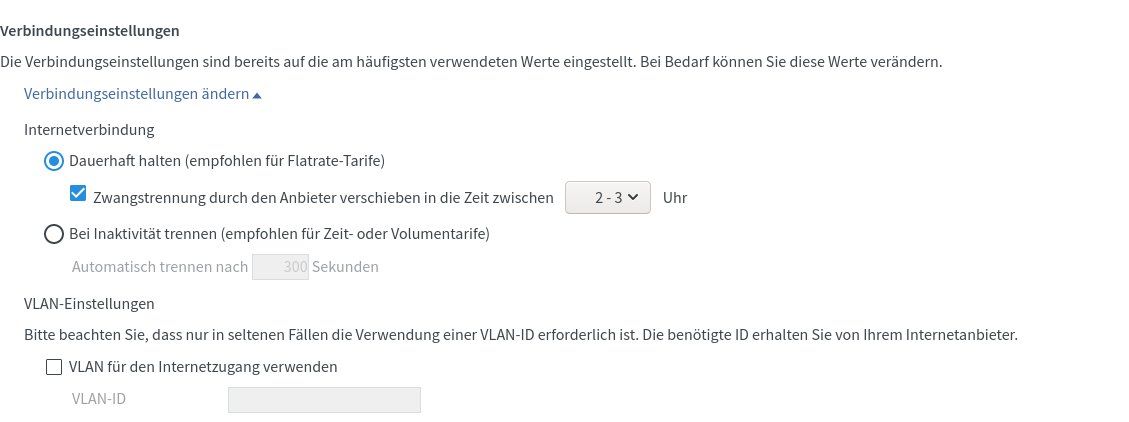

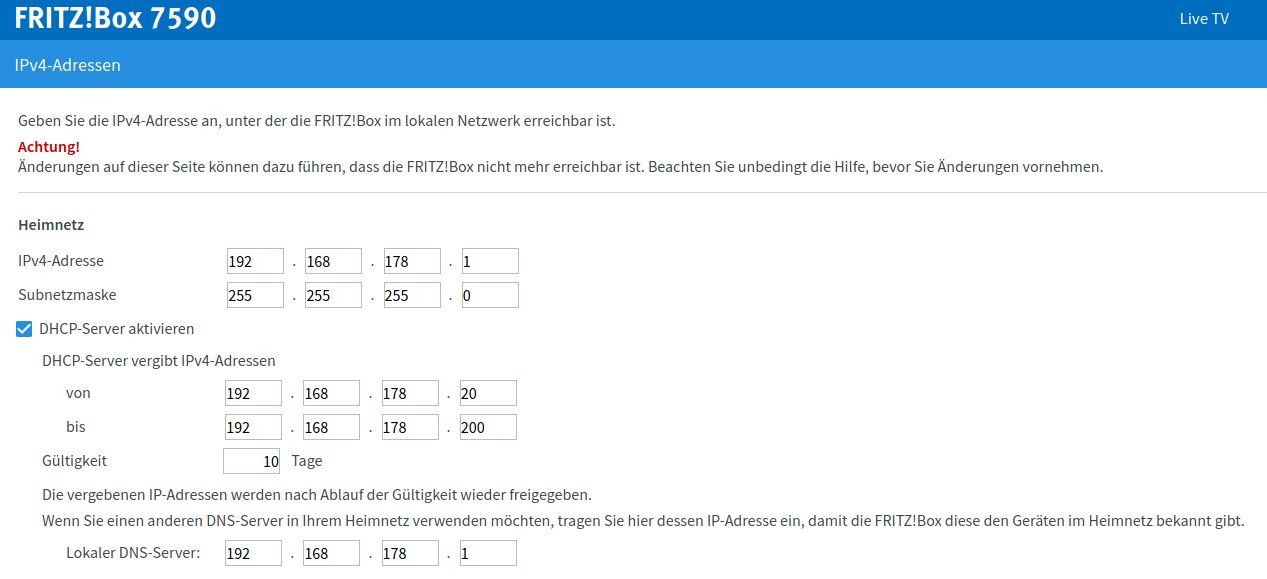

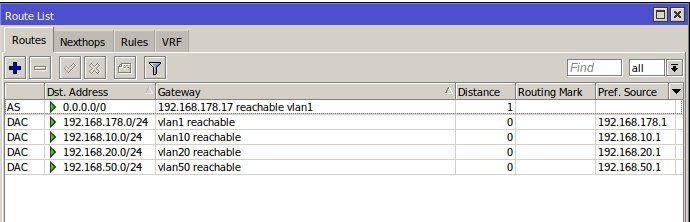

Hast du die Default Konfig aktiv ?? Wenn ja, Reset und löschen bzw. OHNE Default Konfig starten !Welche Masken aus der FB wären hilfreich, um zu sehen, ob die Einstellungen in der FB korrekt sind?

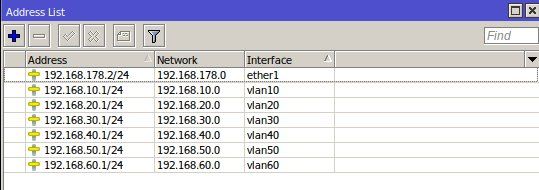

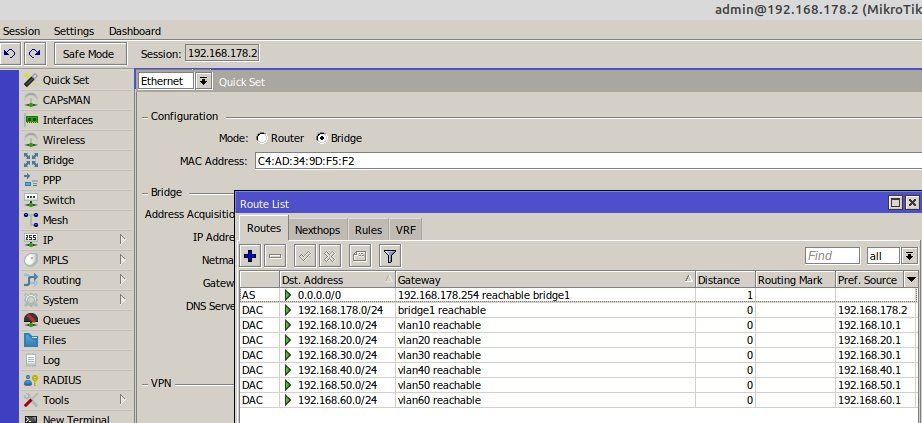

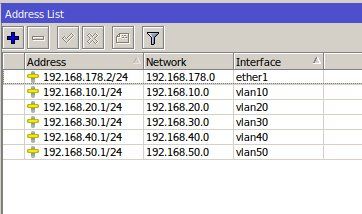

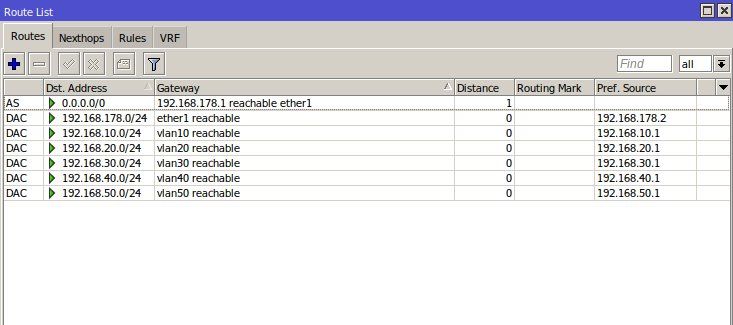

Das ist kinderleicht, da gibt es nur sehr wenig zu beachten, denn die FritzBox gibt hier das IP Netzwerk ja fest vor !! Im Default ist das ja das 192.168.178.0er Netz mit einem 24 Bit Prefix.Sprich also die wichtigsten Regeln sind:

- 24 Bit Maske (255.255.255.0)

- Netzwerk (Default) 192.168.178.0 oder das was verwendet wird.

- eth1 IP darf NICHT in der DHCP Adress Range der FritzBox liegen !!!

- Default Route des MT 0.0.0.0/0 muss auf die LAN IP der FritzBox zeigen (192.168.178.1)

- Statische VLAN Route(n) auf der FB zeigen auf die eth1 IP

Das Tutorial basiert auf einem Router sprich Routerboard Hardware auf dem aber auch Router OS rennt. Ich habe hier aber auf einem CRS305 Switch mit aktuellem Router OS dein Setup mal konfiguriert mit 3 VLANs 10, 20 und 30 und das rennt dort alles fehlerfrei genau wie im Tutorial beschrieben.

Vorher einen Reset gemacht und keine Default Konfig aktiviert.

Dann alles von der Pike konfiguriert und rennt fehlerfrei.

Das sollte beim CRS326 völlig identisch zum CRS305 sein !

Darüber hinaus schon mal ein großes Danke schön für die Geduld

Keine Sorge...wir bekommen dich schon zu einem laufenden Setup

Nein, vermutlich nicht.

Hast du mal gecheckt ob die automatische IP Adressierung des „Quick Set“ sich eine IP von der FritzBox zieht ?

Das würde dann bedeuten das dort irgendwo ein DHCP Automatismus aktiv ist der da nicht hingehört

wiki.mikrotik.com/wiki/Manual:Quickset

Vermutlich ist der Mode falsch. Sucht man nach „Disable MikroTik Quick Set“ bei Dr. Google gibt es diverse Einträge...

Das muss man irgendwie deaktivieren. Komisch das der CRS305 das hier nicht hat.

Im Zweifel gehst du dann über die Vlan 1 Option statt eth1 routen.

Also:

Hast du mal gecheckt ob die automatische IP Adressierung des „Quick Set“ sich eine IP von der FritzBox zieht ?

Das würde dann bedeuten das dort irgendwo ein DHCP Automatismus aktiv ist der da nicht hingehört

wiki.mikrotik.com/wiki/Manual:Quickset

Vermutlich ist der Mode falsch. Sucht man nach „Disable MikroTik Quick Set“ bei Dr. Google gibt es diverse Einträge...

Das muss man irgendwie deaktivieren. Komisch das der CRS305 das hier nicht hat.

Im Zweifel gehst du dann über die Vlan 1 Option statt eth1 routen.

Also:

- Vlan 1 IP Interface mit FB Netz IP anlegen und Taggeld der Bridge zufügen

- eth1 wird dann untagged Member der Bridge (PVID 1)

- Routing dann via Vlan1

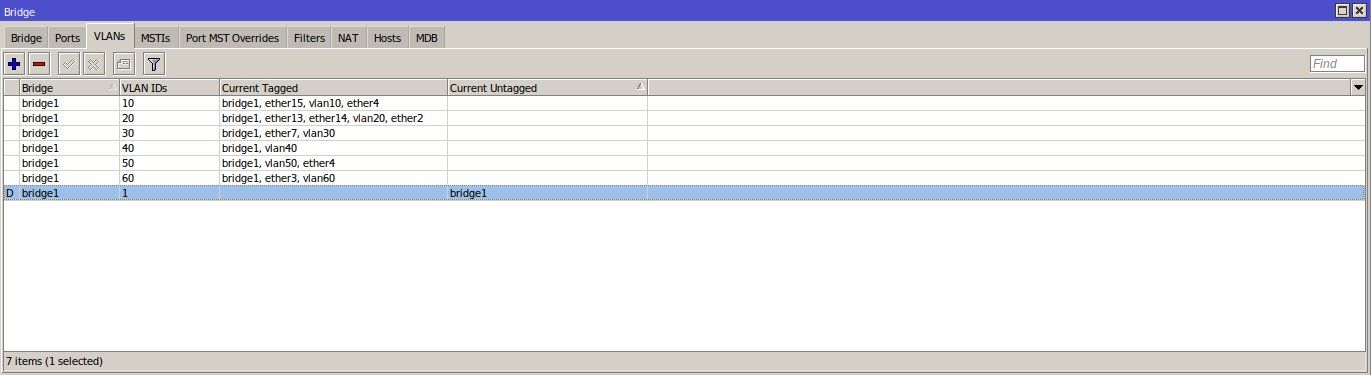

Du hast schon wieder einen Kardinalsfehler in deiner Konfig drin !!!

Und wieder Das Tutorial nicht gelesen !!!

Das VLAN 1 und das Bridge1 Interface sind immer Tagged Member der VLAN Bridge. Bei dir fälschlicherweise untagged.

Bitte lies doch das Tutorial, das würde allen helfen hier nicht imemr alle Schritte doppelt und dreifach zu beschreiben.

So bekommt dein VLAN 1 IP Interface natürlich keine IP Connectivity und es muss scheitern.

Und wieder Das Tutorial nicht gelesen !!!

Das VLAN 1 und das Bridge1 Interface sind immer Tagged Member der VLAN Bridge. Bei dir fälschlicherweise untagged.

Bitte lies doch das Tutorial, das würde allen helfen hier nicht imemr alle Schritte doppelt und dreifach zu beschreiben.

So bekommt dein VLAN 1 IP Interface natürlich keine IP Connectivity und es muss scheitern.

Ich finde es immer wieder faszinierend, was @aqui für eine Esels-Geduld hat. Unglaublich! Eigentlich müsste Frank extra für den "Hasen" einen "Donate-Button" einbauen oder einen Weg finden, wie man zum Dank Bier per Mail an ihn verschicken kann

@seeker Auch dir ein "Daumen hoch" für deine Hartnäckigkeit, das Problem zu lösen und nicht aufzugeben.

Unnötige Fragen gibt es nicht! Eine Frage wäre nur unnötig, wenn man die Lösung kennt, aber dann würde man ja nicht fragen.

*Freitag-Philosophenmodus aus*

Unnötige Fragen gibt es nicht! Eine Frage wäre nur unnötig, wenn man die Lösung kennt, aber dann würde man ja nicht fragen.

*Freitag-Philosophenmodus aus*

Nein, das ist Unsinn, es kann nicht an der FB liegen. Die kann das wunderbar lösen wenn man auf dem Switch routet und die FB über ein Koppel LAN anbindet. Das ist ein klassisches Allerweltsdesign was so hundertfach rennt und erprobt ist.

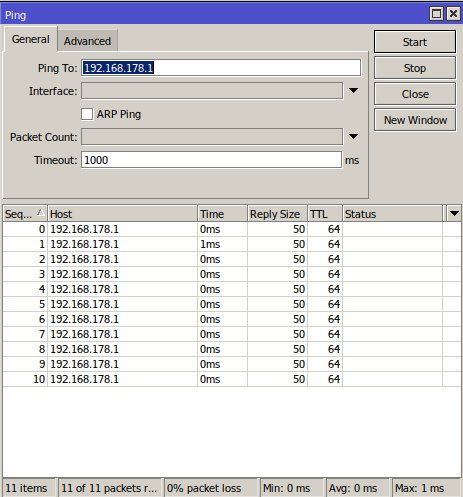

Die Frage ist ob du aus einem deiner VLANs die Switch IP Interfaces der anderen VLANs und ( ganz wichtig) die der FritzBox pingen kannst.

Ist das der Fall funktioniert dein Routing fehlerlos.

Wenn du dann aus dem VLAN auch eine nackte IP im Internet pingen kannst (z.B. 8.8.8.8) dann wäre alles generell OK und du hast volle Internet Connectivity.

Wenn du dann Hostnamen nicht erreichen kannst hast du lediglich ein DNS Problem.

Leider fehlen solche Feedbacks so das man immer nur etwas raten kann...

Die Frage ist ob du aus einem deiner VLANs die Switch IP Interfaces der anderen VLANs und ( ganz wichtig) die der FritzBox pingen kannst.

Ist das der Fall funktioniert dein Routing fehlerlos.

Wenn du dann aus dem VLAN auch eine nackte IP im Internet pingen kannst (z.B. 8.8.8.8) dann wäre alles generell OK und du hast volle Internet Connectivity.

Wenn du dann Hostnamen nicht erreichen kannst hast du lediglich ein DNS Problem.

Leider fehlen solche Feedbacks so das man immer nur etwas raten kann...

Glückwunsch ! Kann man mal wieder sehen das beharrliches Troubleshooten am Ende belohnt wird !

Wenn’s nicht Zuviel Mühe ist kannst du ja mal mit PuTTY oder Teraterm eine Telnet Session auf das CLI des Switches aufmachen und mit dem Kommando export die Konfig exportieren und hier posten.

chiark.greenend.org.uk/~sgtatham/putty/latest.html

Dann haben ggf. andere die das gleiche Setup anstreben eine Blaupause und müssen das Rad nicht neu erfinden.

Wenn’s nicht Zuviel Mühe ist kannst du ja mal mit PuTTY oder Teraterm eine Telnet Session auf das CLI des Switches aufmachen und mit dem Kommando export die Konfig exportieren und hier posten.

chiark.greenend.org.uk/~sgtatham/putty/latest.html

Dann haben ggf. andere die das gleiche Setup anstreben eine Blaupause und müssen das Rad nicht neu erfinden.

Hier der versprochene export meiner Konfig. vom CRS326

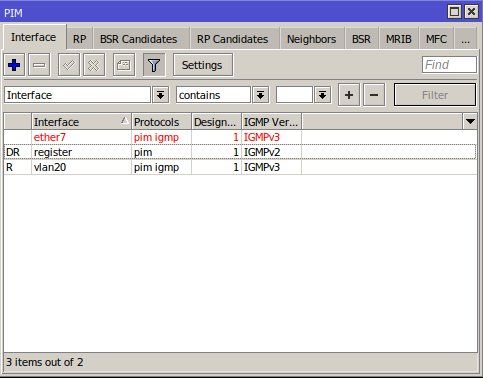

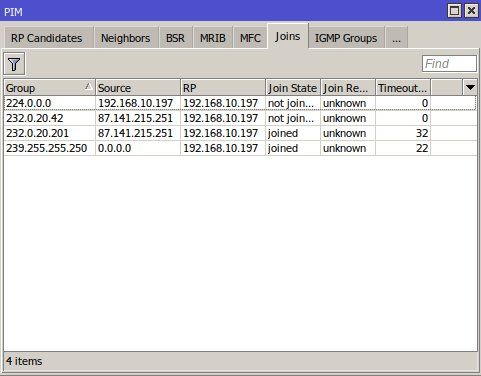

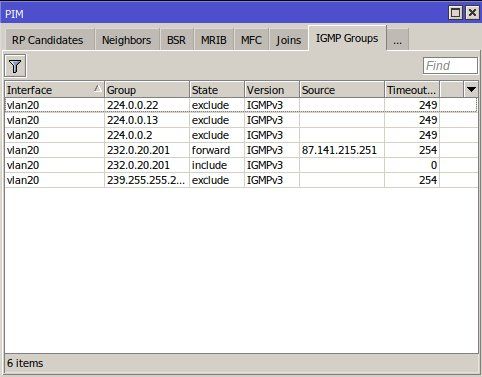

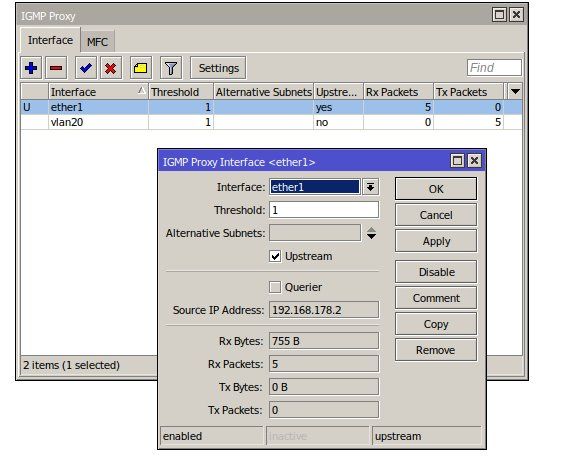

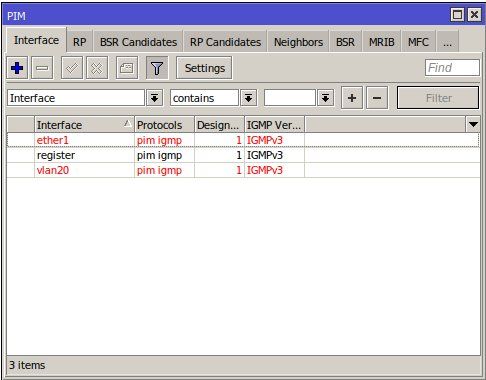

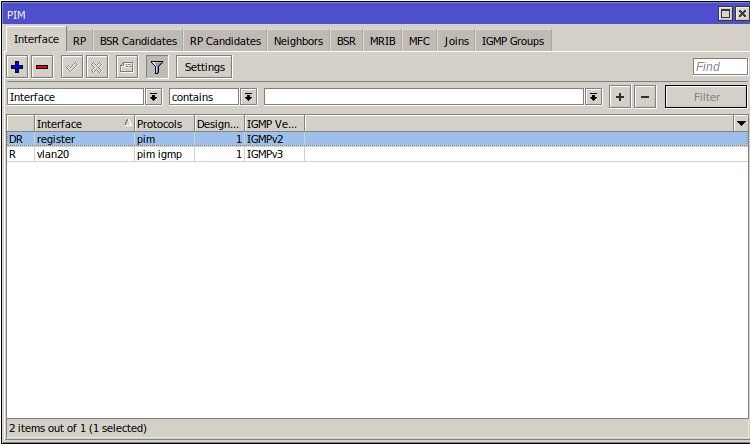

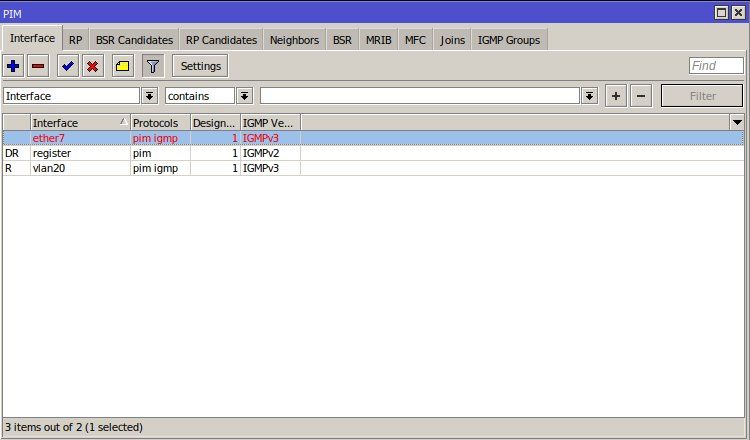

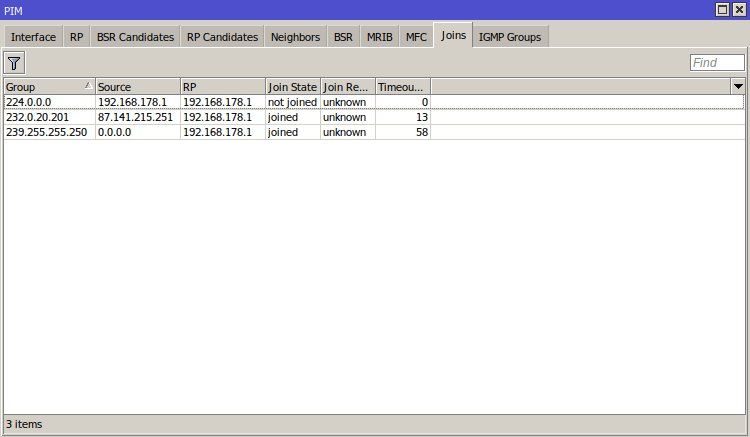

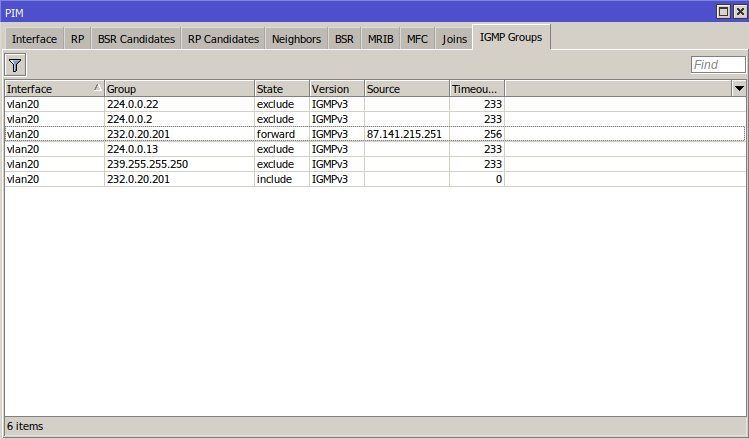

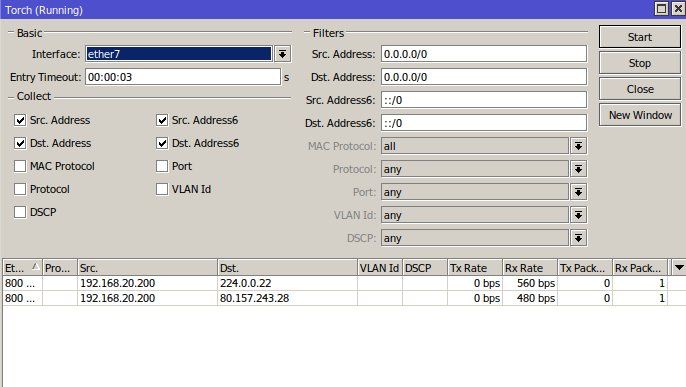

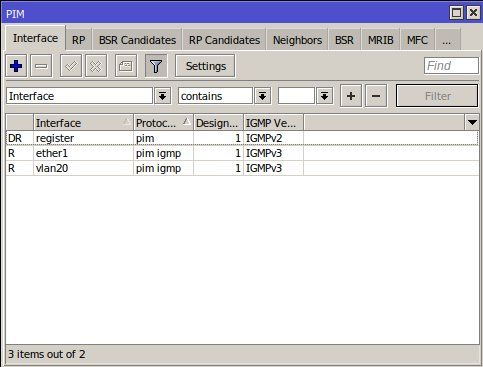

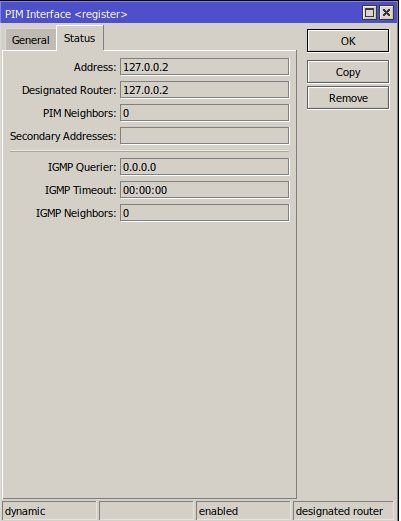

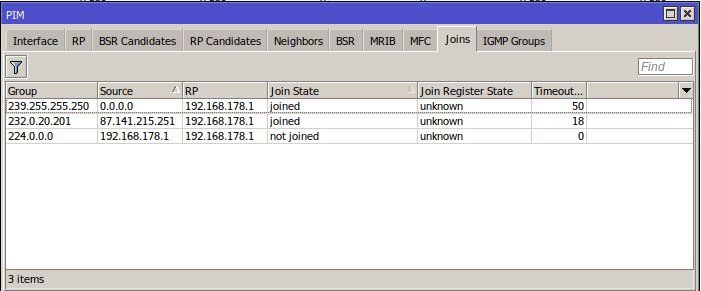

Das ist aber nicht gut bzw. gar nicht zu lesen. Besser ist du cut and pastest den Text Output und setzt den hier in Code Tags ! Was das Thema Magenta TV anbetrifft. Wie hast du das gelöst mit PIM (Sparse) Routing oder mit IGMP Proxy ?!

Denk dran das Magenta IGMP v3 erzwingt. Du musst also alle Komponenten komplkett auf IGMPv3 konfigurieren !

da Strg+C aus Putty nicht funktioniert hat

Das kannst du einstellen:superuser.com/questions/1169214/is-there-a-way-to-make-putty-use ...

conetrix.com/blog/how-to-copy-and-paste-with-putty

DR Register steht immer noch auf IGMPv2 ! Mit v2 ist kein Magenta TV möglich !

Hier mal ein ähnliches Beispiel was zeigt das es grundsätzlich klappt:

Magenta TV hinter pfSense und Cisco c3560cx

Hier mal ein ähnliches Beispiel was zeigt das es grundsätzlich klappt:

Magenta TV hinter pfSense und Cisco c3560cx

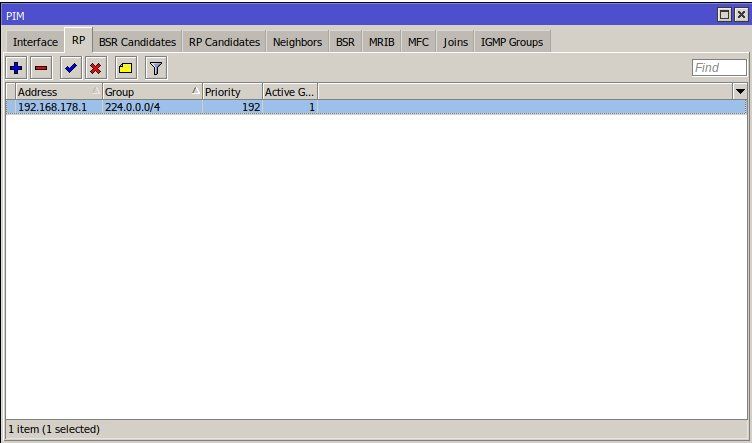

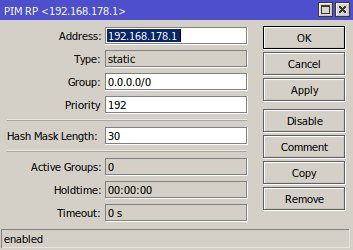

Du machst einen Denkfehler !

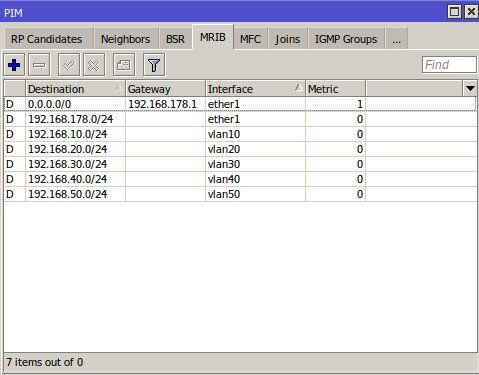

Der IGMP Proxy ist doch schon auf deiner FritzBox konfiguriert und am laufen. Deshalb musst du KEINEN zusätzlichen Proxy installieren. Der Mikrotik macht rein nur IP PIM Routing für Multicast auf dem eth1 Interface (Koppelport zur FB) und in das VLAN 20.

Dein Mikrotik entspricht dem im oben genannten Thread Cisco Catalyst 3650 als Layer 3 Switch mit PIM.

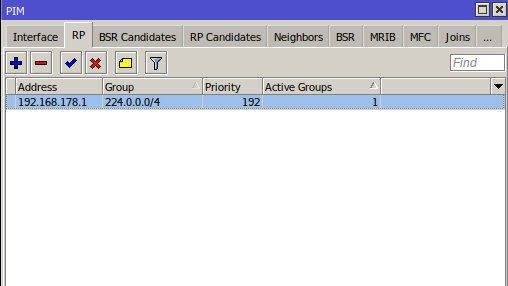

Den Rendezvous Point kannst du dann entweder auf die FB Box LAN IP setzen oder direkt auf einen der Magenta MRouter wie z.B. 62.155.241.4

Der IGMP Proxy ist doch schon auf deiner FritzBox konfiguriert und am laufen. Deshalb musst du KEINEN zusätzlichen Proxy installieren. Der Mikrotik macht rein nur IP PIM Routing für Multicast auf dem eth1 Interface (Koppelport zur FB) und in das VLAN 20.

Dein Mikrotik entspricht dem im oben genannten Thread Cisco Catalyst 3650 als Layer 3 Switch mit PIM.

Den Rendezvous Point kannst du dann entweder auf die FB Box LAN IP setzen oder direkt auf einen der Magenta MRouter wie z.B. 62.155.241.4

VLAN20 (worin der Magenta Receiver sich seine IP bezieht) als PIM Route zu konfigurieren?

Das musst du ja ansonsten kannst du doch gar kein Multicast routen in andere IP Segmente !Ggf. solltest du dir also besser nochmal die MC Grundlagen ansehen:

youtube.com/watch?v=AvbSMBKBZgY

Alle 6 Folgen sind sehenswert !

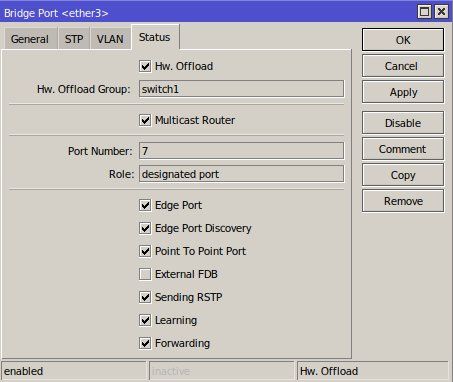

noch den Ether7 setze, ist dieser grundsätzlich rot markiert

Ist ether7 denn ein geroutetes Interface ??Bedenke das PIM eine reine Layer 3 Funktion ist also folglich rein nur auf ein IP Interface konfigurierbar ist ! Wenn ether7 Member einer Bridge oder sowas ist (als rein Layer 2) wäre das natürlich Blödsinn dann, aber das weisst du auch selber.

Generell hast du 2 Optionen MC auf dem MT zu konfigurieren.

- Per PIM Routing, dann ist der IGMP Proxy Tabu

- Global per IGMP Proxy, dann ist PIM Routing Tabu

Leider finde ich im Netz auch kein Konfig. Beispiel zu Mikrotik mit Winbox Oberfläche

Sorry, die Anmerkung verstehe ich jetzt nicht wirklich ??!Das WinBox Tool ist ja eine reine Konfig Hilfe, sprich Konfig ONLY um Anfängern das CLI zu ersparen und damit sie mit Klicki Bunti arbeiten können. Mit Netzwerk Funktionen hat die WB rein gar nichts zu tun. Ob du deine Konfig mit der WinBox, dem WebGUI oder per CLI in den Mikrotik reinklöppelst ist doch vollkommen Latte. Alle 3 sind rein nur Hilfen die Box zu konfigurieren. Das hat doch mit IP Funktionen und Features nichts zu tun. In sofern ist das jetzt etwas wirr was du damit sagen willst ??

und aus der Literatur werde ich ich so recht nicht schlau

Welche der zahllosen Literaturstellen meinst du denn ?? Da werden wir jetzt nicht so recht schlau draus ?! Hier ist die Rede von IP Adressen setzen

Die sind auch zwingend erforderlich. Ohne IP keine Netzwerk Kommunikation und auch kein Multicasting, das ist klar.Aber du hast doch auch IP Adressen gesetzt, warum sollte hier denn deiner Meinung nach ein Fehler vorliegen ?

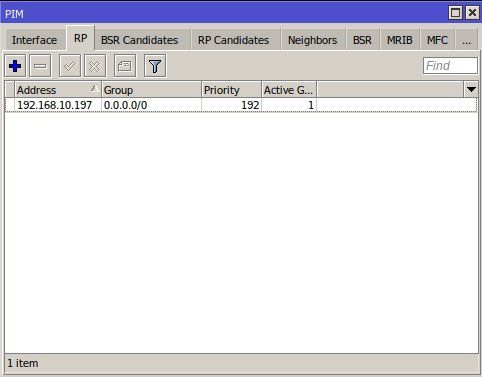

Einen Fehler hast du aber gemacht in der PIM RP Einstellung. Die Group muss man auf die Range der gültigen Multicast Adressen setzen also 224.0.0.0 /4

Das in deinem Multicast Test der Ton nicht mitkommt hat nichts mit dem Netzwerk an sich zu tun. Das ist schon ein Fehler in der Virdeo Datei bzw. dem Abspielen an sich. Du solltest dann vorher immer direkt im VLC testen ob dieser die Datei auch direkt mit Ton abspielen kann. Vermutlich scheitert das dann auch schon. Das Netzwerk an sich kann ja logischerweise die kombinierten Video Daten niemals trennen, das wäre vollkommen unlogisch. Statt direkt von der Platte werden diese dann nur in UDP RTP Frames Transportiert über das Netz.

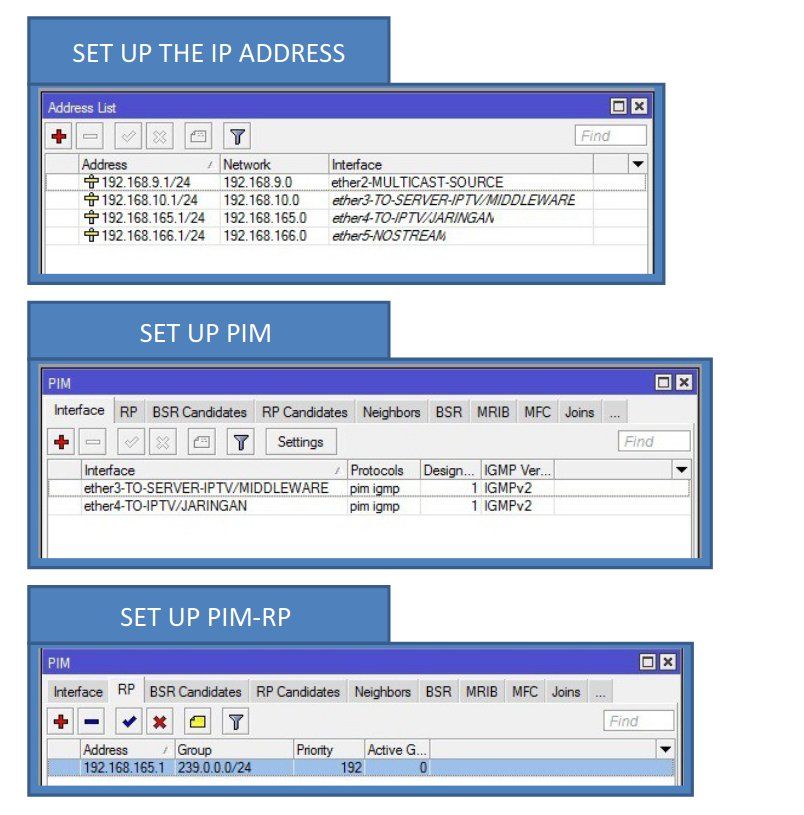

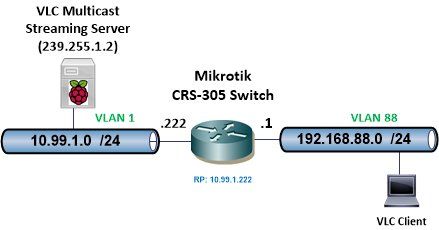

Hier ein Beispiel für einen sauber funktionierenden Testaufbau:. Multicast Streaming Setup wie HIER beschrieben.

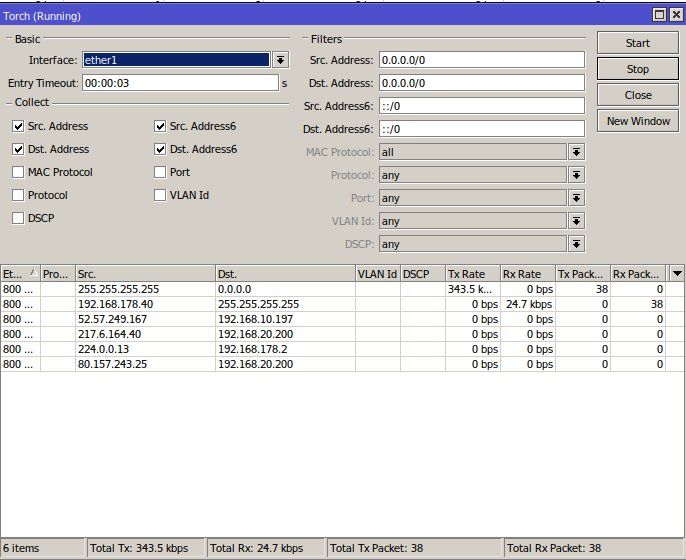

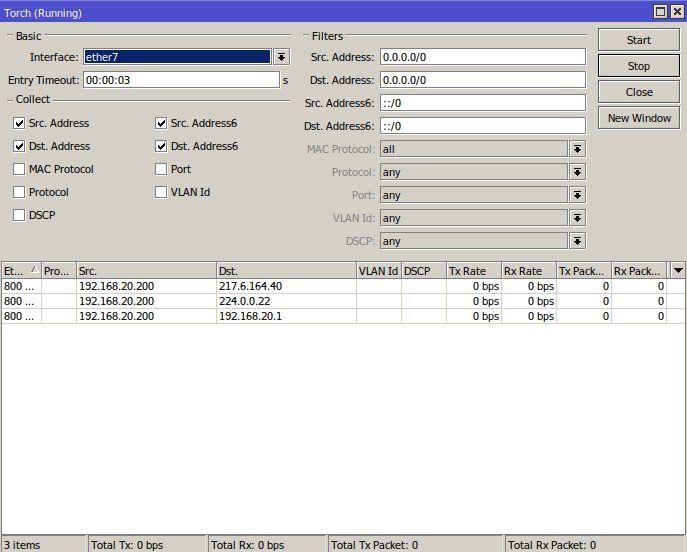

Mikrotik Switch Konfig:

Wie gesagt...fehlerlos.

Hier ein Beispiel für einen sauber funktionierenden Testaufbau:. Multicast Streaming Setup wie HIER beschrieben.

Mikrotik Switch Konfig:

[admin@CRS-305] > export

# aug/21/2020 11:06:17 by RouterOS 6.47.2

# software id = NI5U-ABCD

#

# model = CRS305-1G-4S+

# serial number = AB5B0A612345

/interface bridge

add admin-mac=74:4D:12:65:04:34 auto-mac=no comment=defconf igmp-snooping=yes name=\

VLANbridge vlan-filtering=yes

/interface ethernet

set [ find default-name=sfp-sfpplus1 ] auto-negotiation=no

/interface vlan

add interface=VLANbridge name=vlan1 vlan-id=1

add interface=VLANbridge name=vlan88 vlan-id=88

/ip hotspot profile

set [ find default=yes ] html-directory=flash/hotspot

/ip pool

add name=dhcp_pool88 ranges=192.168.88.100-192.168.88.150

/ip dhcp-server

add address-pool=dhcp_pool88 disabled=no interface=vlan88 name=dhcp1

/interface bridge port

add bridge=VLANbridge comment="VLAN 88 Port" frame-types=\

admit-only-untagged-and-priority-tagged interface=ether1 pvid=88

add bridge=VLANbridge comment="VLAN 1 Port" frame-types=\

admit-only-untagged-and-priority-tagged interface=sfp-sfpplus1

add bridge=VLANbridge comment=defconf interface=sfp-sfpplus2

add bridge=VLANbridge comment=defconf interface=sfp-sfpplus3

add bridge=VLANbridge comment=defconf interface=sfp-sfpplus4

add bridge=VLANbridge comment="IP Int. VLAN1" frame-types=admit-only-vlan-tagged interface=\

vlan1

add bridge=VLANbridge comment="IP Int. VLAN88" frame-types=admit-only-vlan-tagged \

interface=vlan88 pvid=88

/ip neighbor discovery-settings

set discover-interface-list=!dynamic

/ip settings

set accept-redirects=yes

/interface bridge vlan

add bridge=VLANbridge tagged=VLANbridge,vlan1 vlan-ids=1

add bridge=VLANbridge tagged=VLANbridge,vlan88 vlan-ids=88

/ip address

add address=192.168.88.1/24 interface=vlan88 network=192.168.88.0

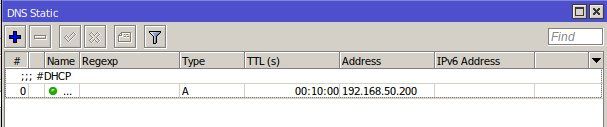

add address=10.99.1.222/24 interface=vlan1 network=10.99.1.0

/ip dhcp-server network

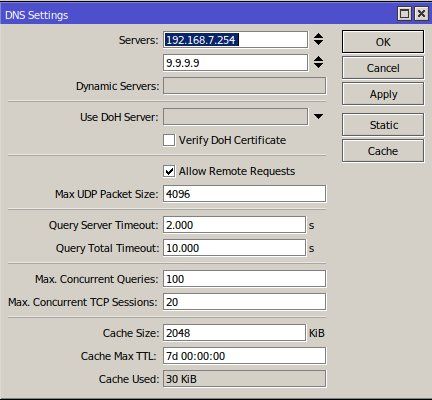

add address=192.168.88.0/24 dns-server=10.99.1.254 gateway=192.168.88.1 netmask=24

/ip route

add distance=1 gateway=10.99.1.254

/routing pim interface

add igmp-version=IGMPv3 interface=vlan1

add igmp-version=IGMPv3 interface=vlan88

/routing pim rp

add address=10.99.1.222

/system clock

set time-zone-name=Europe/Berlin

/system identity

set name=CRS-305

/system ntp client

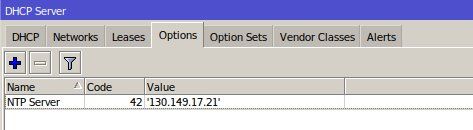

set enabled=yes primary-ntp=130.149.17.21

/system routerboard settings

set boot-os=router-os

/system swos

set allow-from-ports=p1,p2 identity=CRS-305 static-ip-address=192.168.88.10

[admin@CRS-305] >

Es ist ja nur die Registrierung des Rendezvous Points. IGMPv3 ist kompatibel zu v2. Es kann gut sein das der Reply mit v2 kommt und es deshalb so angezeigt wird.

Dazu müsste man mal den Wireshark drauf loslassen und sich das ansehen. Das hatte ich in dem o.a. Test noch nicht gemacht, kann das aber nochmal tun.

Dazu müsste man mal den Wireshark drauf loslassen und sich das ansehen. Das hatte ich in dem o.a. Test noch nicht gemacht, kann das aber nochmal tun.

Ich greife das Ausgangsproblem des Themas nochmal auf.

Es wurde ja herausgestellt, dass der kleine MT Ac Lite mit dem Routing überfordert ist.

Ich setze hingegen einen RB3011UiAS-RM als Router und einen CRS328-24P-4S+RM als Core-Switch ein.

Auch bei mir wird (leider) der gesamte Inter-VLAN Traffic über den Router und damit auch über die Firewall (10 Filterrules) geschickt.

Nun ist der 3011 nicht unbedingt schwach auf der Brust, allerdings komme ich beim Dateitransfer zwischen zwei Geräten trotz 1 GBit-Netz nicht über 50 MB/s hinaus, wenn Daten von VLAN 1 ins VLAN 2 geschaufelt werden.

aqui, ließe sich das "Performance-Problem" bereits dadurch lösen, indem ich beide Geräte in dasselbe VLAN hänge, so dass dann kein Routing mehr stattfinden müsste?

Meine VLAN-Struktur macht ehrlich gesagt wenig Sinn.

Es war vor Monaten eher mein Wille, anhand deiner Tutorials zu lernen.

Derzeit habe ich 8 VLANs, die auf 3 reduziert werden könnten.

Es wurde ja herausgestellt, dass der kleine MT Ac Lite mit dem Routing überfordert ist.

Ich setze hingegen einen RB3011UiAS-RM als Router und einen CRS328-24P-4S+RM als Core-Switch ein.

Auch bei mir wird (leider) der gesamte Inter-VLAN Traffic über den Router und damit auch über die Firewall (10 Filterrules) geschickt.

Nun ist der 3011 nicht unbedingt schwach auf der Brust, allerdings komme ich beim Dateitransfer zwischen zwei Geräten trotz 1 GBit-Netz nicht über 50 MB/s hinaus, wenn Daten von VLAN 1 ins VLAN 2 geschaufelt werden.

aqui, ließe sich das "Performance-Problem" bereits dadurch lösen, indem ich beide Geräte in dasselbe VLAN hänge, so dass dann kein Routing mehr stattfinden müsste?

Meine VLAN-Struktur macht ehrlich gesagt wenig Sinn.

Es war vor Monaten eher mein Wille, anhand deiner Tutorials zu lernen.

Derzeit habe ich 8 VLANs, die auf 3 reduziert werden könnten.

Auch bei mir wird (leider) der gesamte Inter-VLAN Traffic über den Router und damit auch über die Firewall

Das müsste ja nicht unbedingt sein und du könntest ja mit dem CRS Switch der ja L3 fähig ist ein sinvolleres Layer 3 Konzept umsetzen was erheblich besser wäre in dem Umfeld.Verständnissproblem Routing mit SG300-28

Allein das würde dein Problem schon lösen und auf die Firewall beim Inter VLAN Routing müsstest du auch nicht verzichten.

indem ich beide Geräte in dasselbe VLAN hänge

Ja, ginge auch, weicht aber dann dein Segmentierungs Konzept auf. Routing auf dem L3 Switch ist dann besser und liesse sich auch mit der jetzigen Konfig einfacher umsetzen indem du alles L3 auf den CRS VLAN Switch migrierst.die auf 3 reduziert werden könnten.

Dann setze das so um. Terminiere bzw. route die auf dem CRS und sende rein nur den Internet Traffic zum Router über ein Transfer VLAN. Siehe L3 Konzept oben. Fertisch....

Du betreibst ja das VLAN Routing über einen "one armed" 802.1q Anschluss. Damit Pakete von einem VLAN ins andere gelangen müssen sie 2 mal über einen gemeinsamen Draht was diesen Performance technisch natürlich belastet wenn du viel Inter VLAN Traffic hast und besonders bei größeren Voluminas. Das beeinträchtigt dann natürlich auch allen anderen Verkehr der ins Internet geht. Deshalb ist das nicht ganz so optimal und ein reines L3 Konzept technisch sinnvoller. Besonders wenn man einen L3 VLAN Switch sein eigen nennt wie du.

Kann ich zu 100% unterschreiben. Hatte auch laienhaft vor einigen Jahren allen Inter-VLAN-Verkehr über den Router gedrückt und es war quälend langsam. Mit einem L3-Switch und Transfernetz für den Internettraffic zum Router läuft das extrem geschmeidig, auch dank der Hilfe von @aqui.

Fazit: Der Hase kann's eben

Fazit: Der Hase kann's eben

Achtung Cybersecurity: Bitte Firmware aktualisieren!

Quelle: cvedetails.com/vulnerability-list/vendor_id-12508/product_id-236 ...

Mikrotik Router : List of security vulnerabilities

1 CVE‑2023‑24094 787 DoS 2023‑03‑27 2023‑03‑31 0.0 None

2 CVE‑2022‑45315 125 Exec Code 2022‑12‑05 2023‑02‑03 0.0 None

3 CVE‑2022‑45313 125 Exec Code 2022‑12‑05 2023‑02‑03 0.0 None

Quelle: cvedetails.com/vulnerability-list/vendor_id-12508/product_id-236 ...

Mikrotik Router : List of security vulnerabilities

1 CVE‑2023‑24094 787 DoS 2023‑03‑27 2023‑03‑31 0.0 None

2 CVE‑2022‑45315 125 Exec Code 2022‑12‑05 2023‑02‑03 0.0 None

3 CVE‑2022‑45313 125 Exec Code 2022‑12‑05 2023‑02‑03 0.0 None