Schadsoftware mit Wireshark aufspüren

Hallo Zusammen,

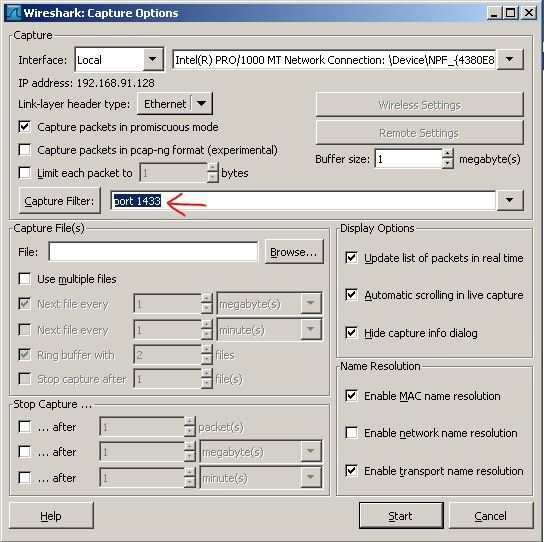

ich habe das Problem, dass ein Rechner in meinem Netzwerk zu unterschiedlichen Zeiten einen Angriff auf fremde Server versucht. Mein Internet-Provider teilte mir mit dass es sich bei diesen "Angriffen" um Einwahlversuche über Telnet/SSH handelt. Um heraus zu finden welcher PC die Probleme macht habe ich Wireshark in der Version 2.0.5 installiert. Leider füllen sich dabei die Protokolldateien so schnell dass sich nur ein begrenzter Zeitraum aufnehmen lässt. Um diese Datenflut zu reduzieren wollte ich nur die Dienste Telnet/SSH bzw. TCP Port 22/23 aufzeichnen. Trotz Studium verschieder Anleitungen, die sich auf eine ältere Wireshark-Version beziehen, ist es mir nicht gelungen einen Mitschneide-Filter zu erstellen. Kann mir jemand helfen?

Vielen Dank im Voraus

Ralf

ich habe das Problem, dass ein Rechner in meinem Netzwerk zu unterschiedlichen Zeiten einen Angriff auf fremde Server versucht. Mein Internet-Provider teilte mir mit dass es sich bei diesen "Angriffen" um Einwahlversuche über Telnet/SSH handelt. Um heraus zu finden welcher PC die Probleme macht habe ich Wireshark in der Version 2.0.5 installiert. Leider füllen sich dabei die Protokolldateien so schnell dass sich nur ein begrenzter Zeitraum aufnehmen lässt. Um diese Datenflut zu reduzieren wollte ich nur die Dienste Telnet/SSH bzw. TCP Port 22/23 aufzeichnen. Trotz Studium verschieder Anleitungen, die sich auf eine ältere Wireshark-Version beziehen, ist es mir nicht gelungen einen Mitschneide-Filter zu erstellen. Kann mir jemand helfen?

Vielen Dank im Voraus

Ralf

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 313556

Url: https://administrator.de/forum/schadsoftware-mit-wireshark-aufspueren-313556.html

Ausgedruckt am: 19.07.2025 um 21:07 Uhr

7 Kommentare

Neuester Kommentar

Hallo,

der Mitschnitt ist immer alles was auf der überwachten Netzwerkkarte eingeht.

Danach kann man filtern was man angezeigt haben will.

Du kannst damit aber nur das System Checken auf dem der Wireshark installiert ist.

Geht es um ein Büronetzwek oder einen Rechner im RZ?

Im Büronetz hilft dir ggf einen Separater PC auf dem ntop installiert wird und ein Portmiror vom Netzwerkport des Defaultgateways auf den ntop Rechner weiter. (achtung Datenschutz)

Damit hast Du dann allen Trafik ins und vom Internet. Und bekommst dann auch mit wer da ssh ins Internet machen will, der nicht sollte.

Gruß

Chonta

der Mitschnitt ist immer alles was auf der überwachten Netzwerkkarte eingeht.

Danach kann man filtern was man angezeigt haben will.

Du kannst damit aber nur das System Checken auf dem der Wireshark installiert ist.

Geht es um ein Büronetzwek oder einen Rechner im RZ?

Im Büronetz hilft dir ggf einen Separater PC auf dem ntop installiert wird und ein Portmiror vom Netzwerkport des Defaultgateways auf den ntop Rechner weiter. (achtung Datenschutz)

Damit hast Du dann allen Trafik ins und vom Internet. Und bekommst dann auch mit wer da ssh ins Internet machen will, der nicht sollte.

Gruß

Chonta

moin,

Schon mal ins Wireshark-Wiki zum Thema CpatureFilters reingeschaut?

ein sollte es eigentlich tun

lks

Schon mal ins Wireshark-Wiki zum Thema CpatureFilters reingeschaut?

ein

dst port 23 or dst port 22lks