Microsoft Patchday Juni 2018 - BSOD, obwohl noch kein Patch freigegeben

Hallo zusammen,

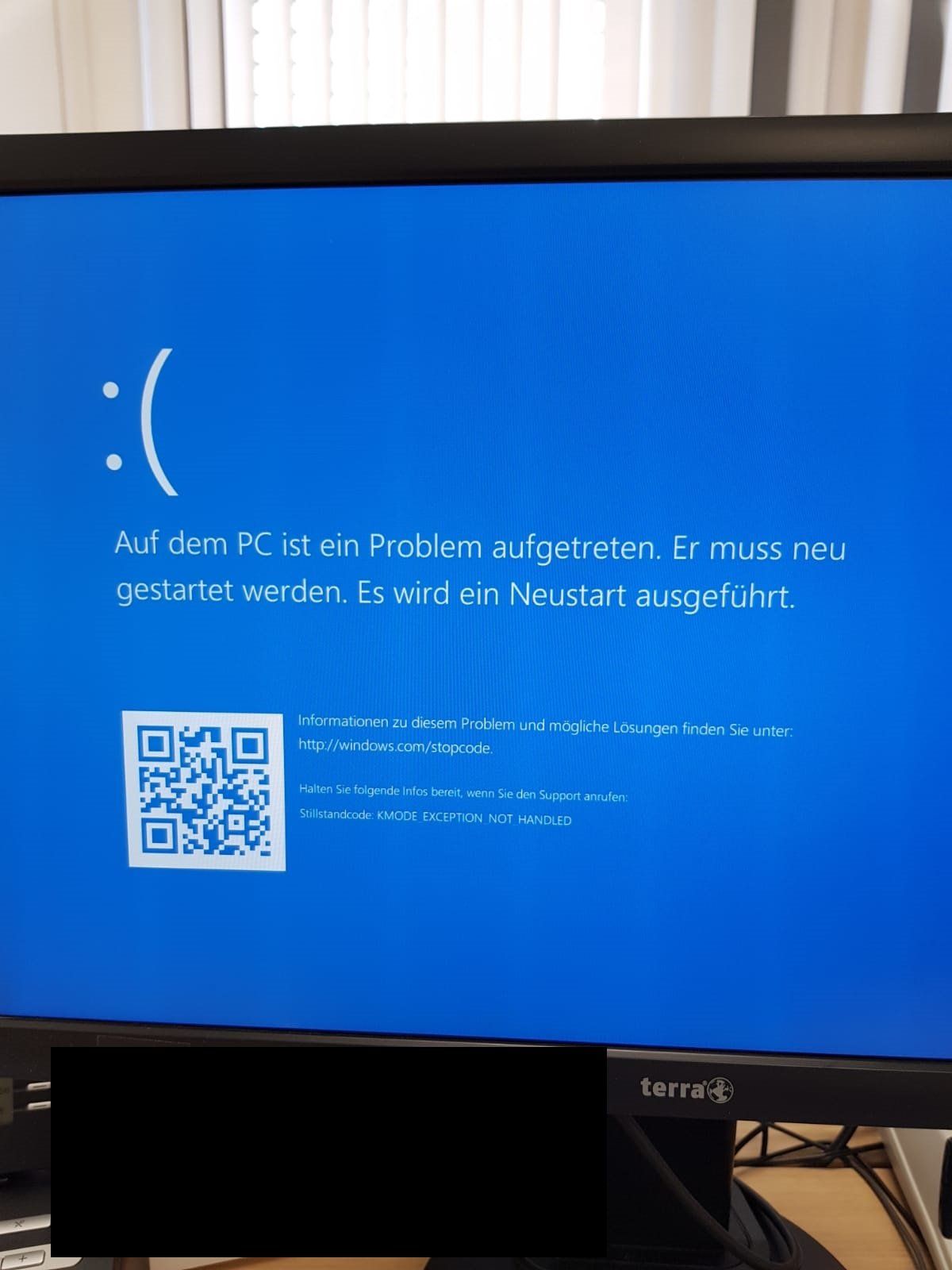

wir hatten hier letzte Woche ein massives Problem. Alles begann damit, dass ein Mitarbeiter kurz vor Feierabend anrief (wie immer), dass seine Maschine nicht hochfuhr aufgrund eines BlueScreens "KMODE_EXCEPTION_NOT_HANDLED". Wir dachten erst an defekte Hardware oder ein OS-Fehler und wollten die Maschine neu installieren, als der nächste Kollege anrief und das gleiche Problem schilderte.

Innerhalb von 30 Minuten waren wir mit einer wahren Epidemie konfrontiert. Der Fehler betraf nur die Kollegen, die ihren PC schon heruntergefahren/neu gestartet haben, also instruierten wir alle verbliebenen Kollegen, ihren PC eingeschaltet zu lassen und sich nur abzumelden.

Erste Reparaturversuche gelangen, indem ich einen Wiederherstellungspunkt auf allen betroffenen Systemen von zwei Tagen vorher aktivierte. Dann fuhren die PCs ganz normal wieder hoch. Allerdings gab es auch PCs, bei welchen die Systemwiederherstellung deaktiviert war und ich keinen Wiederherstellungspunkt zur Verfügung hatte. Diese Systeme galt es nun zu sezieren, wieso sie nicht mehr hochfuhren.

Da es schon zu später Stunde war und keine unmittelbare Gefahr bestand, dass weitere Systeme betroffen waren, ging es erstmal nach Hause und ab ins Bett. Natürlich war an Schlaf aber nicht zu denken, also mühte ich das Internet, um mögliche Ursachen für den Fehler zu finden. Am nächsten Tag ging es erstmal wieder darum, weitere Rechner wieder lauffähig zu bekommen, die an diesem Tag neu gestartet wurden. Von 140 Rechnern waren insgesamt nur 35 oder 40 Stück betroffen, von daher war der Aufwand vertretbar.

Abends konnte ich wieder nicht schlafen und habe wieder Tante Google bemüht. Nach stundenlanger Suche bin ich auf einen Registry-Eintrag bei Microsoft gestoßen.

Mit dem Juni 2018 Patchday wurde ja eine der "neuen" Spectre-NG-Lücken bearbeitet (Speculative Store Bypass). Wenn das Update installiert ist, muss der Schutz händisch in der Registry aktiviert sein. Müde wie ich dann war, bin ich doch ins Bett, aber wollte mir das dann am nächsten Tag nochmal näher anschauen.

Ich nahm also am nächsten Tag einen der Rechner, die keinen Restore-Point hatten und öffnete per WinPE die Registry des Systems. Tatsächlich waren die Registry-Werte vorhanden, obwohl sie bei uns weder per Skript noch GPO oder sonst wie verteilt werden und bei uns bis heute die Patches für Juni 2018 noch nicht freigegeben und auf den betroffenen Maschinen auch nicht so installiert wurden. Ich entfernte beide Werte und siehe da, der Rechner fuhr wieder hoch. Zuerst glaubte ich noch an einen dummen Zufall, aber nachdem ich vier weitere PCs auf die gleiche Art und Weise wieder zum Leben erwecken konnte, war der Fall klar. Etwas hat die Registry-Einträge bei uns gesetzt. Ich habe die GPO angepasst, dass die Einträge entfernt werden.

Falls jemand das gleiche Phänomen hat, sollte er das mal überprüfen, ob er den gleichen Fehler hat.

Viele Grüße

Stephan

wir hatten hier letzte Woche ein massives Problem. Alles begann damit, dass ein Mitarbeiter kurz vor Feierabend anrief (wie immer), dass seine Maschine nicht hochfuhr aufgrund eines BlueScreens "KMODE_EXCEPTION_NOT_HANDLED". Wir dachten erst an defekte Hardware oder ein OS-Fehler und wollten die Maschine neu installieren, als der nächste Kollege anrief und das gleiche Problem schilderte.

Innerhalb von 30 Minuten waren wir mit einer wahren Epidemie konfrontiert. Der Fehler betraf nur die Kollegen, die ihren PC schon heruntergefahren/neu gestartet haben, also instruierten wir alle verbliebenen Kollegen, ihren PC eingeschaltet zu lassen und sich nur abzumelden.

Erste Reparaturversuche gelangen, indem ich einen Wiederherstellungspunkt auf allen betroffenen Systemen von zwei Tagen vorher aktivierte. Dann fuhren die PCs ganz normal wieder hoch. Allerdings gab es auch PCs, bei welchen die Systemwiederherstellung deaktiviert war und ich keinen Wiederherstellungspunkt zur Verfügung hatte. Diese Systeme galt es nun zu sezieren, wieso sie nicht mehr hochfuhren.

Da es schon zu später Stunde war und keine unmittelbare Gefahr bestand, dass weitere Systeme betroffen waren, ging es erstmal nach Hause und ab ins Bett. Natürlich war an Schlaf aber nicht zu denken, also mühte ich das Internet, um mögliche Ursachen für den Fehler zu finden. Am nächsten Tag ging es erstmal wieder darum, weitere Rechner wieder lauffähig zu bekommen, die an diesem Tag neu gestartet wurden. Von 140 Rechnern waren insgesamt nur 35 oder 40 Stück betroffen, von daher war der Aufwand vertretbar.

Abends konnte ich wieder nicht schlafen und habe wieder Tante Google bemüht. Nach stundenlanger Suche bin ich auf einen Registry-Eintrag bei Microsoft gestoßen.

Mit dem Juni 2018 Patchday wurde ja eine der "neuen" Spectre-NG-Lücken bearbeitet (Speculative Store Bypass). Wenn das Update installiert ist, muss der Schutz händisch in der Registry aktiviert sein. Müde wie ich dann war, bin ich doch ins Bett, aber wollte mir das dann am nächsten Tag nochmal näher anschauen.

Ich nahm also am nächsten Tag einen der Rechner, die keinen Restore-Point hatten und öffnete per WinPE die Registry des Systems. Tatsächlich waren die Registry-Werte vorhanden, obwohl sie bei uns weder per Skript noch GPO oder sonst wie verteilt werden und bei uns bis heute die Patches für Juni 2018 noch nicht freigegeben und auf den betroffenen Maschinen auch nicht so installiert wurden. Ich entfernte beide Werte und siehe da, der Rechner fuhr wieder hoch. Zuerst glaubte ich noch an einen dummen Zufall, aber nachdem ich vier weitere PCs auf die gleiche Art und Weise wieder zum Leben erwecken konnte, war der Fall klar. Etwas hat die Registry-Einträge bei uns gesetzt. Ich habe die GPO angepasst, dass die Einträge entfernt werden.

Falls jemand das gleiche Phänomen hat, sollte er das mal überprüfen, ob er den gleichen Fehler hat.

Viele Grüße

Stephan

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 377382

Url: https://administrator.de/knowledge/microsoft-patchday-juni-2018-bsod-obwohl-noch-kein-patch-freigegeben-377382.html

Ausgedruckt am: 26.03.2025 um 09:03 Uhr

8 Kommentare

Neuester Kommentar

Ich hatte deinen Beitrag gesehen - und wegen des KMODE_EXCEPTION_NOT_HANDLED das Thema im Blog eingestellt.

Rückmeldung: Das Update KB4078130 setzt in der Registry die Schlüssel FeatureSettingsOverride und FeatureSettingsOverrideMask, um Spectre V2 abzuschalten. Habe dann in meinem Blog nach dem Beitrag für das Update gesucht und bin auf eine eigene Bemerkung gestoßen, dass das Tool InSpectre auch eine Option bietet, um Spectre V2 abzuschalten. Kann da was bei euren Systemen passiert sein?

Rückmeldung: Das Update KB4078130 setzt in der Registry die Schlüssel FeatureSettingsOverride und FeatureSettingsOverrideMask, um Spectre V2 abzuschalten. Habe dann in meinem Blog nach dem Beitrag für das Update gesucht und bin auf eine eigene Bemerkung gestoßen, dass das Tool InSpectre auch eine Option bietet, um Spectre V2 abzuschalten. Kann da was bei euren Systemen passiert sein?