Sophos UTM Regel blockt nicht

Hallo,

Ich habe das Problem, dass mein Nas nicht zum Wan geblockt wird in der Sophos.

Die ist richtig als Host hinterlegt und die Regel ganz oben. Leider taucht nicht einmal die IP auf im Protokoll.

Einzige besonderheit: das Nas ist per LAG angeschlossen. Liegt da das Problem?

Ich habe das Problem, dass mein Nas nicht zum Wan geblockt wird in der Sophos.

Die ist richtig als Host hinterlegt und die Regel ganz oben. Leider taucht nicht einmal die IP auf im Protokoll.

Einzige besonderheit: das Nas ist per LAG angeschlossen. Liegt da das Problem?

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 665217

Url: https://administrator.de/forum/sophos-utm-regel-blockt-nicht-665217.html

Ausgedruckt am: 19.07.2025 um 20:07 Uhr

15 Kommentare

Neuester Kommentar

Hallo,

Wie wäre es mit einem Bild o. ä. ...

Ich habe das Problem, dass mein Nas nicht zum Wan geblockt wird in der Sophos.

Leider taucht nicht einmal die IP auf im Protokoll.

Hast du denn für diese Regel den Log aktiviert?Leider taucht nicht einmal die IP auf im Protokoll.

Einzige besonderheit: das Nas ist per LAG angeschlossen.

Liegt da das Problem?

Sollen wir raten?Liegt da das Problem?

Wie wäre es mit einem Bild o. ä. ...

Und was sagt das Log? Nichts....also zieht die Regel nicht....Somit ist da sicherlich noch irgend eine andere Regel, welche zieht und wo kein Log an ist. Ps.: Standardmäßig zeigt es bei Sopohs nur den geblockten Traffic an...und benötigst noch ein Regel, welche den erlaubten Traffic mitloggt. So ist es zumindest in der XG Serie

Aber nochmal......sinnvoller wäre ein Skizze oder ein Bild!

Also muss ich das Lag in ein Vlan packen und auf das Vlan die Regel anwenden?

Nein...ist nicht zwingend erforderlich. Es kommt auf deine Konfiguration an.Ist das immer so oder liegt dss rein an der UTM?

Nein das liegt auch nicht an der UTM.Aber nochmal......sinnvoller wäre ein Skizze oder ein Bild!

Moin,

bitte mal einen (teilanonymisierten) Screenshot der Regel hier posten.

Grundsätzlich klappt das.

@aqui:

Ich gehe zudem mal davon aus, dass die LAG an einem Switch und nicht direkt an der UTM angelegt wurde. das wäre sonst ein verballern von wenig verfügbaren ETH-Ports an der UTM...

@tech-flare

Gruß

em-pie

bitte mal einen (teilanonymisierten) Screenshot der Regel hier posten.

Grundsätzlich klappt das.

@aqui:

Ja, denn dann muss die Regel immer an das virtuelle LAG Interface gebunden werden !

der sophos ist es egal, ob das Device per LAG oder nicht angebunden ist - zumidest, wenn die Regel mit der IP/ dem DNS-Eintrag des NAS als Absender hinterlegt wurde.Ich gehe zudem mal davon aus, dass die LAG an einem Switch und nicht direkt an der UTM angelegt wurde. das wäre sonst ein verballern von wenig verfügbaren ETH-Ports an der UTM...

@tech-flare

Standardmäßig zeigt es bei Sopohs nur den geblockten Traffic an...und benötigst noch ein Regel, welche den erlaubten Traffic mitloggt. So ist es zumindest in der XG Serie

ist bei der SG-Serie auch. in der Firewall-Regel muss unter Advanced das Logging aktiviert werden, damit man jeglichen Traffic sieht.Gruß

em-pie

Zitat von @opc123:

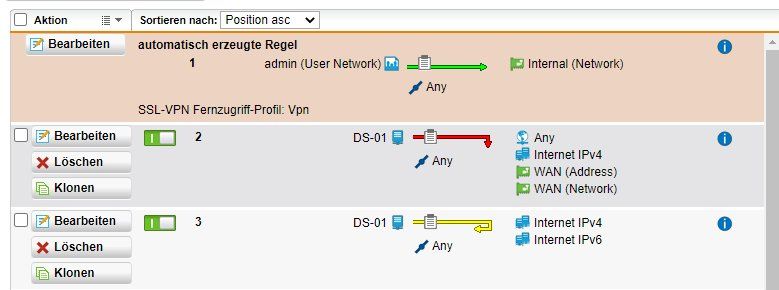

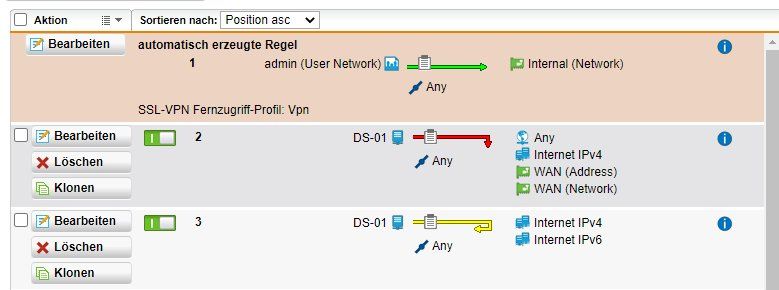

Hier ein Bild der Regeln für die DS, diese ist als Host hinterlegt.

Ich habe bei allen Regeln das Protokoll aktiviert, aber von dem Nas wird keinerleih Trafig angezeig

Der Aufbau ist wie folgt:

Fritzbox --- Sophos -- Switch Layer 2 --- Geräte

die DS kann fröhlich ins WWW, obwohl die das ja nicht dürfte.

Ich kann mir nur vorstellen, das es am LAG liegt.

Ich nehme das als test mal raus.

LAG ist direkt mit dem Switch eingestellt.

Hier ein Bild der Regeln für die DS, diese ist als Host hinterlegt.

Ich habe bei allen Regeln das Protokoll aktiviert, aber von dem Nas wird keinerleih Trafig angezeig

Der Aufbau ist wie folgt:

Fritzbox --- Sophos -- Switch Layer 2 --- Geräte

die DS kann fröhlich ins WWW, obwohl die das ja nicht dürfte.

Ich kann mir nur vorstellen, das es am LAG liegt.

Ich nehme das als test mal raus.

LAG ist direkt mit dem Switch eingestellt.

Was sind das für rote/gelbe Regeln? Wenn die IP der DS nicht im Log auftaucht, hast du irgendwo was eingerichtet, was nicht geloggt wird. Bedenke: Die Sophos erstellt gerne mal automatisch Regeln! Die kannst du dir aber anzeigen lassen und auch editieren. Eventuell fehlt da noch das "Log Traffic" Häckchen. Lösch die DS Regeln mal komplett raus. Normal müsste die IP ja dann in Default Block gehen.

Irgendwo ist da aber noch ein Bock drin...

geh mal auf "Users & Definitions", suche dir das Objekt "DS-01" heraus und klicke auf das i

von dem sich aufklappenden Screen dann bitte einen Screenshot einstellen (ggf. teilanonymisiert).

@Ex0r2k16

die UTM arbeitet aber auch nach dem "First match wins"-Prinzip. seine beiden Regeln sind an Position 2 und 3, darüber kommt nur eine Auto-FW-Regel aus den VPN-Profilen.

der Gelbe Pfeil bedeutet "Reject" und der rote "Drop"

Beschreibung aus der Doku (S. 217f): docs.sophos.com/nsg/sophos-utm/utm/9.6/pdf/en-us/administration- ...

geh mal auf "Users & Definitions", suche dir das Objekt "DS-01" heraus und klicke auf das i

von dem sich aufklappenden Screen dann bitte einen Screenshot einstellen (ggf. teilanonymisiert).

@Ex0r2k16

die UTM arbeitet aber auch nach dem "First match wins"-Prinzip. seine beiden Regeln sind an Position 2 und 3, darüber kommt nur eine Auto-FW-Regel aus den VPN-Profilen.

der Gelbe Pfeil bedeutet "Reject" und der rote "Drop"

Beschreibung aus der Doku (S. 217f): docs.sophos.com/nsg/sophos-utm/utm/9.6/pdf/en-us/administration- ...

Drop: Packets matching a rule with this action will be silently dropped.

Reject: Connection requests matching rules with this action will be actively rejected. The sender will be informed via an ICMP message.

Reject: Connection requests matching rules with this action will be actively rejected. The sender will be informed via an ICMP message.

ja aber wozu diese Regeln? Ich würde Sie mal ausschalten oder löschen. Ich habe bei mir auch keine einzige Drop/Reject Regel drinn. Das macht die Sache bei vielen Regeln ja noch komplizierter, da man ja dann wie du schon sagst auch noch die korrekte Reihenfolge der Regeln abklappern muss im Fehlerfall. Entweder es ist erlaubt ansonsten halt Default Drop.