Hardware für Firewall

Hallo,

ich betreibe derzeit 2 UTMs in meinen 2 Wohnungen.

Da mir das Board abgeraucht ist und bei Utm eol bereit steht 2026 ca, dachte ich gleich auf die XG zu wechseln.

Jetzt suche ich noch passende Hardware.

Bevorzugt wo ich die XG SW direkt installieren kann ohne Hypervisor.

Gibts dazu empfehlungen?

Je Gerät max. 300 Euro.

Es sollte die Leistung der XG ausnutzen mit den 6GB Ram.

Jeweils 4 Lan Ports haben und Vlan Fähig.

Ich habe bereits 2 Mini PCs eigentlich gekauft, welche aber zurück gehen.

Ich bekomme dort keine XG ohne esxi zum laufen, wäre zwar nicht das KO, aber KO ist, die Kiste macht kein Vlan mit.

Habe es mit Utm, XG versucht sowie BM Installation mit pfsense. Nichts zu machen, kommt kein Vlan am Switch an.

Die Hardware haben jeweils Intel N100 und intel I226V Netzwerkports.

Warum dort kein Vlan geht, keine Ahnung.

ich betreibe derzeit 2 UTMs in meinen 2 Wohnungen.

Da mir das Board abgeraucht ist und bei Utm eol bereit steht 2026 ca, dachte ich gleich auf die XG zu wechseln.

Jetzt suche ich noch passende Hardware.

Bevorzugt wo ich die XG SW direkt installieren kann ohne Hypervisor.

Gibts dazu empfehlungen?

Je Gerät max. 300 Euro.

Es sollte die Leistung der XG ausnutzen mit den 6GB Ram.

Jeweils 4 Lan Ports haben und Vlan Fähig.

Ich habe bereits 2 Mini PCs eigentlich gekauft, welche aber zurück gehen.

Ich bekomme dort keine XG ohne esxi zum laufen, wäre zwar nicht das KO, aber KO ist, die Kiste macht kein Vlan mit.

Habe es mit Utm, XG versucht sowie BM Installation mit pfsense. Nichts zu machen, kommt kein Vlan am Switch an.

Die Hardware haben jeweils Intel N100 und intel I226V Netzwerkports.

Warum dort kein Vlan geht, keine Ahnung.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 53720255279

Url: https://administrator.de/forum/hardware-fuer-firewall-53720255279.html

Ausgedruckt am: 30.07.2025 um 11:07 Uhr

31 Kommentare

Neuester Kommentar

amazon.de/STRHIGP-Firewall-OPNsense-Ethernet-Computer/dp/B09QM69 ...

ipu-system.de

varia-store.com/de/produkt/690959-apu4d4-bundle-board-netzteil-s ...

Hier steht wie es mit dem VLAN geht:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Und hier mit ESXi, Proxmox und Co.

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

VLAN mit Cisco SG220, ESXIund Pfsense

Pfsense in Proxmox als Router

ipu-system.de

varia-store.com/de/produkt/690959-apu4d4-bundle-board-netzteil-s ...

Hier steht wie es mit dem VLAN geht:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Und hier mit ESXi, Proxmox und Co.

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

VLAN mit Cisco SG220, ESXIund Pfsense

Pfsense in Proxmox als Router

Zitat von @opc123:

Jein, das 226V wird kein Vlan von intel Angegeben. Dementsprechend gibts wohl auch keine Treiber.

Gibts so ne Hardware nit etwas mehr Power?

Jein, das 226V wird kein Vlan von intel Angegeben. Dementsprechend gibts wohl auch keine Treiber.

Gibts so ne Hardware nit etwas mehr Power?

Moin,

du schraubst doch eh ne Sophos drauf. Da hat es doch damit nix zu tun.

Gruß

Spirit

Das erklär mal..

Zitat von @opc123:

Wenn Intel schreibt, dass diese Nic keine Vlans kann, was hat das mit der Sophos zu tun? Die Software kann es dann auch nicht ändern.

Das Nic ist laut Datenblatt nicht kompatibel.

Wenn Intel schreibt, dass diese Nic keine Vlans kann, was hat das mit der Sophos zu tun? Die Software kann es dann auch nicht ändern.

Das Nic ist laut Datenblatt nicht kompatibel.

Nabend.

Bitte mal einen Link zu dem Datenblatt, wo diese Einschränkung stehen soll.

Aktuell finde ich auf der offiziellen Intel Seite weder zur Intel 225 noch zur 226 NIC irgendeinen Hinweis dahingehend.

+1 @Spirit-of-Eli

Gruß

Marc

Ob eine NIC hardwaretechnisch VLANs verarbeiten kann, hängt nur von der Größe des verbauten RAMs ab: ein getaggter Ethernet-Frame ist 4 Byte größer als ein normaler Frame.

Und laut Datenblatt kann die NIC 1588-Byte Frames.

Die Treiber unterstützen das aber wohl nur unter Linux.

Aber Sophos basiert doch auch auf Linux.

Warum soll das also nicht gehen?

Mal 'ne andere Frage: wie hast du den festgestellt, dass VLANs nicht gehen?

Sophos installiert und dann?

Jürgen

Und laut Datenblatt kann die NIC 1588-Byte Frames.

Die Treiber unterstützen das aber wohl nur unter Linux.

Aber Sophos basiert doch auch auf Linux.

Warum soll das also nicht gehen?

Mal 'ne andere Frage: wie hast du den festgestellt, dass VLANs nicht gehen?

Sophos installiert und dann?

Jürgen

Zitat von der Website:

"Ethernet VLANs are virtual LANs that separate and isolate a physical network at the data link layer (OSI layer 2). 3rd party software is required."

Ich habe in meinem MinisForum HM90 auch eine Intel 225V NIC verbaut und diese funktioniert ganz wunderbar mit mehreren VLANs.

Das Datenblatt lässt hier leider etwas Klarheit links liegen, muss man ja zugeben.

Gruß

Marc

Moin ...

Frank

Zitat von @opc123:

Jein, das 226V wird kein Vlan von intel Angegeben. Dementsprechend gibts wohl auch keine Treiber.

unter Linux etc.. kei. ProblemJein, das 226V wird kein Vlan von intel Angegeben. Dementsprechend gibts wohl auch keine Treiber.

Gibts so ne Hardware nit etwas mehr Power?

mehr Power für was genau?Warum dort kein Vlan geht, keine Ahnung.

dann hast du dort defizite, ich kann dir versichern, das es mit pfsense und intel 226V ohne Probleme geht.Frank

Zitat von @opc123:

Bei mir funktioniert es nicht.

Normale Utm sowie vm auf anderer Hardware funktioniert.

Sobald eine FW VM oder Pfsense mit der Hardware angeschlossen ist, kein Traffic mehr.

Bei mir funktioniert es nicht.

Normale Utm sowie vm auf anderer Hardware funktioniert.

Sobald eine FW VM oder Pfsense mit der Hardware angeschlossen ist, kein Traffic mehr.

Male mal bitte auf, wie, was, wo installiert und konfiguriert ist.

Alle Pakete gehen ohne Vlan ID raus.

Wie sieht denn deine Interface Konfiguration aus? Welches Switch kommt eigentlich zum Einsatz und wie sind da die Ports konfiguriert, welche zur Firewall gehen?

Ich habe seit mehreren Jahren APU und IPU Systeme im Einsatz mit PFSense und da klappen VLANs wunderbar. OPNSense und OpenWRT wurden auch erfolgreich getestet.

Gruß

Marc

Zitat von @aqui:

amazon.de/STRHIGP-Firewall-OPNsense-Ethernet-Computer/dp/B09QM69 ...

ipu-system.de

varia-store.com/de/produkt/690959-apu4d4-bundle-board-netzteil-s ...

Hier steht wie es mit dem VLAN geht:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Und hier mit ESXi, Proxmox und Co.

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

VLAN mit Cisco SG220, ESXIund Pfsense

Pfsense in Proxmox als Router

amazon.de/STRHIGP-Firewall-OPNsense-Ethernet-Computer/dp/B09QM69 ...

ipu-system.de

varia-store.com/de/produkt/690959-apu4d4-bundle-board-netzteil-s ...

Hier steht wie es mit dem VLAN geht:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

Und hier mit ESXi, Proxmox und Co.

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

VLAN mit Cisco SG220, ESXIund Pfsense

Pfsense in Proxmox als Router

Ich bin auch gerade auf der Suche nach einer vernünftigen Hardware für eine OPENSense, jedoch macht mir das erneute Intel Thema sorgen.....

CVE-2023-23583

intel.com/content/www/us/en/developer/topic-technology/software- ...

Jetzt gab es in der jüngsten Vergangenheit, schon mehrerer große und auch kleine CPU Lücken und ich frage mich, macht es wirklich Sinn sowas dann als Firewall / Router zu nutzen. (Geräte auf Intel Basis)

Einen "Schweizer Käse" als erste Sicherheitsinstanz zu nutzen?

Gibt es brauchbare Alternativen, die auch leistbar sind? Oder bleibt uns nichts anderes übrig als immer wieder zu patchen und zu hoffen das nicht neues aufkommt?

Edit:

Ich schwanke zwischen einem DEC740 und dort den RAM tauschen oder einem APU.4D4, wenn es um den reinen Preis gehen würde.

Gibt es brauchbare Alternativen, die

auch leistbar sind? Oder bleibt uns

nichts anderes übrig als immer wieder

zu patchen und zu hoffen das nicht

neues aufkommt?

auch leistbar sind? Oder bleibt uns

nichts anderes übrig als immer wieder

zu patchen und zu hoffen das nicht

neues aufkommt?

Solange die CEOs von Intel und den anderen BigTech-Unternehmen nicht mit ihrem Privat-Vermögen haften leider JA.

Aber im Ernst: Es wird nie fehlerfreie Hard- oder Software geben. Dazu sind die Systeme viel zu komplex.

Eine gute "Fehler-Kultur" mit Offenheit und schneller Reaktion (Patch) ist die einzige Lösung.

Jürgen

Ich bekomme kein Vlan durch.

Die entsprechenden ESXi Tutorials dazu hast du alle gewissenhaft gelesen und umgesetzt?VLAN mit Cisco SG220, ESXIund Pfsense

Sophos Software Appliance UTM - VLAN - CISCO SG Series Switches

Ein paar mehr Infos, Screenshots usw. deines vSwitch Setups im ESXi wären schon hilfreich um nicht immer kristallkugeln zu müssen.

Gesucht wäre für mich eine Hardware mit 8 GB RAM bevorzugt.

Was hat das denn nun mit einem korrekten vSwitch Setup im ESXi zu tun? Wenn selbst Baremetal kein Vlan durch kommt

Das geht auch generell ohne den entsprechenden Treiber nicht! Guckst du hier:VLANs über 802.1q Trunk auf Windows und Linux Rechnern realisieren

Der Switch ist ganz normal eingerichtet...

PVID VLAN bzw. Native VLAN hast du auch korrekt definiert auf dem Trunkport?

Erkennt denn deine ESXi-Installation die in der HW vorhandenen Komponenten, namentlich die Netzwerkkarten?

Wenn die NICs in der HW-Liste von VMware aufgeführt werden, bringt die Installation des ESX die notwendigen Treiber mit! Einige HW-Hersteller haben eigene Images mit den Treibern für ihre spez. HW.

Ansonsten musst du die notw. Treiber selber in das Installations-Image integrieren.

Wenn die NICs vom ESX erkannt werden, dann sind in der Regel auch die passenden Treiber installiert. Und dann kann man am vSwitch auch VLANs konfigurieren.

Also sind die NICs in der ESX-Netzwerkumgebung aufgelistet oder nicht?

Jürgen

Wenn die NICs in der HW-Liste von VMware aufgeführt werden, bringt die Installation des ESX die notwendigen Treiber mit! Einige HW-Hersteller haben eigene Images mit den Treibern für ihre spez. HW.

Ansonsten musst du die notw. Treiber selber in das Installations-Image integrieren.

Wenn die NICs vom ESX erkannt werden, dann sind in der Regel auch die passenden Treiber installiert. Und dann kann man am vSwitch auch VLANs konfigurieren.

Also sind die NICs in der ESX-Netzwerkumgebung aufgelistet oder nicht?

Jürgen

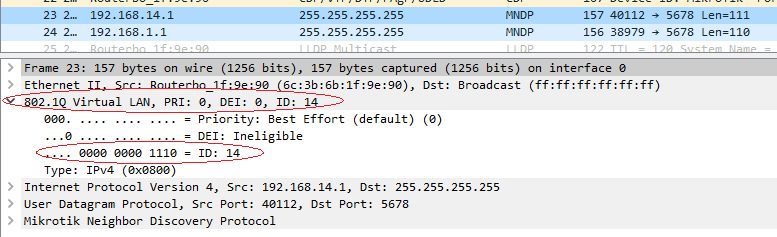

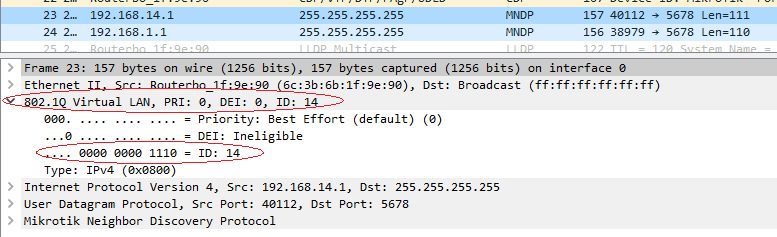

Sinnvoll wäre ja wenn der TO überhaupt erst einmal einer seiner VMs testweise auf dem vSwitch einen VLAN Tag mitgibt und direkt an der Hypervisor Host NIC generell mit dem Wireshark nachsieht ob dort die VM Frames entsprechend mit einem VLAN Tag ankommen. Hier im Trace z.B. mit dem VLAN Tag 14:

Auf diesen einfachen und banalen Test kommt auch ein Laie.

Auf diesen einfachen und banalen Test kommt auch ein Laie.

Dies würde zumindestens erstmal sicherstellen das das VLAN Tagging am vSwitch prinzipiell sauber klappt.

Es ist schwer vorzustellen das VmWare NIC Treiber betreibt die kein Tagging supporten was den Betrieb eines Hypervisors eines kommerziellen Produkts ja ad absurdum führen würde, da diese Funktion ja zugesichert wird und eine wesentliche Eigenschaft ist. Die Aussage des TOs gehört sehr wahrscheinlich ins Reich der IT Märchen und es ist davon auszugehen das der TO weiterhin einen Kardinalsfehler bei der Konfiguration der VLAN Tags am internen vSwitch des Hypervisors macht!

Dies würde zumindestens erstmal sicherstellen das das VLAN Tagging am vSwitch prinzipiell sauber klappt.

Es ist schwer vorzustellen das VmWare NIC Treiber betreibt die kein Tagging supporten was den Betrieb eines Hypervisors eines kommerziellen Produkts ja ad absurdum führen würde, da diese Funktion ja zugesichert wird und eine wesentliche Eigenschaft ist. Die Aussage des TOs gehört sehr wahrscheinlich ins Reich der IT Märchen und es ist davon auszugehen das der TO weiterhin einen Kardinalsfehler bei der Konfiguration der VLAN Tags am internen vSwitch des Hypervisors macht!

Wenn es das denn nun war bitte deinen Thread dann auch als erledigt markieren!

Wie kann ich einen Beitrag als gelöst markieren?

Wie kann ich einen Beitrag als gelöst markieren?