Outlook verbindet sich nicht mit Exchange 2016 - ECP od. OWA funktionieren problemlos

Hallo zusammen,

ich habe mal wieder meine SSL-Zertifikate austauschen müssen. Habe es so gemacht wie immer aber dieses Mal hat es geknallt und es ging nichts mehr. Nun habe ich alle Zertifikate neu erstellt und den Diensten zugewiesen.

Den Outlook (2019) bekomme ich aber nicht mehr richtig angebunden. (Es kommt immer die Passworteingabe von Office365 aufgepoppt. Klickt man das weg [X] ist der Outlook verbunden - nach kurzer Zeit geht das Spiel wieder von vorne los.

Einen "frischen" Outlook bekommt man gar nicht angebunden - nach Eingabe des Mailaccounts und Auswahl des Dienstes (Exchange) bekommt man den "schiegelaufen" Screen..

Ich habe in den MapiHTTPLogs gesehen, daß wenn das Office365-Login aufpopt im Log der Status 401 von Exchange zurückgegeben wird - ansonsten der normale Status 200.

Vielleicht kann einer von Euch helfen - das wäre prima ;)

Anbei noch einige Infos:

Falls weiter Infos benötigt werden - gerne...

Gruss Globe!

ich habe mal wieder meine SSL-Zertifikate austauschen müssen. Habe es so gemacht wie immer aber dieses Mal hat es geknallt und es ging nichts mehr. Nun habe ich alle Zertifikate neu erstellt und den Diensten zugewiesen.

Den Outlook (2019) bekomme ich aber nicht mehr richtig angebunden. (Es kommt immer die Passworteingabe von Office365 aufgepoppt. Klickt man das weg [X] ist der Outlook verbunden - nach kurzer Zeit geht das Spiel wieder von vorne los.

Einen "frischen" Outlook bekommt man gar nicht angebunden - nach Eingabe des Mailaccounts und Auswahl des Dienstes (Exchange) bekommt man den "schiegelaufen" Screen..

Ich habe in den MapiHTTPLogs gesehen, daß wenn das Office365-Login aufpopt im Log der Status 401 von Exchange zurückgegeben wird - ansonsten der normale Status 200.

Vielleicht kann einer von Euch helfen - das wäre prima ;)

Anbei noch einige Infos:

Exchange Information

--------------------

Name: SE-SRV-EXCHANGE.firma.intra

Generation Time: 03/05/2024 11:14:27

Version: Exchange 2016 CU23 Nov23SU

Build Number: 15.01.2507.035

Exchange IU or Security Hotfix Detected:

Security Update for Exchange Server 2016 Cumulative Update 23 (KB5014261)

Security Update for Exchange Server 2016 Cumulative Update 23 (KB5019077)

Security Update for Exchange Server 2016 Cumulative Update 23 (KB5030524)

Security Update for Exchange Server 2016 Cumulative Update 23 (KB5030877)

Security Update for Exchange Server 2016 Cumulative Update 23 (KB5032147)

Server Role: Mailbox

DAG Name: Standalone Server

AD Site: Default-First-Site-Name

MRS Proxy Enabled: False

Internet Web Proxy: Not Set

Extended Protection Enabled (Any VDir): False

Setting Overrides Detected: False

Exchange Server Maintenance: Server is not in Maintenance Mode

----------------------------------------------------------------------------------------------------------------------------

PS] C:\scripts>.\MonitorExchangeAuthCertificate.ps1

Monitor Exchange Auth Certificate script version 23.11.22.1714

The script was run without parameter therefore, only a check of the Auth Certificate configuration is performed and no change will be made

Current Auth Certificate thumbprint: CCFE157D969FD0E30EA5AB1675B3354BF4EB5EB9

Current Auth Certificate is valid for 1824 day(s)

Test result: No renewal action is required

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\Windows\system32>Test-ServiceHealth

Role : Postfachserverrolle

RequiredServicesRunning : True

ServicesRunning : {IISAdmin, MSExchangeADTopology, MSExchangeDelivery, MSExchangeIS,

MSExchangeMailboxAssistants, MSExchangeRepl, MSExchangeRPC, MSExchangeServiceHost,

MSExchangeSubmission, MSExchangeThrottling, MSExchangeTransportLogSearch, W3Svc, WinRM}

ServicesNotRunning : {}

Role : Clientzugriffs-Serverrolle

RequiredServicesRunning : True

ServicesRunning : {IISAdmin, MSExchangeADTopology, MSExchangeMailboxReplication, MSExchangeRPC,

MSExchangeServiceHost, W3Svc, WinRM}

ServicesNotRunning : {}

Role : Unified Messaging-Serverrolle

RequiredServicesRunning : True

ServicesRunning : {IISAdmin, MSExchangeADTopology, MSExchangeServiceHost, MSExchangeUM, W3Svc, WinRM}

ServicesNotRunning : {}

Role : Hub-Transport-Serverrolle

RequiredServicesRunning : True

ServicesRunning : {IISAdmin, MSExchangeADTopology, MSExchangeEdgeSync, MSExchangeServiceHost,

MSExchangeTransport, MSExchangeTransportLogSearch, W3Svc, WinRM}

ServicesNotRunning : {}

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\scripts>Test-MapiConnectivity -Identity "firma\user"

MailboxServer Database Result Error

------------- -------- ------ -----

SE-SRV-EXCHANGE E2K16-Mailbox-Data Erfolgrei

base ch

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\scripts>Get-mapivirtualdirectory

Name Server InternalUrl ExternalUrl

---- ------ ----------- -----------

mapi (Default Web Site) SE-SRV-EXCHANGE https://exchange.firma.de/mapi https://exchange.firma.de/mapi

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\scripts>(Get-AuthConfig).CurrentCertificateThumbprint | Get-ExchangeCertificate | Format-List

AccessRules : {System.Security.AccessControl.CryptoKeyAccessRule,

System.Security.AccessControl.CryptoKeyAccessRule,

System.Security.AccessControl.CryptoKeyAccessRule}

CertificateDomains : {}

HasPrivateKey : True

IsSelfSigned : True

Issuer : CN=Microsoft Exchange Server Auth Certificate

NotAfter : 04.03.2029 08:11:33

NotBefore : 04.03.2024 08:11:33

PublicKeySize : 2048

RootCAType : None

SerialNumber : 506E971B48A5D8BD4360C68465462B36

Services : SMTP

Status : Valid

Subject : CN=Microsoft Exchange Server Auth Certificate

Thumbprint : CCFE157D969FD0E30EA5AB1675B3354BF4EB5EB9

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\scripts>Get-ExchangeCertificate

Thumbprint Services Subject

---------- -------- -------

46320BEB4DBB82E760BFA84FFA86127B51C3D250 ....S.. CN=SE-SRV-EXCHANGE.firma.intra

CCFE157D969FD0E30EA5AB1675B3354BF4EB5EB9 ....S.. CN=Microsoft Exchange Server Auth Certificate

AD3F4A1080DC2F47CCD0A888CBDAFC75C62E64D4 ...W... CN=*.firma.de

332AE52C44730241A4BA1D6249B1B8857E6EFF00 ....... CN=SpamAssassinInABoxService

2DA412BD75C9D0389AA29EF5C1E16F37DD262CA1 ....... CN=ExchangeServerToolboxArchiveSearchService

7E56E0601DAAB81DCDACE36C678F4B551FE4386F ....... CN=ExchangeServerToolboxDistributedInstallationService

36F939E185539BFCAC9CE9B6A26A7D5F1F1E6F50 ....... CN=WMSvc-SHA2-SE-SRV-EXCHANGE

----------------------------------------------------------------------------------------------------------------------------

[PS] C:\scripts>Get-OrganizationConfig

RunspaceId : 6dc702ef-22ca-4aa6-b9a4-cd53bf4f98c2

OrganizationId :

Name : firma

Identity : firma

Guid : bdfe692d-0921-4be5-9ae4-75545eb162bf

ObjectVersion : 16223

DefaultPublicFolderAgeLimit :

DefaultPublicFolderIssueWarningQuota : Unlimited

DefaultPublicFolderProhibitPostQuota : Unlimited

DefaultPublicFolderMaxItemSize : Unlimited

DefaultPublicFolderDeletedItemRetention : 30.00:00:00

DefaultPublicFolderMovedItemRetention : 7.00:00:00

PublicFoldersLockedForMigration : True

PublicFolderMigrationComplete : True

PublicFolderMailboxesLockedForNewConnections : False

PublicFolderMailboxesMigrationComplete : True

PublicFolderShowClientControl : False

PublicFoldersEnabled : Local

ActivityBasedAuthenticationTimeoutEnabled : True

ActivityBasedAuthenticationTimeoutInterval : 06:00:00

ActivityBasedAuthenticationTimeoutWithSingleSignOnEnabled : True

AppsForOfficeEnabled : True

AVAuthenticationService :

CustomerFeedbackEnabled : False

DistributionGroupDefaultOU :

DistributionGroupNameBlockedWordsList : {}

DistributionGroupNamingPolicy :

EwsAllowEntourage :

EwsAllowList :

EwsAllowMacOutlook :

EwsAllowOutlook :

EwsApplicationAccessPolicy :

EwsBlockList :

EwsEnabled :

IPListBlocked : {}

ElcProcessingDisabled : False

AutoExpandingArchiveEnabled : False

ExchangeNotificationEnabled : True

ExchangeNotificationRecipients : {}

HierarchicalAddressBookRoot :

Industry : NotSpecified

MailTipsAllTipsEnabled : True

MailTipsExternalRecipientsTipsEnabled : False

MailTipsGroupMetricsEnabled : True

MailTipsLargeAudienceThreshold : 25

MailTipsMailboxSourcedTipsEnabled : True

ManagedFolderHomepage :

MicrosoftExchangeRecipientEmailAddresses : {smtp:MicrosoftExchange329e71ec88ae4615bbc36ab6ce41109e@fir

ma.ch, SMTP:MicrosoftExchange329e71ec88ae4615bbc36ab6ce4

1109e@firma.de, smtp:MicrosoftExchange329e71ec88ae4615bb

c36ab6ce41109e@firma.intra}

MicrosoftExchangeRecipientEmailAddressPolicyEnabled : True

MicrosoftExchangeRecipientPrimarySmtpAddress : MicrosoftExchange329e71ec88ae4615bbc36ab6ce41109e@firma.

de

MicrosoftExchangeRecipientReplyRecipient :

ForwardSyncLiveIdBusinessInstance : False

OrganizationSummary : {}

ReadTrackingEnabled : False

SCLJunkThreshold : 4

SIPAccessService :

SIPSessionBorderController :

MaxConcurrentMigrations : Unlimited

MaxAddressBookPolicies :

MaxOfflineAddressBooks :

IsExcludedFromOnboardMigration : False

IsExcludedFromOffboardMigration : False

IsFfoMigrationInProgress : False

IsProcessEhaMigratedMessagesEnabled : False

TenantRelocationsAllowed : False

ACLableSyncedObjectEnabled : False

PreferredInternetCodePageForShiftJis : 0

RequiredCharsetCoverage : 100

ByteEncoderTypeFor7BitCharsets : 0

PublicComputersDetectionEnabled : False

RmsoSubscriptionStatus : Unknown

IntuneManagedStatus : False

AzurePremiumSubscriptionStatus : False

HybridConfigurationStatus : Unknown

ReleaseTrack :

CompassEnabled :

SharePointUrl :

MapiHttpEnabled : True

RealTimeLogServiceEnabled : False

CustomerLockboxEnabled : False

OAuth2ClientProfileEnabled : False

PerTenantSwitchToESTSEnabled : False

LinkPreviewEnabled : True

ConnectorsEnabled : True

ConnectorsActionableMessagesEnabled : True

SmtpActionableMessagesEnabled : True

OfficeGraphActivitySharingOrgOptout : False

UnblockUnsafeSenderPromptEnabled : True

AsyncSendEnabled : True

RefreshSessionEnabled : False

IsAgendaMailEnabled : True

NetworkThrottlingConfiguration :

BookingsEnabled : False

LeanPopoutEnabled : False

OrganizationConfigHash :

LegacyExchangeDN : /o=firma

DisplayName :

Heuristics : PublicFoldersLockedForMigration,

PublicFolderMigrationComplete,

PublicFolderMailboxesMigrationComplete

ResourceAddressLists : {\Alle Räume}

IsMixedMode : False

PreviousAdminDisplayVersion : 0.10 (14.0.100.0)

IsAddressListPagingEnabled : True

ForeignForestFQDN : {}

ForeignForestOrgAdminUSGSid :

ForeignForestRecipientAdminUSGSid :

ForeignForestViewOnlyAdminUSGSid :

MimeTypes : {application/cdf;cdf, application/directx;x,

application/fractals;fif, application/futuresplash;spl,

application/hta;hta,

application/internet-property-stream;acx,

application/java-archive;jar,

application/mac-binhex40;hqx, application/msaccess;mdb,

application/msaccess;ade, application/msaccess;adp,

application/msaccess;mda, application/msaccess;mde,

application/msaccess;snp,

application/ms-infopath.xml;infopathxml,

application/msonenote;one...}

IsLicensingEnforced : False

IsTenantAccessBlocked : False

IsTenantInGracePeriod : False

IsDehydrated : False

IsGuidPrefixedLegacyDnDisabled : False

IsMailboxForcedReplicationDisabled : False

RBACConfigurationVersion : 0.1 (15.1.2507.6)

RootPublicFolderMailbox : 6bdb2340-f6c8-4140-8406-93f2034f6a45

RemotePublicFolderMailboxes : {}

AdminDisplayVersion : 0.20 (15.1.0.0)

IsUpgradingOrganization : False

IsUpdatingServicePlan : False

ServicePlan :

TargetServicePlan :

WACDiscoveryEndpoint :

UMAvailableLanguages : {}

AdfsAuthenticationConfiguration :

AdfsIssuer :

AdfsAudienceUris : {}

AdfsSignCertificateThumbprints : {}

AdfsEncryptCertificateThumbprint :

SiteMailboxCreationURL :

DefaultDataEncryptionPolicy :

MailboxDataEncryptionEnabled : False

EmptyAddressBookForNonExchangeUsers : False

EnableDownloadDomains : True

MitigationsEnabled : True

EnableAuthAdminReadSession : True

DefaultAuthenticationPolicy :

EnableOrgWidePermissionOnScopedRoles : False

UseIcsSyncStateStreaming : False

AllowedMailboxRegions : {}

DefaultMailboxRegion :

DefaultMailboxRegionLastUpdateTime :

DirectReportsGroupAutoCreationEnabled : False

AllowToAddGuests : True

GuestsEnabled : True

GroupsCreationEnabled : True

HiddenMembershipGroupsCreationEnabled : False

GroupsCreationWhitelistedId :

GroupsUsageGuidelinesLink :

GroupsNamingPolicy :

DataClassifications :

InPlaceHolds : {}

ServiceInstanceMove :

GuestsUsageGuidelinesLink :

FocusedInboxOn :

FocusedInboxOnLastUpdateTime : 01.01.0001 00:00:00

ForestConfigVersion :

ForestConfigLastRunTime : 01.01.0001 00:00:00

EndUserDLUpgradeFlowsDisabled : False

IsValid : True

ExchangeVersion : 1.0 (14.0.100.0)

DistinguishedName : CN=firma,CN=Microsoft

Exchange,CN=Services,CN=Configuration,DC=firma,DC=intra

ObjectCategory : firma.intra/Configuration/Schema/ms-Exch-Organization-Co

ntainer

ObjectClass : {top, container, msExchOrganizationContainer}

WhenChanged : 27.05.2022 11:08:06

WhenCreated : 03.01.2014 17:33:11

WhenChangedUTC : 27.05.2022 09:08:06

WhenCreatedUTC : 03.01.2014 16:33:11

Id : firma

OriginatingServer : firma-DC.firma.intra

ObjectState : Unchanged

----------------------------------------------------------------------------------------------------------------------------Falls weiter Infos benötigt werden - gerne...

Gruss Globe!

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 93959908837

Url: https://administrator.de/forum/outlook-verbindet-sich-nicht-mit-exchange-2016-ecp-od-owa-funktionieren-problemlos-93959908837.html

Ausgedruckt am: 20.07.2025 um 02:07 Uhr

26 Kommentare

Neuester Kommentar

Moin,

ich glaube weniger, dass das mit Deinem Exchange zu tun hat.

Ich tippe eher, dass Jemand bei O365 bei einem Account Eure Email-Domäne hinzugefügt hat.

Outlook hat ein schönes "O365 first"-Verhalten.

Wenn man Teams verwenden möchte, sollte man dafür eine andere Domäne verwenden.

Du kannst bei einem belibigen Outlook mit gedrückter Strg-Taste und einem Click auf das Outlook-Icon im Tray das testen und im Protokoll genau sehen wo er warum falsch abbiegt.

So kann man dies ausschalten.

Stefan

ich glaube weniger, dass das mit Deinem Exchange zu tun hat.

Ich tippe eher, dass Jemand bei O365 bei einem Account Eure Email-Domäne hinzugefügt hat.

Outlook hat ein schönes "O365 first"-Verhalten.

Wenn man Teams verwenden möchte, sollte man dafür eine andere Domäne verwenden.

Du kannst bei einem belibigen Outlook mit gedrückter Strg-Taste und einem Click auf das Outlook-Icon im Tray das testen und im Protokoll genau sehen wo er warum falsch abbiegt.

So kann man dies ausschalten.

Windows Registry Editor Version 5.00

[HKEY_CURRENT_USER\SOFTWARE\Microsoft\Office\16.0\Outlook\AutoDiscover]

"ExcludeExplicitO365Endpoint"=dword:00000001

[HKEY_CURRENT_USER\Software\Policies\Microsoft\Office\16.0\Outlook\AutoDiscover]

"ExcludeExplicitO365Endpoint"=dword:00000001 Stefan

Moin...

die Authentifizierung über “modern auth” hat wohl zugeschlagen!

stell mal auf klassische Variante zurück!

mit:

Outlook neustarten, es kommt die Passwort-Abfrage für das Konto, eintragen und der drops ist gelutscht!

Frank

die Authentifizierung über “modern auth” hat wohl zugeschlagen!

stell mal auf klassische Variante zurück!

mit:

< HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity

Neuer DWORD (32 Bit) Eintrag

Name: EnableADAL

Wert: 0

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity

Neuer DWORD (32 Bit) Eintrag

Name: DisableADALatopWAMOverride

Wert: 1 Outlook neustarten, es kommt die Passwort-Abfrage für das Konto, eintragen und der drops ist gelutscht!

Frank

Hallo,

hast Du denn mal das Autodiscover von einem laufenden Outlook getestet?

Gibt es es auch von außen von MS.

testconnectivity.microsoft.com

Stefan

hast Du denn mal das Autodiscover von einem laufenden Outlook getestet?

Du kannst bei einem belibigen Outlook mit gedrückter Strg-Taste und einem Click auf das Outlook-Icon im Tray das >testen und im Protokoll genau sehen wo er warum falsch abbiegt.

Gibt es es auch von außen von MS.

testconnectivity.microsoft.com

Stefan

Moin...

hast du die Zertifikate selber erstellt?

splittDNS?

Frank

Zitat von @Globetrotter:

@Vision2015

Das ist es nicht... habe den Task auch bei Franky und Norbert gepostet.. Es liegt irgendwie an meinen Certs. Irgendetwas fehlt beim Outkook wenn er connecten mag.

Handies, Tablets haben keine Probleme.... Alles andere nochmal zum Verständnis - ich habe die Zertifikate ausgetauscht und NEU uordnen müssen.

was verstehst du genau unter "NEU uordnen müssen."@Vision2015

Das ist es nicht... habe den Task auch bei Franky und Norbert gepostet.. Es liegt irgendwie an meinen Certs. Irgendetwas fehlt beim Outkook wenn er connecten mag.

Handies, Tablets haben keine Probleme.... Alles andere nochmal zum Verständnis - ich habe die Zertifikate ausgetauscht und NEU uordnen müssen.

hast du die Zertifikate selber erstellt?

splittDNS?

Der Log ist ist oben - wenn weiteres benötigt wird - gerne!

Gruss Globe!

Gruss Globe!

Frank

Moin @Globetrotter,

ich fürchte, du hast mindestens ein Zertifikat übersehen. 🙃

Oder hast du das Auth Zertifikat auch schon ausgetauscht?

Wenn nicht, dann viel Erfolg.

blog.icewolf.ch/archive/2018/03/20/exchange-2016-renew-microsoft ...

😉

Gruss Alex

ich habe mal wieder meine SSL-Zertifikate austauschen müssen. Habe es so gemacht wie immer aber dieses Mal hat es geknallt und es ging nichts mehr. Nun habe ich alle Zertifikate neu erstellt und den Diensten zugewiesen.

ich fürchte, du hast mindestens ein Zertifikat übersehen. 🙃

Oder hast du das Auth Zertifikat auch schon ausgetauscht?

Wenn nicht, dann viel Erfolg.

blog.icewolf.ch/archive/2018/03/20/exchange-2016-renew-microsoft ...

😉

Gruss Alex

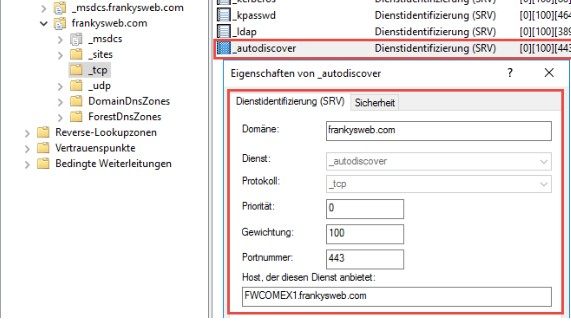

Durch das austauschen der Zertifikate hast du einen einzigen Punkt in der Autodiscover Kette verändert, das Outlook bei der Suche nach dem Mailserver durchführt. Die Auswirkungen sind, dass Outlook an anderen Stellen weiter sucht und dich in Verwirrung treibt, da du die gesamte Autodiscover Sequenz nicht kennst.

Führe den Microsoft Remote Connectivity Analyzer durch, damit du erkennst ob du ein Autodiscover Problem hast. Es prüft auch Zertifikate mit.

Studiere parallel dazu das Exchange Autodiscover Whitepaper von Frankies Web, damit du das Autodiscover Verhalten von Outlook kennen lernst. Weil nicht jeder Test im Microsoft Remote Connectivity Analyzer ist sinnvoll und es gibt verschiedene Wege um den Mailserver zu ermitteln (DNS, SCP, HTTP usw).

Damit solltest du der Ursache auf die Spur kommen.

Führe den Microsoft Remote Connectivity Analyzer durch, damit du erkennst ob du ein Autodiscover Problem hast. Es prüft auch Zertifikate mit.

Studiere parallel dazu das Exchange Autodiscover Whitepaper von Frankies Web, damit du das Autodiscover Verhalten von Outlook kennen lernst. Weil nicht jeder Test im Microsoft Remote Connectivity Analyzer ist sinnvoll und es gibt verschiedene Wege um den Mailserver zu ermitteln (DNS, SCP, HTTP usw).

Damit solltest du der Ursache auf die Spur kommen.

Moin,

du erstellst doch nur ein neues Zertifikat, und nimmst die SANs die du auch im alten Zertifikat genutzt hast!

oder er hat schlicht nen Fehler gemacht dei der Erstellung!

oder aber interne und externe URLs sind unterschiedlich, was eh doof ist!

Führe den Microsoft Remote Connectivity Analyzer durch, damit du erkennst ob du ein Autodiscover Problem hast. Es prüft auch Zertifikate mit.

Jo... gute Idee

Studiere parallel dazu das Exchange Autodiscover Whitepaper von Frankies Web, damit du das Autodiscover Verhalten von Outlook kennen lernst. Weil nicht jeder Test im Microsoft Remote Connectivity Analyzer ist sinnvoll und es gibt verschiedene Wege um den Mailserver zu ermitteln (DNS, SCP, HTTP usw).

Damit solltest du der Ursache auf die Spur kommen.

alternativ würde ich noch vermuten, das es ein Wilcard Zertifikat ist, da hat der Exchange 2019 probleme mit der Dienste zuweisung (IIS-SMTP)... da ist dann handarbeit gefragt!

ich hoffe du hast das neue Zertifikat ordentlich eingebaut:

Frank

Zitat von @NordicMike:

Durch das austauschen der Zertifikate hast du einen einzigen Punkt in der Autodiscover Kette verändert, das Outlook bei der Suche nach dem Mailserver durchführt. Die Auswirkungen sind, dass Outlook an anderen Stellen weiter sucht und dich in Verwirrung treibt, da du die gesamte Autodiscover Sequenz nicht kennst.

wiso sollten sich die SANs ändern?Durch das austauschen der Zertifikate hast du einen einzigen Punkt in der Autodiscover Kette verändert, das Outlook bei der Suche nach dem Mailserver durchführt. Die Auswirkungen sind, dass Outlook an anderen Stellen weiter sucht und dich in Verwirrung treibt, da du die gesamte Autodiscover Sequenz nicht kennst.

du erstellst doch nur ein neues Zertifikat, und nimmst die SANs die du auch im alten Zertifikat genutzt hast!

oder er hat schlicht nen Fehler gemacht dei der Erstellung!

oder aber interne und externe URLs sind unterschiedlich, was eh doof ist!

Führe den Microsoft Remote Connectivity Analyzer durch, damit du erkennst ob du ein Autodiscover Problem hast. Es prüft auch Zertifikate mit.

Studiere parallel dazu das Exchange Autodiscover Whitepaper von Frankies Web, damit du das Autodiscover Verhalten von Outlook kennen lernst. Weil nicht jeder Test im Microsoft Remote Connectivity Analyzer ist sinnvoll und es gibt verschiedene Wege um den Mailserver zu ermitteln (DNS, SCP, HTTP usw).

Damit solltest du der Ursache auf die Spur kommen.

alternativ würde ich noch vermuten, das es ein Wilcard Zertifikat ist, da hat der Exchange 2019 probleme mit der Dienste zuweisung (IIS-SMTP)... da ist dann handarbeit gefragt!

ich hoffe du hast das neue Zertifikat ordentlich eingebaut:

Import-ExchangeCertificate -FileData ([Byte[]]$(Get-Content -Path **c:\Install\deinzertifikat.p12** -Encoding byte -ReadCount 0)) -Password (convertto-securestring -string **deinpasswor**t -asplaintext -force)Frank

Die Autodiscoverkette und der Zugriff auf die Server passiert in einer bestimmten Reihenfolge und ein Punkt davon funktioniert nicht mehr. Diesen Punkt musst du finden, indem du alle Zugriffe nacheinander prüfst. Dafür musst du sie verstehen und ein geeignetes Prüfmittel dafür finden,. z.B. nslookup, ping, traceroute, Browser, TCPdump Wireshark, Telnet usw. Mit dem Browser kannst du auch gleich sehen ob der Zugriff auf die ermittelten Adressen auch mit einem funktionierenden Zertifikat passiert.

Zitat von @Globetrotter:

Vielen Dank an NordicMike - Mein Exchange läuft wieder und 170 Leute werden glücklich sein...

Und was wars?Vielen Dank an NordicMike - Mein Exchange läuft wieder und 170 Leute werden glücklich sein...

Moin...

Frank

Zitat von @Globetrotter:

Hi Frank..

OAuth ist Standardmäßig in meinem Exchange angehakt gewesen...

äh... ja, kann ja auch, nur die Clients haben öfters mal Probleme!Zitat von @Vision2015:

Moin...

die Authentifizierung über “modern auth” hat wohl zugeschlagen!

stell mal auf klassische Variante zurück!

mit:

Outlook neustarten, es kommt die Passwort-Abfrage für das Konto, eintragen und der drops ist gelutscht!

Frank

Moin...

die Authentifizierung über “modern auth” hat wohl zugeschlagen!

stell mal auf klassische Variante zurück!

mit:

< HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity

Neuer DWORD (32 Bit) Eintrag

Name: EnableADAL

Wert: 0

HKEY_CURRENT_USER\Software\Microsoft\Office\16.0\Common\Identity

Neuer DWORD (32 Bit) Eintrag

Name: DisableADALatopWAMOverride

Wert: 1 Outlook neustarten, es kommt die Passwort-Abfrage für das Konto, eintragen und der drops ist gelutscht!

Frank

Hi Frank..

OAuth ist Standardmäßig in meinem Exchange angehakt gewesen...

Gruss Globe!

gut rennt ja jetzt.Frank