Warum kümmern wir uns eigentlich noch um Sicherheit?

Hallo,

warum kümmern wir uns eigentlich noch um Sicherheit?

Bei einem neuem Kunden habe ich nach dem Ausscheiden eines MA, der auch hausintern mit für die IT zuständig war, verschiedene Kennwörter geändert.

Kurz danach.

Wir können mit dem Kopierer nicht mehr scannen.

In der Liste gab es auch einen Benutzer Scan den ich nicht geändert habe.

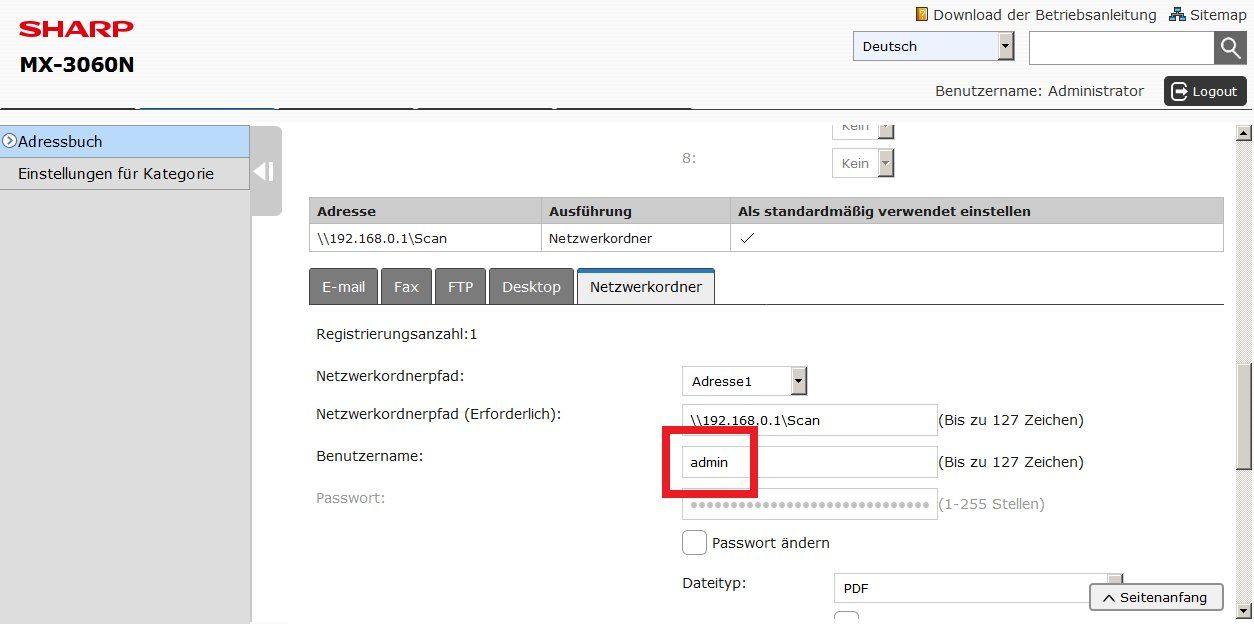

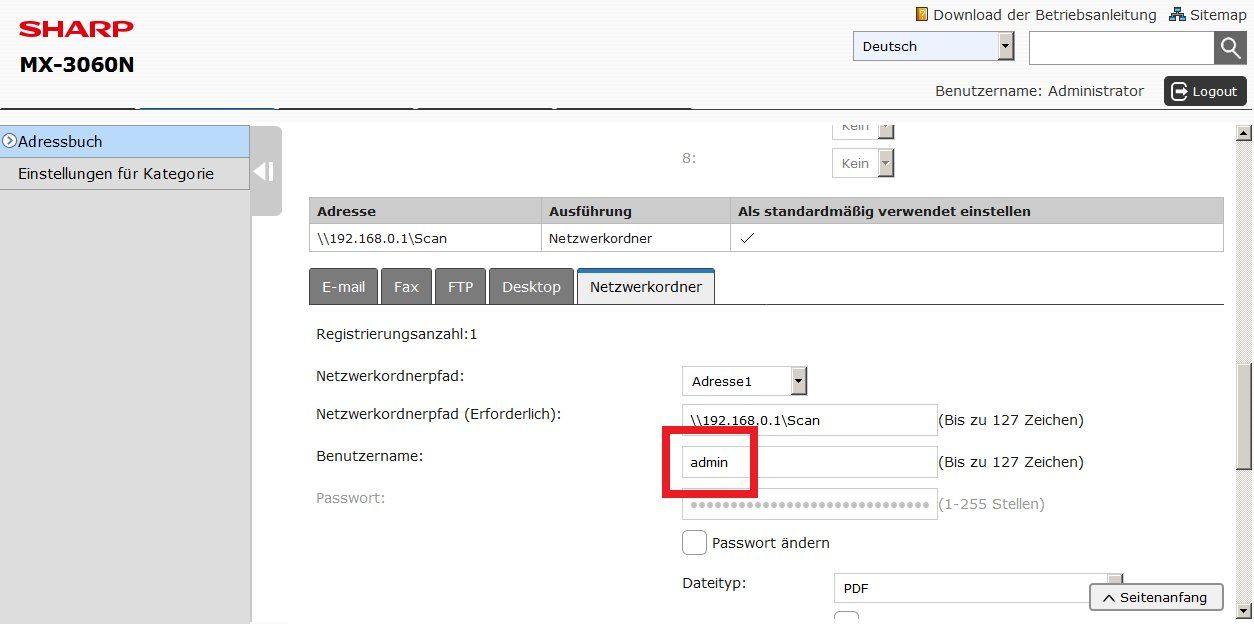

Anbei ein Screenshot aus dem Webinterface des Drucker nach der Anmeldung mit dem Herstellerstandardkennwort.

Ist es den Leuten die solche Geräte einbinden echt so vollständig egal?

Viele grüße

Stefan

warum kümmern wir uns eigentlich noch um Sicherheit?

Bei einem neuem Kunden habe ich nach dem Ausscheiden eines MA, der auch hausintern mit für die IT zuständig war, verschiedene Kennwörter geändert.

Kurz danach.

Wir können mit dem Kopierer nicht mehr scannen.

In der Liste gab es auch einen Benutzer Scan den ich nicht geändert habe.

Anbei ein Screenshot aus dem Webinterface des Drucker nach der Anmeldung mit dem Herstellerstandardkennwort.

Ist es den Leuten die solche Geräte einbinden echt so vollständig egal?

Viele grüße

Stefan

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 541234

Url: https://administrator.de/knowledge/warum-kuemmern-wir-uns-eigentlich-noch-um-sicherheit-541234.html

Ausgedruckt am: 26.07.2025 um 14:07 Uhr

53 Kommentare

Neuester Kommentar

Meine Erfahrung ist:

Es soll schon sicher sein, aber nciht, wenn das der "einfachen Funktion" etgegensteht. Es ist dann jedesmal eine Diskussion mit solchen Kunden angesagt, daß die "einfache Funktion" nicht nur für die "Guten" gilt, sondern für Schwarzhüte auch.

lks

Schlimmer noch. Ich bin derzeit Konzern beschäftigt, welcher die IT-Dienstleistung in eine eigenständige GmbH ausgelagert hat.

Bei den Druckern und Multifunktionsgeräten werden die Default Benutzerkennungen und Passwörter für die Konfiguration verwendet.

D.h. die Konfiguration der Geräte kann von jeder Person geändert werden, welcher den Netzwerknamen oder die Netzwerkadresse (TCP/IP des Gerätes kennt.

Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

P.S. Sollte man so etwas nicht dem Bundesdatenschutzbeauftragten melden?

Bei den Druckern und Multifunktionsgeräten werden die Default Benutzerkennungen und Passwörter für die Konfiguration verwendet.

D.h. die Konfiguration der Geräte kann von jeder Person geändert werden, welcher den Netzwerknamen oder die Netzwerkadresse (TCP/IP des Gerätes kennt.

Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

P.S. Sollte man so etwas nicht dem Bundesdatenschutzbeauftragten melden?

So gehen die wahrscheinlich auch mit Leuten um die den Konzern auf Sicherheitslücken aufmerksam machen. Nichts anderes ist es ja.

Zitat von @Penny.Cilin:

Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

Hat man das dann letztendlich auch gemacht?Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

P.S. Sollte man so etwas nicht dem Bundesdatenschutzbeauftragten melden?

Nein, im Hacker-Forum ist es besser ausgehoben, denn dann passiert auf jeden Fall etwas.Jup und ich lege meine Hand dafür ins Feuer, dass man an mindestens 9 von 10 fremden Geräten, an die man ranläuft, sich mit den Default-Kennungen, die man sich ergooglen kann, anmelden kann.

Zitat von @certifiedit.net:

Ist halt einfach einfach so. Hab aber auch letztens gehört, dass Sicherheit das alles so aufwendig und kompliziert macht...

Moin,Ist halt einfach einfach so. Hab aber auch letztens gehört, dass Sicherheit das alles so aufwendig und kompliziert macht...

das höre ich dauernd. Da hilft nur getrennte Accounts anzulegen, damit man wenigstens protokollieren kann, wer es verbockt hat.

Zitat von @Voiper:

das höre ich dauernd. Da hilft nur getrennte Accounts anzulegen, damit man wenigstens protokollieren kann, wer es verbockt hat.

Zitat von @certifiedit.net:

Ist halt einfach einfach so. Hab aber auch letztens gehört, dass Sicherheit das alles so aufwendig und kompliziert macht...

Moin,Ist halt einfach einfach so. Hab aber auch letztens gehört, dass Sicherheit das alles so aufwendig und kompliziert macht...

das höre ich dauernd. Da hilft nur getrennte Accounts anzulegen, damit man wenigstens protokollieren kann, wer es verbockt hat.

Bin ich ganz bei dir. Aber das wird dann so ausgelegt, als ob man nicht sämtliche Accounts herausgibt - obwohl der eigene die identischen Rechte hat.

Zitat von @Spirit-of-Eli:

So gehen die wahrscheinlich auch mit Leuten um die den Konzern auf Sicherheitslücken aufmerksam machen. Nichts anderes ist es ja.

So ist es.So gehen die wahrscheinlich auch mit Leuten um die den Konzern auf Sicherheitslücken aufmerksam machen. Nichts anderes ist es ja.

Gruss Penny.

Zitat von @Windows10Gegner:

Du meinst eine Abmahnung gegen mich?Zitat von @Penny.Cilin:

Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

Hat man das dann letztendlich auch gemacht?Als ich das beim zuständigen internen Datenschützer angesprochen habe, wollte man mir eine Abmahnung verpassen.

Nöö, es gab eine E-Mail vom Kunden an die Geschäftsführung mit Fristsetzung 31.01.2020.

Gruss Penny.

Wer von Euch betreut Arztpraxen? Wenn die Einrichtung vom AIS (Arzt-Informations-System) -Anbieter kommt, sind ziemlich wahrscheinlich

- alle Benutzerlogin-Passwörter identisch (und simpelst)

- alle AIS-Softwarepasswörter ebenso

Ich wette, das ist ein bundesweites Phänomen.

Mir hat gerade eine Softwarebude erklärt, wenn ich die Passwörter ändere (root-PW für alle Linux-Clients) würden sie den Support nicht mehr machen.

Soviel zur elektronischen Gesundheitskarte und TI...

- alle Benutzerlogin-Passwörter identisch (und simpelst)

- alle AIS-Softwarepasswörter ebenso

Ich wette, das ist ein bundesweites Phänomen.

Mir hat gerade eine Softwarebude erklärt, wenn ich die Passwörter ändere (root-PW für alle Linux-Clients) würden sie den Support nicht mehr machen.

Soviel zur elektronischen Gesundheitskarte und TI...

Zitat von @commodity:

Wer von Euch betreut Arztpraxen? Wenn die Einrichtung vom AIS (Arzt-Informations-System) -Anbieter kommt, sind ziemlich wahrscheinlich

- alle Benutzerlogin-Passwörter identisch (und simpelst)

- alle AIS-Softwarepasswörter ebenso

Melde das dem Bundesdatenschutzbeauftragten.Wer von Euch betreut Arztpraxen? Wenn die Einrichtung vom AIS (Arzt-Informations-System) -Anbieter kommt, sind ziemlich wahrscheinlich

- alle Benutzerlogin-Passwörter identisch (und simpelst)

- alle AIS-Softwarepasswörter ebenso

Ich wette, das ist ein bundesweites Phänomen.

Mir hat gerade eine Softwarebude erklärt, wenn ich die Passwörter ändere (root-PW für alle Linux-Clients) würden sie den Support nicht mehr machen.

Vielleicht bekommen diese dann eine saftige Strafe.

Soviel zur elektronischen Gesundheitskarte und TI...

Ist bei uns nicht ganz so schlimm, aber definitiv auch verbesserungswürdig. Das Admin-Passwort ist seit geschätzt 25 Jahren nicht geändert worden, mit der Begründung "Ich weiß nicht, was da noch alles dranhängt", aber für Neuinstallationen wird es nicht mehr verwendet. Bald sind alle Systeme mindestens einmal durchgetauscht, dann setz ich es durch.

Der alte IT-Leiter hatte sein Wissen aus Chip und Computerblind, war eigentlich gelernter Verkäufer, da sind schon etliche Schoten entstanden, aber sowas wird knallhart weggeändert.

Wenn man genau hinschaut, findet man in jedem System irgendwelche total abstrusen Sicherheitslücken. Leider kann man die nicht immer sofort lösen. Bei einem MFP geht das meist schnell, aber wenn man mit einer Uralt-Individualsoftware arbeitet, an der große Teile des Unternehmens hängen, die man nicht mal eben austauschen kann, aber auch selbst der Entwickler nicht weiß, was Sache ist, ist das eine sehr langwierige Aufgabe. Von 2010 bis 2018 hab ich mein Bestes gegeben und letzte Woche haben wir die letzten Reste vom System abgeschaltet. Anders war diese Sicherheitslücke nicht zu beheben.

Nochmal zu den MFP: Unsere sind geleased und da dort auch immer mal wieder ein Fremdtechniker dran arbeitet, haben wir dadrin kein wichtiges Passwort verwendet, was an anderer Stelle nochmal zum Einsatz kommt. Da es mir auch herzlich egal ist, ob die Kiste funktioniert oder nicht, könnte von mir aus jeder daran rumspielen. Das Passwort hat eine Stelle. Wie gesagt, das ist absichtlich so gewählt und jedem bei uns in der Abteilung bewusst.

Der alte IT-Leiter hatte sein Wissen aus Chip und Computerblind, war eigentlich gelernter Verkäufer, da sind schon etliche Schoten entstanden, aber sowas wird knallhart weggeändert.

Wenn man genau hinschaut, findet man in jedem System irgendwelche total abstrusen Sicherheitslücken. Leider kann man die nicht immer sofort lösen. Bei einem MFP geht das meist schnell, aber wenn man mit einer Uralt-Individualsoftware arbeitet, an der große Teile des Unternehmens hängen, die man nicht mal eben austauschen kann, aber auch selbst der Entwickler nicht weiß, was Sache ist, ist das eine sehr langwierige Aufgabe. Von 2010 bis 2018 hab ich mein Bestes gegeben und letzte Woche haben wir die letzten Reste vom System abgeschaltet. Anders war diese Sicherheitslücke nicht zu beheben.

Nochmal zu den MFP: Unsere sind geleased und da dort auch immer mal wieder ein Fremdtechniker dran arbeitet, haben wir dadrin kein wichtiges Passwort verwendet, was an anderer Stelle nochmal zum Einsatz kommt. Da es mir auch herzlich egal ist, ob die Kiste funktioniert oder nicht, könnte von mir aus jeder daran rumspielen. Das Passwort hat eine Stelle. Wie gesagt, das ist absichtlich so gewählt und jedem bei uns in der Abteilung bewusst.

Also ich finds schon fast beruhigend dass die Probleme Überall bestehen 😅😂 und bin andererseits heilfroh dass nicht noch mehr passiert ist bisher ...

Es fängt wie Ihr schon sagt bei den Druckern an und zieht sich durch bis zu den Ärzten... Bei denen brauche ich teils schon keine Dokumentation mehr und kenne für viele Praxen die Kennwörter auswendig.. einfach weil sie überall gleich sind...

Es fängt wie Ihr schon sagt bei den Druckern an und zieht sich durch bis zu den Ärzten... Bei denen brauche ich teils schon keine Dokumentation mehr und kenne für viele Praxen die Kennwörter auswendig.. einfach weil sie überall gleich sind...

Gerade auf heise gelesen: Datenleck an der Uni Erlangen Nürnberg

Ich glaube (hoffe) das Bewusstsein geht langsam los. Die Fälle häufen sich ja z.Zt. medienwirksam. Dann steigt auch die Nachfrage nach sicherheitsbewussten Betreuern

Man muss aber auch sehen, dasss die Leute reibungsfrei arbeiten wollen. Es muss also praktikabel sein.

BTW, benutzt ein verantwortungsbewusster Admin eigentlich TeamViewer? Ist ja angeblich E2EE aber möchte ich mich da im kritischen Unternehmensumfeld oder bei höchstpersönlichen Daten drauf verlassen?

Man muss aber auch sehen, dasss die Leute reibungsfrei arbeiten wollen. Es muss also praktikabel sein.

BTW, benutzt ein verantwortungsbewusster Admin eigentlich TeamViewer? Ist ja angeblich E2EE aber möchte ich mich da im kritischen Unternehmensumfeld oder bei höchstpersönlichen Daten drauf verlassen?

Zitat von @commodity:

Ich glaube (hoffe) das Bewusstsein geht langsam los. Die Fälle häufen sich ja z.Zt. medienwirksam. Dann steigt auch die Nachfrage nach sicherheitsbewussten Betreuern

Hm, sehe ich nicht so. Weil Sicherheit bzw. IT soll funktionieren, darf aber KEIN bzw. nur sehr wenig Geld kosten!Ich glaube (hoffe) das Bewusstsein geht langsam los. Die Fälle häufen sich ja z.Zt. medienwirksam. Dann steigt auch die Nachfrage nach sicherheitsbewussten Betreuern

Und immer noch ist die Denkweise sehr verbreitet, uns wird schon nichts passieren, weil wir haben unsere IT.

Das ist leider der Punkt, wo ich auch unter Berufskollegen höre.

Man muss aber auch sehen, dass die Leute reibungsfrei arbeiten wollen. Es muss also praktikabel sein.

BTW, benutzt ein verantwortungsbewusster Admin eigentlich TeamViewer? Ist ja angeblich E2EE aber möchte ich mich da im kritischen Unternehmensumfeld oder bei höchstpersönlichen Daten drauf verlassen?

Was mich ankotzt, ist die Tatsache, daß bis Heute mir niemand verlässlich mitteilt, ob TeamViewer nun offiziell verboten ist, oder wegen externen Support erlaubt ist.

Oder die Aussage "Wir sind so klein und unwichtig". Nur haben die wenigsten auf der Schirm, das um Existenz gehen. Sei es die Firma oder die deren Mitarbeiter.

Bezüglich Teamviewer wäre mir ein Verbot nicht bewusst. Jedoch kenne recht viele Unternehmen die längst alternativen einsetzen.

Ich selbst habe festgestellt das redimentäre Überwachung z.b. über SSH möglich ist. Ferwartung kann genau so über MS Boardmittel oder der gleichen erfolgen.

Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Bezüglich Teamviewer wäre mir ein Verbot nicht bewusst. Jedoch kenne recht viele Unternehmen die längst alternativen einsetzen.

Ich selbst habe festgestellt das redimentäre Überwachung z.b. über SSH möglich ist. Ferwartung kann genau so über MS Boardmittel oder der gleichen erfolgen.

Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Zitat von @Penny.Cilin:

Hm, sehe ich nicht so. Weil Sicherheit bzw. IT soll funktionieren, darf aber KEIN bzw. nur sehr wenig Geld kosten!

Ich finde, Sicherheit muss im Verhältnis nicht teuer sein. Ich betreue ja nur sehr kleine Buden, da ist es mehr das (mangelnde) Bewusstsein und natürlich Bequemlichkeit, als die paar Euro für die Umsetzung eines Sicherheitskonzepts. Eher das:Hm, sehe ich nicht so. Weil Sicherheit bzw. IT soll funktionieren, darf aber KEIN bzw. nur sehr wenig Geld kosten!

Und immer noch ist die Denkweise sehr verbreitet, uns wird schon nichts passieren, weil wir haben unsere IT.

Wenn aber die Daten wegen fehlender Sicherheitsmaßnahmen verschlüsselt werden, oder Daten abfließen dann hört der Spaß definitiv auf. Siehe Kammergericht Berlin!

Zitat von @Spirit-of-Eli:

Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Da bin ich raus. Ich verstehe (auch und gerade aus Sicht der Systembetreuung) die Vorzüge der Cloud aber ich lehne sie ab. Für mich muss IT so weit als möglich unabhängig bleiben. Man spürt ja jetzt schon überall die Arroganz und Ignoranz der "Großen". Denen ist es doch später völlig egal, wie sie mit nicht systemrelevanten Kunden umgehen, wenn erst einmal alle an ihrem Tropf hängen.Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Zitat von @commodity:

Zitat von @Spirit-of-Eli:

Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Da bin ich raus. Ich verstehe (auch und gerade aus Sicht der Systembetreuung) die Vorzüge der Cloud aber ich lehne sie ab. Für mich muss IT so weit als möglich unabhängig bleiben. Man spürt ja jetzt schon überall die Arroganz und Ignoranz der "Großen". Denen ist es doch später völlig egal, wie sie mit nicht systemrelevanten Kunden umgehen, wenn erst einmal alle an ihrem Tropf hängen.Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Damit triffst du ja das Problem. Nur viele lassen sich erstmal von den tollen versprechen beeinflussen. Von ausfällen mal ganz abgesehen.

Zitat von @Spirit-of-Eli:

Damit triffst du ja das Problem. Nur viele lassen sich erstmal von den tollen versprechen beeinflussen. Von ausfällen mal ganz abgesehen.

Und spätestens, wenn man auf SEINE Daten zugreifen will, bzw. wieder auf On-Premise zurück will, beginnt das große Leiden.Zitat von @commodity:

Zitat von @Spirit-of-Eli:

Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Da bin ich raus. Ich verstehe (auch und gerade aus Sicht der Systembetreuung) die Vorzüge der Cloud aber ich lehne sie ab. Für mich muss IT so weit als möglich unabhängig bleiben. Man spürt ja jetzt schon überall die Arroganz und Ignoranz der "Großen". Denen ist es doch später völlig egal, wie sie mit nicht systemrelevanten Kunden umgehen, wenn erst einmal alle an ihrem Tropf hängen.Der Knackpunkt ist ein guter Ansatz das für und wieder von Cloud Lösungen zu betrachten.

Damit triffst du ja das Problem. Nur viele lassen sich erstmal von den tollen versprechen beeinflussen. Von ausfällen mal ganz abgesehen.

Folgerichtig, das ist wie mit der Nutzung von Software. Man darf Sie benutzen aber sie gehört einem nicht (Besitz, Eigentum).

Steht auch in jeder Eula.

Steht auch in jeder Eula.

Das ist noch harmlos.

Wir haben vor 2 Jahren einen Kunden übernommen bei dem alle Scanner auf die Clients direkt via SMB gescannt haben.

Config war wie folgt: Für jeden User des PCs einen Ordner auf dem Desktop freigegeben (Jeder Vollzugriff, auch NTFS) und im Scanner als SMB User Domain\Administrator hinterlegt. Die Config dann x mal für jeden möglichen Ziel Client.

Kann man so machen...

Wir haben vor 2 Jahren einen Kunden übernommen bei dem alle Scanner auf die Clients direkt via SMB gescannt haben.

Config war wie folgt: Für jeden User des PCs einen Ordner auf dem Desktop freigegeben (Jeder Vollzugriff, auch NTFS) und im Scanner als SMB User Domain\Administrator hinterlegt. Die Config dann x mal für jeden möglichen Ziel Client.

Kann man so machen...

Ich hab das Problem ständig, wenn ein Kunde eine Fremdfirma für seine Software oder Druckerfirma braucht, dann wird da nicht nur der Admin genommen, sondern die setzen die Rechte auf Ordner mit wichtigen Daten einfach immer auf Freigabe Jeder, da brauchst Du keinen Domänen Controller mehr.

Was ich mich da schon aufgeregt habe, weil in einem Fall wo ich mit dabei war, habe ich dem ITler erklärt dass er das keinesfalls machen soll, da die Rechte in Gruppen etc. korrekt eingestellt sind. Als ich dann beim nächsten Mal zufällig an dem Ordner was machen musste, stelle ich fest dass er es nach dem ich mit der Fernwartung draußen war, trotzdem auf Jeder gesetzt hat.

Und gerade bei dem einen Kunden sind das 2 Fremdfirmen die den doppelten Stundensatz haben.

Was ich mich da schon aufgeregt habe, weil in einem Fall wo ich mit dabei war, habe ich dem ITler erklärt dass er das keinesfalls machen soll, da die Rechte in Gruppen etc. korrekt eingestellt sind. Als ich dann beim nächsten Mal zufällig an dem Ordner was machen musste, stelle ich fest dass er es nach dem ich mit der Fernwartung draußen war, trotzdem auf Jeder gesetzt hat.

Und gerade bei dem einen Kunden sind das 2 Fremdfirmen die den doppelten Stundensatz haben.

Wieso soll Teamviewer verboten sein - ich betreue damit alle meine Kunden, bzw. würde sonst gar nicht mehr fertig werden. Oder viele Kunden starten den Teamviewer nach Geschäftsschluss, wenn man Arbeiten durchführen soll, die tagsüber nur den Bürobetrieb aufhalten würden, wird extrem viel Abends und am Wochenende gemacht.

Und der ist ja mittlerweile recht gut, also man kann quasi alles machen, wofür man nicht wirklich vor Ort sein muss.

Und der ist ja mittlerweile recht gut, also man kann quasi alles machen, wofür man nicht wirklich vor Ort sein muss.

Zitat von @sklchris:

Ich hab das Problem ständig, wenn ein Kunde eine Fremdfirma für seine Software oder Druckerfirma braucht, dann wird da nicht nur der Admin genommen, sondern die setzen die Rechte auf Ordner mit wichtigen Daten einfach immer auf Freigabe Jeder, da brauchst Du keinen Domänen Controller mehr.

Was ich mich da schon aufgeregt habe, weil in einem Fall wo ich mit dabei war, habe ich dem ITler erklärt dass er das keinesfalls machen soll, da die Rechte in Gruppen etc. korrekt eingestellt sind. Als ich dann beim nächsten Mal zufällig an dem Ordner was machen musste, stelle ich fest dass er es nach dem ich mit der Fernwartung draußen war, trotzdem auf Jeder gesetzt hat.

Und gerade bei dem einen Kunden sind das 2 Fremdfirmen die den doppelten Stundensatz haben.

Ich hab das Problem ständig, wenn ein Kunde eine Fremdfirma für seine Software oder Druckerfirma braucht, dann wird da nicht nur der Admin genommen, sondern die setzen die Rechte auf Ordner mit wichtigen Daten einfach immer auf Freigabe Jeder, da brauchst Du keinen Domänen Controller mehr.

Was ich mich da schon aufgeregt habe, weil in einem Fall wo ich mit dabei war, habe ich dem ITler erklärt dass er das keinesfalls machen soll, da die Rechte in Gruppen etc. korrekt eingestellt sind. Als ich dann beim nächsten Mal zufällig an dem Ordner was machen musste, stelle ich fest dass er es nach dem ich mit der Fernwartung draußen war, trotzdem auf Jeder gesetzt hat.

Und gerade bei dem einen Kunden sind das 2 Fremdfirmen die den doppelten Stundensatz haben.

Hatte ich auch schon paar mal, Hinweis half, dass wenn das so wieder stattfindet sind die draußen.

Geht bei dem Kunden nicht, da es sein Handwerkerprogramm ist, und die andere Firma da haben sie den Drucker gemietet, die sind jetzt aber bald draußen, die haben sich selber dann ins Aus geschossen, weil sie den Kunden nur abzocken wollten.

Allerdings habe ich noch zb. eine Anwaltskanzlei, die eigentlich für das System viel zu wenig Wartung möchte - also da macht der Anwalt selbst viel (und falsch) und dann noch die Firma für die Kanzleisoftware, da kommt er nicht zuerst zu mir, sondern nimmt gleich den Support (k.A. ob der kostenlos ist) und dann kann es sein dass ich nur alle 6 Monate mal kurz auf dem System bin was zu installieren oder einzustellen - und dabei kann man nie die ganzen PCs und Server durchsehen ob einem jemand so ein Ei gelegt hat - also da bekomme ich "Magenschmerzen" wenn ich da dran denke.

Aber es gibt wirklich gelernte und studierte ITler, die haben so viel "Fachwissen" wie max. ein versierter Endanwender.

Allerdings habe ich noch zb. eine Anwaltskanzlei, die eigentlich für das System viel zu wenig Wartung möchte - also da macht der Anwalt selbst viel (und falsch) und dann noch die Firma für die Kanzleisoftware, da kommt er nicht zuerst zu mir, sondern nimmt gleich den Support (k.A. ob der kostenlos ist) und dann kann es sein dass ich nur alle 6 Monate mal kurz auf dem System bin was zu installieren oder einzustellen - und dabei kann man nie die ganzen PCs und Server durchsehen ob einem jemand so ein Ei gelegt hat - also da bekomme ich "Magenschmerzen" wenn ich da dran denke.

Aber es gibt wirklich gelernte und studierte ITler, die haben so viel "Fachwissen" wie max. ein versierter Endanwender.

Bei unseren alten Geräten war noch nicht mal ein Passwort drin, weil technisch nicht vorgesehen.

Am Gerät kannst du machen, was du willst, egal wie du es verstellst, du hast keine Möglichkeit, dass das Geld woanders landet. Ein Denial of Service wäre möglich, wenn man in die Konfiguration kommt und einen anderen Host einträgt oder eine andere IP.

Die 1234 wird aber vermutlich so Sachen wie Kassenschnitt geschützt haben, also Sachen, die keinen Schaden anrichten.

Ohne eigenes Poseidonsystem, was vom Terminal aus erreichbar ist, kannst du nichts abgreifen. Und Atos Poseidon bekommt man nicht mal eben so, insbesondere weil du dann noch die entsprechenden Bankanbindungen benötigst.

Unsere neuen Geräte sind aber besser abgesichert.

Am Gerät kannst du machen, was du willst, egal wie du es verstellst, du hast keine Möglichkeit, dass das Geld woanders landet. Ein Denial of Service wäre möglich, wenn man in die Konfiguration kommt und einen anderen Host einträgt oder eine andere IP.

Die 1234 wird aber vermutlich so Sachen wie Kassenschnitt geschützt haben, also Sachen, die keinen Schaden anrichten.

Ohne eigenes Poseidonsystem, was vom Terminal aus erreichbar ist, kannst du nichts abgreifen. Und Atos Poseidon bekommt man nicht mal eben so, insbesondere weil du dann noch die entsprechenden Bankanbindungen benötigst.

Unsere neuen Geräte sind aber besser abgesichert.

Da kommt wenigstens keiner drauf.