Verständnisprobem - NAS in mehrere statische VLANs erreichbar machen

VLAN über routing mit verschiedene Subnetze scheitert dank Realtek NIC. Daher VLAN über bridging mit einem großen Subnetz. Aber habe ich die Konfiguration so richtig verstanden?

Hallo miteinander,

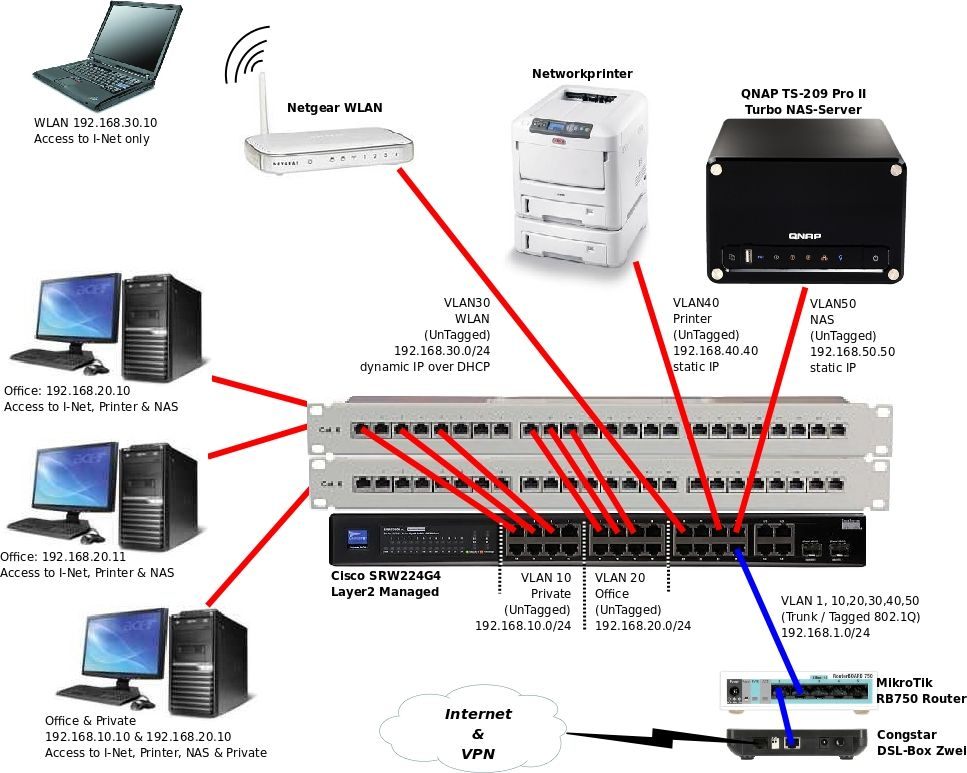

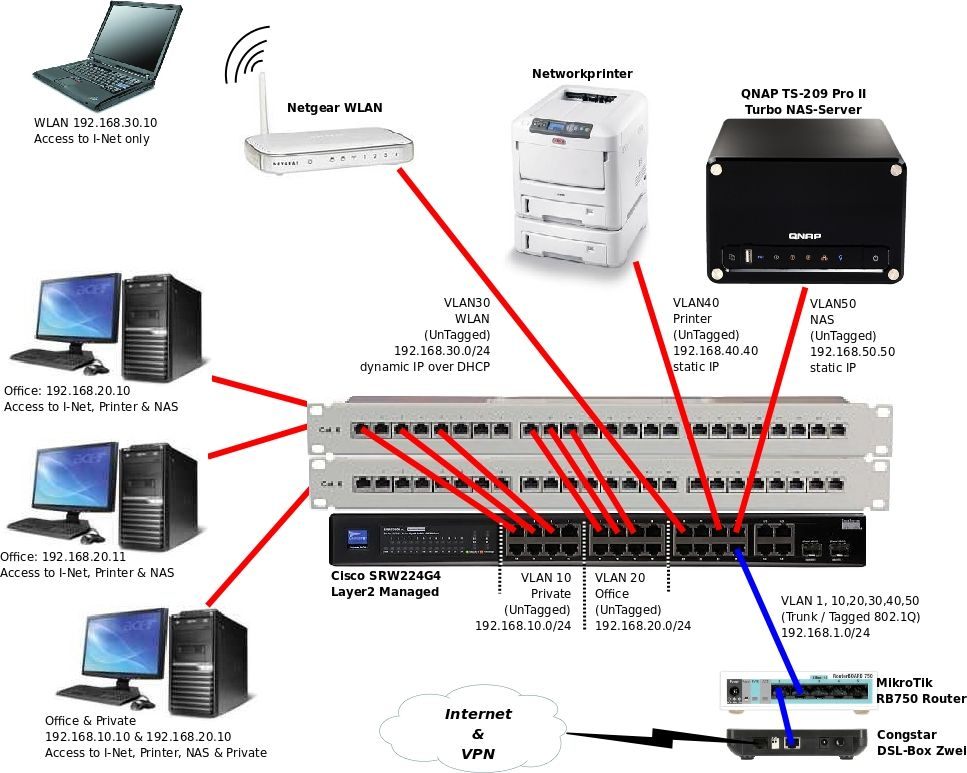

ich habe mein Netzwerk jetzt erfolgreich nach dem folgenden Schaubild eingerichtet mit den 5 VLANs:

Die 5 VLANs sind über Routing mit dem Router verbunden

Leider musste ich feststellen, dass die verbauten Netzwerkkarten in den Client-PCs von Realtek sind (RTL 8168C(P)/8111C(P) PCI-E Gigabit Ethernet NIC)

Sie beherrschen zwar VLAN nach 802.1Q, aber die dazu benötigte Software (RTL Diagnostic Tool) gibt es für WindowsXP nur inoffiziell als Beta und läuft sehr instabil.

Die Artikel von heise.de, hier aus dem Forum (VLAN Routing über Intel NIC) etc. fallen bei mir vorerst weg da ich keine/verbugte VLANs an den Client-PCs realisieren kann:

Im Wikipedia habe ich folgende, interessante Erklärung gefunden:

Also wie ich das verstanden habe:

VLAN über Routing in mehrere Subnetzte scheitert an der schlechten Qualität der RTL-Treiber da ich nur bedingt die Netzwerkkarten der Client-PCs zum VLAN bewegen kann.

Man kann aber auch VLAN über Bridging in einem grossen Subnetz realisieren wo alle zwar den selben Addressbereich haben, sich aber dennoch durch das VLAN & Firewall-Regeln nicht untereinander sehen können. Der NAS-Server und die Netzwerkdrucker werden dann ja nach Bedarf in die einzelnen VLANs mit eingebunden damit die auch dort erreichbar sind.

Dann muss ich in meinem MikroTik Router lediglich die VLANs auf Bridging umstellen, sämtliche einzelnen DHCP-Server für die jeweiligen VLANs wieder rausnehmen und die Zuteilung allein über den Cisco-Switch (tagged/untagged) regeln?

Habe ich das so richtig Verstanden?

Vielen Dank für Eure Hilfe

Gruß

der Doc

Hallo miteinander,

ich habe mein Netzwerk jetzt erfolgreich nach dem folgenden Schaubild eingerichtet mit den 5 VLANs:

- VLAN10 = Office (192.168.10.0/24 dynamisch über DHCP)

- VLAN20 = Private (192.168.20.0/24 dynamisch über DHCP)

- VLAN30 = WLAN (192.168.30.0/24 dynamisch über DHCP)

- VLAN40 = Printer (192.168.40.40 static)

- VLAN50 = NAS-Server 192.168.50.50 static)

Die 5 VLANs sind über Routing mit dem Router verbunden

Leider musste ich feststellen, dass die verbauten Netzwerkkarten in den Client-PCs von Realtek sind (RTL 8168C(P)/8111C(P) PCI-E Gigabit Ethernet NIC)

Sie beherrschen zwar VLAN nach 802.1Q, aber die dazu benötigte Software (RTL Diagnostic Tool) gibt es für WindowsXP nur inoffiziell als Beta und läuft sehr instabil.

Die Artikel von heise.de, hier aus dem Forum (VLAN Routing über Intel NIC) etc. fallen bei mir vorerst weg da ich keine/verbugte VLANs an den Client-PCs realisieren kann:

Im Wikipedia habe ich folgende, interessante Erklärung gefunden:

Statische VLANs

Ein Port des Switches wird per Konfiguration einem VLAN fest zugeordnet. Damit ist eine Kommunikation des Endgerätes an diesem Port nur noch mit dem zugeordneten VLAN möglich.

Daher nennt man diese Zuordnung auch portbasiert.

Es ist auch möglich einen Port in mehrere VLANs einzubinden. In diesem Fall spricht man von einem Trunk-Port. Auf diese Weise können zum Beispiel Router und Server über einen einzelnen Anschluss

an mehrere VLANs angebunden werden, ohne dass für jedes Teilnetz eine physikalische Netzwerkschnittstelle vorhanden sein muss. Somit kann ein einzelnes Gerät – auch ohne Router – seine Dienste

in mehreren VLANs anbieten, ohne dass die >Stationen der verschiedenen VLANs miteinander kommunizieren können.

Diese VLAN-Trunks dürfen nicht mit den Trunks im Sinne von Link Aggregation verwechselt werden, bei denen mehrere physikalische Übertragungswege zur Durchsatzsteigerung „gebündelt“ werden.

VLAN Frage - Server in 2 vlans erreichbar machen bietet ein Ansatz den ich aber noch nicht ganz verstanden habe.Ein Port des Switches wird per Konfiguration einem VLAN fest zugeordnet. Damit ist eine Kommunikation des Endgerätes an diesem Port nur noch mit dem zugeordneten VLAN möglich.

Daher nennt man diese Zuordnung auch portbasiert.

Es ist auch möglich einen Port in mehrere VLANs einzubinden. In diesem Fall spricht man von einem Trunk-Port. Auf diese Weise können zum Beispiel Router und Server über einen einzelnen Anschluss

an mehrere VLANs angebunden werden, ohne dass für jedes Teilnetz eine physikalische Netzwerkschnittstelle vorhanden sein muss. Somit kann ein einzelnes Gerät – auch ohne Router – seine Dienste

in mehreren VLANs anbieten, ohne dass die >Stationen der verschiedenen VLANs miteinander kommunizieren können.

Diese VLAN-Trunks dürfen nicht mit den Trunks im Sinne von Link Aggregation verwechselt werden, bei denen mehrere physikalische Übertragungswege zur Durchsatzsteigerung „gebündelt“ werden.

Also wie ich das verstanden habe:

VLAN über Routing in mehrere Subnetzte scheitert an der schlechten Qualität der RTL-Treiber da ich nur bedingt die Netzwerkkarten der Client-PCs zum VLAN bewegen kann.

Man kann aber auch VLAN über Bridging in einem grossen Subnetz realisieren wo alle zwar den selben Addressbereich haben, sich aber dennoch durch das VLAN & Firewall-Regeln nicht untereinander sehen können. Der NAS-Server und die Netzwerkdrucker werden dann ja nach Bedarf in die einzelnen VLANs mit eingebunden damit die auch dort erreichbar sind.

Dann muss ich in meinem MikroTik Router lediglich die VLANs auf Bridging umstellen, sämtliche einzelnen DHCP-Server für die jeweiligen VLANs wieder rausnehmen und die Zuteilung allein über den Cisco-Switch (tagged/untagged) regeln?

Habe ich das so richtig Verstanden?

Vielen Dank für Eure Hilfe

Gruß

der Doc

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 126514

Url: https://administrator.de/forum/verstaendnisprobem-nas-in-mehrere-statische-vlans-erreichbar-machen-126514.html

Ausgedruckt am: 27.06.2025 um 02:06 Uhr

6 Kommentare

Neuester Kommentar

VLAN Bridging ist kein gutes Design, denn damit ist alles dahin was dir VLAN Routing als Vorteil bietet wie Verringerung der Broadcast Last, Segmentierung, Sicherheit etc.

Dann macht es eher Sinn alles in ein großes LAN mit einem IP Bereich zu schmeissen und mit den Nachteilen eines solchen Banal Designs zu leben.

Besser ist natürlich ein segmentiertes Netzwerk...keine Frage !

Zu deinem Unverständnis zu dem o.a. Thread solltest du dir ggf. dies hier durchlesen:

http://de.wikipedia.org/wiki/IEEE_802.1q

Das erklärt was tagged VLAN Links sind ! Dann wird dir der Sinn dieses Threads schnell klar !

Du hast eigentlich 3 Optionen:

1.) Andere technisch bessere LAN Karten als die Realtek zu verwenden (z.B. Intel) Relatek ist immer worst Case, da ein Teil des Paket Assembling- Reassembling von der CPU gemacht wird (deshalb sind die Karten auch so billig !!) und daher der treiber vermutlich instabil ist. Bei Intel und anderen herstellern passiert das in Hardware, im Netzwerk Chip der Karte selber !

Auch aus performancegründen ist Realtek immer die schlechteste Wahl !! Aus Preissicht natürich nicht !

2.) Einen externen VLAN fähigen Router verwenden

3.) Einen Layer 3 Netzwerkswitch zu verwenden

Technisch die beste Lösung ist zweifelsohne die dritte Variante ! Aus Performancesicht und Sicherheitssicht muss man darüber nicht lange diskutieren !

Solche Switches gibt es mittlerweise auch sehr preiswert im Billig- Consumer Segment wie D-Link, NetGear, Linksys, HP und Co.

Wenn du nicht viel Durchsatz brauchst ist die Option 2 die 2te Wahl. Hier kannst du freie Lösungen wie:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

verwenden oder einen gebrauchten Cisco Router bei eBay ersteigern oder oder...

Die Option 1 ist ja wie die Option 2 zu sehen steht hier aber an 3ter Stelle. Sie erfordert dafür einen laufenden Server oder PC und die entsprechenden Netzwerkkarten wie in diesem ja beschrieben.

Generell sollte man so oder so von Realtek Karten in Servern die Finger lassen wie oben bereits bemerkt....aber das ist ein anderes Thema !

Zum Schluss bleibt dir ja immer noch die schlechteste aller Lösungen nämlich dir 5 Netzwerkkarten in deinen Server zu stecken und je ein Bein in deine 5 VLANs zu stecken. Das klappt natürlich auch ist aber unsinnig, da nicht skalierbar !

Dann macht es eher Sinn alles in ein großes LAN mit einem IP Bereich zu schmeissen und mit den Nachteilen eines solchen Banal Designs zu leben.

Besser ist natürlich ein segmentiertes Netzwerk...keine Frage !

Zu deinem Unverständnis zu dem o.a. Thread solltest du dir ggf. dies hier durchlesen:

http://de.wikipedia.org/wiki/IEEE_802.1q

Das erklärt was tagged VLAN Links sind ! Dann wird dir der Sinn dieses Threads schnell klar !

Du hast eigentlich 3 Optionen:

1.) Andere technisch bessere LAN Karten als die Realtek zu verwenden (z.B. Intel) Relatek ist immer worst Case, da ein Teil des Paket Assembling- Reassembling von der CPU gemacht wird (deshalb sind die Karten auch so billig !!) und daher der treiber vermutlich instabil ist. Bei Intel und anderen herstellern passiert das in Hardware, im Netzwerk Chip der Karte selber !

Auch aus performancegründen ist Realtek immer die schlechteste Wahl !! Aus Preissicht natürich nicht !

2.) Einen externen VLAN fähigen Router verwenden

3.) Einen Layer 3 Netzwerkswitch zu verwenden

Technisch die beste Lösung ist zweifelsohne die dritte Variante ! Aus Performancesicht und Sicherheitssicht muss man darüber nicht lange diskutieren !

Solche Switches gibt es mittlerweise auch sehr preiswert im Billig- Consumer Segment wie D-Link, NetGear, Linksys, HP und Co.

Wenn du nicht viel Durchsatz brauchst ist die Option 2 die 2te Wahl. Hier kannst du freie Lösungen wie:

VLAN Installation und Routing mit pfSense, Mikrotik, DD-WRT oder Cisco RV Routern

verwenden oder einen gebrauchten Cisco Router bei eBay ersteigern oder oder...

Die Option 1 ist ja wie die Option 2 zu sehen steht hier aber an 3ter Stelle. Sie erfordert dafür einen laufenden Server oder PC und die entsprechenden Netzwerkkarten wie in diesem ja beschrieben.

Generell sollte man so oder so von Realtek Karten in Servern die Finger lassen wie oben bereits bemerkt....aber das ist ein anderes Thema !

Zum Schluss bleibt dir ja immer noch die schlechteste aller Lösungen nämlich dir 5 Netzwerkkarten in deinen Server zu stecken und je ein Bein in deine 5 VLANs zu stecken. Das klappt natürlich auch ist aber unsinnig, da nicht skalierbar !

OK, das war dann in der Tat missverstanden...sorry !

Dann ist die Lösung aber so einfach wie banal....

Du musst lediglich das Default Gateway der Clients auf die jeweilige VLAN IP Adresse des Mikrotik Routers einstellen !!

Der routet ja zwischen den VLANs ! Damit ist dann eine Client Kommunikation problemlos möglich.

Clients selber per 802.1q fähiger VLAN Netzwerkkarte tagged in die VLANs zu hängen ist ja vollkommen unsinnig, denn damit konterkariert man ja den Sinn eines VLAN Routers wie dem MikroTIK, der ja letztlich den L3 Switch ersetzt.

Hier siehst du mal ein Beispiel:

VLAN einrichten - Mehrere Betriebe und Router FSM7352

Stell dir die "VLAN IP des Switches" nur eben bei dir als VLAN IP deines Mikrotiks vor !

Das Szenario ist das gleiche und damit klappts dann im Handumdrehen...

Dann ist die Lösung aber so einfach wie banal....

Du musst lediglich das Default Gateway der Clients auf die jeweilige VLAN IP Adresse des Mikrotik Routers einstellen !!

Der routet ja zwischen den VLANs ! Damit ist dann eine Client Kommunikation problemlos möglich.

Clients selber per 802.1q fähiger VLAN Netzwerkkarte tagged in die VLANs zu hängen ist ja vollkommen unsinnig, denn damit konterkariert man ja den Sinn eines VLAN Routers wie dem MikroTIK, der ja letztlich den L3 Switch ersetzt.

Hier siehst du mal ein Beispiel:

VLAN einrichten - Mehrere Betriebe und Router FSM7352

Stell dir die "VLAN IP des Switches" nur eben bei dir als VLAN IP deines Mikrotiks vor !

Das Szenario ist das gleiche und damit klappts dann im Handumdrehen...

2 mögliche Fehler

1.) Der DNS und Gateway Eintrag ist FALSCH !!

Hier muss das Provider Gateway hin und auch der Provider DNS sofern der MiktoTic kein DNS Proxy macht !!

Diese Daten kommen in der Regel dynamisch via PPPoE und müssen NICHT konfiguriert werden !!

2.) Das Wort "Trunk" für den Port 24 ist gefährlich, denn bei vielen Switches ist das eine Link Aggregation NICHT aber ein Tagging wie du es benötigst !

Prüfe also sehr genau ob mit "Trunk" nicht Link Aggreagtion gemeint ist, denn das wöre vollkommen falsch !!

Was du benötigst ist das der Port 24 tagged in allen VLANs 10 bis 50 ist !!

Die PCs in den VLANs 10 und 20 müssen folgene IPs haben:

Beispiel PC VLAN 10:

IP: 192.168.10.100

Maske: 255.255.255.0

Gateway: 192.168.10.1

DNS: 192.168.10.1 oder <Provider_DNS> je nachdem ob der MikroTic DNS proxy ist !

Beispiel PC VLAN 20:

IP: 192.168.20.100

Maske: 255.255.255.0

Gateway: 192.168.20.1

DNS: 192.168.20.1 oder <Provider_DNS> je nachdem ob der MikroTic DNS proxy ist !

Ist der Thread hier ein Doppel mit:

MikroTik - Schaffe es nicht die VLANs ans Internet zu binden. Wer kennt sich aus

Das solltest du dann kennzeichnen oder den Thread hier schliessen !!

1.) Der DNS und Gateway Eintrag ist FALSCH !!

Hier muss das Provider Gateway hin und auch der Provider DNS sofern der MiktoTic kein DNS Proxy macht !!

Diese Daten kommen in der Regel dynamisch via PPPoE und müssen NICHT konfiguriert werden !!

2.) Das Wort "Trunk" für den Port 24 ist gefährlich, denn bei vielen Switches ist das eine Link Aggregation NICHT aber ein Tagging wie du es benötigst !

Prüfe also sehr genau ob mit "Trunk" nicht Link Aggreagtion gemeint ist, denn das wöre vollkommen falsch !!

Was du benötigst ist das der Port 24 tagged in allen VLANs 10 bis 50 ist !!

Die PCs in den VLANs 10 und 20 müssen folgene IPs haben:

Beispiel PC VLAN 10:

IP: 192.168.10.100

Maske: 255.255.255.0

Gateway: 192.168.10.1

DNS: 192.168.10.1 oder <Provider_DNS> je nachdem ob der MikroTic DNS proxy ist !

Beispiel PC VLAN 20:

IP: 192.168.20.100

Maske: 255.255.255.0

Gateway: 192.168.20.1

DNS: 192.168.20.1 oder <Provider_DNS> je nachdem ob der MikroTic DNS proxy ist !

Ist der Thread hier ein Doppel mit:

MikroTik - Schaffe es nicht die VLANs ans Internet zu binden. Wer kennt sich aus

Das solltest du dann kennzeichnen oder den Thread hier schliessen !!