VPN Wireguard - OpenWRT auf Fritzbox 4040 stellt keine Verbindung her

Guten Morgen,

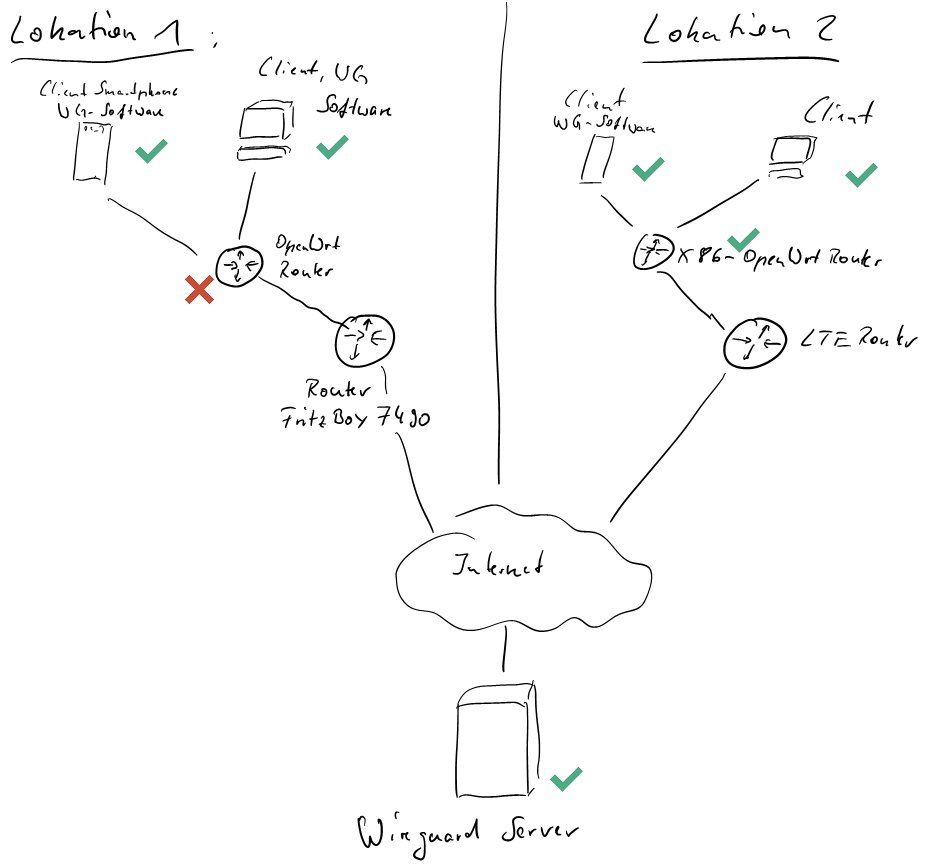

Es geht um eine VPN Konfiguration (Wireguard) zwischen Router (Fritzbox 4040 + OpenWRT) und einem Wireguard-Server im Internet mit fester IP.

Derzeit gibt es folgende Konfigurationen, welche, bis auf eine, auch funktionieren.

Wireguard Server: Im Netz mit fester IP erreichbar.

Client 1: Smartphone (im Mobilfunknetz) - funktioniert.

Laptop, verbunden mit einem X86 - OpenWrt Image als Router, Wireguard konfiguriert - Verbindung zum Server steht.

Der X86 OpenWRT-Router hängt an einem LTE-Router, welcher als Internetzugangspunkt dient.

Konfiguration zu Hause:

Fritzbox 7490 (Router + DSL Zugang), Fritzbox 4040 (OpenWRT, DHCP,...) --> Keine Verbindung zum Server möglich.

Alle anderen Clients in diesem Netzwerk (Smartphone, Laptop), welche eine direkte Verbindung zum Server herstellen, funktionieren jedoch, stellen also eine Verbindung zum Server her.

Konfiguriert ist die 4040 identisch (mit Ausnahme der IP Adresse) wie das X86-OpenWRT Image, welches funktioniert.

Hat zufällig jemand eine Idee oder weis, woran es liegen könnte? Falls weitere Daten notwendig sind, füge ich die gern hinzu.

Es geht um eine VPN Konfiguration (Wireguard) zwischen Router (Fritzbox 4040 + OpenWRT) und einem Wireguard-Server im Internet mit fester IP.

Derzeit gibt es folgende Konfigurationen, welche, bis auf eine, auch funktionieren.

Wireguard Server: Im Netz mit fester IP erreichbar.

Client 1: Smartphone (im Mobilfunknetz) - funktioniert.

Laptop, verbunden mit einem X86 - OpenWrt Image als Router, Wireguard konfiguriert - Verbindung zum Server steht.

Der X86 OpenWRT-Router hängt an einem LTE-Router, welcher als Internetzugangspunkt dient.

Konfiguration zu Hause:

Fritzbox 7490 (Router + DSL Zugang), Fritzbox 4040 (OpenWRT, DHCP,...) --> Keine Verbindung zum Server möglich.

Alle anderen Clients in diesem Netzwerk (Smartphone, Laptop), welche eine direkte Verbindung zum Server herstellen, funktionieren jedoch, stellen also eine Verbindung zum Server her.

Konfiguriert ist die 4040 identisch (mit Ausnahme der IP Adresse) wie das X86-OpenWRT Image, welches funktioniert.

Hat zufällig jemand eine Idee oder weis, woran es liegen könnte? Falls weitere Daten notwendig sind, füge ich die gern hinzu.

Bitte markiere auch die Kommentare, die zur Lösung des Beitrags beigetragen haben

Content-ID: 451025

Url: https://administrator.de/forum/vpn-wireguard-openwrt-auf-fritzbox-4040-stellt-keine-verbindung-her-451025.html

Ausgedruckt am: 29.03.2025 um 03:03 Uhr

9 Kommentare

Neuester Kommentar

Siehe auch: Merkzettel: VPN Installation mit Wireguard

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

oder hast den OpenWRT "one armed" im lokalen Netzwerk wie ein Client, richtig ?

Da gibt es mehrere Dinge die eine Server Verbindung verhindern:

Auch solltest du klären ob du im LTE Netzwerk vom Provider private RFC 1918 IP Adressen bekommst:

https://de.wikipedia.org/wiki/Private_IP-Adresse#Adressbereiche

Viele LTE Provider machen das bei billigen nur Surf Accounts. Auch dann kannst du das Thema VPN gleich vergessen, denn dann macht der Provider wie bei DS-Lite CGN und dann hast du keine Chance dessen NAT Firewall zu überwinden !

DS-Lite und RFC 1918 IP Adressen im LTE wären dann das sofortige Aus für dein VPN.

Welche Adressen du am LTE Router im Mobilfunknetz bekommen hast kannst du in dessen Interface Status Übersicht sehen und auch am Smartphone in den dort vergebenen Mobilfunk IP Adressen.

Eins dieser 3 Fehler oder alle 3 hast du irgendwo verbockt ! Oder... den falschen LTE Provider.

Fritzbox 7490 (Router + DSL Zugang), Fritzbox 4040 (OpenWRT, DHCP,...) --> Keine Verbindung zum Server möglich.

Du setzt mit dem OpenWRT Router vermutlich eine sog. Router Kaskade ein:IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

oder hast den OpenWRT "one armed" im lokalen Netzwerk wie ein Client, richtig ?

Da gibt es mehrere Dinge die eine Server Verbindung verhindern:

- Dein Provider Anschluss an der FritzBox ist ein DS-Lite_Anschluss. Dann sind alle weiteren Versuche sinnlos, mit DS-Lite bekommt man das technisch nicht hin durch das CGN Problem.

- Hast du keinen DS-Lite und eine öffentliche IP hast du vermutlich vergessen den von dir im VPN Server konfigurierten Wireguard Port im Port Forwarding der davor kaskadierten FritzBox freizugeben ! Siehe Kaskaden Tutorial oben !

- Ist der Wireguard "one armed" angeschlossen im lokalen LAN benötigst du noch eine statische Route auf der FB um das interne VPN Netz erreichen zu können. Das OpenVPN_Tutorial erklärt es im Kaskaden Kapitel im letzten Bild !

Auch solltest du klären ob du im LTE Netzwerk vom Provider private RFC 1918 IP Adressen bekommst:

https://de.wikipedia.org/wiki/Private_IP-Adresse#Adressbereiche

Viele LTE Provider machen das bei billigen nur Surf Accounts. Auch dann kannst du das Thema VPN gleich vergessen, denn dann macht der Provider wie bei DS-Lite CGN und dann hast du keine Chance dessen NAT Firewall zu überwinden !

DS-Lite und RFC 1918 IP Adressen im LTE wären dann das sofortige Aus für dein VPN.

Welche Adressen du am LTE Router im Mobilfunknetz bekommen hast kannst du in dessen Interface Status Übersicht sehen und auch am Smartphone in den dort vergebenen Mobilfunk IP Adressen.

Eins dieser 3 Fehler oder alle 3 hast du irgendwo verbockt ! Oder... den falschen LTE Provider.

Eine simple und klassische Kaskaden Konfig also !?!

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Eine kleine Skizze wie dein Netzwerk genau aussieht würde hier sicher immens helfen für das Verständnis deines Designs.

So ist recht unklar was an der FritzBox und was am LTE mit welchen IP Netzen und Gateway Adressen hängt

IPsec IKEv2 VPN für mobile Benutzer auf der pfSense oder OPNsense Firewall einrichten

Eine kleine Skizze wie dein Netzwerk genau aussieht würde hier sicher immens helfen für das Verständnis deines Designs.

So ist recht unklar was an der FritzBox und was am LTE mit welchen IP Netzen und Gateway Adressen hängt

OK, das bringt etwas Klarheit in die Angelegenheit.

Zwei wichtige Frage bleibt noch die du noch klären müsstest bevor wir ins Eingemachte gehen:

Generell ist das ein einfaches und klassisches VPN Szenario, nix besonderes und sollte problemlos laufen. Die Lokation 2 an der alles funktioniert zeigt das ja auch. Bzw. die funktionierenden Einzelclients in Lokation 1.

Das es mit den Clients in Lok.1 klappt zeigt ganz klar das mit der Konfig des VPN Servers alles richtig ist. Da die Verbindung zusatnde kommt und die Wireguard Pakete dann damit auch logischerweise auch von dort via Provider zum Server gehen beweist ja dann eindeutig auch das der Provider diese Pakete NICHT filtert.

Das kann er ja auch gar nicht, denn Wireguard benutzt SSL. Sprich du kannst sogar den Port selber bestimmen.

Hier wäre nochmal interessant welchen Port du benutzt ??

Fazit: Es kann also nur am OpenWRT Router in Lok.1 selber liegen.

Entweder stimmen hier so banale Dinge wie User und Passwort nicht was die Einwahl verhindert oder z.B. auch die Uhrzeit und Datum nicht was für die von Wireguard verwendeten Schlüsselverfahren wichtig ist. Auf allen beteiligten VPN Komponenten sollte also ein NTP_Server aktiviert sein.

Es wäre ziemlich unverständlich warum Wireguard VPN Pakete von den Lok.1 Clients problemlos zum Server gelangen und einen Tunnel aufbauen, die des Routers davor aber nicht.

Hier sind dann nochmal Infos wichtig:

Zwei wichtige Frage bleibt noch die du noch klären müsstest bevor wir ins Eingemachte gehen:

- Der Wireguard Server, liegt der direkt im Internet mit einer öffentlichen IP Adresse oder auch hinter einem NAT Router ?

- Die kaskadierten OpenWRT Router arbeiten die als reine Router ohne NAT so wie HIER beschrieben, also mit zusätzlicher statischer Router auf FB und LTE Router. Oder haben die NAT (Adress Translation) aktiviert am Koppelport zum davorliegenden Router ?

Generell ist das ein einfaches und klassisches VPN Szenario, nix besonderes und sollte problemlos laufen. Die Lokation 2 an der alles funktioniert zeigt das ja auch. Bzw. die funktionierenden Einzelclients in Lokation 1.

Das es mit den Clients in Lok.1 klappt zeigt ganz klar das mit der Konfig des VPN Servers alles richtig ist. Da die Verbindung zusatnde kommt und die Wireguard Pakete dann damit auch logischerweise auch von dort via Provider zum Server gehen beweist ja dann eindeutig auch das der Provider diese Pakete NICHT filtert.

Das kann er ja auch gar nicht, denn Wireguard benutzt SSL. Sprich du kannst sogar den Port selber bestimmen.

Hier wäre nochmal interessant welchen Port du benutzt ??

Fazit: Es kann also nur am OpenWRT Router in Lok.1 selber liegen.

Entweder stimmen hier so banale Dinge wie User und Passwort nicht was die Einwahl verhindert oder z.B. auch die Uhrzeit und Datum nicht was für die von Wireguard verwendeten Schlüsselverfahren wichtig ist. Auf allen beteiligten VPN Komponenten sollte also ein NTP_Server aktiviert sein.

Es wäre ziemlich unverständlich warum Wireguard VPN Pakete von den Lok.1 Clients problemlos zum Server gelangen und einen Tunnel aufbauen, die des Routers davor aber nicht.

Hier sind dann nochmal Infos wichtig:

- Welche Absender IP nutzen die VPN Pakete vom OpenWRT

- Ggf. Filter dafür aktiv in der davor kaskadierten FW

- Ist OpenWRT mit NAT aktiv oder routet der Router transparent zur FB ?

Bei 2.) meinst du den Server, oder ?

Das war aber nicht gemeint sondern die Absender IP Adresse der VPN Pakete des OpenWRT Routers in Lok.1 die du mitgesniffert hast.

Wenn der Server nicht antwortet dann stimmt irgendwas mit dem Port oder den Schlüsseln nicht.

Perfekt wäre noch wenn du am Server mal einen tcpdump auf dem Port 51820 machen könntest um zu sehen was da vom OpenWRT ankommt.

Das war aber nicht gemeint sondern die Absender IP Adresse der VPN Pakete des OpenWRT Routers in Lok.1 die du mitgesniffert hast.

3) OpenWRT hat kein NAT aktiv

Hast du dann an die dann zwingend erforderliche statische Route in der FritzBox gedacht ??Als Port am Server ist der Standardport 51820 eingetragen.

Hast du in den gesnifferten Paketen des OpenWRT auch geprüft das wirklich dieser Port verwendet wird ?Wenn der Server nicht antwortet dann stimmt irgendwas mit dem Port oder den Schlüsseln nicht.

Perfekt wäre noch wenn du am Server mal einen tcpdump auf dem Port 51820 machen könntest um zu sehen was da vom OpenWRT ankommt.