Hallo liebe Administrator Community,

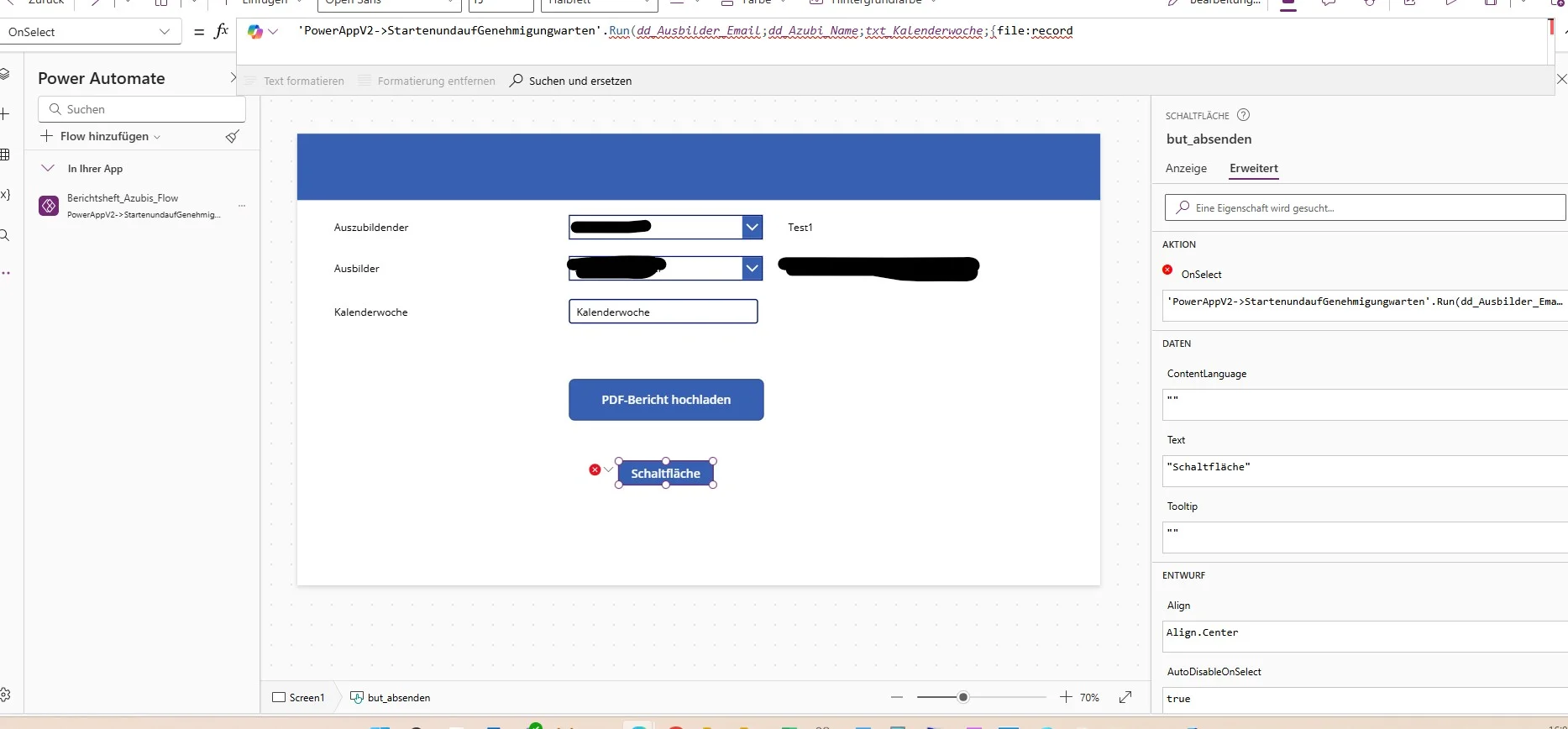

ich verzweifele gerade an einer App die ich erstellen möchte. Diese App soll einmal Datenfelder und eine hochgeladene Datei in der App an Power Automate übergeben. Ich bekomme es nur einfach nicht hin bei den Eigenschaften des Senden Button bei OnSelect die richtigen Argumente einzugeben um die Daten korrekt an Power Automate zu übergeben. Ich verzweifele hier. Hat jemand Ahnung von Power Apps und Power Automate und könnte hier helfen?

Das Ziel des Ganzen ist es ein Berichtsheft abzubilden. Dazu soll der Azubi in der App eine PDF Datei mit der berichteten Woche hochladen. Der Ausbilder soll dann über einen Genehmigungsworkflow die PDF mit dem Bericht erhalten und diesem dann zustimmen.

Mein Problem besteht jetzt dabei zu verstehen was genau ich in dem Button bei OnSelect eingeben muss. Bis hier hin ist alles gut:

'PowerAppV2->StartenundaufGenehmigungwarten'.Run()

Ich verstehe aber nicht was ich konkret in die ( ) schreiben muss um die korrekten Daten zu übergeben.

Datenfelder sind:

Auszubildender mit Dropdownfeld dd_Azubi_Name

Ausbilder Email Adresse mit Dropdownfeld dd_Ausbilder_Email

Kalenderwoche als Textfeld txt_Kalenderwoche

Button für den Upload des PDF-Berichtes pdf_hochladen

Schaltfläche zum Absenden but_absenden

Ich möchte die folgenden Daten übergeben:

Name Auszubildender

Ausbilder Email Adresse

Kalenderwoche

PDF-Datei

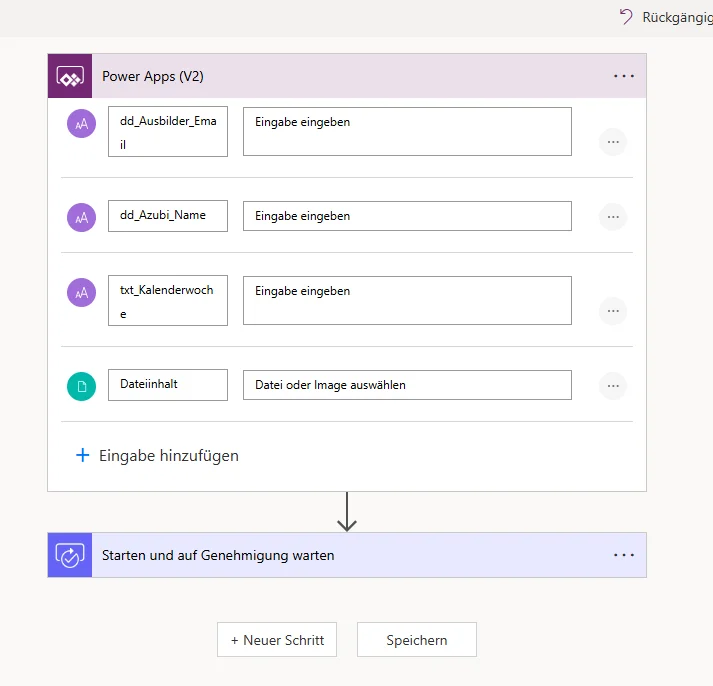

Im Flow selber habe ich dann das Problem, dass ich dann bei dem Trigger "Power Apss (V2) dann laut meiner Recherche 4 Text Eingaben erstellen muss und in diese habe ich die folgenden Namen in dem linken Feld eingegeben:

dd_Ausbilder_Email

dd_Azubi_Name

txt_Kalenderwoche

Dateiinhalt

Das rechte Feld habe ich immer leer gelassen. Ist das korrekt?

Was mache ich hier falsch? Habt ihr Tipps für mich? ich bin absoluter Neuling in Power Apps und Power Automate und habe mir mein aktuelles Wissen durch Videos angeeignet und das behandelt ja immer nur einen konkreten Fall. Daher wäre ich um konkrete Hilfe bei der korrekten Schreibweise der Funktionen sehr, sehr dankbar.

Danke euch!

Viele Grüße

Andreas